Pytanie 1

Jaki będzie wynik działania poniższego kodu w języku Java?

String a = "hello"; String b = "hello"; String c = new String("hello"); System.out.println(a == b); System.out.println(a == c); System.out.println(a.equals(c));

Wynik: 14/40 punktów (35,0%)

Wymagane minimum: 20 punktów (50%)

Jaki będzie wynik działania poniższego kodu w języku Java?

String a = "hello"; String b = "hello"; String c = new String("hello"); System.out.println(a == b); System.out.println(a == c); System.out.println(a.equals(c));

W C++ mechanizm programowania obiektowego, który wykorzystuje funkcje wirtualne (ang. Virtual) i umożliwia programiście pominięcie kontroli klasy pochodnej podczas wywoływania metod, nazywa się

Który z poniższych formatów jest najczęściej używany do wymiany danych w aplikacjach webowych?

Co to jest JWT (JSON Web Token)?

Do czego służy operator spread (...) w JavaScript?

Które z poniższych stwierdzeń jest prawdziwe w kontekście dziedziczenia w języku Java?

Które z wymienionych atrybutów klasy mogą być dostępne wyłącznie w obrębie tej klasy oraz jej klas potomnych?

Algorytm wyszukiwania sekwencyjnego z wykorzystaniem wartownika opiera się na założeniu, że

Jakie kwestie związane z percepcją są uwzględnione w rekomendacjach standardu WCAG 2.0?

Podana deklaracja zmiennych w języku JAVA zawiera

String imie = "Anna"; short wiek = 12; int i = 0; char plec = 'K'; boolean jestUczniem = true;

Jakie będzie działanie przedstawionych dwóch równoważnych fragmentów kodu źródłowego?

Kod w React:

function Heading(props) { return ( <h1> {props.title} </h1> ); }

return ( <Heading title="Egzamin zawodowy" /> );

import {Component} from '@angular/core'; @Component({ selector: 'app-heading', templateUrl: './heading.component.html', styleUrls: ['./heading.component.css'] }) export class HeadingComponent { title:String = "Egzamin zawodowy"; ... }

<h1>{{title}}</h1>

Która z wymienionych reguł należy do netykiety?

Resuscytacja krążeniowo-oddechowa polega na realizowaniu

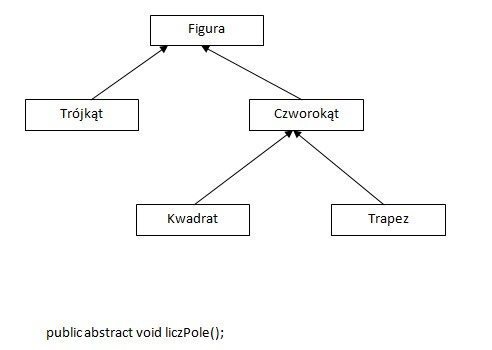

Przyjmując, że opisana hierarchia klas właściwie odzwierciedla figury geometryczne i każda figura ma zdefiniowaną metodę do obliczania pola, to w której klasie można znaleźć deklarację metody liczPole()?

Który system informatyczny powinien być zastosowany do zarządzania sprzedażą w e-sklepie?

Który z wymienionych mechanizmów pozwala na monitorowanie stanu użytkownika w trakcie sesji w aplikacji internetowej?

Jakie znaczenie ma termin "przesłanianie metody" w kontekście programowania obiektowego?

Który z wymienionych składników charakteryzuje się typowym wystąpieniem w diagramie Gantta?

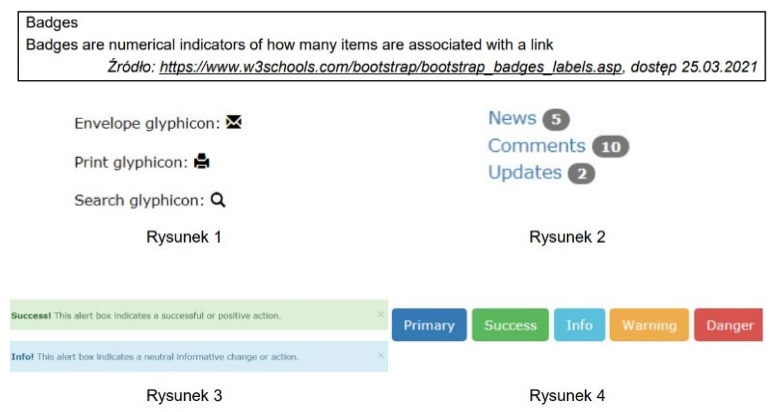

Na podstawie treści zawartej w ramce, określ, który z rysunków ilustruje element odpowiadający klasie Badge zdefiniowanej w bibliotece Bootstrap?

Które z poniższych twierdzeń najlepiej charakteryzuje bibliotekę w kontekście programowania?

Mobilna aplikacja przedstawia listę, w której każdy element można dotknąć palcem, aby zobaczyć jego detale. Zdarzenie, które odpowiada tej czynności, to

Jaką rolę odgrywa interpreter w kontekście programowania?

Który z wymienionych przykładów ilustruje projektowanie interfejsu zgodnego z zasadami user experience (UX)?

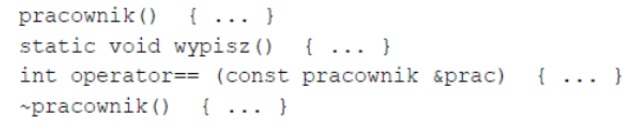

W klasie pracownik zdefiniowano następujące metody:

pracownik() { ... } static void wypisz() { ... } int operator== (const pracownik &prac) { ... } ~pracownik() { ... }Która z nich jest odpowiednia do dodania elementu diagnostycznego o treści:

cout << "Obiekt został usunięty";

Która z właściwości przycisków typu Radio-button opisanych w przedstawionym fragmencie dokumentacji jest poprawna?

Radio-button label ... The label can be positioned before or after the radio-button by setting the labelPosition property to 'before' or 'after'. Radio groups Radio-buttons should typically be placed inside of an <mat-radio-group> unless the DOM structure would make that impossible ... The radio-group has a value property that reflects the currently selected radio-button inside of the group. Źródło: https://material.angular.io/components/radio/overview |

Jakie z wymienionych narzędzi pozwala na jednoczesne korzystanie z systemów BIN, DEC i HEX?

Która z poniższych metod HTTP jest idempotentna?

Jakie informacje zawiera zestaw instrukcji (ISA) danego procesora?

Jakie działania mogą przyczynić się do ochrony swojego cyfrowego wizerunku w sieci?

Przedstawione w filmie działania wykorzystują narzędzie

Wskaż typy numeryczne o stałej precyzji

Która zasada zwiększa bezpieczeństwo w sieci?

Które narzędzie służy do zarządzania zależnościami w projekcie JavaScript?

Jakie jest podstawowe zadanie funkcji zaprzyjaźnionej w danej klasie?

Jaką rolę odgrywa program Jira?

Który z poniższych składników NIE jest konieczny do stworzenia klasy w C++?

Jakie oznaczenie posiada norma krajowa w Polsce?

Która z wymienionych topologii sieci wykazuje cechę, że wszystkie urządzenia są połączone jednym kablem?

Ile kilobajtów (KB) znajduje się w jednym megabajcie (MB)?

Który element HTML5 służy do osadzania wideo na stronie?