Pytanie 1

Jakie jest zadanie funkcji agregującej AVG w zapytaniu?

SELECT AVG(cena) FROM uslugi;

Wynik: 25/40 punktów (62,5%)

Wymagane minimum: 20 punktów (50%)

Jakie jest zadanie funkcji agregującej AVG w zapytaniu?

SELECT AVG(cena) FROM uslugi;

Definicja obiektu została zapisana w języku JavaScript jako var osoba={imie:"Anna", nazwisko:"Kowalska", rok_urodzenia:1985}; Jak można odwołać się do właściwości nazwisko?

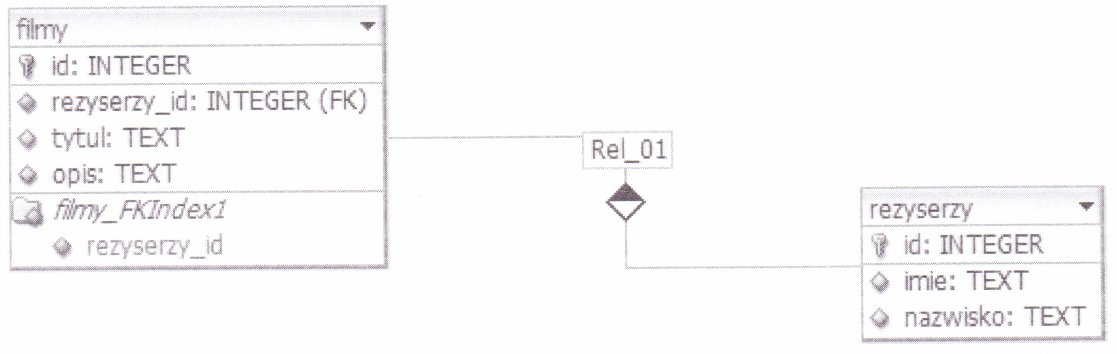

Na ilustracji pokazano relację jeden do wielu. Łączy ona

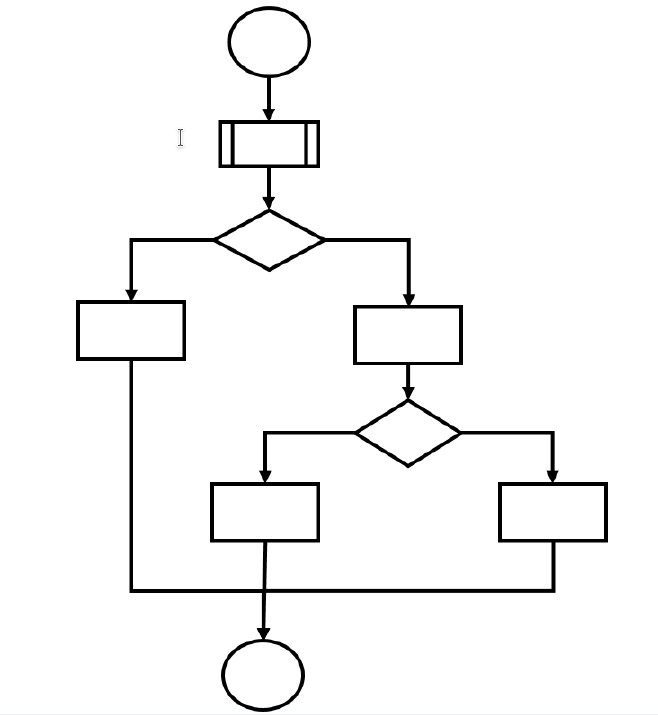

W jakim bloku powinien być umieszczony warunek pętli?

Co wchodzi w skład standardowego frameworka?

Jakie zadania programistyczne należy realizować po stronie serwera?

W formularzu wartość z pola input o typie number została przypisana do zmiennej a, a następnie przetworzona w skrypcie JavaScript w sposób poniższy

var x = parseInt(a);

Jakiego typu jest zmienna x?

W języku SQL używanym przez bazę danych MySQL atrybut UNIQUE w poleceniu CREATE TABLE

W JavaScript metoda getElementById odnosi się do

W MySQL nadanie roli DBManager użytkownikowi pozwala na uzyskanie praw umożliwiających

Jak nazywa się organizacja odpowiedzialna za wyznaczanie standardów dla języka HTML?

W przedstawionym filmie, aby połączyć tekst i wielokąt w jeden obiekt tak, aby operacja ta była odwracalna zastosowano funkcję

Jak brzmi nazwa metody sortowania, która polega na wielokrotnym analizowaniu kolejnych elementów tablicy oraz zamianie miejscami sąsiadujących elementów, aby utrzymać porządek według ustalonej reguły?

Jakie zadania programistyczne mogą być realizowane wyłącznie po stronie klienta w przeglądarce?

Aby stworzyć szablon strony z trzema ustawionymi obok siebie kolumnami, można użyć stylu CSS.

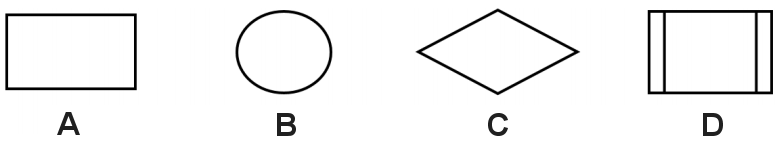

W edytorze grafiki wektorowej zbudowano kształt, który składa się z dwóch figur: trójkąta oraz koła. Aby uzyskać ten kształt, po narysowaniu figur i ich odpowiednim ustawieniu, trzeba użyć funkcji

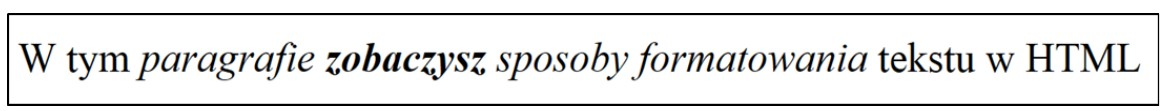

Który z poniższych kodów HTML spowoduje taki sam efekt formatowania jak na zaprezentowanym rysunku?

W CSS zapis

a[target="_blank"] {color: yellow;}spowoduje, że tekst linków przybierze kolor żółty.

W przypadku podanego fragmentu kodu walidator HTML zgłosi błąd, ponieważ <img src="kwiat.jpg alt="kwiat">

Semantyczny znacznik sekcji języka HTML 5 przeznaczony do umieszczenia stopki strony WWW to

Jaki będzie rezultat po uruchomieniu podanego skryptu?

class Owoc { function __construct() { echo "test1"; } function __destruct() { echo "test2"; } } $gruszka = new Owoc();

Zdefiniowano funkcję w języku PHP:

function policz($Z) {Funkcja policz została wywołana z parametrem $Z = 1. Jaki rezultat zostanie zwrócony?

while($Z < 5) {

$Z += 2 * $Z + 1;

}

return $Z;

}

Jakie dane zostaną wybrane po wykonaniu poniższej kwerendy na pokazanych rekordach?

SELECT id FROM samochody WHERE rocznik LIKE "2%4";

| id | marka | model | rocznik |

|---|---|---|---|

| 1 | Fiat | Punto | 2016 |

| 2 | Fiat | Punto | 2002 |

| 3 | Fiat | Punto | 2007 |

| 4 | Opel | Corsa | 2016 |

| 5 | Opel | Astra | 2003 |

| 6 | Toyota | Corolla | 2016 |

| 7 | Toyota | Corolla | 2014 |

| 8 | Toyota | Yaris | 2004 |

W systemie zarządzania bazami danych MySQL komenda CREATE USER pozwala na

Poniższy fragment kodu PHP służy do zarządzania

| if (empty($_POST["name"])) { $nameErr = "Name is required"; } |

W relacyjnych bazach danych dane zapisywane są w

Dzięki poleceniu ALTER TABLE można

Przygotowując raport w systemie zarządzania relacyjnymi bazami danych, można uzyskać

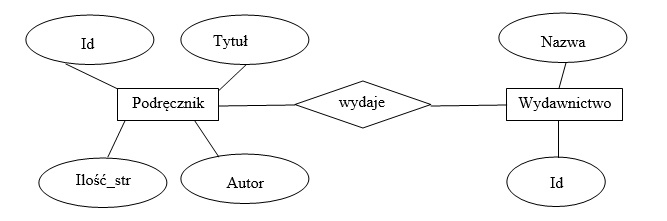

Określ na podstawie diagramu, jaką liczebność należy zdefiniować przy związku pomiędzy encjami Podręcznik i Wydawnictwo zakładając, że dane dotyczące różnych podręczników odpowiadają jednemu wydawnictwu.

W systemie zarządzania bazą danych MySQL, aby uzyskać listę wszystkich przywilejów przyznanych użytkownikowi anna, można użyć polecenia

Atrybut autor w tabeli ksiazka oznacza

| CREATE TABLE ksiazka ( id INT UNSIGNED NOT NULL AUTO_INCREMENT PRIMARY KEY, tytul VARCHAR(200), autor SMALLINT UNSIGNED NOT NULL, CONSTRAINT `dane` FOREIGN KEY (autor) REFERENCES autorzy(id) ); |

Który z poniższych języków jest zazwyczaj używany do programowania front-endowego (wykonywanego po stronie klienta)?

Aby przekształcić tekst "ala ma psa" na "ALA MA PSA", konieczne jest zastosowanie funkcji w PHP

Algorytm porządkowania tablicy, który polega na wielokrotnym porównywaniu ze sobą par sąsiednich elementów oraz ich zamianie, gdy warunek jest spełniony, nosi nazwę sortowania

Aby zwiększyć wydajność operacji w bazie danych, należy skupić się na polach, które są często wyszukiwane lub sortowane

Jakie jest zastosowanie zapytania z klauzulą JOIN?

SELECT ocena FROM oceny WHERE ocena>2 ORDER BY ocena;Dana jest tabela oceny o polach id, nazwisko, imie, ocena. Przedstawione zapytanie jest przykładem:

Ile razy należy użyć instrukcji warunkowej, aby wdrożyć w danym języku programowania przedstawiony algorytm?

Jakie imiona spełniają warunki klauzuli LIKE w zapytaniu?

SELECT imie FROM mieszkancy WHERE imie LIKE '_r%';

W przedstawionej definicji stylu CSS, powtarzanie dotyczy

| body { background-image: url("rysunek.gif"); background-repeat: repeat-y; } |