Pytanie 1

PCI\VEN_10EC&DEV_8168&SUBSYS_05FB1028&REV_12

Przedstawiony zapis jest

Wynik: 1/40 punktów (2,5%)

Wymagane minimum: 20 punktów (50%)

PCI\VEN_10EC&DEV_8168&SUBSYS_05FB1028&REV_12

Przedstawiony zapis jest

Czym jest licencja OEM?

Profil mobilny staje się profilem obowiązkowym użytkownika po

Brak odpowiedzi na to pytanie.

Użytkownik systemu Windows napotyka komunikaty o niewystarczającej pamięci wirtualnej. Jak można rozwiązać ten problem?

Brak odpowiedzi na to pytanie.

W interfejsie graficznym systemów Ubuntu lub SuSE Linux, aby zainstalować aktualizacje programów systemowych, można zastosować aplikacje

Brak odpowiedzi na to pytanie.

Aby zwiększyć bezpieczeństwo osobistych danych podczas przeglądania stron internetowych, warto dezaktywować w ustawieniach przeglądarki

Brak odpowiedzi na to pytanie.

Aby zainstalować openSUSE oraz dostosować jego ustawienia, można skorzystać z narzędzia

Brak odpowiedzi na to pytanie.

Aby zamontować katalog udostępniony w sieci komputerowej w systemie Linux, należy wykorzystać komendę

Brak odpowiedzi na to pytanie.

W jakiej logicznej topologii działa sieć Ethernet?

Brak odpowiedzi na to pytanie.

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Brak odpowiedzi na to pytanie.

W którym typie macierzy, wszystkie fizyczne dyski są postrzegane jako jeden dysk logiczny?

Brak odpowiedzi na to pytanie.

Wskaż poprawną wersję maski podsieci?

Brak odpowiedzi na to pytanie.

Które systemy operacyjne są atakowane przez wirusa MS Blaster?

Brak odpowiedzi na to pytanie.

Osoba korzystająca z systemu Linux, chcąc zweryfikować dysk twardy pod kątem obecności uszkodzonych sektorów, ma możliwość skorzystania z programu

Brak odpowiedzi na to pytanie.

Aby przekształcić zeskanowany obraz na tekst, należy użyć oprogramowania, które stosuje techniki

Brak odpowiedzi na to pytanie.

Jakie polecenie umożliwia uzyskanie danych dotyczących bieżących połączeń TCP oraz informacji o portach źródłowych i docelowych?

Brak odpowiedzi na to pytanie.

W systemie Linux program, który odpowiada aplikacji chkdsk z Windows, to

Brak odpowiedzi na to pytanie.

Jakie polecenie wykorzystano do analizy zaprezentowanej konfiguracji interfejsów sieciowych w systemie Linux?

enp0s25 Link encap:Ethernet HWaddr a0:b3:cc:28:8f:37 UP BROADCAST MULTICAST MTU:1500 Metric:1 RX packets:0 errors:0 dropped:0 overruns:0 frame:0 TX packets:0 errors:0 dropped:0 overruns:0 carrier:0 collisions:0 txqueuelen:1000 RX bytes:0 (0.0 B) TX bytes:0 (0.0 B) Interrupt:20 Memory:d4700000-d4720000 lo Link encap:Local Loopback inet addr:127.0.0.1 Mask:255.0.0.0 inet6 addr: ::1/128 Scope:Host UP LOOPBACK RUNNING MTU:65536 Metric:1 RX packets:172 errors:0 dropped:0 overruns:0 frame:0 TX packets:172 errors:0 dropped:0 overruns:0 carrier:0 collisions:0 txqueuelen:1000 RX bytes:13728 (13.7 KB) TX bytes:13728 (13.7 KB) wlo1 Link encap:Ethernet HWaddr 60:67:20:3f:91:22 inet addr:192.168.1.11 Bcast:192.168.1.255 Mask:255.255.255.0 inet6 addr: fe80::dcf3:c20b:57f7:21b4/64 Scope:Link UP BROADCAST RUNNING MULTICAST MTU:1500 Metric:1 RX packets:7953 errors:0 dropped:0 overruns:0 frame:0 TX packets:4908 errors:0 dropped:0 overruns:0 carrier:0 collisions:0 txqueuelen:1000 RX bytes:9012314 (9.0 MB) TX bytes:501345 (501.3 KB)

Brak odpowiedzi na to pytanie.

Program fsck jest stosowany w systemie Linux do

Brak odpowiedzi na to pytanie.

Podczas uruchamiania komputera wyświetla się komunikat CMOS checksum error press F1 to continue press DEL to setup. Naciśnięcie klawisza DEL spowoduje

Brak odpowiedzi na to pytanie.

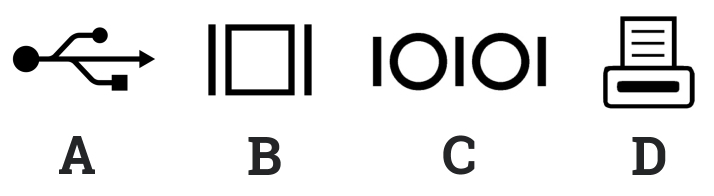

Jakie złącze na tylnym panelu komputera jest przedstawione przez podany symbol graficzny?

Brak odpowiedzi na to pytanie.

Jaka licencja ma charakter zbiorowy i pozwala instytucjom komercyjnym oraz organizacjom edukacyjnym, rządowym, charytatywnym na nabycie większej liczby programów firmy Microsoft na korzystnych warunkach?

Brak odpowiedzi na to pytanie.

Jaką maksymalną liczbę hostów można przypisać w lokalnej sieci, dysponując jedną klasą C adresów IPv4?

Brak odpowiedzi na to pytanie.

Aby procesor działał poprawnie, konieczne jest podłączenie złącza zasilania 4-stykowego lub 8-stykowego o napięciu

Brak odpowiedzi na to pytanie.

Możliwość weryfikacji poprawności działania pamięci RAM można uzyskać za pomocą programu diagnostycznego

Brak odpowiedzi na to pytanie.

Użytkownik drukarki samodzielnie i prawidłowo napełnił pojemnik z tonerem. Po jego zamontowaniu drukarka nie podejmuje próby drukowania. Przyczyną tej usterki może być

Brak odpowiedzi na to pytanie.

Wskaż ilustrację ilustrującą symbol stosowany do oznaczania portu równoległego LPT?

Brak odpowiedzi na to pytanie.

Złącze IrDA służy do bezprzewodowej komunikacji i jest

Brak odpowiedzi na to pytanie.

Ile elektronów jest zgromadzonych w matrycy LCD?

Brak odpowiedzi na to pytanie.

Usługa RRAS serwera Windows 2019 jest przeznaczona do

Brak odpowiedzi na to pytanie.

W którym z rejestrów wewnętrznych procesora są przechowywane dodatkowe informacje o wyniku realizowanej operacji?

Brak odpowiedzi na to pytanie.

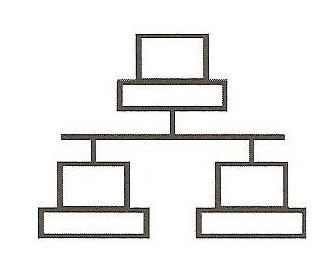

Ustawienia przedstawione na diagramie dotyczą

Brak odpowiedzi na to pytanie.

Jakie polecenie w systemie Linux jest potrzebne do stworzenia archiwum danych?

Brak odpowiedzi na to pytanie.

Uszkodzenie mechaniczne dysku twardego w komputerze stacjonarnym może być spowodowane

Brak odpowiedzi na to pytanie.

Jaką maksymalną prędkość danych można osiągnąć w sieci korzystającej z skrętki kategorii 5e?

Brak odpowiedzi na to pytanie.

W systemie operacyjnym Linux, aby sprawdzić ilość dostępnego miejsca na dyskach, można użyć polecenia

Brak odpowiedzi na to pytanie.

Medium transmisyjne, które jest odporne na zakłócenia elektromagnetyczne i atmosferyczne, to

Brak odpowiedzi na to pytanie.

Określ rezultat wykonania zamieszczonego polecenia

| net user Test /expires:12/09/20 |

Brak odpowiedzi na to pytanie.

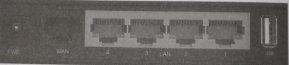

Obrazek ilustruje rodzaj złącza

Brak odpowiedzi na to pytanie.

Na który port rutera należy podłączyć kabel od zewnętrznej sieci, aby uzyskać dostęp pośredni do Internetu?

Brak odpowiedzi na to pytanie.