Pytanie 1

W bazie danych MySQL znajduje się tabela z programami komputerowymi, posiadająca kolumny: nazwa, producent, rokWydania. Jaką kwerendę SELECT należy zastosować, aby uzyskać listę wszystkich producentów, unikając powtórzeń?

Wynik: 11/40 punktów (27,5%)

Wymagane minimum: 20 punktów (50%)

W bazie danych MySQL znajduje się tabela z programami komputerowymi, posiadająca kolumny: nazwa, producent, rokWydania. Jaką kwerendę SELECT należy zastosować, aby uzyskać listę wszystkich producentów, unikając powtórzeń?

W jakiej technologii nie zachodzi możliwość przetwarzania danych wprowadzanych przez użytkowników na stronach internetowych?

W języku SQL polecenie INSERT INTO

W dziedzinie grafiki komputerowej termin kanał alfa odnosi się do

W języku HTML, atrybut shape w znaczniku area, który definiuje typ obszaru, może mieć wartość

W języku CSS wprowadzono poniższe formatowanie:

p > i { color: blue; }Oznacza to, że tekst w kolorze niebieskim będzie zapisany:

Jak można utworzyć kopię zapasową bazy danych MySQL?

Jakie zadania programistyczne mogą być realizowane wyłącznie po stronie klienta w przeglądarce?

W formularzu dane z pola input o typie number zostały przypisane do zmiennej a, a następnie przetwarzane w skrypcie JavaScript w następujący sposób:

var x = parseFloat(a);Jaki typ będzie miała zmienna x?

Jaki program jest wykorzystywany do edycji dźwięku?

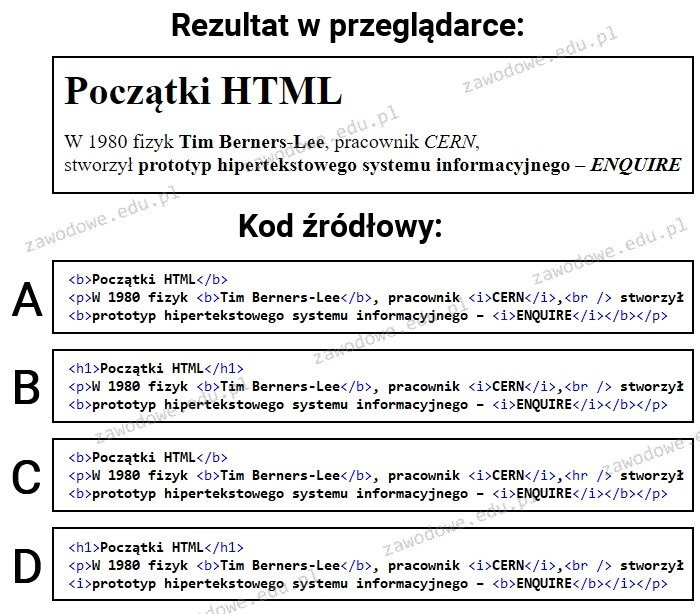

Strona internetowa została stworzona w języku XHTML. Który z poniższych kodów reprezentuje realizację zaprezentowanego fragmentu strony, jeśli nie zdefiniowano żadnych stylów CSS?

Zdefiniowano poniższą funkcję w PHP:

function policz($Z) { while($Z < 5) { $Z += 2 * $Z + 1; } return $Z; }Funkcję policz wywołano z wartością argumentu $Z = 1. Jaki rezultat zostanie zwrócony?

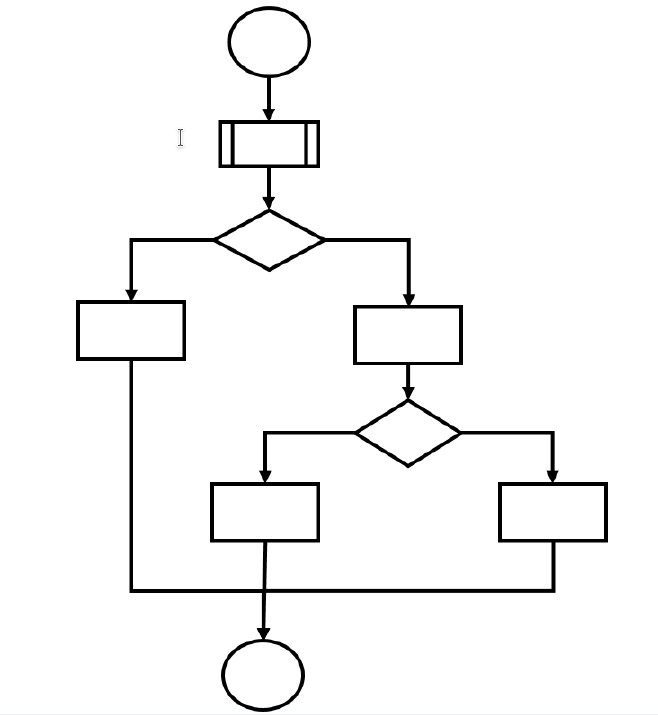

Ile razy należy użyć instrukcji warunkowej, aby wdrożyć w danym języku programowania przedstawiony algorytm?

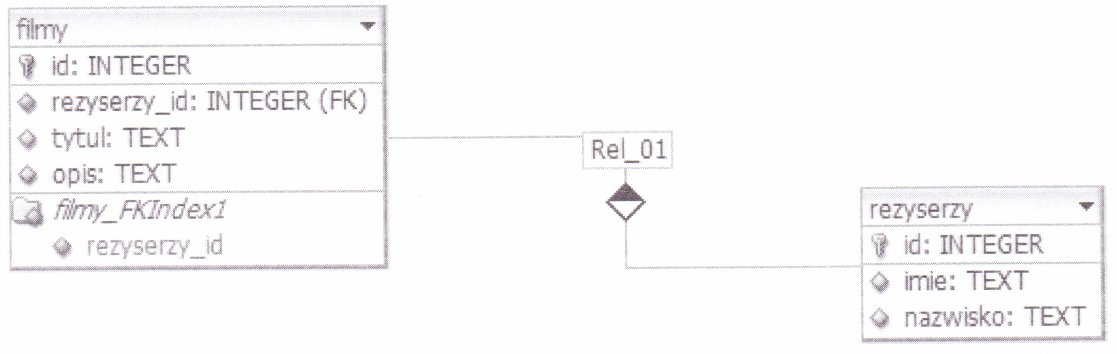

Na ilustracji pokazano relację jeden do wielu. Łączy ona

W semantycznym HTML odpowiednikiem tagu <b>, który nie tylko pogrubia tekst, ale również oznacza go jako istotniejszy, jest

Rekord w bazie danych identyfikowany jest jednoznacznie przez pole

W SQL wykorzystywanym przez system baz danych MySQL atrybut UNIQUE w poleceniu CREATE TABLE

Plik konfiguracyjny, który umożliwia ustalenie parametrów PHP dla całego serwera, to

Model, w którym wszystkie dane są zapisane w jednej tabeli, określa się mianem

Jaką szerokość zaplanowano dla treści strony, bazując na podanej definicji CSS?

body {

border: 2px;

height: 600px;

width: 560px;

box-sizing: border-box;

margin: 0;

padding: 0;

}W poleceniu CREATE TABLE zastosowanie klauzuli PRIMARY KEY przy definiowaniu kolumny tabeli spowoduje, że ta kolumna stanie się

W przedstawionym filmie, aby połączyć tekst i wielokąt w jeden obiekt tak, aby operacja ta była odwracalna zastosowano funkcję

W tabeli zwierzeta znajdują się pola: nazwa, gatunek, gromada, cechy oraz dlugosc_zycia. Aby uzyskać listę nazw zwierząt, które dożywają przynajmniej 20 lat i są ssakami, należy wykonać zapytanie:

W danej tabeli pracownicy, polecenie MySQL eliminujące wszystkie wpisy, dla których nie została wypełniona kolumna rodzaj_umowy, ma następującą formę

W języku PHP przypisano zmiennej $a wartość 1. Porównanie $a === $b zwraca true, gdy zmienna $b ma przypisaną wartość

$liczba = 10;

while($liczba<50){

echo "$liczba";

$liczba=$liczba+5;

}

Jakie liczby zostaną wyświetlone w wyniku działania tej pętli w języku PHP?

Edytor, który realizuje zasady WYSIWYG, powinien umożliwiać

W programowaniu tylko jedna zmienna z wbudowanego typu może przyjmować zaledwie dwie wartości. Jakie to jest?

Jakie polecenie SQL zmieni w tabeli tab wartość w kolumnie kol z Ania na Zosia?

W PHP operatorem odpowiedzialnym za sumę logiczną jest

W HTML zdefiniowano hiperłącze zawierające znak #. Co się wydarzy po kliknięciu na ten odsyłacz?

<a href="#dane"></a>

W bazie danych produkt znajdują się artykuły wyprodukowane po 2000 roku, zawierające pola nazwa oraz rok_produkcji. Klauzula SQL wyświetli zestawienie artykułów wyprodukowanych

| SELECT * FROM `produkt` WHERE SUBSTR(rok_produkcji, 3, 2) = 17; |

Dokument HTML określa akapit oraz grafikę. Aby grafika była umieszczona przez przeglądarkę w tej samej linii co akapit po jego lewej stronie, w stylu CSS grafiki należy ustawić właściwość

Jakie uprawnienia będzie miał użytkownik jan po wykonaniu poniższych poleceń na bazie danych?

GRANT ALL PRIVILEGES ON klienci TO jan; REVOKE SELECT, INSERT, UPDATE, DELETE ON klienci FROM jan;

Na podstawie jakiego parametru oraz z ilu tabel będą zwrócone wiersze w wyniku podanego zapytania?

| SELECT * FROM producent, hurtownia, sklep, serwis WHERE producent.nr_id = hurtownia.nr_id AND producent.wyrob_id = serwis.wyrob_id AND hurtownia.nr_id = sklep.nr_id AND sklep.nr_id = serwis.nr_id AND producent.nr_id = 1; |

Do czego wykorzystywany jest program debugger?

Jakiego rodzaju oprogramowanie narzędziowe powinno być zainstalowane, aby umożliwić użytkownikowi przeprowadzanie operacji na zgromadzonych danych?

W znaczniku <meta ...> w sekcji <meta ...> na stronie internetowej nie zamieszcza się informacji o

Który z znaczników ma na celu organizację struktury tekstu w HTML?

Jakie mechanizmy przydzielania zabezpieczeń, umożliwiające wykonywanie działań na bazie danych, są związane z tematyką zarządzania kontami, użytkownikami oraz ich uprawnieniami?