Pytanie 1

Baza danych księgarni ma tabelę ksiazki z polami: id, idAutor, tytul, ileSprzedanych oraz tabelę autorzy z polami: id, imie, nazwisko. Jak utworzyć raport dotyczący sprzedanych książek, który zawiera tytuły oraz nazwiska autorów?

Wynik: 27/40 punktów (67,5%)

Wymagane minimum: 20 punktów (50%)

Baza danych księgarni ma tabelę ksiazki z polami: id, idAutor, tytul, ileSprzedanych oraz tabelę autorzy z polami: id, imie, nazwisko. Jak utworzyć raport dotyczący sprzedanych książek, który zawiera tytuły oraz nazwiska autorów?

Fragment tabeli gory prezentuje polskie łańcuchy górskie oraz ich najwyższe szczyty. Przedstaw kwerendę, która oblicza średnią wysokość szczytów dla każdego łańcucha górskiego.

| Id | pasmo | nazwa | wysokosc |

|---|---|---|---|

| 134 | Góry Bystrzyckie | (brak nazwy) | 949 |

| 137 | Góry Bystrzyckie | Anielska Kopa | 871 |

| 74 | Beskid Żywiecki | Babia Góra (Diablak) | 1725 |

| 41 | Beskid Śląski | Barania Góra | 1220 |

| 145 | Góry Karczewskie | Baraniec | 723 |

| 128 | Góry Bardzkie | Bardzka Góra (Kalwaria) | 583 |

| 297 | Tatry | Beskid | 2012 |

Jakim zapisem w dokumencie HTML można stworzyć element, który wyświetli obraz kotek.jpg oraz tekst alternatywny "obrazek kotka"?

W zamieszczonym przykładzie pseudoklasa hover sprawi, że styl pogrubiony będzie przypisany

| a:hover { font-weight: bold; } |

O obiekcie zdefiniowanym w języku JavaScript można stwierdzić, że zawiera

| var obiekt1 = { x: 0, y: 0, wsp: functon() { … } } |

Która metoda JavaScript służy do dodawania nowego elementu na końcu tablicy?

Który kod jest alternatywny do kodu zamieszczonego w ramce?

| <?php for($x = 1; $x <= 55; $x++) { if($x % 2 != 0) continue; echo $x . " "; } ?> |

Podczas tworzenia formularza konieczne jest dodanie kontrolki, która odnosi się do kontrolki w innym formularzu. Jakie działania w bazie danych Access są w tym przypadku możliwe?

W poniższym zapytaniu SQL, co oznacza symbol gwiazdki w jego wyniku?

| SELECT * FROM mieszkancy WHERE imie = 'Anna'; |

Wskaż zapytanie, które z tabeli klienci wybierze wyłącznie nazwiska trzech najlepszych klientów, czyli takich, którzy posiadają najwięcej punktów na swoim koncie (pole całkowite punkty)?

Jakie znaczniki należy zastosować, aby w pliku z rozszerzeniem php umieścić kod napisany w języku PHP?

Aby wykonać usunięcie wszystkich zapisów z tabeli, konieczne jest użycie kwerendy

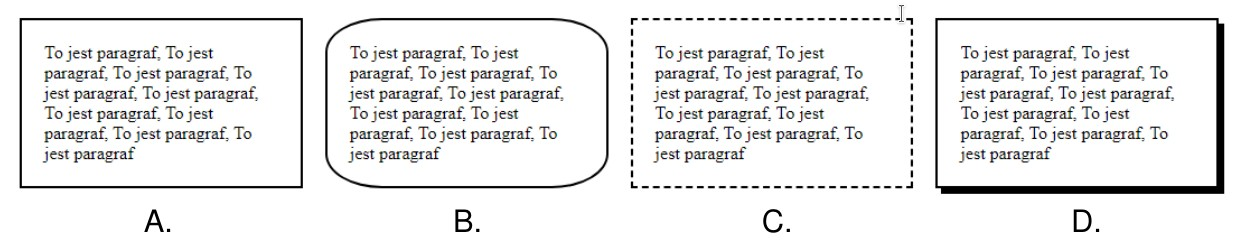

Do którego akapitu przypisano podaną właściwość stylu CSS?

border-radius: 20%;

Wskaż przycisk sformatowany przedstawionym stylem CSS.

|

Jaki jest cel poniższego fragmentu funkcji w JavaScript?

| wynik = 0; for (i = 0; i < tab.length; i++) { wynik += tab[i]; } |

Jakie zadanie wykonuje funkcja napisana w JavaScript?

| function fun1(a,b) { if ( a % 2 != 0 ) a++; for(n=a; n<=b; n+=2) document.write(n); } |

Tabela Pracownicy zawiera informacje na temat pracowników różnych działów, co jest zaznaczone przez pole liczbowe dzial. Z racji tego, że zazwyczaj kwerendy dotyczą tylko działu 2, można uprościć zapytania do tej tabeli, tworząc wirtualną tabelę o nazwie Prac_dzial2 przy użyciu zapytania

W CSS, aby stylizować tekst przy użyciu przekreślenia, podkreślenia dolnego lub górnego, należy użyć atrybutu

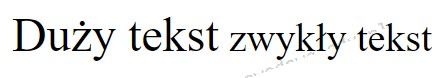

Aby w HTML uzyskać odpowiednie formatowanie paragrafu dla tekstu:

| Tekst może być zaznaczony albo istotny dla autora |

Na podstawie filmu wskaż, która cecha dodana do stylu CSS zamieni miejscami bloki aside i nav, pozostawiając w środku blok section?

Aby dołączyć kod zawarty w pliku zewnętrznym do skryptu PHP, należy użyć funkcji

Komenda kierowana do serwera bazy danych, mająca na celu zbieranie, wyszukiwanie lub edytowanie danych w bazie, nazywana jest

Zakładając, że zmienna tablicowa $tab jest wypełniona liczbami naturalnymi, wynikiem programu będzie wypisanie

| $liczba = $tab[0]; foreach ($tab as $element) { if ($element > $liczba) $liczba = $element; } echo $liczba; |

Jakie zadania programistyczne mogą być realizowane wyłącznie po stronie klienta w przeglądarce?

Która z czynności nie wpłynie na objętość zajmowanej pamięci pliku graficznego?

Funkcja pg_connect w języku PHP służy do nawiązania połączenia z bazą danych

Jakie polecenie HTML poprawnie odwzorowuje przedstawioną hierarchiczną strukturę tekstu, która została wyświetlona przez przeglądarkę w następujący sposób: Rozdział 1 tekst Podrozdział 1.1 tekst Podrozdział 1.2?

W dokumencie HTML utworzono formularz wysyłający dane do skryptu formularz.php. Po naciśnięciu przycisku typu submit, przeglądarka przekierowuje nas do określonego adresu. Na podstawie podanego linku można wywnioskować, że dane do pliku formularz.php przesłano metodą

| .../formularz.php?imie=Anna&nazwisko=Kowalska |

Definicja stylu w CSS, którą zaprezentowano, dotyczy odsyłacza, który

| a:visited {color: orange;} |

W języku C, aby zdefiniować stałą, należy zastosować

Poziom izolacji transakcji Repeatable Read (tryb powtarzalnego odczytu) używany przez MS SQL jest związany z problemem

Jakie języki programowania funkcjonują po stronie serwera?

Jakiego typu danych w bazie MySQL należy używać, aby zapisać datę oraz czas w jednym polu?

W języku HTML, aby uzyskać efekt podobny do tego w przykładzie, trzeba użyć konstrukcji

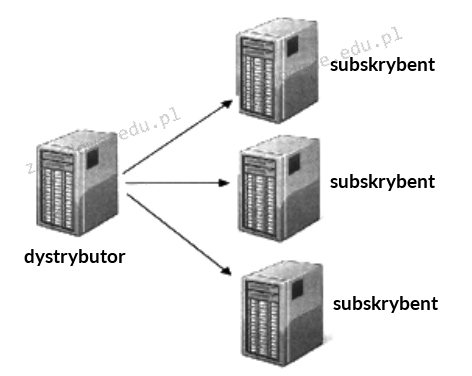

Model fizyczny replikacji bazy danych pokazany na ilustracji to model

Aby zgrupować elementy w jeden blok, jaki znacznik można zastosować?

W tabeli artykuly wykonano określone instrukcje dotyczące uprawnień użytkownika jan. Po ich realizacji użytkownik jan uzyska możliwość

| GRANT ALL PRIVILEGES ON artykuly TO jan REVOKE SELECT, UPDATE ON artykuly FROM jan |

W dokumentacji języka PHP znajduje się informacja dotycząca jednej z jego funkcji:

„Warning. This extension was deprecated in PHP 5.5.0, and it was removed in PHP 7.0.0.”.

Zgodnie z tą informacją użycie tej funkcji jest:

W skrypcie JavaScript zmienne mogą być definiowane

W SQL, używanym w bazie danych MySQL, aby przypisać wartość 0 do kolumny przebieg w tabeli samochody, jaką kwerendę należy zastosować?