Pytanie 1

Serwer, który przyjmuje polecenia SIP od klientów i przekazuje odpowiedzi kierujące ich do innych zestawów adresów SIP, to serwer

Wynik: 21/40 punktów (52,5%)

Wymagane minimum: 20 punktów (50%)

Serwer, który przyjmuje polecenia SIP od klientów i przekazuje odpowiedzi kierujące ich do innych zestawów adresów SIP, to serwer

Optymalna wartość tłumienia prawidłowo zrealizowanego spawu światłowodu telekomunikacyjnego (SiO₂) powinna mieścić się w zakresie

Fizyczny punkt styku z siecią PSTN (Public Switching Telephone Network) nazywany jest

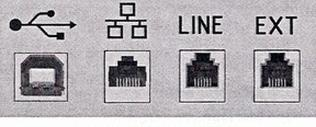

Do którego gniazda urządzenia wielofunkcyjnego należy podłączyć analogowy aparat telefoniczny?

Jakie kodowanie jest używane na styku S w ISDN BRA?

Interfejs rutera ma adres 192.200.200.5/26. Ile dodatkowych urządzeń może być podłączonych w tej podsieci?

Podstawowa usługa telefoniczna, która umożliwia analogowy przesył dźwięku przez komutowane łącza telefoniczne, realizowana w zakresie 300 Hz do 3400 Hz, jest oznaczana skrótem

Przed przystąpieniem do wymiany w komputerze uszkodzonej karty sieciowej należy

Urządzenie ADSL umożliwia dostęp do internetu dla abonentów

W tabeli zamieszczono fragment dokumentacji technicznej przełącznika. Jaka jest maksymalna prędkość transmisji tego przełącznika?

| The front panel of the Switch consists of LED indicators for Power, Console, Link/Act and Speed, 16 Fast-Ethernet ports and a 100BASE-FX Ethernet port. Also, the front panel has a RS-232 communication port. |

Do zestawienia interfejsów dwóch routerów stosuje się podsieci 4 adresowe. Wybierz odpowiednią maskę dla podsieci 4 adresowej?

Które z poniższych stwierdzeń dotyczy technologii NAT (Network Address Translation)?

Oblicz, według podanej taryfy, wysokość miesięcznego rachunku abonenta, który wysłał 100 SMS-ów, 20 MMS-ów i rozmawiał 10 minut.

| Uwaga! Wszystkie ceny zawierają podatek VAT | |

| Abonament | 25 zł |

| Minuta do wszystkich sieci | 0,49 zł |

| MMS | 0,20 zł |

| SMS | 0,15 zł |

| Taktowanie połączeń | 1s/1s |

Kategoryzacja światłowodów na skokowe i gradientowe jest powiązana

Jaką maksymalną prędkość przesyłu danych można uzyskać w technologii VDSL w przypadku niesymetrycznego działania w kierunku do użytkownika?

Na podstawie oferty cenowej pewnej telefonii satelitarnej zaproponuj klientowi, dzwoniącemu średnio 1 000 minut miesięcznie, najtańszą taryfę.

| Plany taryfowe | Taryfa A | Taryfa B | Taryfa C | Taryfa D |

| Taryfa miesięczna | 50 € | 100 € | 250 € | 300 € |

| Pakiet tanszych minut | 100/m | 200/m | 800/m | 1 000/m |

| Opłata za minutę w pakiecie | 0,70 € | 0,50 € | 0,30 € | 0,20 € |

| Opłata za dodatkowe minuty | 1,50 € | 1,00 € | 0,50 € | 0,40 € |

Aby zapobiec pętli sieciowej w topologii sieci LAN, używa się protokołu

Na podstawie fragmentu karty katalogowej wskaż szybkość transmisji danych do abonenta, którą oferuje modem/ruter ADSL2+.

| ⊙ Specifications: | |

|---|---|

| Product Description | 150Mbps Wireless N ADSL2+ Modem Router |

| WAN Port | 1 RJ11 DSL Port |

| LAN Ports | 4 10/100Mbps RJ45 LAN Ports |

| IEEE Standards | IEEE 802.11 802.3u |

| ADSL Standards | Full-rate ANSI T1.413 Issue 2, ITU-T G.992.1 (G.DMT) Annex A, ITU-T G.992.2 (G.Lite) Annex A, ITU-T G.994.1 (G.hs) |

| ADSL2 Standards | ITU-T G.992.3 (G.dmt.bis) Annex A/L/M, ITU-T G.992.4 (G.lite.bis) Annex A |

| ADSL2+ Standards | ITU-T G.992.5 Annex A/L/M |

| Data Rates | Downstream: Up to 24Mbps Upstream: Up to 3.5Mbps (with Annex M enabled) |

| ATM / PPP Protocols | ATM Forum UNI 3.1/4.0 PVC (up to 8PVCs) ATM Adaptation Layer Type 5 (AAL5) ATM QoS (Traffic Shaping) Bridged and routed Ethernet encapsulation VC and LLC based multiplexing PPP over Ethernet (RFC2516) PPP over ATM (RFC 2364) |

Jaką rozdzielczość ma przetwornik A/C, który konwertuje próbkę sygnału na jedną z 1024 wartości liczbowych?

Średnica rdzenia włókna światłowodowego o jednomodowej strukturze mieści się w zakresie

Która z poniższych informacji wskazuje na właściwe połączenie modemu ADSL z komputerem za pomocą kabla USB?

W jakiej sytuacji zanik zasilania w sieci elektrycznej użytkownika nie wpłynie na utratę połączenia z Internetem w modemie VDSL?

Urządzenie elektroniczne, które stosuje procesy modulacji oraz demodulacji w celu przekształcenia sygnałów cyfrowych na analogowe i odwrotnie, to

Który z protokołów jest stosowany do wymiany informacji o trasach pomiędzy różnymi autonomicznymi systemami?

Zastosowanie kodów pseudolosowych z różnych źródeł dla każdego z użytkowników, co skutkuje ich zwielokrotnieniem, oznacza

Jakie jest pasmo częstotliwości sygnału zwrotnego dzwonienia w łączu abonenckim?

Który z poniższych adresów jest adresem niepublicznym?

W dokumentacji technicznej telefonu ISDN znajduje się informacja, że urządzenie realizuje funkcję CLIP (Calling Line Identification Presentation). Ta funkcja polega na

Jakie dwa typy telefonów można podłączyć do magistrali S/T w centrali telefonicznej i w jaki sposób?

W jakim medium transmisji sygnał jest najmniej narażony na zakłócenia radioelektryczne?

Technika polegająca na ustanawianiu łączności pomiędzy dwiema lub więcej stacjami końcowymi drogi komunikacyjnej, która jest wykorzystywana wyłącznie przez nie do momentu rozłączenia, nazywana jest komutacją

DCE (Data Communication Equipment) to urządzenie

Który z wymienionych algorytmów szyfrowania nie korzysta z kluczy szyfrowania i jest wykorzystywany w sieciach VPN?

Multipleksacja TDM, używana w urządzeniach DSLAM, polega na zwielokrotnieniu z podziałem

Które z poniższych stwierdzeń odnosi się do opóźnień propagacji?

Zakres tłumienia poprawnie wykonanego spawu światłowodu telekomunikacyjnego (SiO4) powinien mieścić się w granicach

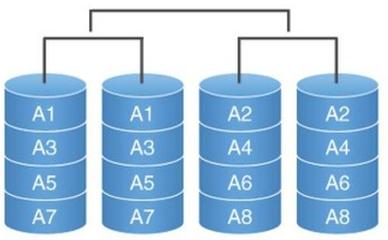

Na rysunku przedstawiono odwzorowanie danych na fizyczne dyski macierzy

Jakie urządzenie powinno być wykorzystane w systemach ADSL w celu oddzielenia sygnałów telefonicznych od sygnałów ADSL?

Kabel UTP Cat 6 jest to

Który z poniższych serwerów kieruje użytkowników VoIP do innego serwera?