Pytanie 1

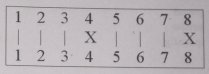

Jaki błąd w okablowaniu można dostrzec na ekranie testera, który pokazuje mapę połączeń żył kabla typu "skrętka"?

Wynik: 23/40 punktów (57,5%)

Wymagane minimum: 20 punktów (50%)

Jaki błąd w okablowaniu można dostrzec na ekranie testera, który pokazuje mapę połączeń żył kabla typu "skrętka"?

Rejestry procesora są resetowane poprzez

Aktywacja opcji OCR podczas ustawiania skanera umożliwia

Która norma odnosi się do okablowania strukturalnego?

W dokumentacji technicznej wydajność głośnika połączonego z komputerem wyraża się w jednostce:

Adres IP przydzielony komputerowi pozwala odbiorcy pakietu IP na odróżnienie identyfikatorów

Jakie zastosowanie ma oprogramowanie Microsoft Hyper-V?

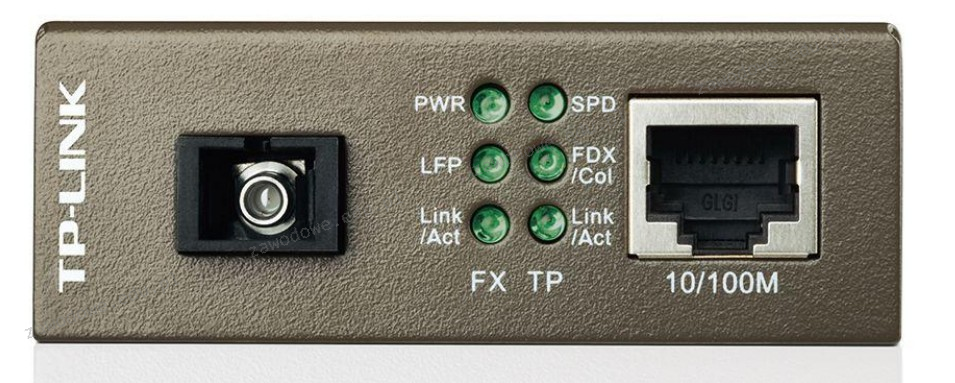

Urządzenie pokazane na grafice służy do

Zużyty sprzęt elektryczny lub elektroniczny, na którym znajduje się symbol zobrazowany na ilustracji, powinien być

Złocenie styków złącz HDMI ma na celu

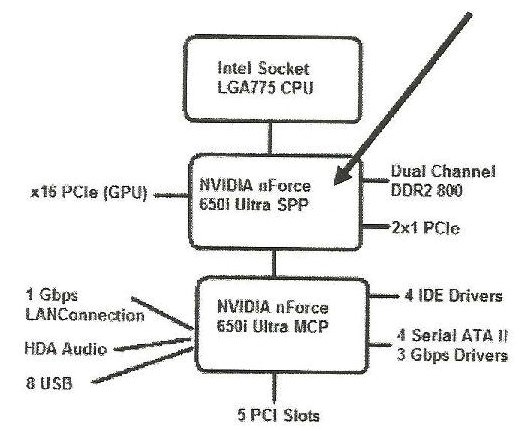

Jaką rolę pełni komponent wskazany strzałką na schemacie chipsetu płyty głównej?

Jakie oznaczenie nosi wtyk powszechnie znany jako RJ45?

Rodzaje ataków mających na celu zakłócenie funkcjonowania aplikacji oraz procesów w urządzeniach sieciowych to ataki klasy

Aby w edytorze Regedit przywrócić stan rejestru systemowego za pomocą wcześniej utworzonej kopii zapasowej, należy użyć funkcji

Czy bęben światłoczuły znajduje zastosowanie w drukarkach?

Które narzędzie systemu Windows służy do zdefiniowania polityki haseł dostępowych do kont użytkowników?

Standard IEEE 802.11 określa typy sieci

W systemie Windows, gdzie można ustalić wymagania dotyczące złożoności hasła?

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Aby sprawdzić dostępną przestrzeń na dysku twardym w systemie Linux, można wykorzystać polecenie

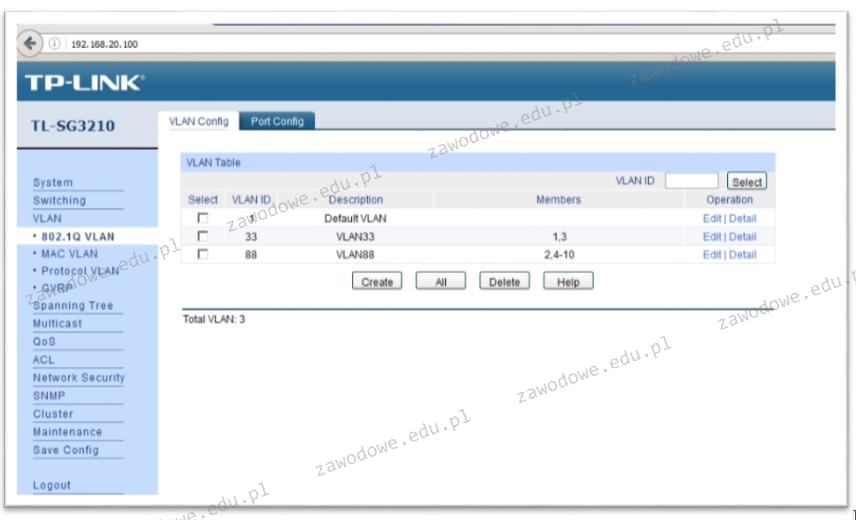

Na schemacie przedstawiono układ urządzenia. Do jakich portów należy podłączyć serwer o adresie IP 192.168.20.254/24 oraz stację roboczą o adresie IP 192.168.20.10/24, aby umożliwić ich komunikację w sieci?

Urządzeniem stworzonym do generowania etykiet oraz kodów kreskowych, które działa dzięki roztopieniu pokrywy specjalnej taśmy, co powoduje, że barwnik z taśmy przylega do materiału, na którym odbywa się drukowanie jest drukarka

Tryb pracy portu równoległego, bazujący na magistrali ISA, umożliwiający transfer danych do 2,4 MB/s, dedykowany dla skanerów i urządzeń wielofunkcyjnych, to

Administrator sieci komputerowej z adresem 192.168.1.0/24 podzielił ją na 8 równych podsieci. Ile adresów hostów będzie dostępnych w każdej z nich?

Urządzenie pokazane na ilustracji służy do zgrzewania wtyków

Aby sprawdzić statystyki użycia pamięci wirtualnej w systemie Linux, należy sprawdzić zawartość pliku

Licencja grupowa na oprogramowanie Microsoft należy do typu

Jakiego systemu operacyjnego powinien nabyć użytkownik, aby zmodernizowany komputer miał możliwość uruchamiania gier obsługujących DirectX12?

Notacja #102816 oznacza zapis w systemie liczbowym

Termin określający zdolność do rozbudowy sieci to

W technologii Ethernet, protokół CSMA/CD do dostępu do medium działa na zasadzie

Jakie będą całkowite wydatki na materiały potrzebne do wyprodukowania 20 kabli połączeniowych typu patchcord o długości 1,5 m każdy, jeżeli koszt jednego metra kabla wynosi 1 zł, a wtyk to 50 gr?

Komputer posiada mysz bezprzewodową, ale kursor nie porusza się gładko, tylko "skacze" na ekranie. Możliwą przyczyną problemu z urządzeniem może być

Jakie polecenie uruchamia edytor polityk grup w systemach z rodziny Windows Server?

Jakie urządzenie jest pokazane na ilustracji?

Jakie informacje zwraca polecenie netstat -a w systemie Microsoft Windows?

Aby procesor działał poprawnie, konieczne jest podłączenie złącza zasilania 4-stykowego lub 8-stykowego o napięciu

Który protokół zamienia adresy IP na adresy MAC, używane w sieciach Ethernet?

Jaką wartość liczbową reprezentuje zapis binarny 01010101?

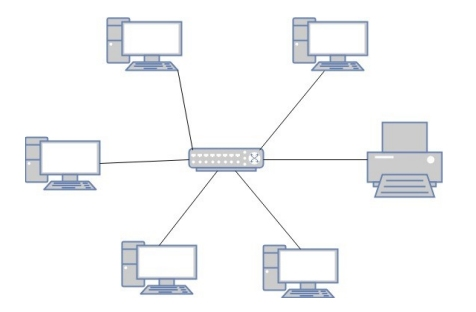

Jaką fizyczną topologię sieci komputerowej ilustruje ten rysunek?