Pytanie 1

Który z adresów może być użyty do adresacji w sieci publicznej?

Wynik: 4/40 punktów (10,0%)

Wymagane minimum: 20 punktów (50%)

Który z adresów może być użyty do adresacji w sieci publicznej?

Jakie czynności należy wykonać po instalacji systemu operacyjnego Windows 7, aby zweryfikować, czy sprzęt komputerowy został prawidłowo zainstalowany?

Oznaczenie XTKMXpw 5x2x0,6 odnosi się do kabla telekomunikacyjnego?

Dysk twardy w komputerze uległ uszkodzeniu i wymaga wymiany. Aby chronić informacje przed dostępem niepożądanych osób, należy

Jaki komunikat w protokole SNMP (Simple Network Management Protocol) jest przesyłany z zarządcy do agenta w celu uzyskania wartości obiektu z bazy MIB (Management Information Base)?

Sygnał uzyskany poprzez próbkowanie sygnału analogowego, który jest ciągły, nazywamy sygnałem

Czy kompresja cyfrowa sygnału prowadzi do

GPRS (General Packet Radio Services) definiuje się jako

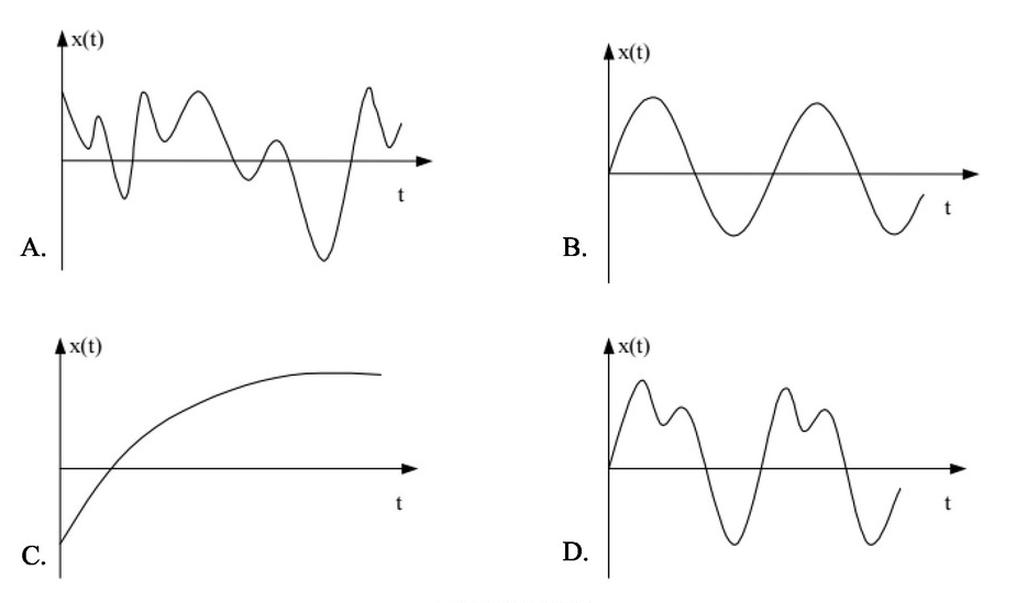

Przebieg sygnału harmonicznego przedstawiono na rysunku

Jakie jest protokół routingu, który wykorzystuje algorytm oparty na wektorze odległości?

W sygnalizacji DSS1 komunikat "Release Complete" wskazuje, że

Brak odpowiedzi na to pytanie.

Gdy ruter stosuje mechanizmy równoważenia obciążenia (load balancing), to w tablicy routingu

Brak odpowiedzi na to pytanie.

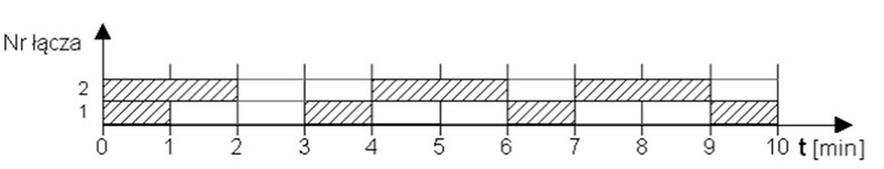

Rysunek przedstawia wynik obserwacji wiązki łączy w czasie 10 minut. Natężenie ruchu w wiązce wynosi

Brak odpowiedzi na to pytanie.

Która z wymienionych czynności sprawi, że system operacyjny nie będzie odpowiednio zabezpieczony, mimo zainstalowanego oprogramowania antywirusowego?

Brak odpowiedzi na to pytanie.

Jakim skrótem oznaczany jest przenik zbliżny?

Brak odpowiedzi na to pytanie.

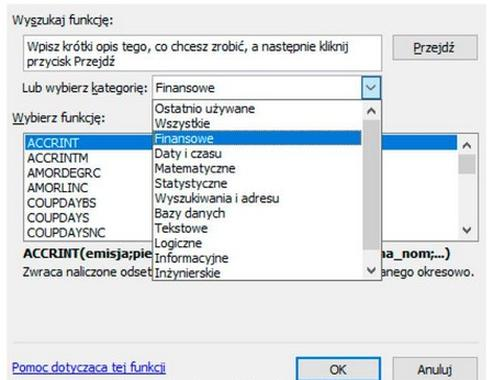

Który program Microsoft Office umożliwia wybór i wstawienie funkcji przedstawionych na rysunku?

Brak odpowiedzi na to pytanie.

Jakie rozwiązanie należy zastosować, aby zabezpieczyć spaw lub złącze światłowodowe w studni kablowej na ścianie lub lince nośnej przed wpływem niekorzystnych warunków atmosferycznych oraz mechanicznymi uszkodzeniami?

Brak odpowiedzi na to pytanie.

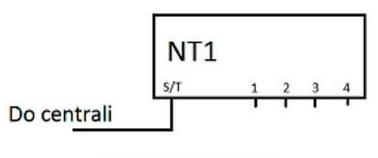

Rysunek przedstawia symbol zakończenia sieciowego

Brak odpowiedzi na to pytanie.

Który z poniższych protokołów pełni funkcję protokołu routingu?

Brak odpowiedzi na to pytanie.

Parametr określający niezawodność działania dysku twardego to

Brak odpowiedzi na to pytanie.

Stopa błędów w badanym systemie transmisyjnym wynosi 0,000001. Jaka maksymalna liczba błędnych bitów może zostać odczytana podczas transmisji danych 2 Mb/s?

Brak odpowiedzi na to pytanie.

Usługa dodatkowa w systemie ISDN oznaczona skrótem CFNR (Call Forwarding No Reply) pozwala na przekierowanie połączenia w momencie, gdy abonent, do którego dzwonimy,

Brak odpowiedzi na to pytanie.

Aplikacje takie jak SpeedFan i Laptop Battery Monitor służą do

Brak odpowiedzi na to pytanie.

Na komputerze z systemem Windows XP może być zainstalowane złośliwe oprogramowanie, prawdopodobnie typu spyware. Jakie polecenie należy wykorzystać, aby sprawdzić zestaw aktywnych połączeń sieciowych?

Brak odpowiedzi na to pytanie.

Zakres tłumienia poprawnie wykonanego spawu światłowodu telekomunikacyjnego (SiO4) powinien mieścić się w granicach

Brak odpowiedzi na to pytanie.

Której metody kodowania dotyczy podany opis?

| Na początku sygnał przyjmuje stan odpowiadający jego wartości binarnej, w środku czasu transmisji bitu następuje zmiana sygnału na przeciwny. Dla zera poziom zmienia się z niskiego na wysoki, dla jedynki – z wysokiego na niski. Konwencja ta została wprowadzona przez G. E. Thomasa w 1949 roku. |

Brak odpowiedzi na to pytanie.

W systemie GPON (Gigabit Passive Optical Networks) maksymalne wartości przepustowości są ustalone dla połączeń.

Brak odpowiedzi na to pytanie.

Różnica pomiędzy NAT i PAT polega na

Brak odpowiedzi na to pytanie.

Jak określa się zestaw funkcji wykonywanych przez cyfrowy zespół abonencki liniowy?

Brak odpowiedzi na to pytanie.

Długość światłowodowego włókna optycznego wynosi 30 km. Jaką wartość ma tłumienność jednostkowa światłowodu, jeśli całkowite tłumienie włókna wynosi At= 5,4 dB?

Brak odpowiedzi na to pytanie.

Jakie parametry jednostkowe długiej linii bezstratnej mają wartość równą 0?

Brak odpowiedzi na to pytanie.

Jaką klasę ruchową w sieciach ATM przydziela się aplikacjom korzystającym z czasu rzeczywistego?

Brak odpowiedzi na to pytanie.

Multipleksacja polegająca na przesyłaniu strumieni danych przez jeden kanał, który jest dzielony na segmenty czasowe (time slot), a następnie łączona jest ich kilka w jeden kanał o wysokiej przepustowości, to rodzaj zwielokrotnienia

Brak odpowiedzi na to pytanie.

W jaki sposób można ocenić tętno u nieprzytomnej osoby, która doznała porażenia prądem elektrycznym?

Brak odpowiedzi na to pytanie.

Co oznacza zapis 2B1Q na zakończeniu sieciowym u abonenta?

Brak odpowiedzi na to pytanie.

Właściwością charakterystyczną lokalnej wirtualnej sieci, znanej jako sieć natywna, jest

Brak odpowiedzi na to pytanie.

Który z poniższych serwerów kieruje użytkowników VoIP do innego serwera?

Brak odpowiedzi na to pytanie.

Który z poniższych protokołów jest używany do zdalnego zarządzania urządzeniami sieciowymi za pomocą interfejsu wiersza poleceń?

Brak odpowiedzi na to pytanie.

Jaką instytucję reprezentuje skrót ITU-T?

Brak odpowiedzi na to pytanie.

Podstawowa usługa telefoniczna, która umożliwia analogowy przesył dźwięku przez komutowane łącza telefoniczne, realizowana w zakresie 300 Hz do 3400 Hz, jest oznaczana skrótem

Brak odpowiedzi na to pytanie.