Pytanie 1

Ile elektronów jest zgromadzonych w matrycy LCD?

Wynik: 3/40 punktów (7,5%)

Wymagane minimum: 20 punktów (50%)

Ile elektronów jest zgromadzonych w matrycy LCD?

Jakim protokołem połączeniowym w warstwie transportowej, który zapewnia niezawodność dostarczania pakietów, jest protokół

Adres IP (ang. Internet Protocol Address) to

Przedsiębiorca przekazujący do składowania odpady inne niż komunalne ma obowiązek prowadzić

Oznaczenie CE świadczy o tym, że

Brak odpowiedzi na to pytanie.

Jaką liczbę hostów można podłączyć w sieci o adresie 192.168.1.128/29?

Brak odpowiedzi na to pytanie.

Które z poniższych stwierdzeń NIE odnosi się do pamięci cache L1?

Brak odpowiedzi na to pytanie.

Przed dokonaniem zakupu komponentu komputera lub urządzenia peryferyjnego na platformach aukcyjnych, warto zweryfikować, czy nabywane urządzenie ma wymagany w Polsce certyfikat

Brak odpowiedzi na to pytanie.

Jak zapisuje się liczbę siedem w systemie ósemkowym?

Brak odpowiedzi na to pytanie.

Funkcja systemu operacyjnego, która umożliwia jednoczesne uruchamianie wielu aplikacji w trybie podziału czasu, z tym że realizacja tego podziału odbywa się przez same aplikacje, nosi nazwę

Brak odpowiedzi na to pytanie.

PoE to norma

Brak odpowiedzi na to pytanie.

Jak nazywa się proces dodawania do danych z warstwy aplikacji informacji powiązanych z protokołami funkcjonującymi na różnych poziomach modelu sieciowego?

Brak odpowiedzi na to pytanie.

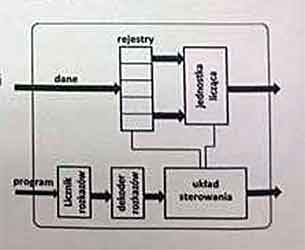

Rejestry widoczne na diagramie procesora mają rolę

Brak odpowiedzi na to pytanie.

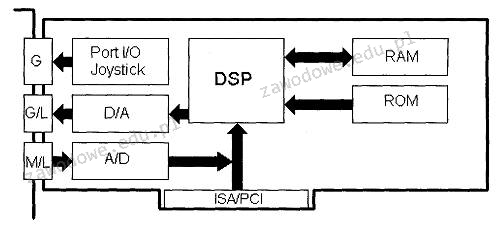

Element funkcjonalny opisany jako DSP w załączonym diagramie blokowym to

Brak odpowiedzi na to pytanie.

Według modelu TCP/IP, protokoły DNS, FTP oraz SMTP zaliczają się do warstwy

Brak odpowiedzi na to pytanie.

Układy sekwencyjne stworzone z grupy przerzutników, zazwyczaj synchronicznych typu D, wykorzystywane do magazynowania danych, to

Brak odpowiedzi na to pytanie.

Według normy JEDEC, standardowe napięcie zasilające dla modułów pamięci RAM DDR3L o niskim napięciu wynosi

Brak odpowiedzi na to pytanie.

Liczbą dziesiętną, która odpowiada liczbie 11110101₍U₂₎, jest

Brak odpowiedzi na to pytanie.

Wartość liczby 1100112 zapisanej w systemie dziesiętnym wynosi

Brak odpowiedzi na to pytanie.

Jaką liczbę komputerów można zaadresować w sieci z maską 255.255.255.224?

Brak odpowiedzi na to pytanie.

Jeśli jednostka alokacji ma 1024 bajty, to pliki podane w tabeli zajmują na dysku:

Nazwa Wielkość

Ala.exe 50B

Dom.bat 1024B

Wirus.exe 2kB

Domes.exr 350B

Brak odpowiedzi na to pytanie.

Jaki port na tylnym panelu płyty głównej jest w dokumentacji określany jako port zgodny z normą RS232C?

Brak odpowiedzi na to pytanie.

NAT64 (Network Address Translation 64) to proces, który dokonuje mapowania adresów

Brak odpowiedzi na to pytanie.

Aby określić długość prefiksu w adresie IPv4, należy ustalić

Brak odpowiedzi na to pytanie.

Jeśli rozdzielczość myszki wynosi 200 dpi, a rozdzielczość monitora to Full HD, to aby przesunąć kursor w poziomie po ekranie, należy przemieścić mysz o

Brak odpowiedzi na to pytanie.

Przekształć liczbę dziesiętną 129(10) na reprezentację binarną.

Brak odpowiedzi na to pytanie.

Który z zapisów stanowi pełną formę maski z prefiksem 25?

Brak odpowiedzi na to pytanie.

Liczba 10101110110(2) w systemie szesnastkowym przedstawia się jako

Brak odpowiedzi na to pytanie.

Aby przekształcić zeskanowany obraz w tekst, należy użyć oprogramowania, które wykorzystuje metody

Brak odpowiedzi na to pytanie.

Liczba BACA zapisana w systemie heksadecymalnym odpowiada liczbie

Brak odpowiedzi na to pytanie.

Dodatkowe właściwości rezultatu operacji przeprowadzanej przez jednostkę arytmetyczno-logiczne ALU obejmują

Brak odpowiedzi na to pytanie.

Podstawowy rekord uruchamiający na dysku twardym to

Brak odpowiedzi na to pytanie.

Która z poniższych form zapisu liczby 77(8) jest nieprawidłowa?

Brak odpowiedzi na to pytanie.

Wartość liczby ABBA zapisana w systemie heksadecymalnym odpowiada w systemie binarnym liczbie

Brak odpowiedzi na to pytanie.

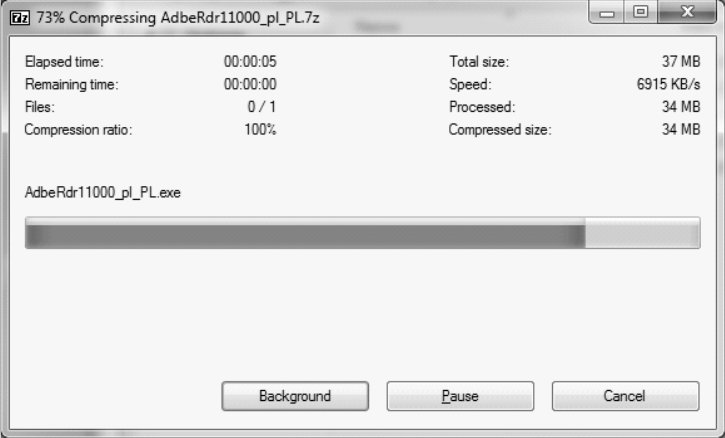

Na dołączonym obrazku ukazano proces

Brak odpowiedzi na to pytanie.

Kiedy w komórce arkusza MS Excel zamiast liczb wyświetlają się znaki ########, to przede wszystkim należy zweryfikować, czy

Brak odpowiedzi na to pytanie.

Na podstawie przedstawionego w tabeli standardu opisu pamięci PC-100 wskaż pamięć, która charakteryzuje się maksymalnym czasem dostępu wynoszącym 6 nanosekund oraz minimalnym opóźnieniem między sygnałami CAS i RAS równym 2 cyklom zegara?

| Specyfikacja wzoru: PC 100-abc-def jednolitego sposobu oznaczania pamięci. | ||

| a | CL (ang. CAS Latency) | minimalna liczba cykli sygnału taktującego, liczona podczas operacji odczytu, od momentu uaktywnienia sygnału CAS, do momentu pojawienia się danych na wyjściu modułu DIMM (wartość CL wynosi zwykle 2 lub 3); |

| b | tRCD (ang. RAS to CAS Delay) | minimalne opóźnienie pomiędzy sygnałami RAS i CAS, wyrażone w cyklach zegara systemowego; |

| c | tRP (ang. RAS Precharge) | czas wyrażony w cyklach zegara taktującego, określający minimalną pauzę pomiędzy kolejnymi komendami, wykonywanymi przez pamięć; |

| d | tAC | Maksymalny czas dostępu (wyrażony w nanosekundach); |

| e | SPD Rev | specyfikacja komend SPD (parametr może nie występować w oznaczeniach); |

| f | Parametr zapasowy | ma wartość 0; |

Brak odpowiedzi na to pytanie.

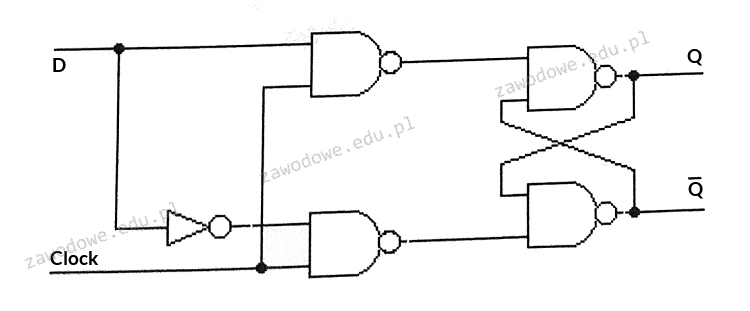

Przerzutnik bistabilny pozwala na przechowywanie bitu danych w pamięci

Brak odpowiedzi na to pytanie.

Jak wygląda schemat połączeń bramek logicznych?

Brak odpowiedzi na to pytanie.

Adres fizyczny karty sieciowej AC-72-89-17-6E-B2 zapisany jest w formacie

Brak odpowiedzi na to pytanie.