Pytanie 1

W CSS zapis w postaci

h1::first-letter {color: red;} spowoduje, że kolor czerwony zostanie zastosowany do

Wynik: 20/40 punktów (50,0%)

Wymagane minimum: 20 punktów (50%)

W CSS zapis w postaci

h1::first-letter {color: red;} spowoduje, że kolor czerwony zostanie zastosowany do

Skrypt stworzony w języku JavaScript wyznacza cenę promocyjną dla swetrów w barwach: zielonej, niebieskiej (zmienna kolor) przy wydatkach przekraczających 200 zł (zmienna zakupy). Warunek niezbędny do obliczeń powinien być zapisany z użyciem wyrażenia logicznego?

Jakie znaczenie ma akronim ACID w kontekście SQL?

W języku PHP zmienna o nazwie $_SESSION przechowuje

Metainformacja “Description" zawarta w pliku źródłowym HTML powinna zawierać

| <head> <meta name="Description" content="..." > </head> |

W JavaScript zdefiniowano obiekt. W jaki sposób można uzyskać dostęp do właściwości nazwisko?

| var osoba = {imie: "Anna", nazwisko: "Kowalska", rok_urodzenia: 1985}; |

Dostępna jest tabela uczniowie, która zawiera pól id, imie, nazwisko, data_ur (format rrrr-mm-dd). Które zapytanie w SQL wyświetli tylko imiona oraz nazwiska uczniów urodzonych w roku 2001?

Tabela gory zawiera dane o polskich szczytach oraz górach, w których się one znajdują. Jakie zapytanie należy wykonać, aby zobaczyć Koronę Gór Polskich, czyli najwyższy szczyt w każdym z pasm górskich?

W PHP, aby poprawnie zakończyć połączenie z bazą danych MySQL, ostatnim krokiem powinno być użycie polecenia

Kolor określony kodem RGB, mający wartość rgb(255, 128, 16) w przedstawieniu szesnastkowym, przyjmie jaką wartość?

W przedstawionym kodzie HTML ukazany styl CSS to styl:

<p style="color: red;">To jest przykładowy akapit.</p>

Na podstawie filmu wskaż, która cecha dodana do stylu CSS zamieni miejscami bloki aside i nav, pozostawiając w środku blok section?

Zaprezentowane pole input daje możliwość

<input type="checkbox" name="text1" value="text2">

Który z linków ma poprawną formę?

Który z opisów komentarza odzwierciedla działanie funkcji zdefiniowanej w języku PHP ```function fun1($a, $b) { if($a > $b) return $a; elseif($b > $a) return $b; else return -1; }```?

Jakie polecenie należy zastosować, aby cofnąć uprawnienia przyznane użytkownikowi?

Jakie z poniższych warunków logicznych w języku C weryfikuje, czy zmienna o nazwie zm1 znajduje się w zakresie 6, 203>?

Na tabeli muzyka, przedstawionej na rysunku, zostało wykonane następujące zapytanie SQL. Jaki wynik zwróci ta kwerenda?

|

| ID | tytul_plyty | wykonawca | rok_nagrania | opis |

|---|---|---|---|---|

| 1 | Czas jak rzeka | Czeslaw Niemen | 2005 | Przyjdz W Taka Noc itd. |

| 2 | Ikona | Stan Borys | 2014 | |

| 3 | Aerolit | Czeslaw Niemen | 2017 | Winylowa reedycja płyty „Aerolit”. |

| 4 | Journey | Mikolaj Czechowski | 2013 |

Do uruchomienia kodu napisanego w języku PHP konieczne jest posiadanie w systemie

W języku JavaScript, deklaracja: ```var x=true;``` sprawia, że zmienna x ma typ

Co robi funkcja napisana w języku JavaScript?

| function fun1(f) { if(f < 0) f = f * (-1); return f; } |

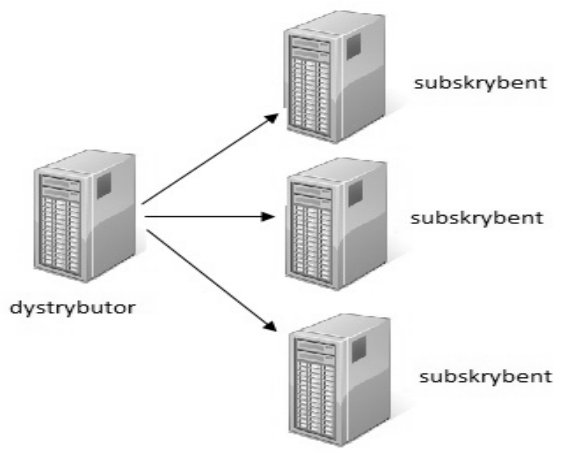

Model fizyczny replikacji bazy danych pokazany na ilustracji jest modelem

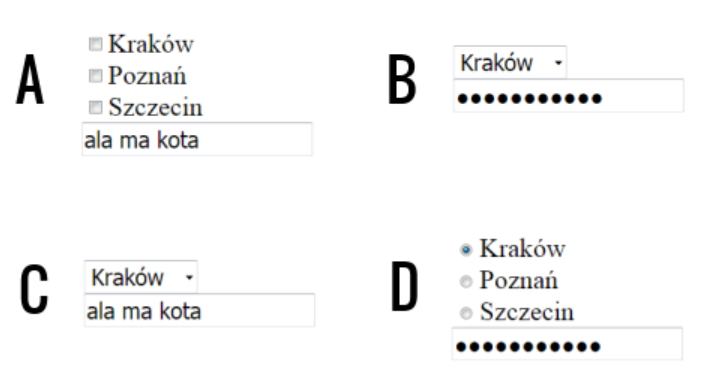

W HTML-u utworzono formularz. Jaki efekt działania poniższego kodu zostanie pokazany przez przeglądarkę, jeśli w drugie pole użytkownik wprowadził tekst "ala ma kota"?

<form>

<select>

<option value="v1">Kraków</option>

<option value="v2">Poznań</option>

<option value="v3">Szczecin</option>

</select><br>

<input type="password" />

</form>

Jakie rozwiązanie powinno być wdrożone w organizacji danych, aby przyspieszyć wykonanie zapytań w bazie danych?

Obiekt bazy danych, którego głównym przeznaczeniem jest drukowanie lub wyświetlanie zestawień danych, to

Na podstawie tabeli Towar wykonano następujące zapytanie SQL. Jaki będzie wynik tej operacji?

SELECT nazwa_towaru FROM `Towar` WHERE cena_katalogowa < 65 ORDER BY waga DESC;

| ID | nazwa_towaru | cena_katalogowa | waga | kolor |

|---|---|---|---|---|

| 1 | Papier ksero A4 | 11 | 2.3 | biel |

| 2 | Zeszyt A5 | 4.2 | 0.13 | wielokolorowy |

| 3 | Zeszyt A5 w linie | 3.5 | 0.12 | niebieski |

| 4 | Kredki 24 kolory | 9 | 0.3 | wielokolorowy |

| 5 | Plecak szkolny | 65.5 | 1.3 | zielony |

Wskaż nieprawidłowy opis optymalizacji kodu generowanego przez program.

Jakie jest zadanie poniższej pętli?

int x = 0; while (x < 10) { mojeKsiazki[x] = new Ksiazka(); x++; }

W JavaScript, aby wyodrębnić fragment tekstu pomiędzy wskazanymi indeksami, powinno się zastosować metodę

Do grupowania elementów w blok, można użyć znacznika

Czy automatyczna weryfikacja właściciela witryny dostępnej przez protokół HTTPS jest możliwa dzięki

Kwerenda

ALTER TABLE artykuly MODIFY cena float;ma na celu dokonanie zmian w tabeli artykuly.

Który kod jest alternatywny do kodu zamieszczonego w ramce?

| <?php for($x = 1; $x <= 55; $x++) { if($x % 2 != 0) continue; echo $x . " "; } ?> |

Jaką rolę pełni funkcja PHP o nazwie mysql_num_rows()?

Załatwienie sprawy urzędowej online wymaga autoryzacji

Obejrzyj tabelę mieszkań, która zawiera kolumny: adres, metraż, ile_pokoi, standard, status, cena. Wykonanie poniższej kwerendy SQL SELECT spowoduje wyświetlenie:

| SELECT metraz, cena FROM mieszkania WHERE ile_pokoi > 3; |

Zaproponowany blok ilustruje operację

W bazie danych MySQL znajduje się tabela z programami komputerowymi, posiadająca kolumny: nazwa, producent, rokWydania. Jaką kwerendę SELECT należy zastosować, aby uzyskać listę wszystkich producentów, unikając powtórzeń?

Jakie znaki będą przechowywane w zmiennej $napis po uruchomieniu poniższego kodu PHP?

$napis = "Programowanie w PHP"; $napis = substr($napis, 3, 5);

Aby zapewnić integralność danych w bazie programu Microsoft Access, należy zastosować