Pytanie 1

Co to jest CI/CD w kontekście rozwoju oprogramowania?

Wynik: 23/40 punktów (57,5%)

Wymagane minimum: 20 punktów (50%)

Co to jest CI/CD w kontekście rozwoju oprogramowania?

Który z wymienionych przykładów ilustruje projektowanie interfejsu zgodnego z zasadami user experience (UX)?

Co to jest lazy loading w kontekście aplikacji webowych?

Technika konstruowania algorytmu polegająca na rozbiciu na dwa lub więcej mniejszych podproblemów, aż do momentu, gdy ich części będą wystarczająco proste do bezpośredniego rozwiązania, nosi nazwę:

Jakie jest zastosowanie iteratora w zbiorach?

Jakie cechy posiada kod dopełniający do dwóch?

Zastosowanie typu DECIMAL języka SQL wymaga wcześniejszego zdefiniowania długości (liczby cyfr) przed przecinkiem oraz długości cyfr po przecinku. Jest to zapis:

Jakie są różnice między dialogiem modalnym a niemodalnym?

W przedstawionym filmie ukazano kreator interfejsu użytkownika, dla którego automatycznie powstaje

Która z poniższych technologii jest używana do tworzenia interfejsów użytkownika w aplikacjach React?

W zaprezentowanym fragmencie kodu występuje błąd logiczny. Na czym on polega?

int x = 0; while (x != 0 || x != 5) { std::cout << x << " "; x++; }

Który z wymienionych algorytmów jest algorytmem opartym na iteracji?

Który rodzaj kolekcji pozwala na dostęp do elementów w porządku FIFO (First In First Out)?

Zaznaczone elementy w przedstawionych obramowaniach mają na celu:

Fragment kodu w WPF/XAML:

<Windows Title="Tekst"...>Fragment kodu w Java:

public class Okno extends JFrame { ... public Okno() { super(); this.setTitle("Tekst"); } ...

Które z poniższych nie jest systemem kontroli wersji?

Która z wymienionych topologii sieci wykazuje cechę, że wszystkie urządzenia są połączone jednym kablem?

Co oznacza termin 'immutability' w programowaniu funkcyjnym?

Która z wymienionych bibliotek stanowi element standardowego zestawu narzędzi programistycznych w Pythonie?

Co to jest wzorzec projektowy Singleton?

Wskaż algorytm sortowania, który nie jest stabilny?

Mobilna aplikacja przedstawia listę, w której każdy element można dotknąć palcem, aby zobaczyć jego detale. Zdarzenie, które odpowiada tej czynności, to

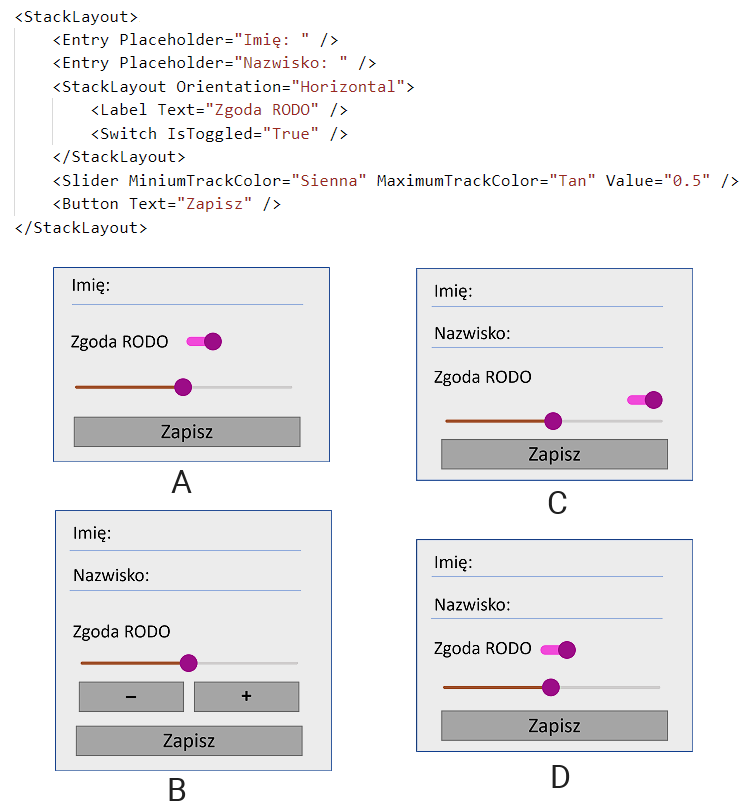

Kod XAML zaprezentowany powyżej zostanie wyświetlony jako:

Która grupa typów zawiera wyłącznie typy złożone?

Co to jest choroba związana z wykonywaniem zawodu?

Co to jest Docker?

Jak określa się proces, w trakcie którego klasa przejmuje właściwości innej klasy w programowaniu obiektowym?

Jakie zagrożenie związane z użytkowaniem cyberprzestrzeni ma wpływ na zdrowie fizyczne?

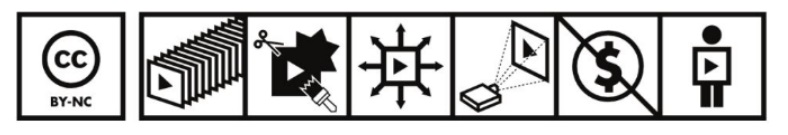

Zaprezentowane oznaczenie praw Creative Commons umożliwia bezpłatne wykorzystywanie utworu

Które z wymienionych zastosowań najlepiej definiuje bibliotekę jQuery?

Który z wymienionych procesów NIE jest częścią etapu kompilacji?

Jakie jest główne zadanie debuggera w środowisku programowania?

Który z języków programowania jest najczęściej wykorzystywany do budowania aplikacji internetowych po stronie serwera?

Jakie pola powinny być umieszczone w klasie nadrzędnej w strukturze dziedziczenia?

Która z wymienionych metod może pomóc w walce z uzależnieniem od internetu?

Która z poniższych nie jest cechą architektury mikroserwisów?

W zestawieniu zaprezentowano doświadczenie zawodowe pracowników firmy IT. Do stworzenia aplikacji front-end powinien/powinna zostać wyznaczony/a

| Pracownik | Znajomość technologii lub programów |

|---|---|

| Anna | Inkscape, Corel Draw |

| Krzysztof | Angular |

| Patryk | HTML, CSS |

| Ewa | Django, .NET |

Który z komponentów interfejsu użytkownika umożliwia użytkownikowi wprowadzanie danych tekstowych?

Który z poniższych elementów jest częścią architektury PWA (Progressive Web App)?

Co to jest garbage collection w programowaniu?

Jakie składniki są kluczowe w dynamicznym formularzu logowania?