Pytanie 1

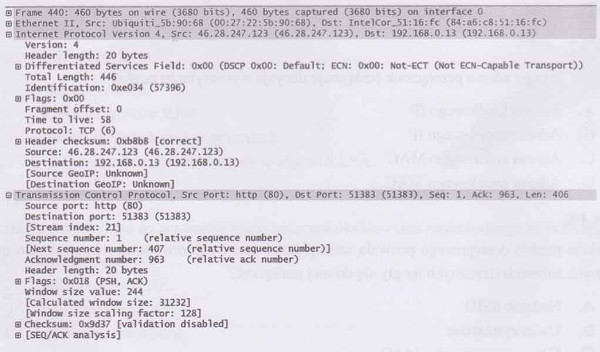

Na podstawie analizy pakietów sieciowych, określ adres IP oraz numer portu, z którego urządzenie otrzymuje odpowiedź?

Wynik: 19/40 punktów (47,5%)

Wymagane minimum: 20 punktów (50%)

Na podstawie analizy pakietów sieciowych, określ adres IP oraz numer portu, z którego urządzenie otrzymuje odpowiedź?

ping 192.168.11.3 Jaką komendę należy wpisać w miejsce kropek, aby w systemie Linux wydłużyć domyślny odstęp czasowy między pakietami podczas używania polecenia ping?

Na ilustracji widoczna jest pamięć operacyjna

Fragment pliku httpd.conf serwera Apache przedstawia się jak na diagramie. W celu zweryfikowania prawidłowego funkcjonowania strony WWW na serwerze, należy wprowadzić w przeglądarkę

| Listen 8012 |

| Server Name localhost:8012 |

Administrator Active Directory w domenie firma.local pragnie skonfigurować mobilny profil dla wszystkich użytkowników. Ma on być przechowywany na serwerze serwer1, w folderze pliki, który jest udostępniony w sieci jako dane$. Który z parametrów w ustawieniach profilu użytkownika spełnia opisane wymagania?

Aby kontrolować ilość transferu w sieci, administrator powinien zastosować program rodzaju

Narzędziem do monitorowania wydajności i niezawodności w systemach Windows 7, Windows Server 2008 R2 oraz Windows Vista jest

Funkcja System Image Recovery dostępna w zaawansowanych opcjach uruchamiania systemu Windows 7 pozwala na

Włączenie systemu Windows w trybie debugowania umożliwia

Przed dokonaniem zmian w rejestrze systemu Windows, w celu zapewnienia bezpieczeństwa pracy, należy najpierw

Zakres operacji we/wy dla kontrolera DMA w notacji heksadecymalnej wynosi 0094-009F, a w systemie dziesiętnym?

Jaką maksymalną liczbę hostów można przypisać w lokalnej sieci, dysponując jedną klasą C adresów IPv4?

Elementem płyty głównej, który odpowiada za wymianę informacji pomiędzy procesorem a innymi komponentami płyty, jest

Jakie polecenie w systemach Linux służy do przedstawienia konfiguracji interfejsów sieciowych?

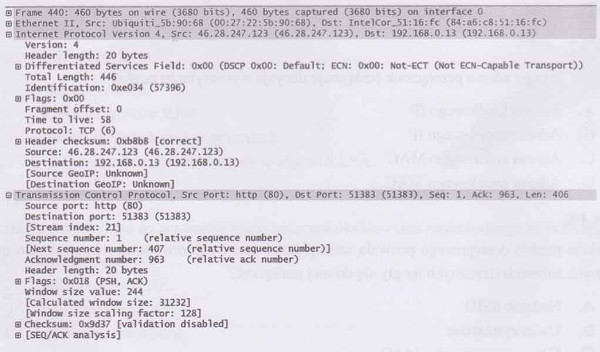

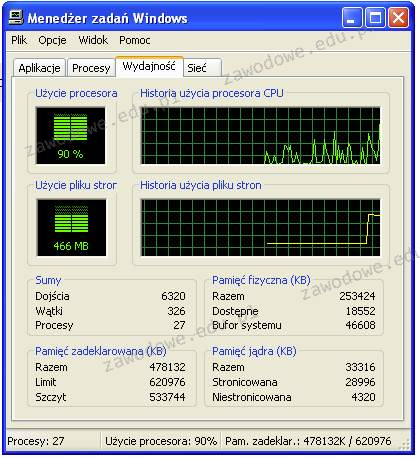

Okno narzędzia przedstawionego na ilustracji można uzyskać poprzez wykonanie polecenia

Przedstawiony panel tylny płyty głównej jest wyposażony między innymi w interfejsy:

Program iftop działający w systemie Linux ma na celu

Jakie jednostki stosuje się do wyrażania przesłuchu zbliżonego NEXT?

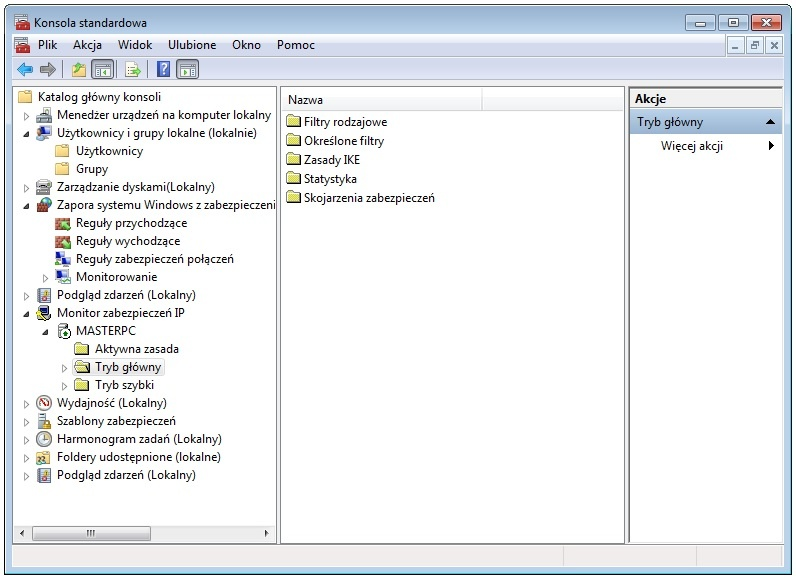

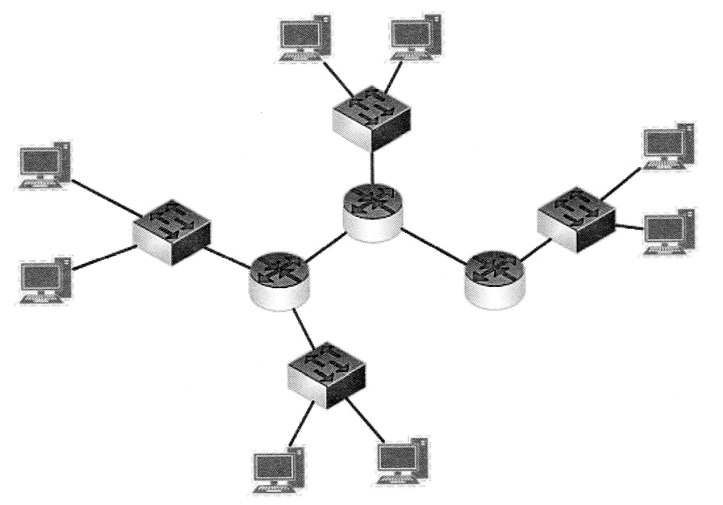

Ile symboli routerów i przełączników występuje na diagramie?

Jakie zakresy częstotliwości określa klasa EA?

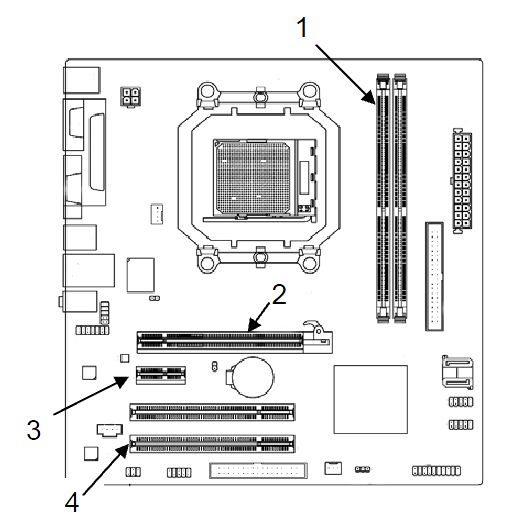

Na schemacie płyty głównej, gdzie można zamontować moduły pamięci RAM, gniazdo oznaczone cyfrą to

Aby umożliwić transfer danych między dwiema odmiennymi sieciami, należy zastosować

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

PoE to norma

Urządzenie, które zamienia otrzymane ramki na sygnały przesyłane w sieci komputerowej, to

Na zdjęciu ukazano złącze zasilające

Podczas pracy wskaźnik przewodowej myszy optycznej nie reaguje na przesuwanie urządzenia po padzie, dopiero po odpowiednim ułożeniu myszy kursor zaczyna zmieniać położenie. Objawy te wskazują na uszkodzenie

Przyglądając się przedstawionemu obrazkowi, można dostrzec, że deklarowany limit pamięci wynosi 620976 KB. Zauważamy również, że zainstalowana pamięć fizyczna w badanym systemie jest mniejsza niż pamięć zadeklarowana. Który typ pamięci wpływa na podniesienie limitu pamięci zadeklarowanej powyżej rozmiaru zainstalowanej pamięci fizycznej?

Jakim portem domyślnie odbywa się przesyłanie poleceń (command) serwera FTP?

W serwisie komputerowym dokumentem zawierającym informacje o sprzęcie, opis usterki, datę zgłoszenia i dane klienta jest

Licencja na Office 365 PL Personal (na 1 stanowisko, subskrypcja na 1 rok) ESD jest przypisana do

Sprzęt używany w sieciach komputerowych, posiadający dedykowane oprogramowanie do blokowania nieautoryzowanego dostępu do sieci, to

Podstawowy rekord uruchamiający na dysku twardym to

Standard IEEE 802.11b dotyczy typu sieci

Która pula adresów IPv6 jest odpowiednikiem adresów prywatnych w IPv4?

Prawo majątkowe twórcy dotyczące oprogramowania komputerowego

Układ cyfrowy wykonujący operację logiczną koniunkcji opiera się na bramce logicznej

Dokument mający na celu przedstawienie oferty cenowej dla inwestora dotyczącej przeprowadzenia robót instalacyjnych w sieci komputerowej, to

Który z poniższych interfejsów komputerowych stosuje transmisję równoległą do przesyłania danych?

W systemie Linux, aby wyświetlić informację o nazwie bieżącego katalogu roboczego, należy zastosować polecenie