Pytanie 1

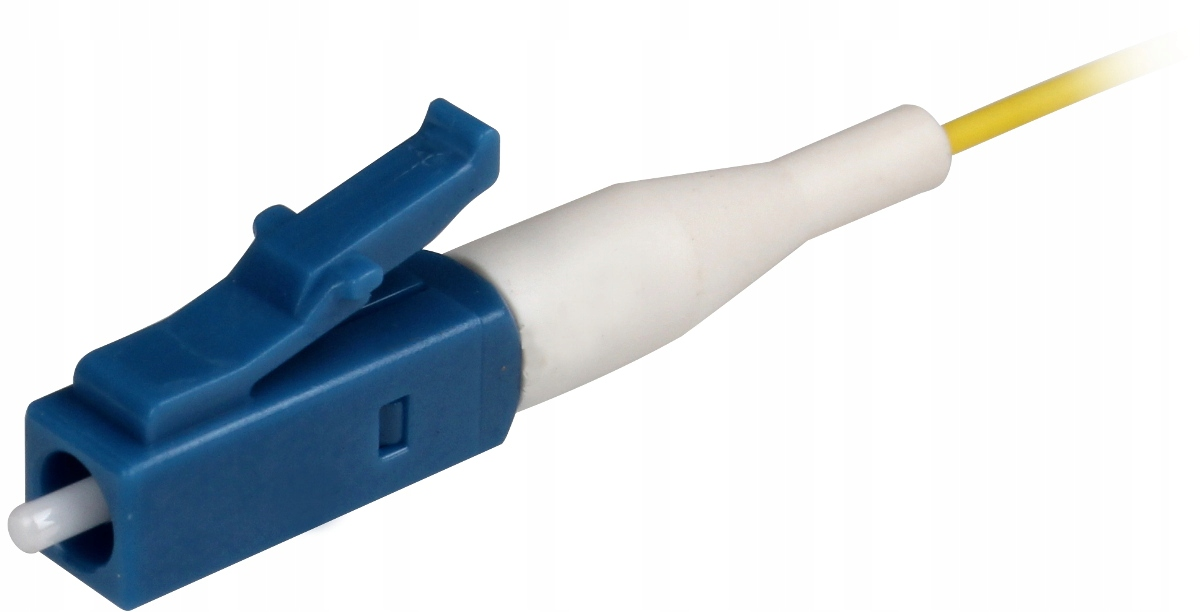

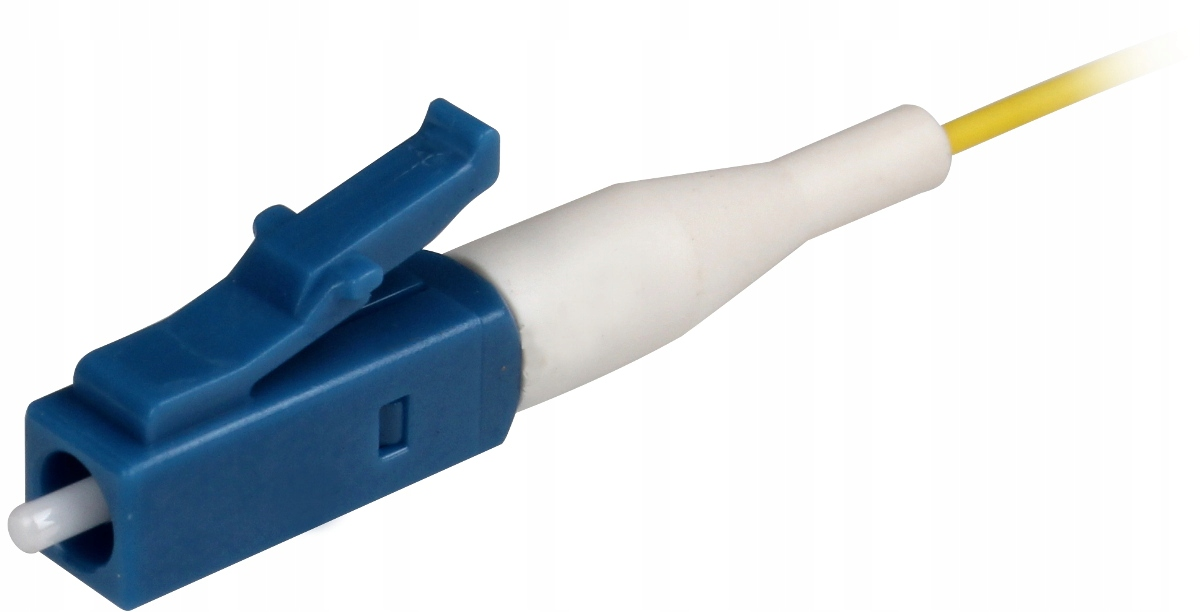

Którego typu złącze światłowodowe zostało przedstawione na rysunku?

Wynik: 33/40 punktów (82,5%)

Wymagane minimum: 20 punktów (50%)

Którego typu złącze światłowodowe zostało przedstawione na rysunku?

Rysunek przedstawia kartę interfejsu rutera posiadającą porty

Funkcja w centralach telefonicznych PBX, która umożliwia zewnętrznemu abonentowi dzwoniącemu odsłuchanie automatycznego komunikatu głosowego z informacją o dostępnych numerach wewnętrznych do wybrania za pomocą systemu DTMF, to

Według obowiązujących norm minimalna rezystancja izolacji każdej żyły kabla XzTKMXpw na długości 1000 m powinna wynosić

W systemie Windows narzędzie quota służy do ustanawiania ograniczeń

Jakie polecenie w systemie Windows umożliwia ustalenie, jaką trasą oraz przez jakie punkty pośrednie przesyłane są pakiety do odbiorcy w internecie?

Którego urządzenia dotyczy specyfikacja?

| Standard | IEEE 802.3/u/ab/x, IEEE 802.1P/Q |

| Porty | 1x 10/100/1000 Mbps RJ-45 |

| Magistrala | PCI 32 bit |

| Chipset | RTL8169SC |

| Tryb pracy | Half/Full Duplex |

| VLAN | tak |

| Jumbo frames | tak |

| Slot bootrom | tak |

| Zgodność z ACPI | tak |

| Sterowniki | Windows98/Me/NT/2000/XP/Vista, Linux, NetWare 4.x/5.x/6.x |

| Certyfikaty | CE, FCC |

| Gwarancja | 24 miesiące |

| Producent | TP-Link |

Wyświetlany na monitorze komunikat Keyboard is locked out — Unlock the key podczas uruchamiania komputera odnosi się do

Rodzaj komunikacji, w której nadawanie i obieranie informacji odbywa się naprzemiennie w dwóch kierunkach, stosowany np. w CB radio, to

Który prefiks protokołu IPv6 jest zarezerwowany dla adresów globalnych?

Która z wymienionych sieci stosuje komutację komórek?

Jaką usługę trzeba aktywować, aby mieć możliwość korzystania z połączeń w sieciach komórkowych innych operatorów za granicą?

Które z elementów półprzewodnikowych nie mają złączy?

Podczas montażu światłowodu kluczowymi parametrami, ze względu na ich właściwości mechaniczne, są:

Największą liczbę kanałów optycznych w systemach światłowodowych umożliwia zwielokrotnienie zwane

W sygnalizacji DSS1 komunikat "Release Complete" wskazuje, że

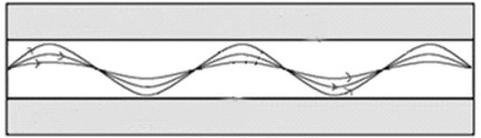

Rysunek przedstawia przebieg promieni świetlnych we włóknie światłowodowym

Oblicz koszt 4 połączeń 5 minutowych oraz przesłania 20 MMS-ów według podanej taryfy. Wszystkie ceny zawierają podatek VAT.

| Minuta do wszystkich sieci | 0,72 zł |

| SMS | 0,18 zł |

| MMS | 0,18 zł |

| Taktowanie połączeń | 1s/1s |

Zysk anteny, który wskazuje, o ile decybeli poziom sygnału przewyższa poziom sygnału anteny izotropowej, podawany jest w jednostkach

Jakie znaczenie ma pojęcie "hotspot"?

Aby zapewnić prawidłowe funkcjonowanie urządzeń w serwerowni, konieczne jest dostarczenie powietrza o takich parametrach:

Jaki parametr jest oznaczany skrótem SNR?

Zastępcza moc emitowana izotropowo jest skrótowo oznaczana jako

Która komutacja jest stosowana w sieci przedstawionej na rysunku?

Zbiór urządzeń składający się z łącznicy, przełącznicy oraz urządzeń pomiarowych i zasilających to

Która klasa kabla UTP pozwala na przesył danych z prędkością 1000 Mbit/s?

Urządzenia, które działają według standardu 802.11g, pozwalają na transmisję z przepustowością

Użytkownik ściągnął z sieci za pomocą smartfona 10 GB danych. Koszt pakietu 50 MB to 0,50 zł brutto. Jaką kwotę zapłaci za ściągnięte dane?

Z jakiego zakresu adresów IP mechanizm APIPA (Automatic Private IP Addressing) przydzieli komputerowi adres, jeśli serwer DHCP w sieci nie funkcjonuje?

Jakie zasady działania ma przetwornik A/C typu delta-sigma?

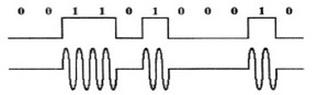

Którą technikę modulacji strumienia binarnego przedstawiono na rysunku?

Wartość gęstości mocy promieniowanej w danym kierunku przez antenę kierunkową, w porównaniu do gęstości mocy promieniowanej przez idealną antenę izotropową, która emituje taką samą moc całkowitą, umożliwia określenie

W systemach cyfrowych plezjochronicznych teletransmisji hierarchii europejskiej symbol E2 wskazuje na system o przepływności

Jakiej nazwy używa się do określenia pliku wsadowego?

Który z programów wchodzących w skład pakietu Microsoft Office służy do zarządzania bazami danych (SZBD)?

Aby poprawić zasięg sygnału cyfrowego oraz ulepszyć jego parametry kształtu i czasu, należy użyć

Usługa pozwalająca na bezpośrednie dzwonienie na numer wewnętrzny abonenta korzystającego z MSN w sieci publicznej to

Jaki jest adres rozgłoszeniowy IPv4 dla sieci z adresem 192.168.10.0 w klasycznym routingu?

Jaka modulacja jest wykorzystywana w transmisji modemowej protokołu V.90?

W jakiej sieci telekomunikacyjnej wykorzystano komutację komórek?