Pytanie 1

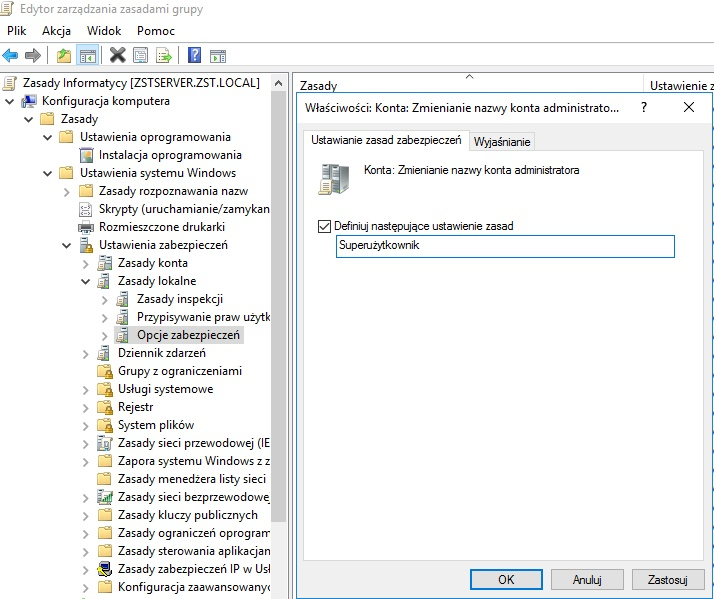

Rezultatem działania przedstawionego na ilustracji okna jest

Wynik: 36/40 punktów (90,0%)

Wymagane minimum: 20 punktów (50%)

Rezultatem działania przedstawionego na ilustracji okna jest

Poleceniem systemu Linux służącym do wyświetlenia informacji, zawierających aktualną godzinę, czas działania systemu oraz liczbę zalogowanych użytkowników, jest

Aby uruchomić monitor wydajności oraz niezawodności w systemie Windows, należy skorzystać z przystawki

Jak nazywa się serwer Windows, na którym zainstalowano usługę Active Directory?

Jaki system operacyjny funkcjonuje w trybie tekstowym i umożliwia uruchomienie środowiska graficznego KDE?

Jakiej funkcji powinno się użyć, aby utworzyć kopię zapasową rejestru systemowego w programie regedit?

W interfejsie graficznym systemów Ubuntu lub SuSE Linux, aby zainstalować aktualizacje programów systemowych, można zastosować aplikacje

Który z początkowych znaków w nazwie pliku w systemie Windows wskazuje na plik tymczasowy?

Do dynamicznej obsługi sprzętu w Linuxie jest stosowany system

W systemie Windows 7 konfigurację interfejsu sieciowego można przeprowadzić, używając rozwinięcia polecenia

Pliki specjalne urządzeń, tworzone podczas instalacji sterowników w systemie Linux, są zapisywane w katalogu

W systemie Linux, jak można znaleźć wszystkie pliki z rozszerzeniem txt, które znajdują się w katalogu /home/user i rozpoczynają się na literę a, b lub c?

W systemie Linux można uzyskać listę wszystkich założonych kont użytkowników, wykorzystując polecenie

W którym katalogu w systemie Linux można znaleźć pliki zawierające dane o urządzeniach zainstalowanych w komputerze, na przykład pamięci RAM?

W systemie Windows 7 aby skopiować folder c:\test wraz z jego podfolderami na dysk zewnętrzny f:\, należy zastosować polecenie

W sytuacji, gdy brakuje odpowiedniej ilości pamięci RAM do przeprowadzenia operacji, takiej jak uruchomienie aplikacji, system Windows pozwala na przeniesienie nieużywanych danych z pamięci RAM do pliku

Jakiego numeru kodu należy użyć w komendzie do zmiany uprawnień folderu w systemie Linux, aby właściciel miał dostęp do zapisu i odczytu, grupa miała prawo do odczytu i wykonania, a pozostali użytkownicy mogli jedynie odczytywać zawartość?

W systemie Windows Server narzędzie, które pozwala na zarządzanie zasadami grupowymi, to

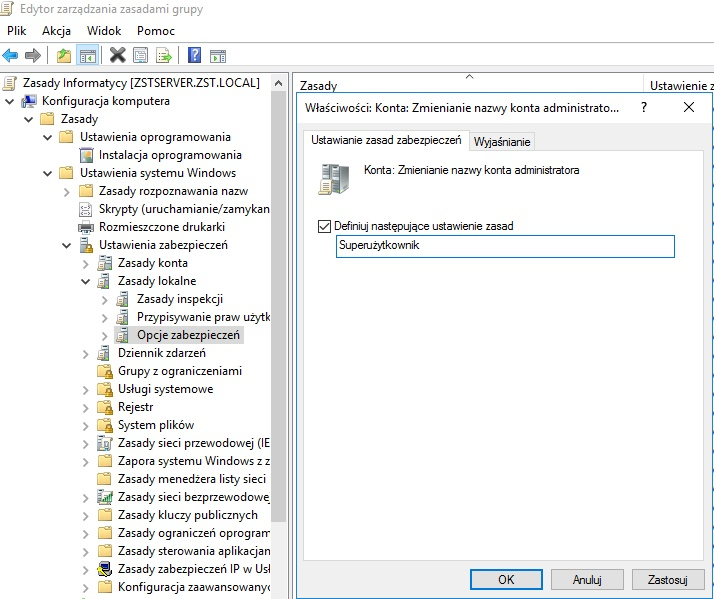

Jeżeli użytkownik zdecyduje się na pozycję wskazaną przez strzałkę, uzyska możliwość zainstalowania aktualizacji?

Aby stworzyć archiwum danych w systemie operacyjnym Ubuntu, należy użyć programu

Jakie polecenie służy do przeprowadzania aktualizacji systemu operacyjnego Linux korzystającego z baz RPM?

Aby zdalnie i jednocześnie bezpiecznie zarządzać systemem Linux, należy zastosować protokół

W systemie Linux uruchomiono skrypt z czterema argumentami. Jak można uzyskać dostęp do listy wszystkich wartości w skrypcie?

Polecenie do zmiany adresu MAC karty sieciowej w systemie Linux to

Cechą charakterystyczną pojedynczego konta użytkownika w systemie Windows Serwer jest

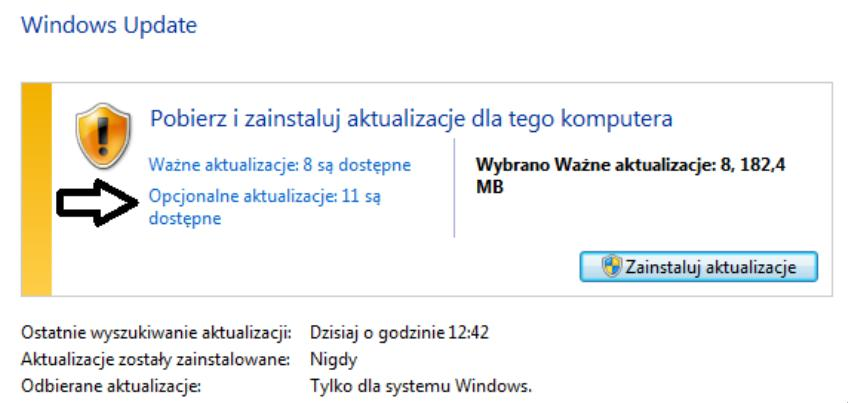

Prezentowany komunikat pochodzi z wykonania polecenia

Który system plików powinien być wybrany podczas instalacji Linuxa, aby umożliwić ustalanie uprawnień dla plików i katalogów?

Jaki program został wykorzystany w systemie Linux do szybkiego skanowania sieci?

System Windows 8, w którym wcześniej został utworzony punkt przywracania, doświadczył awarii. Jakie polecenie należy wydać, aby przywrócić ustawienia i pliki systemowe?

Sprawdzenie ilości wolnego miejsca na dysku twardym w systemie Linux umożliwia polecenie

Komenda systemowa ipconfig pozwala na konfigurację

Aby użytkownik laptopa z systemem Windows 7 lub nowszym mógł korzystać z drukarki przez sieć WiFi, musi zainstalować drukarkę na porcie

W systemie Windows za pomocą komendy assoc można

Jakie narzędzie służy do obserwacji zdarzeń w systemie Windows?

W systemie Linux komenda chmod pozwala na

Jaką funkcję pełni serwer ISA w systemie Windows?

Aby zmienić ustawienia rozruchu komputera w systemie Windows 7 przy użyciu wiersza poleceń, jakie polecenie powinno być użyte?

W wyniku wydania polecenia: net user w konsoli systemu Windows, pojawi się

Która z grup w systemie Windows Serwer dysponuje najmniejszymi uprawnieniami?

W systemie Windows dany użytkownik oraz wszystkie grupy, do których on przynależy, posiadają uprawnienia "odczyt" do folderu XYZ. Czy ten użytkownik będzie mógł zrealizować operacje

Brak odpowiedzi na to pytanie.