Pytanie 1

Najefektywniejszym sposobem na zabezpieczenie prywatnej sieci Wi-Fi jest

Wynik: 9/40 punktów (22,5%)

Wymagane minimum: 20 punktów (50%)

Najefektywniejszym sposobem na zabezpieczenie prywatnej sieci Wi-Fi jest

Aby zabezpieczyć system Windows przed nieautoryzowanym dostępem poprzez ograniczenie liczby nieudanych prób logowania, należy ustawić

W systemie Ubuntu Server, aby zainstalować serwer DHCP, należy zastosować komendę

Jakie znaczenie ma zapis /26 w adresie IPv4 192.168.0.0/26?

The Dude, Cacti oraz PRTG to przykłady aplikacji wykorzystujących protokół SNMP (ang. Simple Network Management Protocol), używanego do

Które z urządzeń służy do testowania okablowania UTP?

Aby sprawdzić funkcjonowanie serwera DNS w systemach Windows Server, można wykorzystać narzędzie nslookup. Gdy w poleceniu podamy nazwę komputera, np. nslookup host.domena.com, nastąpi weryfikacja

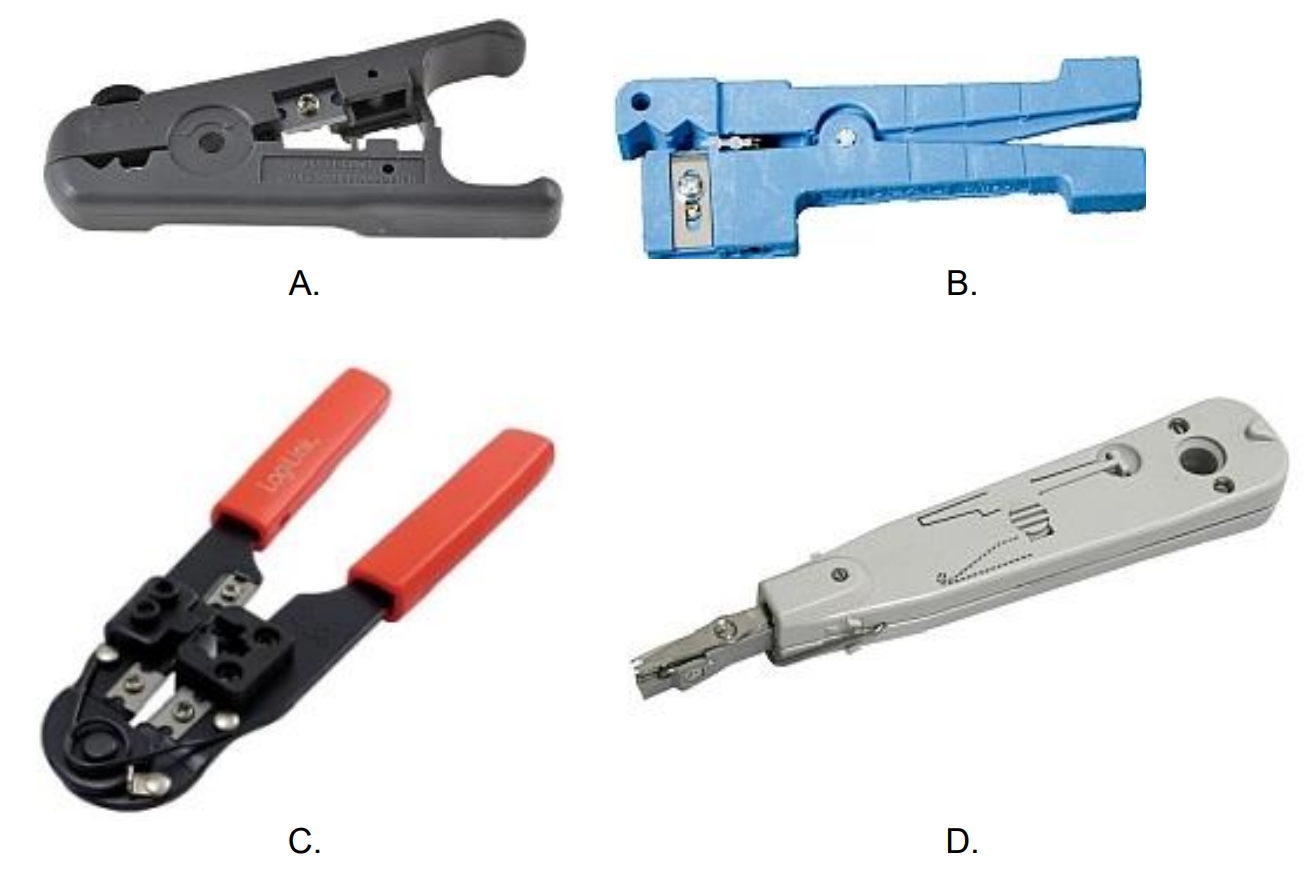

Jakie narzędzie należy zastosować do zakończenia kabli UTP w module keystone z wkładkami typu 110?

Komputer, który automatycznie otrzymuje adres IP, adres bramy oraz adresy serwerów DNS, łączy się z wszystkimi urządzeniami w sieci lokalnej za pośrednictwem adresu IP. Jednakże komputer ten nie ma możliwości nawiązania połączenia z żadnym hostem w sieci rozległej, ani poprzez adres URL, ani przy użyciu adresu IP, co sugeruje, że występuje problem z siecią lub awaria

W celu zwiększenia bezpieczeństwa sieci firmowej administrator wdrożył protokół 802.1X. Do czego służy ten protokół?

Kabel skrętkowy, w którym każda para przewodów ma oddzielne ekranowanie folią, a wszystkie przewody są umieszczone w ekranie z folii, jest oznaczany symbolem

Przy projektowaniu sieci przewodowej, która ma maksymalną prędkość transmisji wynoszącą 1 Gb/s, a maksymalna długość między punktami sieci nie przekracza 100 m, jakie medium transmisyjne powinno być zastosowane?

W lokalnej sieci stosowane są adresy prywatne. Aby nawiązać połączenie z serwerem dostępnym przez Internet, trzeba

W specyfikacji sieci Ethernet 1000Base-T maksymalna długość segmentu dla skrętki kategorii 5 wynosi

Jakie polecenie w systemie Windows pokazuje tablicę routingu hosta?

W systemie Linux BIND funkcjonuje jako serwer

Która norma określa parametry transmisyjne dla komponentów kategorii 5e?

Protokół TCP (Transmission Control Protocol) funkcjonuje w trybie

Przy projektowaniu sieci LAN o wysokiej wydajności w warunkach silnych zakłóceń elektromagnetycznych, które medium transmisyjne powinno zostać wybrane?

Podaj domyślny port, który służy do przesyłania poleceń w serwisie FTP.

Aby serwer DNS mógł poprawnie przekształcać nazwy domenowe na adresy IPv6, konieczne jest skonfigurowanie rekordu

Protokół, który umożliwia synchronizację zegarów stacji roboczych w sieci z serwerem NCP, to

Za pomocą polecenia netstat w systemie Windows można zweryfikować

Na ilustracji jest przedstawiona skrętka

Urządzenie, które łączy sieć kablową z siecią bezprzewodową, to

W topologii fizycznej gwiazdy wszystkie urządzenia działające w sieci są

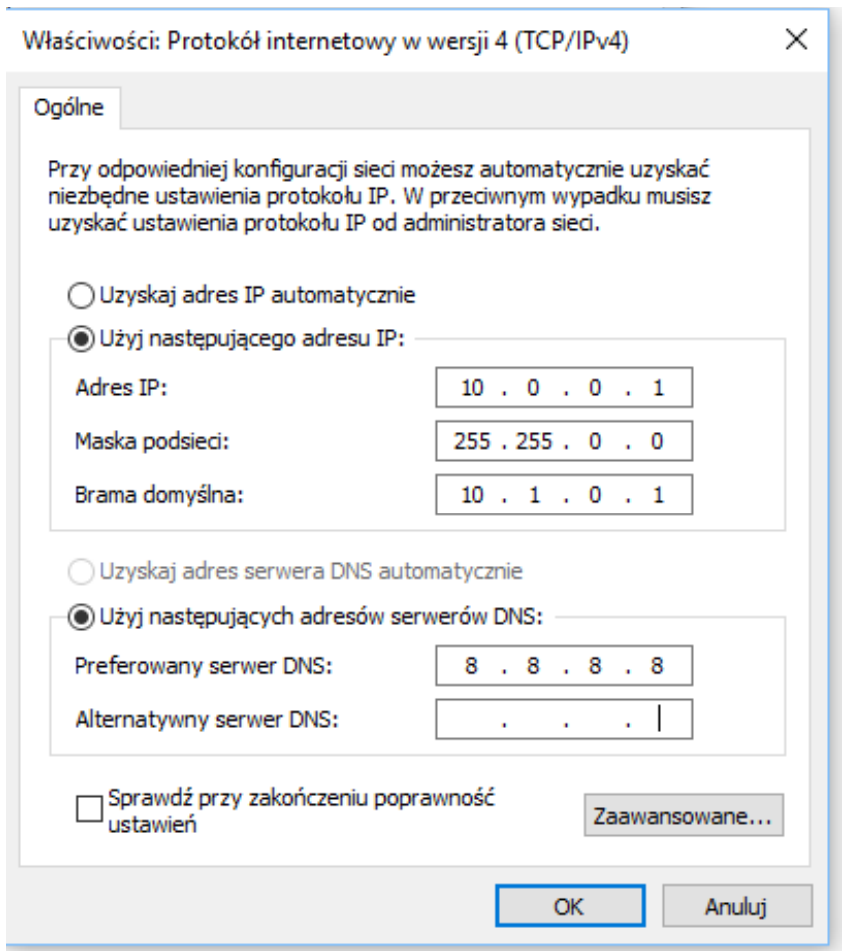

Komputer ma problem z komunikacją z komputerem w innej sieci. Która z przedstawionych zmian ustawiania w konfiguracji karty sieciowej rozwiąże problem?

W systemach z rodziny Windows Server, w jaki sposób definiuje się usługę serwera FTP?

Który komponent serwera w formacie rack można wymienić bez potrzeby demontażu górnej pokrywy?

Symbol graficzny przedstawiony na rysunku oznacza

Jak wygląda ścieżka sieciowa do folderu pliki, który jest udostępniony pod nazwą dane jako ukryty zasób?

Jakim skrótem oznacza się zbiór zasad filtrujących dane w sieci?

Jakiego protokołu dotyczy port 443 TCP, który został otwarty w zaporze sieciowej?

Jaką wiadomość przesyła klient DHCP w celu przedłużenia dzierżawy?

W wtyczce 8P8C, zgodnie z normą TIA/EIA-568-A, w sekwencji T568A, para przewodów biało-pomarańczowy/pomarańczowy jest przypisana do styków

Który standard protokołu IEEE 802.3 powinien być użyty w środowisku z zakłóceniami elektromagnetycznymi, gdy dystans między punktem dystrybucji a punktem abonenckim wynosi 200 m?

Który standard technologii bezprzewodowej pozwala na osiągnięcie przepustowości większej niż 54 Mbps?

Które urządzenie jest stosowane do mocowania kabla w module Keystone?

Fragment specyfikacji którego urządzenia sieciowego przedstawiono na ilustracji?

| L2 Features | • MAC Address Table: 8K • Flow Control • 802.3x Flow Control • HOL Blocking Prevention • Jumbo Frame up to 10,000 Bytes • IGMP Snooping • IGMP v1/v2 Snooping • IGMP Snooping v3 Awareness • Supports 256 IGMP groups • Supports at least 64 static multicast addresses • IGMP per VLAN • Supports IGMP Snooping Querier • MLD Snooping • Supports MLD v1/v2 awareness • Supports 256 groups • Fast Leave • Spanning Tree Protocol • 802.1D STP • 802.1w RSTP | • Loopback Detection • 802.3ad Link Aggregation • Max. 4 groups per device/8 ports per group (DGS-1210-08P) • Max. 8 groups per device/8 ports per group (DGS-1210- 16/24/24P) • Max. 16 groups per device/8 ports per group (DGS-1210-48P) • Port Mirroring • One-to-One, Many-to-One • Supports Mirroring for Tx/Rx/Both • Multicast Filtering • Forwards all unregistered groups • Filters all unregistered groups • LLDP, LLDP-MED |

Jakie oprogramowanie odpowiada za funkcję serwera DNS w systemie Linux?