Pytanie 1

W komputerowych stacjach roboczych zainstalowane są karty sieciowe Ethernet 10/100/1000 z interfejsem RJ45. Jakie medium transmisyjne powinno być zastosowane do budowy sieci komputerowej, aby osiągnąć maksymalną przepustowość?

Wynik: 22/40 punktów (55,0%)

Wymagane minimum: 20 punktów (50%)

W komputerowych stacjach roboczych zainstalowane są karty sieciowe Ethernet 10/100/1000 z interfejsem RJ45. Jakie medium transmisyjne powinno być zastosowane do budowy sieci komputerowej, aby osiągnąć maksymalną przepustowość?

Aby zapewnić komputerowi otrzymanie konkretnego adresu IP od serwera DHCP, należy na serwerze ustalić

Elementem płyty głównej, który odpowiada za wymianę informacji pomiędzy procesorem a innymi komponentami płyty, jest

Które złącze w karcie graficznej nie stanowi interfejsu cyfrowego?

Jaką liczbę warstw określa model ISO/OSI?

Kable światłowodowe nie są szeroko używane w lokalnych sieciach komputerowych z powodu

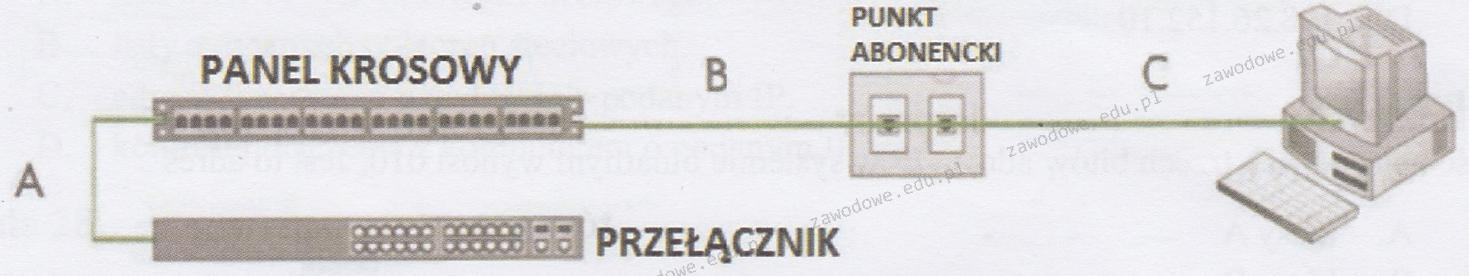

Według normy PN-EN 50174 maksymalna całkowita długość kabla połączeniowego między punktem abonenckim a komputerem oraz kabla krosowniczego A+C) wynosi

Jakie polecenie powinno zostać użyte, aby wyświetlić listę pokazanych plików?

Jak nazywa się protokół, który pozwala na ściąganie wiadomości e-mail z serwera?

ile bajtów odpowiada jednemu terabajtowi?

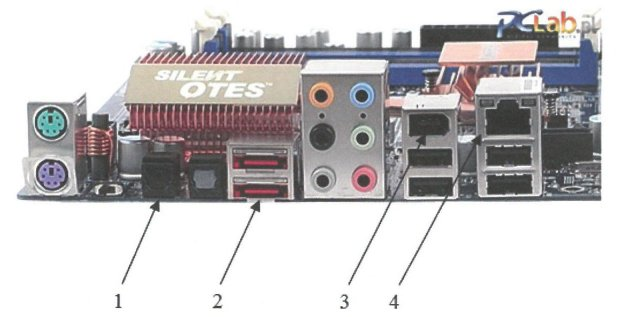

Który z portów na pokazanej płycie głównej pozwala na podłączenie zewnętrznego dysku za pośrednictwem interfejsu e-SATA?

Tusz żelowy wykorzystywany jest w drukarkach

Jakie właściwości charakteryzują pojedyncze konto użytkownika w systemie Windows Serwer?

Jak nazywa się licencja oprogramowania pozwalająca na bezpłatne dystrybucję aplikacji?

Które polecenie w systemie Windows Server 2008 pozwala na przekształcenie serwera w kontroler domeny?

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Jak wielu hostów można maksymalnie zaadresować w sieci lokalnej, mając do dyspozycji jeden blok adresów klasy C protokołu IPv4?

Medium transmisyjne oznaczone symbolem S/FTP wskazuje na skrętkę

Która funkcja przełącznika zarządzalnego pozwala na łączenie kilku przełączników fizycznych w jedną wirtualną linię, aby zwiększyć przepustowość łącza?

Jakiego rodzaju wkręt powinno się zastosować do przymocowania napędu optycznego o szerokości 5,25" w obudowie, która wymaga użycia śrub do mocowania napędów?

Główny sposób zabezpieczania danych w sieciach komputerowych przed dostępem nieautoryzowanym to

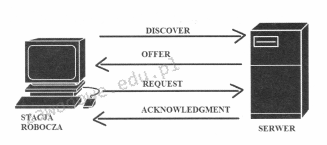

Którego protokołu działanie zostało zobrazowane na załączonym rysunku?

Na przedstawionym rysunku widoczna jest karta rozszerzeń z systemem chłodzenia

Jakie polecenie w systemie Windows pozwala na zmianę zarówno nazwy pliku, jak i jego lokalizacji?

W systemie Linux dane dotyczące okresu ważności hasła są przechowywane w pliku

Czym jest odwrotność bezstratnego algorytmu kompresji danych?

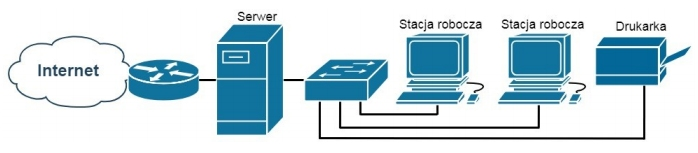

Która funkcja serwera Windows umożliwia użytkownikom końcowym sieci pokazanej na rysunku dostęp do Internetu?

W lokalnej sieci protokołem odpowiedzialnym za dynamiczną konfigurację adresów IP jest

Pierwszym krokiem, który należy podjąć, aby chronić ruter przed nieautoryzowanym dostępem do jego panelu administracyjnego, jest

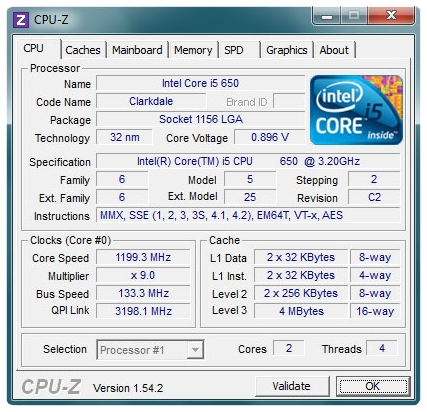

W dokumentacji technicznej procesora producent zamieścił wyniki analizy zrealizowanej przy użyciu programu CPU-Z. Z tych informacji wynika, że procesor dysponuje

Jakie jest tempo transferu danych dla napędu DVD przy prędkości x48?

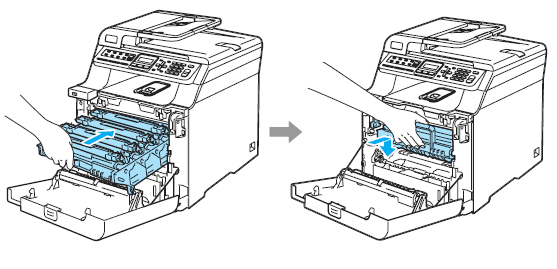

Czynność pokazana na rysunkach ilustruje mocowanie

Co oznacza standard 100Base-T?

Do interfejsów pracujących równolegle należy interfejs

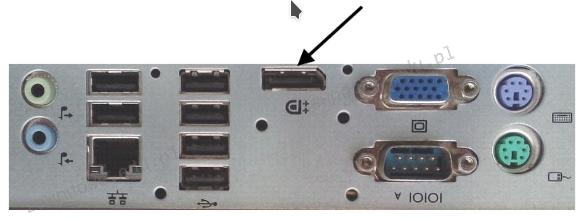

Na ilustracji ukazany jest tylny panel stacji roboczej. Strzałką wskazano port

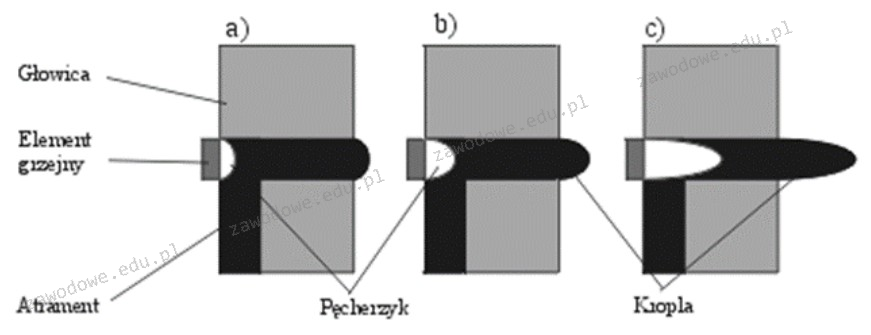

Rysunek ilustruje sposób działania drukarki

Rysunek obrazuje zasadę działania drukarki

Które z poniższych twierdzeń nie odnosi się do pamięci cache L1?

Podstawowy protokół stosowany do ustalania ścieżki oraz przesyłania pakietów danych w sieci komputerowej to

Adres MAC karty sieciowej w formacie binarnym to 00000000-00010100-10000101-10001011-01101011-10001010. Które z poniższych przedstawia ten adres w systemie heksadecymalnym?