Pytanie 1

Na rysunku przedstawiono fragment specyfikacji modemu

Wynik: 39/40 punktów (97,5%)

Wymagane minimum: 20 punktów (50%)

Na rysunku przedstawiono fragment specyfikacji modemu

Wartość rezystancji jednostkowej pary symetrycznej przedstawionej w formie schematu zastępczego linii długiej jest uzależniona między innymi od

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Fizyczny punkt styku z siecią PSTN (Public Switching Telephone Network) nazywany jest

Jakie funkcje pełni blok MSC (ang. Mobile Switching Center) w sieci GSM?

Aby dokonać wyboru odpowiedniego sprzętu komputerowego, niezbędne są informacje o jego wydajności. Narzędziem do oceny tej wydajności jest

W digitalnym łączu abonenckim do wymiany informacji pomiędzy stacjami abonenckimi a węzłem komutacyjnym wykorzystuje się sygnalizację

Access Point to sprzęt

Jaką rolę pełni parametr boot file name w serwerze DHCP?

W sygnalizacji wykorzystuje się ramki systemu PCM 30/32

Co to jest backup systemu?

Protokół SNMP (ang. Simple Network Management Protocol) jest wykorzystywany w modelu TCP/IP na poziomie

W metodzie tworzenia kopii zapasowych według schematu Dziadek - Ojciec - Syn nośnik oznaczony jako "Ojciec" służy do tworzenia kopii zapasowej

W jakim celu rutery wykorzystujące protokół OSPF komunikują się za pomocą pakietów Hello?

Koncentrator (ang.hub) to urządzenie, które

Zjawisko, które polega na modyfikacji częstotliwości analogowego sygnału nośnego w zależności od zmian amplitudy analogowego sygnału informacyjnego, nosi nazwę modulacja

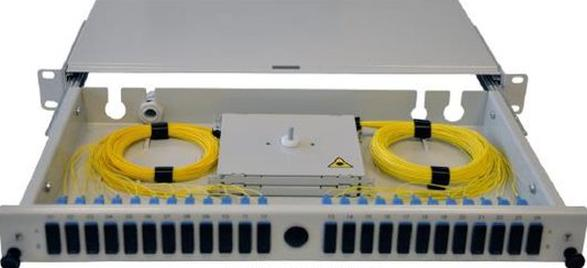

Który element osprzętu światłowodowego przedstawiono na rysunku?

Jakiego typu zwielokrotnienie jest wykorzystywane w systemie PDH?

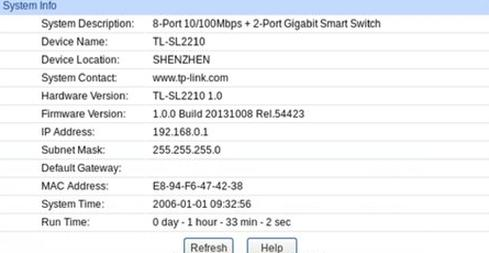

Który adres należy nadać interfejsowi karty sieciowej komputera, aby zalogować się do przełącznika o parametrach przedstawionych na rysunku?

Według obowiązujących norm minimalna rezystancja izolacji każdej żyły kabla XzTKMXpw na długości 1000 m powinna wynosić

Jaki kodek z próbkowaniem 8kHz, w standardzie PCM, jest wykorzystywany w cyfrowej telefonii jako kodek do przesyłania mowy, a jednocześnie może funkcjonować w technologii PSTN?

Aby umożliwić użytkownikom sieci lokalnej przeglądanie stron www przy użyciu protokołów HTTP i HTTPS, konieczne jest odpowiednie skonfigurowanie firewalla, aby przepuszczał ruch na portach

Jeżeli poziom sygnału użytecznego wynosi 0 dB, a poziom szumów to -40 dB, to jaki jest odstęp sygnału od szumu (SNR)?

Co oznacza komunikat w kodzie tekstowym Keybord is locked out – Unlock the key w procesie POST BIOS-u marki Phoenix?

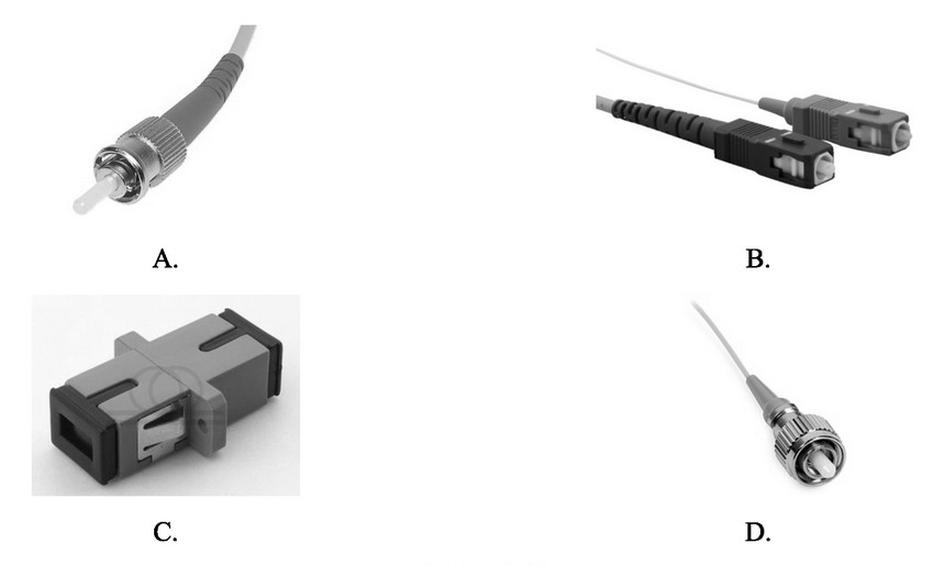

Który rysunek przedstawia złącze SC?

Utrata sygnału w torze radiowym to

Licencja umożliwiająca darmowe udostępnianie oprogramowania zawierającego elementy reklamowe to

Jakie opatrzenie należy zastosować do ran oparzeniowych powstałych w wyniku porażenia prądem elektrycznym?

Która z wymienionych czynności sprawi, że system operacyjny nie będzie odpowiednio zabezpieczony, mimo zainstalowanego oprogramowania antywirusowego?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jaką cechę posiada dysk SSD?

Największe pasmo transmisji sygnału charakteryzuje się

Jakie komunikaty w protokole SNMP są standardowo przesyłane na port 162 TCP lub UDP?

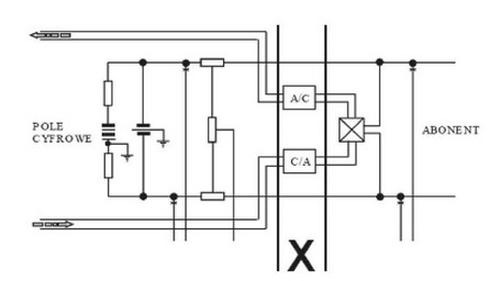

Fragment schematu oznaczony symbolem X na zamieszczonym schemacie abonenckiego zespołu liniowego AZL realizuje

Jaką wartość ma przepływność podstawowej jednostki transportowej STM – 1 w systemie SDH?

Jakie jest pasmo kanału D w dostępie BRA w sieci ISDN?

Przetwornik A/C z równoważeniem ładunków elektrycznych przetwarza sygnał metodą

Jak długo trwa ramka STM-1 w technologii SDH przy przepływności 155 Mbit/s?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.