Pytanie 1

Ocena jakości izolacji pomiędzy żyłami w kablu miedzianym może być przeprowadzona przez dokonanie pomiaru

Wynik: 10/40 punktów (25,0%)

Wymagane minimum: 20 punktów (50%)

Ocena jakości izolacji pomiędzy żyłami w kablu miedzianym może być przeprowadzona przez dokonanie pomiaru

Czy system sygnalizacji CCS (ang. Common Channel Signaling) jest

Która z metod polega na tworzeniu na żądanie połączenia między dwiema lub więcej stacjami końcowymi, które pozostaje do ich wyłącznego użytku aż do momentu rozłączenia?

Protokół SNMP opisuje

W jakiej sieci telekomunikacyjnej wykorzystano komutację komórek?

Jaką informację niesie komunikat Reboot and Select proper Boot device or Insert Boot Media in selected Boot device and press a key, który pojawia się w trakcie wykonywania procedur POST?

W trakcie wykonywania procedury POST na monitorze pojawił się komunikat FailingBits: nnnn. Na tej podstawie użytkownik może wnioskować, że

Podczas konwersji sygnału cyfrowego na analogowy stosuje się modulację QAM, co oznacza

Maksymalna wartość tłumienia dla poprawnie wykonanych spawów światłowodów telekomunikacyjnych wynosi

Jakiego rodzaju kabel telekomunikacyjny posiada oznaczenie katalogowe XzTKMXpwn 10x4x0,5?

W specyfikacji technicznej sieci operatora telefonii komórkowej pojawia się termin "roaming", który oznacza

Jak określa się algorytm zarządzania kolejką, w którym pakiety, które jako pierwsze trafiły do bufora, opuszczają go w tej samej kolejności, w jakiej do niego dotarły?

Sygnał zgłoszenia z centrali jest przesyłany do abonenta jako

Który z parametrów konwertera A/C określa minimalną zmianę sygnału wyjściowego?

Do wyznaczenia tłumienia włókna światłowodowego metodą odcięcia stosuje się

Oprogramowanie informatyczne, które wspiera zarządzanie relacjami z klientami, to

Stacja robocza jest częścią sieci lokalnej o adresie IP 192.168.0.0/25. W ustawieniach protokołu TCP/IP jako maskę podsieci należy wybrać

Klient zażądał zwiększenia pamięci RAM w komputerze o 2 GB w dwóch modułach po 1 GB oraz zainstalowania nagrywarki DVD. Koszt jednego modułu pamięci o pojemności 1 GB wynosi 98 zł, a nagrywarki 85 zł. Całkowita opłata za usługę serwisową związana z rozszerzeniem pamięci wynosi 30 zł, natomiast za zamontowanie nagrywarki DVD 50 zł. Oblicz łączny koszt modernizacji komputera. Wszystkie podane ceny są cenami brutto.

Linia długa bezstratna to taka linia, dla której

Sygnał zwrotny generowany podczas dzwonienia przez centralę dla urządzenia POTS oznacza sygnalizację

Który moduł w centrali telefonicznej pozwala na nawiązywanie połączeń pomiędzy łączami podłączonymi do centrali?

Kabel telekomunikacyjny z żyłami miedzianymi, przeznaczony do instalacji w ziemi, nosi oznaczenie

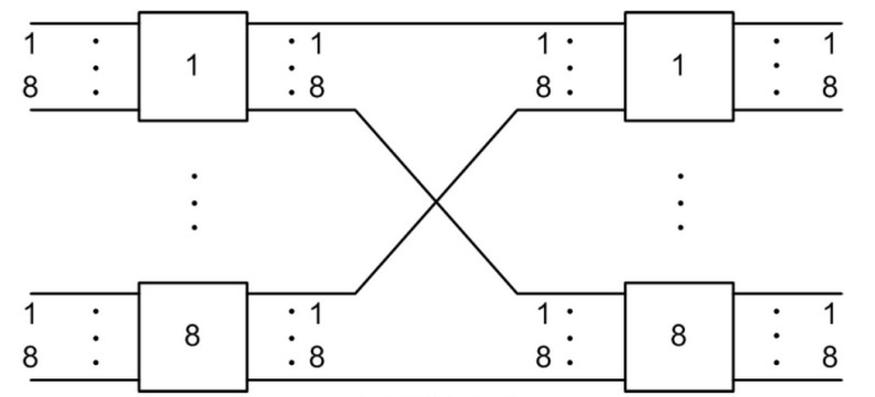

Przedstawiony na rysunku symbol oznacza pole komutacyjne

Sygnalizacja w określonym paśmie polega na transmetacji sygnałów prądu przemiennego o specyficznych częstotliwościach, które mieszczą się w zakresie

Komunikat S.M.A.R.T.: Harddisk failure is imminent wskazuje, że

Jakiego typu modulacji używają modemy w analogowym łączu operującym w standardzie V.34?

Emisja sygnału zajętości w łączu abonenckim ma charakterystykę

Wskaż adres IP prywatnej klasy A.

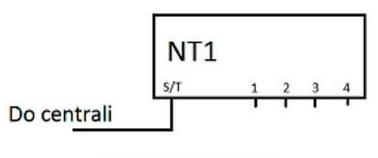

Rysunek przedstawia symbol zakończenia sieciowego

Gdy użytkownik wprowadza adres URL w przeglądarce, jaki protokół jest używany do przetłumaczenia tego adresu na adres IP?

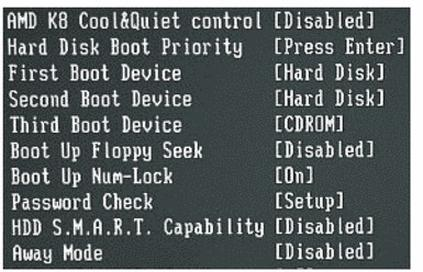

Którą z opcji BIOS-u należy zmodyfikować, aby system startował z napędu optycznego?

Dysk twardy w komputerze uległ uszkodzeniu i wymaga wymiany. Aby chronić informacje przed dostępem niepożądanych osób, należy

Które polecenie należy wykonać w systemie Windows, aby skopiować zawartość folderu KAT1 do folderu KAT2, przy założeniu, że oba foldery znajdują się w bieżącym katalogu?

W systemie PCM 30/32 przepustowość jednego kanału telefonicznego wynosi

Jakie jest maksymalne pasmo przepustowości łącza radiowego dla punktu dostępu, który wspiera standard IEEE 802.11g?

Wskaż aplikację z pakietu Open Office, która jest przeznaczona do tworzenia prezentacji?

Jaką wartość ma znamionowa częstotliwość sygnału synchronizacji (fazowania) ramki w systemie PCM 30/32?

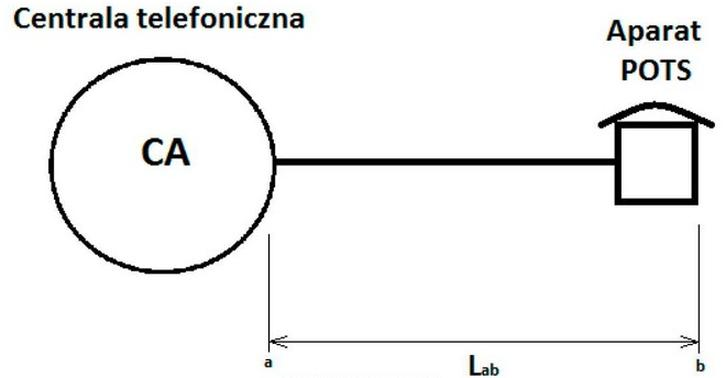

Maksymalna rezystancja pętli dla prądu stałego odcinka Labnie powinna przekroczyć wartości

Jaką rolę odgrywa filtr dolnoprzepustowy w układzie próbkującym?

W systemach cyfrowych plezjochronicznych teletransmisji hierarchii europejskiej symbol E2 wskazuje na system o przepływności