Pytanie 1

Jaki znak pojawi się w Menedżerze urządzeń przy grafice, której sterowniki zostały zainstalowane nieprawidłowo?

Wynik: 21/40 punktów (52,5%)

Wymagane minimum: 20 punktów (50%)

Jaki znak pojawi się w Menedżerze urządzeń przy grafice, której sterowniki zostały zainstalowane nieprawidłowo?

System, w którym wszystkie kanały wykorzystują to samo pasmo częstotliwości równocześnie, a zwielokrotnienie realizowane jest przez przypisanie indywidualnego kodu do każdej pary nadajnik-odbiornik, to system

Która z anten ma zysk energetyczny równy 0 dBi?

Zakres fal radiowych oznaczony jako UHF (Ultra High Frequency) obejmuje częstotliwości w przedziale

Najskuteczniejszym sposobem zabezpieczenia danych przesyłanych w sieci Wi-Fi jest szyfrowanie w standardzie

W jakiej technologii telekomunikacyjnej występuje podstawowy dostęp do sieci składający się z dwóch cyfrowych kanałów transmisyjnych B, każdy o prędkości 64 kb/s oraz jednego cyfrowego kanału sygnalizacyjnego D o przepustowości 16 kb/s?

Jaką maksymalną przepływność osiąga system ISDN z pierwotnym dostępem PRA przeznaczony dla użytkowników końcowych?

W systemie ISDN wykorzystuje się komutację

Preselekcja to zbiór działań

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jaka jest maksymalna długość traktu dla transmisji danych przez światłowód jednodomowy w drugim oknie transmisyjnym? Przyjmij następujące parametry w bilansie mocy traktu:

moc nadajnika (Pnad1 — Pnad2) = -5 do 0 dBm

czułość odbiornika (Podb1 — Podb2) -25 do -7 dBm

sygnał w linii światłowodowej nie jest regenerowany.

Dodatkowe parametry zestawiono w tabeli.

| Parametr | Wartość |

|---|---|

| Tłumienność łączna złączy rozłącznych i spajanych w trakcie | 1 dB |

| Tłumienność jednostkowe włókna światłowodowego jednodomowego w II oknie transmisyjnym. | 0,4 dB/km |

| Margines bezpieczeństwa (zapas mocy). | 5 dB |

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Złącze AGP na płycie głównej komputera jest przeznaczone do podłączenia

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jakie kodowanie jest używane na styku S w ISDN BRA?

Jakie są relacje między impedancją wejściową Zwe a rezystancją wejściową Rwe w antenie rezonansowej?

Jakie rodzaje zakończeń sieciowych ISDN są oferowane przez operatora sieci?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jaka jest standardowa szerokość racka w szafie sieciowej teleinformatycznej?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

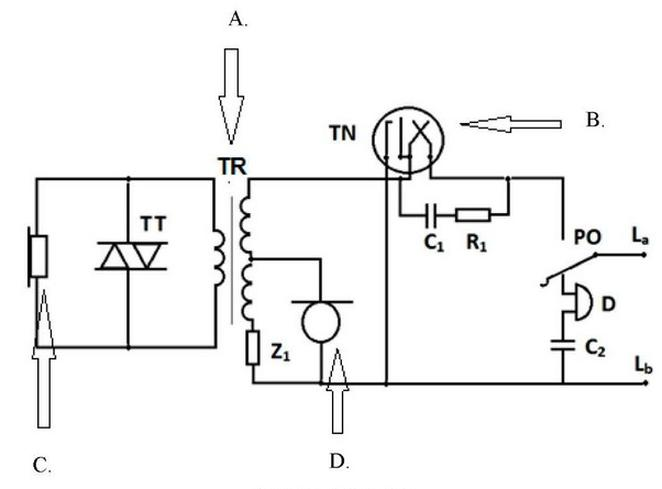

Element przetwarzający sygnały elektryczne na falę akustyczną na schemacie aparatu telefonicznego oznaczono literą

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jakie porty służą do komunikacji w protokole SNMP?

Jaką technologię stosuje się do automatycznej identyfikacji i instalacji urządzeń?

Numeracja DDI (Direct Dial-In) w telefonicznych centralach z linią ISDN polega na tym, że wewnętrzny numer telefonu jest

W którym standardzie dane są przesyłane w postaci komórek z nagłówkiem o długości 5 bajtów oraz polem informacyjnym o długości 48 bajtów?

Który z dynamicznych protokołów routingu jest oparty na otwartych standardach i stanowi bezklasowy protokół stanu łącza, będący alternatywą dla protokołu OSPF?

Kabel UTP Cat 6 jest to

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

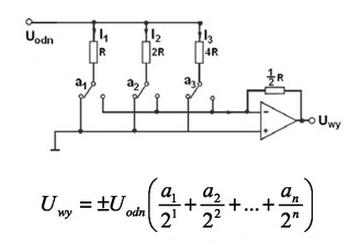

Jaka jest wartość napięcia wyjściowego 3-bitowego przetwornika C/A, jeżeli napięcie odniesienia wynosi 5 V, a słowo wejściowe a2a1a0 = 100 ?

Podstawowa usługa telefoniczna, która umożliwia analogowy przesył dźwięku przez komutowane łącza telefoniczne, realizowana w zakresie 300 Hz do 3400 Hz, jest oznaczana skrótem

Oblicz wydatki na zużycie energii elektrycznej przez komputer, który działa przez 10 godzin dziennie przez 30 dni w miesiącu, zakładając, że cena brutto wynosi 0,17 zł za 1 kWh, a komputer pobiera 0,2 kWh.

Różne składniki tej samej informacji mogą być przesyłane różnymi trasami w komutacji

Koncentrator (ang.hub) to urządzenie, które

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jak nazywa się procedura, która weryfikuje kluczowe komponenty komputera podczas jego uruchamiania?

Jaki prefiks maski powinien wybrać dostawca internetu, aby z adresu IPv4 74.0.0.0 /8 uzyskać dokładnie 32 podsieci?

Które zwielokrotnienie opiera się na niezależnym kodowaniu każdego sygnału oraz przesyłaniu ich w tym samym paśmie transmisyjnym?

Którego telefonu dotyczy przedstawiona specyfikacja?

| Parametry telefonu: | |

|---|---|

| ■ | menu w języku polskim / angielskim |

| ■ | czytelny, podświetlany wyświetlacz z dwoma krojami czcionek |

| ■ | 12 programowalnych klawiszy z sygnalizacją LED |

| ■ | wygodne klawisze z ABS – klikowe |

| ■ | różne rodzaje dzwonków – sygnały dla połączeń przychodzących z zewnątrz, z sieci firmowej i bramofonu |

| ■ | nawigacja podobna do aparatów komórkowych, klawisze nawigacyjne |

| ■ | poruszanie się po menu za pomocą klawiszy „do przodu", „wstecz", „góra", „dół" |

| ■ | kontekstowe działanie klawiszy (+, –) – głośniej / ciszej |

| ■ | sygnalizacja stanu numerów wewnętrznych i linii miejskich |

| ■ | optyczna sygnalizacja dzwonienia i nieodebranych połączeń |

| ■ | podręczny spis połączeń wykonywanych, odebranych i nieodebranych |

| ■ | blokada telefonu (indywidualny zamek kodowy) |

| ■ | dostęp do dwóch książek telefonicznych (publicznej i prywatnej) oraz spisu numerów wewnętrznych |

| ■ | konfiguracja jako interkom (np. do sekretarki) |

| ■ | możliwość sterowania trybami pracy centrali |

| ■ | funkcja „domofon" (przypisany dzwonek, domofon, otwieranie drzwi) |

| ■ | zasilanie z centrali |

| ■ | możliwość dołączenia 5 konsol rozszerzających |

| ■ | słuchawki nagłowne – obsługa lub współpraca |

| ■ | połączenie z centralą jedną parą przewodów |