Pytanie 1

Aby stworzyć warunek w zapytaniu wybierającym nazwiska wszystkich uczniów z klas początkowych (od pierwszej do trzeciej), można zastosować klauzulę

Wynik: 32/40 punktów (80,0%)

Wymagane minimum: 20 punktów (50%)

Aby stworzyć warunek w zapytaniu wybierającym nazwiska wszystkich uczniów z klas początkowych (od pierwszej do trzeciej), można zastosować klauzulę

Którą czynność gwarantującą poprawne wykonanie przedstawionego kodu JavaScript należy wykonać przed pętlą?

var text; for(var i=0; i<tab.length; i++ ){ text+=tab[i] + "<br>"; }

W języku JavaScript, funkcja Math.pow() wykorzystuje się do obliczenia

Czynnością polegającą na przetwarzaniu grafiki rastrowej na wektorową jest

Aby poprawnie udokumentować poniższą linię kodu, trzeba po znakach // dodać komentarz: ```document.getElementById("napis").innerHTML = Date(); //```

Którą funkcję z menu Kolory programu GIMP użyto, w celu uzyskania efektu przedstawionego w filmie?

Wskaż poprawny warunek w języku PHP, który sprawdza brak połączenia z bazą MySQL.

Hermetyzacja to zasada programowania obiektowego, która wskazuje, że

W kolumnie, która pełni funkcję klucza głównego w tabeli, powinny się znajdować

Które z przedstawionych usług są niezbędne w celu udostępnienia strony internetowej pod adresem https://zawodowe.edu.pl?

Które tabele będą analizowane w wyniku tego polecenia?

| CHECK TABLE pracownicy CHANGED; |

W MySQL nadanie roli DBManager użytkownikowi pozwala na uzyskanie praw umożliwiających

CAPTCHA to metoda zabezpieczeń stosowana na stronach WWW, która umożliwia

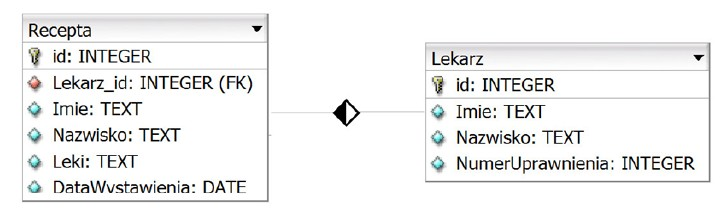

W tabeli Recepta, kolumny Imie i Nazwisko odnoszą się do pacjenta, na którego wystawiona jest recepta. Jaką kwerendę należy wykorzystać, aby dla każdej recepty uzyskać datę jej wystawienia oraz imię i nazwisko lekarza, który ją wystawił?

Jaką funkcją agregującą można uzyskać ilość rekordów?

Które z poniższych poleceń przywróci funkcjonalność uszkodzonej tabeli w SQL?

Jakim zapisem można w dokumencie HTML stworzyć element, który wyświetla obraz kotek.jpg oraz zawiera tekst alternatywny „obrazek kotka”?

Zdefiniowana jest tabela o nazwie wycieczki z atrybutami nazwa, cena oraz miejsca (jako liczba dostępnych miejsc). Aby wyświetlić jedynie nazwy tych wycieczek, dla których cena jest mniejsza niż 2000 złotych i które mają co najmniej cztery wolne miejsca, należy użyć zapytania

Które z pól są umieszczone w formularzu?

Kolor, który ma odcień niebieski to kolor

Jaką wartość zwróci funkcja empty($a); w języku PHP, gdy zmienna $a będzie miała wartość 0?

Który z przedstawionych kodów XHTML sformatuje tekst według podanego wzorca?

Ala ma kota

a kot ma Alę

Jaką cechę pola w tabeli należy ustalić, aby pole mogło przyjmować wyłącznie dane składające się z cyfr?

| Ogólne | |

|---|---|

| Rozmiar pola | 255 |

| Format | |

| Maska wprowadzania | |

| Tytuł | |

| Wartość domyślna | |

| Reguła spr. poprawności | |

| Tekst reguły spr. poprawności | |

| Wymagane | Nie |

| Zerowa dł. dozwolona | Tak |

| Indeksowane | Nie |

| Kompresja Unicode | Tak |

| Tryb IME | Bez formantu |

| Tryb zdania edytora IME | Brak |

| Tagi inteligentne |

Jakie mechanizmy przydzielania zabezpieczeń, umożliwiające przeprowadzanie operacji na bazie danych, są powiązane z zagadnieniami dotyczącymi zarządzania kontami, użytkownikami oraz uprawnieniami?

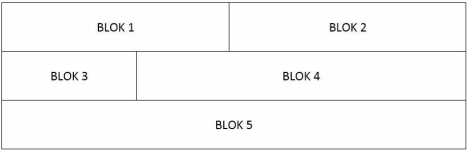

Na ilustracji przedstawiono projekt struktury bloków strony internetowej. Przy założeniu, że bloki są realizowane przy użyciu znaczników sekcji, ich stylizacja w CSS, poza określonymi szerokościami dla bloków: 1, 2, 3, 4 (blok 5 nie ma przypisanej szerokości), powinna obejmować właściwość

W bazie danych znajduje się tabela uczniowie z kolumnami: imie, nazwisko, klasa. Jakie polecenie SQL należy wykorzystać, aby znaleźć imiona oraz nazwiska uczniów, których nazwiska zaczynają się na literę M?

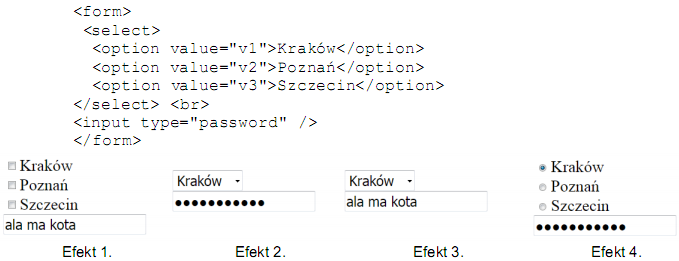

W HTML umieszczono formularz. Jakie skutki działania tego kodu zostaną pokazane przez przeglądarkę, jeśli użytkownik w drugim polu wprowadzi wartość "ala ma kota"?

Jaki będzie efekt wykonania poniższego kodu JavaScript?

| var akapit = document.createElement("p"); document.body.appendChild(akapit); |

W CSS wartości: underline, overline, blink są powiązane z atrybutem

Instrukcja REVOKE SELECT ON nazwa1 FROM nazwa2 w języku SQL pozwala na

Aby usunąć zduplikowane wiersze z wyniku zapytania, trzeba zastosować klauzulę

Aby naprawić tabelę w bazie danych MySQL, należy użyć polecenia

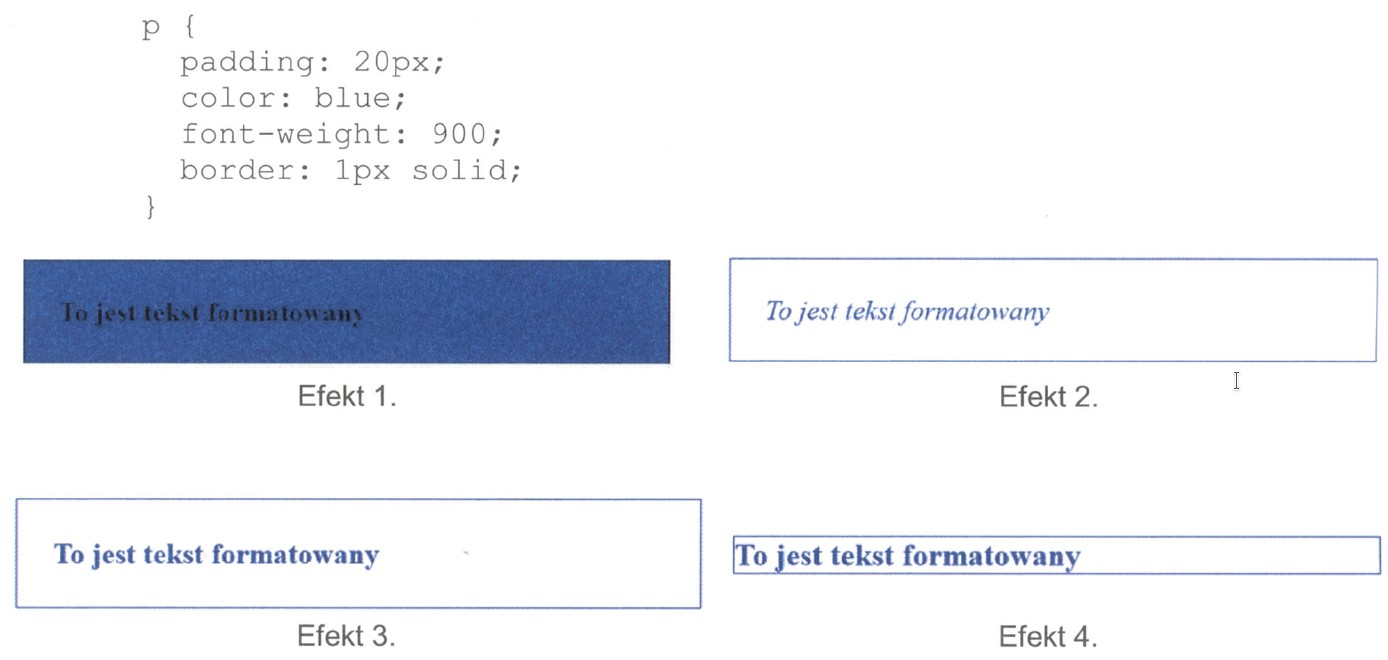

Który z akapitów został sformatowany według podanego stylu, przy założeniu, że pozostałe właściwości akapitu mają wartości domyślne?

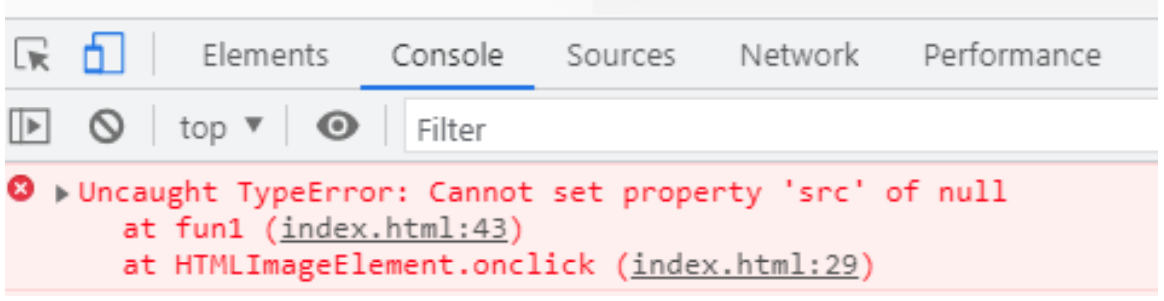

Podczas działania skryptu JavaScript został w konsoli wygenerowany błąd związany z działaniami na atrybucie elementu DOM. Z komunikatu wynika, że próbowano ustawić atrybut dla

Jakiego protokołu trzeba użyć do przesyłania plików witryny internetowej na serwer hostingowy?

Jakie kolory wchodzą w skład modelu barw CMYK?

W algebrze relacji działanie selekcji polega na

Aby móc edytować nałożone na siebie poszczególne części obrazu, zachowując inne elementy w niezmienionej formie, należy użyć

Wskaź poprawną definicję funkcji w języku JavaScript.

Jak nazywa się metoda, która pozwala na nawiązanie asynchronicznego połączenia między klientem a serwerem oraz umożliwia wymianę danych bez przeładowania całej strony WWW?