Pytanie 1

Jednostką przenikania zdalnego FEXT, dotyczącego okablowania strukturalnego, jest

Wynik: 38/40 punktów (95,0%)

Wymagane minimum: 20 punktów (50%)

Jednostką przenikania zdalnego FEXT, dotyczącego okablowania strukturalnego, jest

Protokół SNMP (Simple Network Management Protocol) służy do

Sieć o adresie IP 172.16.224.0/20 została podzielona na cztery podsieci z maską 22-bitową. Który z poniższych adresów nie należy do żadnej z tych podsieci?

Która z grup w systemie Windows Serwer ma najniższe uprawnienia?

Na serwerze Windows została włączona usługa DHCP. W trakcie testowania sieci zauważono, że niektóre stacje robocze odbierają adresy IP spoza puli, która została określona w usłudze. Co może być tego przyczyną?

Aby stworzyć las w strukturze katalogowej AD DS (Active Directory Domain Services), konieczne jest zrealizowanie co najmniej

W której części edytora lokalnych zasad grupy w systemie Windows można ustawić politykę haseł?

Usługi na serwerze konfiguruje się za pomocą

Które urządzenie sieciowe jest widoczne na zdjęciu?

Atak mający na celu zablokowanie dostępu do usług dla uprawnionych użytkowników, co skutkuje zakłóceniem normalnego działania komputerów oraz komunikacji w sieci, to

Adres sieci 172.16.0.0 zostanie podzielony na równe podsieci, z których każda obsługiwać będzie maksymalnie 510 użytecznych adresów. Ile podsieci zostanie stworzonych?

W systemach z rodziny Windows Server, w jaki sposób definiuje się usługę serwera FTP?

Adres IP serwera, na którym jest zainstalowana domena http://www.wp.pl to 212.77.98.9. Co jest przyczyną sytuacji przedstawionej na zrzucie ekranowym?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Aplikacja systemowa Linux, której celem jest kontrolowanie ruchu sieciowego zarówno przychodzącego, jak i wychodzącego z określonego urządzenia, to

W przestawionej na rysunku ramce Ethernet adresem nadawcy i adresem odbiorcy jest

| Bajty | |||||

| 8 | 6 | 6 | 2 | 46 - 1500 | 4 |

| Preambuła | Adres odbiorcy | Adres nadawcy | Typ ramki | Dane | Frame Check Sequence |

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

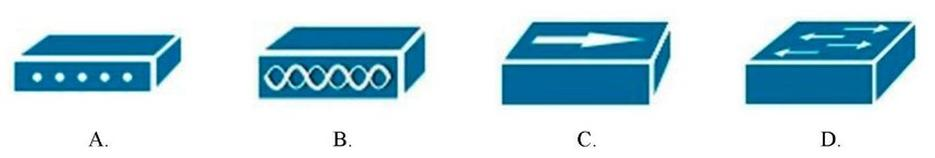

Który z symboli oznacza przełącznik?

Podczas analizy ruchu sieciowego z użyciem sniffera zaobserwowano, że urządzenia komunikują się za pośrednictwem portów

20 oraz 21. Można stwierdzić, przy założeniu standardowej konfiguracji, że monitorowanym protokołem jest protokół

W wyniku wykonania przedstawionych poleceń systemu Linux interfejs sieciowy eth0 otrzyma

| ifconfig eth0 10.0.0.100 netmask 255.255.255.0 broadcast 10.0.0.255 up route add default gw 10.0.0.10 |

Hosty A i B nie komunikują się z hostem C, między hostami A i B komunikacja jest prawidłowa. Co jest przyczyną braku komunikacji między hostami A i C oraz B i C?

Wskaż błędne stwierdzenie dotyczące Active Directory?

Oblicz całkowity koszt kabla UTP Cat 6, który posłuży do połączenia 5 punktów abonenckich z punktem dystrybucyjnym, wiedząc, że średnia odległość między punktem abonenckim a punktem dystrybucyjnym wynosi 8 m, a cena brutto 1 m kabla to 1 zł. W obliczeniach należy uwzględnić dodatkowe 2 m kabla na każdy punkt abonencki.

AES (ang. Advanced Encryption Standard) to co?

Jakie jest adres rozgłoszeniowy (broadcast) dla hosta z adresem IP 192.168.35.202 oraz 26-bitową maską?

Które z komputerów o adresach IPv4 przedstawionych w tabeli należą do tej samej sieci?

|

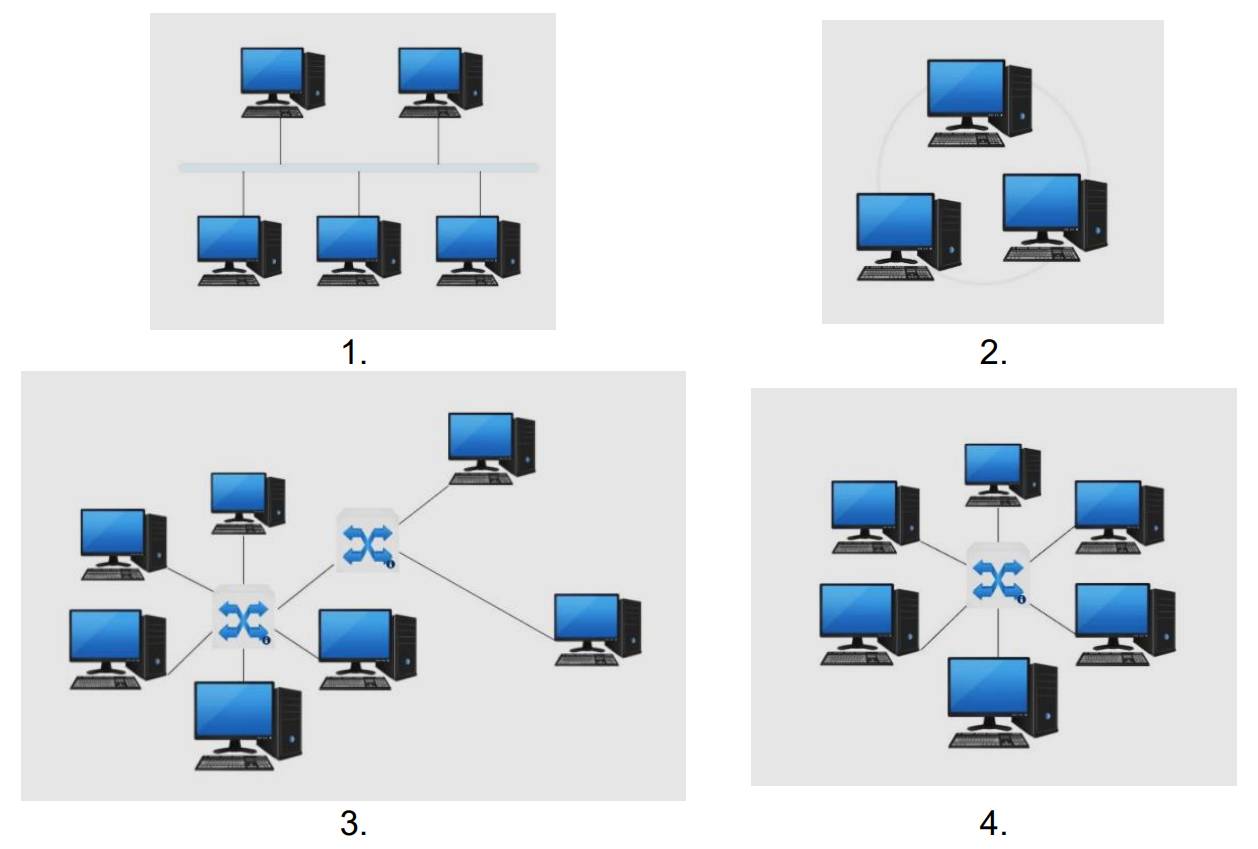

Na którym rysunku przedstawiono topologię gwiazdy rozszerzonej?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Protokół używany do konwertowania fizycznych adresów MAC na adresy IP w sieciach komputerowych to

Administrator Active Directory w domenie firma.local zamierza ustanowić mobilny profil dla wszystkich użytkowników. Powinien on być przechowywany na serwerze serwer1, w katalogu pliki, który jest udostępniony w sieci jako dane$. Który z parametrów w ustawieniach profilu użytkownika spełnia te wymagania?

Do właściwości pojedynczego konta użytkownika w systemie Windows Serwer zalicza się

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Aby zabezpieczyć system Windows przed nieautoryzowanym dostępem poprzez ograniczenie liczby nieudanych prób logowania, należy ustawić

Punkty abonenckie są rozmieszczone w równych odstępach, do nawiązania połączenia z najbliższym punktem wymagane jest 4 m kabla, a z najdalszym - 22 m. Koszt zakupu 1 m kabla wynosi 1 zł. Jaką kwotę trzeba przeznaczyć na zakup kabla UTP do połączenia 10 podwójnych gniazd abonenckich z punktem dystrybucyjnym?

W jakiej warstwie modelu TCP/IP funkcjonuje protokół DHCP?

Jakiego elementu pasywnego sieci należy użyć do połączenia okablowania ze wszystkich gniazd abonenckich z panelem krosowniczym umieszczonym w szafie rack?

Jakie narzędzie wirtualizacji stanowi część systemów operacyjnych Windows?

Aby chronić lokalną sieć komputerową przed atakami typu Smurf pochodzącymi z Internetu, należy zainstalować oraz właściwie skonfigurować

Jakie medium transmisyjne powinno być użyte do połączenia dwóch punktów dystrybucyjnych oddalonych o 600 m?

Jakie polecenie spowoduje wymuszenie aktualizacji wszystkich zasad grupowych w systemie Windows, bez względu na to, czy uległy one zmianie?