Pytanie 1

Jakie jest najwyższe możliwe tempo odczytu płyt CD-R w urządzeniu o oznaczeniu x48?

Wynik: 16/40 punktów (40,0%)

Wymagane minimum: 20 punktów (50%)

Jakie jest najwyższe możliwe tempo odczytu płyt CD-R w urządzeniu o oznaczeniu x48?

Które z poniższych poleceń służy do naprawienia głównego rekordu rozruchowego dysku twardego w systemie Windows?

Błąd typu STOP Error (Blue Screen) w systemie Windows, który wiąże się z odniesieniem się systemu do niepoprawnych danych w pamięci RAM, to

Medium transmisyjne, które jest odporne na zakłócenia elektromagnetyczne i atmosferyczne, to

Na początku procesu uruchamiania sprzętowego komputera, wykonywany jest test

Jakie miejsce nie jest zalecane do przechowywania kopii zapasowej danych z dysku twardego komputera?

W jakiej topologii sieci komputerowej każdy węzeł ma bezpośrednie połączenie z każdym innym węzłem?

Za przydzielanie czasu procesora do konkretnych zadań odpowiada

Klawiatura QWERTY, która pozwala na wprowadzanie znaków typowych dla języka polskiego, nazywana jest także klawiaturą

Usługi na serwerze są konfigurowane za pomocą

Jakie połączenie bezprzewodowe należy zastosować, aby mysz mogła komunikować się z komputerem?

Aby uzyskać więcej wolnego miejsca na dysku bez tracenia danych, co należy zrobić?

Komputer A, który potrzebuje przesłać dane do komputera B działającego w sieci z innym adresem IP, najpierw wysyła pakiety do adresu IP

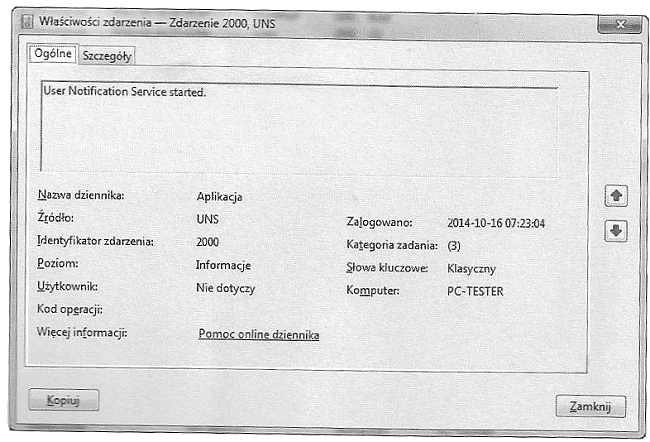

Wpis przedstawiony na ilustracji w dzienniku zdarzeń klasyfikowany jest jako zdarzenie typu

Która topologia fizyczna umożliwia nadmiarowe połączenia pomiędzy urządzeniami w sieci?

W systemie Linux polecenie chmod 321 start spowoduje nadanie następujących uprawnień plikowi start:

Jakie polecenie w systemie Linux umożliwia wyświetlenie listy zawartości katalogu?

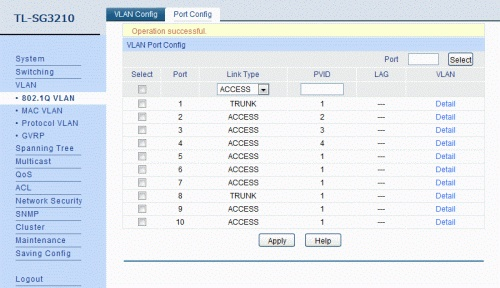

Na ilustracji przedstawiono konfigurację przełącznika z utworzonymi sieciami VLAN. Którymi portami można przesyłać oznaczone ramki z różnych sieci VLAN?

Częścią zestawu komputerowego, która zajmuje się zarówno przetwarzaniem danych wejściowych, jak i wyjściowych, jest

Który z standardów korzysta z częstotliwości 5 GHz?

Każdy następny router IP na drodze pakietu

W jakim systemie jest przedstawiona liczba 1010(o)?

W systemach Windows profil użytkownika tymczasowego jest

W systemie Windows, gdzie należy ustalić wymagania dotyczące złożoności hasła?

Wskaż urządzenie, które powinno być użyte do połączenia dwóch komputerów z siecią Internet poprzez lokalną sieć Ethernet, gdy dysponujemy jedynie jednym adresem IP

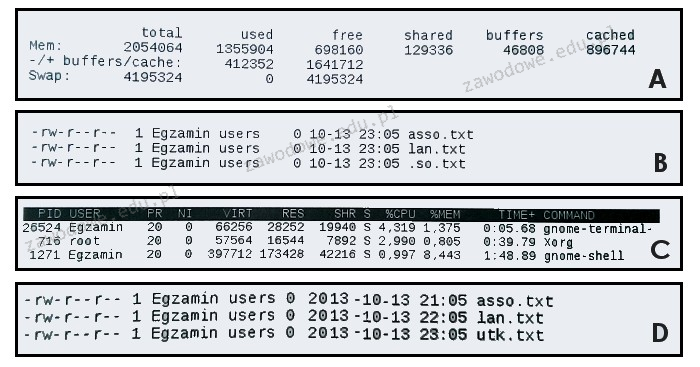

Wynik wykonania polecenia ```ls -l``` w systemie Linux przedstawia poniższy rysunek

Członkostwo komputera w danej sieci wirtualnej nie może być ustalane na podstawie

Które urządzenie należy zainstalować, w celu zwiększenia obszaru zasięgu sieci bezprzewodowej?

Zestaw narzędzi niezbędnych do instalacji okablowania miedzianego typu "skrętka" w lokalnej sieci powinien obejmować

Przed dokonaniem zakupu komponentu komputera lub urządzenia peryferyjnego na platformach aukcyjnych, warto zweryfikować, czy nabywane urządzenie ma wymagany w Polsce certyfikat

Protokół używany do zarządzania urządzeniami w sieci to

Który z protokołów jest używany podczas rozpoczynania sesji VoIP?

Jaki typ matrycy powinien być zastosowany w monitorze modernizowanego komputera, aby zapewnić wysoką jakość obrazu oraz szerokie kąty widzenia zarówno w poziomie, jak i w pionie?

Jakim materiałem eksploatacyjnym jest ploter solwentowy?

Które polecenie systemu Linux służy do wyświetlenia informacji o zainstalowanych podzespołach?

Jaka liczba hostów może być zaadresowana w podsieci z adresem 192.168.10.0/25?

Ile podsieci obejmują komputery z adresami: 192.168.5.12/25, 192.168.5.200/25 oraz 192.158.5.250/25?

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

W systemie Linux program top umożliwia

Po skompresowaniu adresu 2001:0012:0000:0000:0AAA:0000:0000:000B w protokole IPv6 otrzymujemy formę