Pytanie 1

Jak określa się technologię stworzoną przez firmę NVIDIA, która pozwala na łączenie kart graficznych?

Wynik: 26/40 punktów (65,0%)

Wymagane minimum: 20 punktów (50%)

Jak określa się technologię stworzoną przez firmę NVIDIA, która pozwala na łączenie kart graficznych?

W systemie Linux polecenie chown służy do

Urządzenie przedstawione na obrazie jest przeznaczone do

Jakie znaczenie ma skrót MBR w kontekście technologii komputerowej?

Która usługa opracowana przez Microsoft, pozwala na konwersję nazw komputerów na adresy URL?

Który z materiałów eksploatacyjnych nie jest stosowany w ploterach?

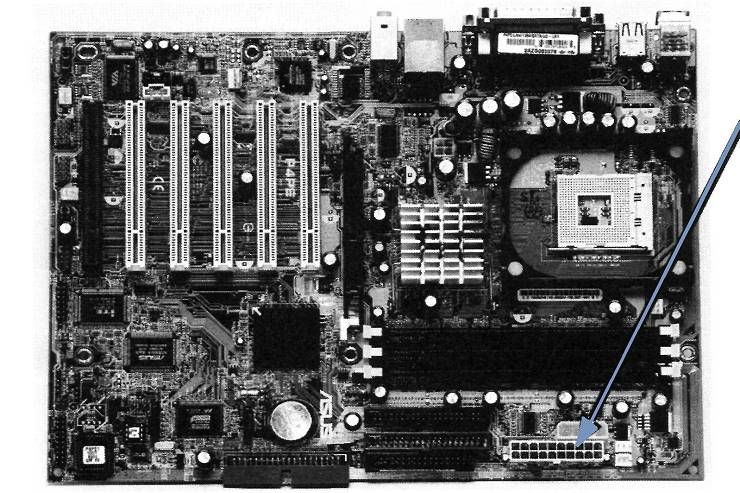

Na zdjęciu widać płytę główną komputera. Strzałka wskazuje na

Jaki element sieci SIP określamy jako telefon IP?

Co oznacza skrót RAID w kontekście pamięci masowej?

Jakie jest IPv4 urządzenia znajdującego się w sieci 10.100.0.0/18?

Do efektywnego zrealizowania macierzy RAID 1 wymagane jest minimum

Cechą charakterystyczną pojedynczego konta użytkownika w systemie Windows Serwer jest

Użytkownik pragnie ochronić dane na karcie pamięci przed przypadkowym usunięciem. Taką zabezpieczającą cechę oferuje karta

Aby zrealizować wymianę informacji między dwoma odmiennymi sieciami, konieczne jest użycie

Sygnatura (ciąg bitów) 55AA (w systemie szesnastkowym) kończy tablicę partycji. Jaka jest odpowiadająca jej wartość w systemie binarnym?

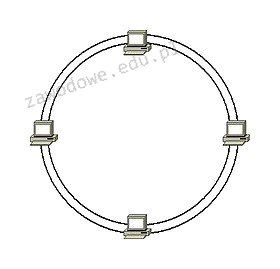

Jaką topologię fizyczną sieci komputerowej przedstawia załączony rysunek?

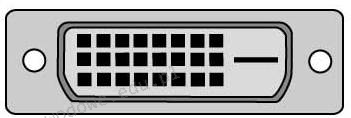

Jak brzmi nazwa portu umieszczonego na tylnym panelu komputera, który znajduje się na przedstawionym rysunku?

Kable światłowodowe nie są powszechnie używane w lokalnych sieciach komputerowych z powodu

W systemie operacyjnym Ubuntu konto użytkownika student można wyeliminować przy użyciu komendy

Ile punktów abonenckich (2 x RJ45) powinno być zainstalowanych w biurze o powierzchni 49 m2, zgodnie z normą PN-EN 50167?

Jakie medium transmisyjne stosują myszki bluetooth do łączności z komputerem?

Która z anten cechuje się najwyższym zyskiem mocy i pozwala na nawiązanie łączności na dużą odległość?

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Podaj domyślny port używany do przesyłania poleceń (command) w serwerze FTP

Najszybszym sposobem na dodanie skrótu do konkretnego programu na pulpitach wszystkich użytkowników w domenie jest

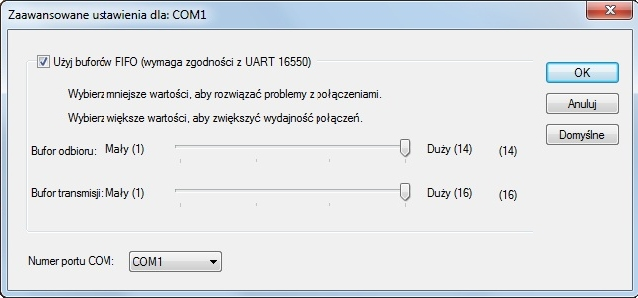

Ustawienia przedstawione na ilustracji odnoszą się do

Jak brzmi pełna wersja adresu IPv6 2001:0:db8::1410:80ab?

W tabeli zaprezentowano parametry trzech dysków twardych w standardzie Ultra320 SCSI. Te dyski są w stanie osiągnąć maksymalny transfer wewnętrzny

| Rotational Speed | 10,025 rpm | ||

| Capacity (Formatted) | 73.5GB | 147GB | 300GB |

| Number of Heads | 2 | 5 | 8 |

| Number of Disks | 1 | 3 | 4 |

| Internal Transfer Rate | Up to 132 MB/s | ||

| Interface Transfer Rate | NP/NC = 320MB/s, FC = 200MB/s | ||

| Buffer Size | |||

| Average Seek (Read/Write) | 4.5/5.0 ms | ||

| Track-to-Track Seek/Read/Write | 0.2ms/0.4ms | ||

| Maximum Seek (Read/Write) | 10/11 ms | ||

| Average Latency | 2.99 ms | ||

| Power Consumption (Idle) | NP/NC = 9.5W, FC = 10.5W | ||

| Acoustic Noise | 3.4 bels | ||

| Shock - Operating/Non-Operating | 65G/225G 2ms | ||

Na stronie wydrukowanej na drukarce laserowej pojawiają się jaśniejsze i ciemniejsze obszary. Aby rozwiązać problemy z nieciągłością i jakością wydruku, należy

Co oznacza oznaczenie kabla skrętkowego U/FTP?

Jaką usługę należy zainstalować na systemie Linux, aby umożliwić bezpieczny zdalny dostęp?

Jakie narzędzie służy do połączenia pigtaila z włóknami światłowodowymi?

Aby monitorować stan dysków twardych w serwerach, komputerach osobistych i laptopach, można użyć programu

Jaki port na tylnym panelu płyty głównej jest w dokumentacji określany jako port zgodny z normą RS232C?

Jakie urządzenie należy zastosować, aby połączyć sieć lokalną wykorzystującą adresy prywatne z Internetem?

Gdy chce się, aby jedynie wybrane urządzenia mogły uzyskiwać dostęp do sieci WiFi, należy w punkcie dostępowym

W systemie Linux plik messages zawiera

Taśma drukująca stanowi kluczowy materiał eksploatacyjny w drukarce

Na dysku należy umieścić 100 tysięcy oddzielnych plików, z których każdy ma rozmiar 2570 bajtów. W takim przypadku, zapisane pliki będą zajmować najmniej miejsca na dysku z jednostką alokacji wynoszącą

Po przeanalizowaniu wyników testu dysku twardego, jakie czynności powinny zostać wykonane, aby zwiększyć jego wydajność?

| Wolumin (C:) | ||

| Rozmiar woluminu | = | 39,06 GB |

| Rozmiar klastra | = | 4 KB |

| Zajęte miejsce | = | 27,48 GB |

| Wolne miejsce | = | 11,58 GB |

| Procent wolnego miejsca | = | 29 % |

| Fragmentacja woluminu | ||

| Fragmentacja całkowita | = | 15 % |

| Fragmentacja plików | = | 31 % |

| Fragmentacja wolnego miejsca | = | 0 % |