Pytanie 1

Urządzenie sieciowe typu most (ang. Bridge) działa w:

Wynik: 33/40 punktów (82,5%)

Wymagane minimum: 20 punktów (50%)

Urządzenie sieciowe typu most (ang. Bridge) działa w:

Jaką prędkość transmisji określa standard Ethernet IEEE 802.3z?

Które z poniższych zdań charakteryzuje protokół SSH (Secure Shell)?

W topologii fizycznej gwiazdy wszystkie urządzenia działające w sieci są

Jakie polecenie w systemach operacyjnych Linux służy do prezentacji konfiguracji sieciowych interfejsów?

Jakie narzędzie należy zastosować do zakończenia kabli UTP w module keystone z wkładkami typu 110?

Jakie medium transmisyjne w sieciach LAN wskazane jest do używania w obiektach historycznych?

Do zakończenia kabla skręcanego wtykiem 8P8C wykorzystuje się

Kontrola pasma (ang. bandwidth control) w przełączniku to funkcjonalność

Standard Transport Layer Security (TLS) stanowi rozwinięcie protokołu

Narzędzie z grupy systemów Windows tracert służy do

Protokół SNMP (Simple Network Management Protocol) służy do

Firma zamierza stworzyć lokalną sieć komputerową, która będzie obejmować serwer, drukarkę oraz 10 stacji roboczych bez kart Wi-Fi. Połączenie z Internetem zapewnia ruter z wbudowanym modemem ADSL oraz czterema portami LAN. Które z wymienionych urządzeń sieciowych jest wymagane, aby sieć mogła prawidłowo funkcjonować i uzyskać dostęp do Internetu?

Jakie protokoły są częścią warstwy transportowej w modelu ISO/OSI?

Po zainstalowaniu roli usług domenowych Active Directory na serwerze Windows, możliwe jest

Która para: protokół – warstwa, w której dany protokół funkcjonuje, jest prawidłowo zestawiona według modelu TCP/IP?

Które z poleceń w systemie Windows umożliwia sprawdzenie zapisanych w pamięci podręcznej komputera tłumaczeń nazw DNS na odpowiadające im adresy IP?

Wskaż, który z podanych adresów stanowi adres rozgłoszeniowy sieci?

W lokalnej sieci stosowane są adresy prywatne. Aby nawiązać połączenie z serwerem dostępnym przez Internet, trzeba

Administrator zauważył wzmożony ruch w sieci lokalnej i podejrzewa incydent bezpieczeństwa. Które narzędzie może pomóc w identyfikacji tego problemu?

Aby uzyskać odpowiedź jak na poniższym zrzucie ekranu, należy wydać polecenie:

Server: Unknown Address: 192.168.0.1 Non-authoritative answer: Name: microsoft.com Addresses: 104.215.148.63 13.77.161.179 40.76.4.15 40.112.72.205 40.113.200.201

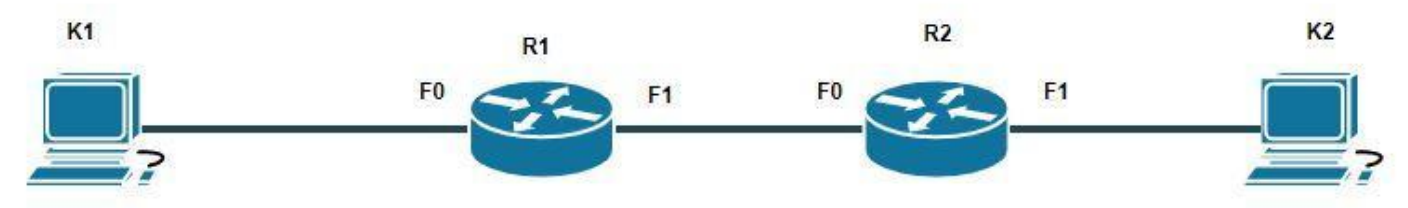

Ramka z danymi jest wysyłana z komputera K1 do komputera K2. Które adresy źródłowe IP oraz MAC będą w ramce wysyłanej z rutera R1 do R2?

| IP | MAC | |

| K1 | 192.168.1.10/24 | 1AAAAA |

| K2 | 172.16.1.10/24 | 2BBBBB |

| R1 - interfejs F0 | 192.168.1.1/24 | BBBBBB |

| R1 - interfejs F1 | 10.0.0.1/30 | CCCCCC |

| R2- interfejs F0 | 10.0.0.2/30 | DDDDDD |

| R2- interfejs F1 | 172.16.1.1/24 | EEEEEE |

Która z par: protokół – odpowiednia warstwa, w której funkcjonuje dany protokół, jest właściwie zestawiona zgodnie z modelem TCP/IP?

Jakie urządzenie należy użyć, aby połączyć sieć lokalną z Internetem?

Do jakiej sieci jest przypisany host o adresie 172.16.10.10/22?

Jaką wiadomość przesyła klient DHCP w celu przedłużenia dzierżawy?

Jakie dane należy wpisać w adresie przeglądarki internetowej, aby uzyskać dostęp do zawartości witryny ftp o nazwie domenowej ftp.biuro.com?

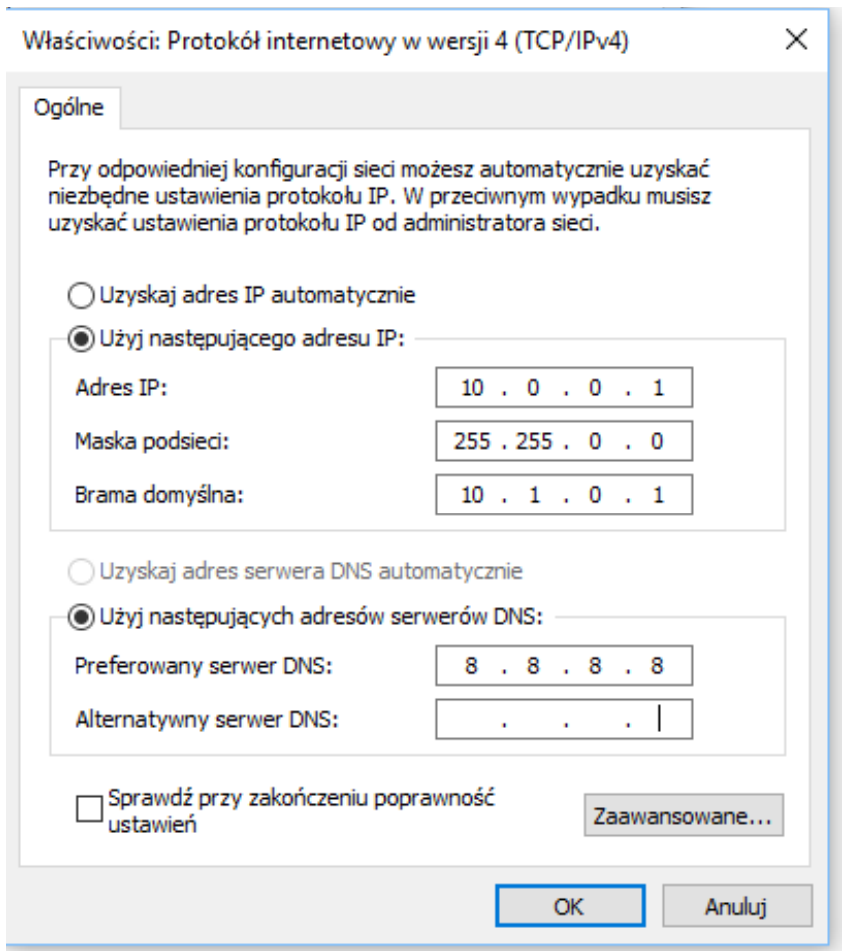

Komputer ma problem z komunikacją z komputerem w innej sieci. Która z przedstawionych zmian ustawiania w konfiguracji karty sieciowej rozwiąże problem?

Protokół, który komputery wykorzystują do informowania ruterów w swojej sieci o zamiarze dołączenia do określonej grupy multicastowej lub jej opuszczenia, to

Jakie urządzenie sieciowe pozwoli na przekształcenie sygnału przesyłanego przez analogową linię telefoniczną na sygnał cyfrowy w komputerowej sieci lokalnej?

Na podstawie tabeli ustal, ile kabli ekranowanych typu skrętka należy poprowadzić w listwie PCV typu LN 25x16.

| Typ listwy | Przewody | |||

|---|---|---|---|---|

| Przekrój czynny [mm²] | Ø 5,5 mm, np. FTP | Ø 7,2 mm, np. WDX pek 75-1,0/4,8 | Ø 10,6 mm, np. YDY 3 x 2,5 | |

| LN 20X10 | 140 | 2 | 1 | |

| LN 16X16 | 185 | 3 | 1 | 1 |

| LN 25X16 | 305 | 5 | 3 | 2 |

| LN 35X10.1 | 230 | 4 | 3 | |

| LN 35X10.2 | 115 + 115 | 4 | 1/1 | |

| LN 40X16.1 | 505 | 9 | 6 | 3 |

| LN 40X16.2 | 245 + 245 | 8 | 3/3 | 1/1 |

Jaki jest adres rozgłoszeniowy dla sieci 172.30.0.0/16?

Parametr NEXT wskazuje na zakłócenie wywołane oddziaływaniem pola elektromagnetycznego

Jaki jest skrócony zapis maski sieci, której adres w zapisie dziesiętnym to 255.255.254.0?

Protokół wykorzystywany do wymiany wiadomości kontrolnych pomiędzy urządzeniami w sieci, takich jak żądanie echa, to

Które z poniższych urządzeń pozwala na bezprzewodowe łączenie się z siecią lokalną opartą na kablu?

Aby uzyskać spis wszystkich dostępnych urządzeń w sieci lokalnej, należy użyć aplikacji typu

Jakiego protokołu dotyczy port 443 TCP, który został otwarty w zaporze sieciowej?

Ransomware to rodzaj szkodliwego oprogramowania, które

Administrator zauważa, że jeden z komputerów w sieci LAN nie może uzyskać dostępu do Internetu, mimo poprawnie skonfigurowanego adresu IP. Który parametr konfiguracji sieciowej powinien sprawdzić w pierwszej kolejności?