Pytanie 1

Który adres IP posiada maskę w postaci pełnej, zgodną z klasą adresu?

Wynik: 1/40 punktów (2,5%)

Wymagane minimum: 20 punktów (50%)

Który adres IP posiada maskę w postaci pełnej, zgodną z klasą adresu?

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

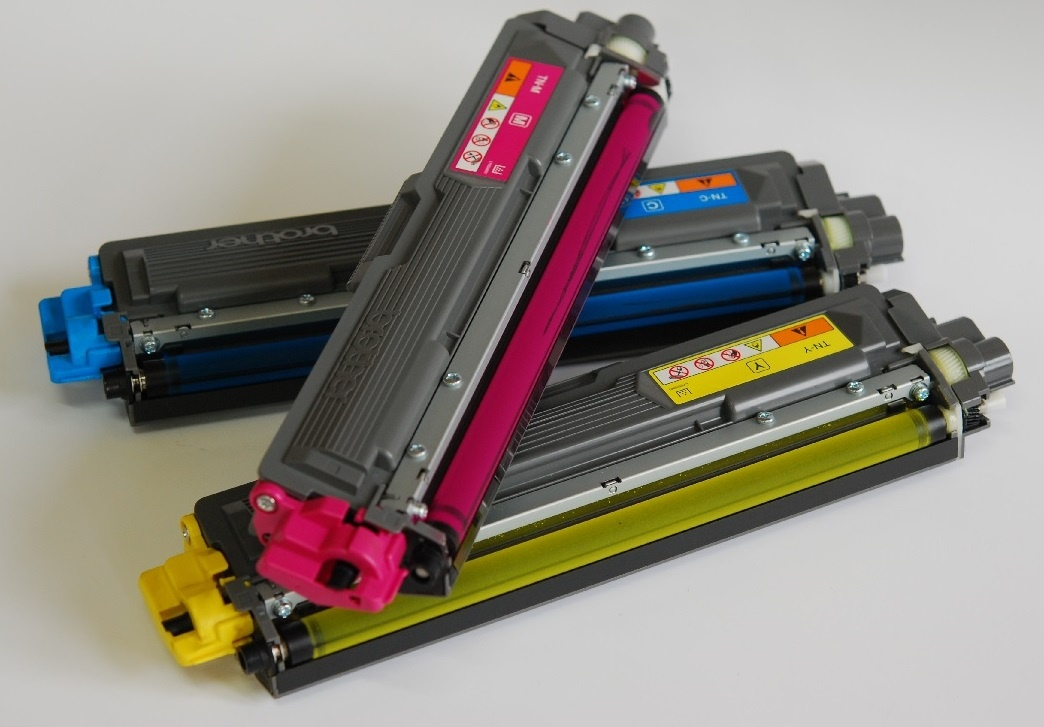

Na ilustracji przedstawiono

Jak nazywa się kod kontrolny, który służy do wykrywania błędów oraz potwierdzania poprawności danych odbieranych przez stację końcową?

W komputerach stacjonarnych zamontowane są karty sieciowe Ethernet 10/100/1000 z gniazdem RJ45. Jakie medium transmisyjne powinno się zastosować w celu zbudowania sieci komputerowej zapewniającej najwyższą przepustowość?

Symbole i oznaczenia znajdujące się na zamieszczonej tabliczce znamionowej podzespołu informują między innymi o tym, że produkt jest

Po podłączeniu działającej klawiatury do jednego z portów USB nie ma możliwości wyboru awaryjnego trybu uruchamiania systemu Windows. Klawiatura działa prawidłowo dopiero po wystartowaniu systemu w trybie standardowym. Co to sugeruje?

Brak odpowiedzi na to pytanie.

Firma świadcząca usługi sprzątania potrzebuje drukować faktury tekstowe w czterech kopiach równocześnie, na papierze samokopiującym. Jaką drukarkę powinna wybrać?

Brak odpowiedzi na to pytanie.

Jaką maksymalną prędkość transferu danych umożliwia interfejs USB 3.0?

Brak odpowiedzi na to pytanie.

Które złącze powinna posiadać karta graficzna, aby można było bezpośrednio ją połączyć z telewizorem LCD wyposażonym wyłącznie w analogowe złącze do podłączenia komputera?

Brak odpowiedzi na to pytanie.

Jaki protokół jest stosowany przez WWW?

Brak odpowiedzi na to pytanie.

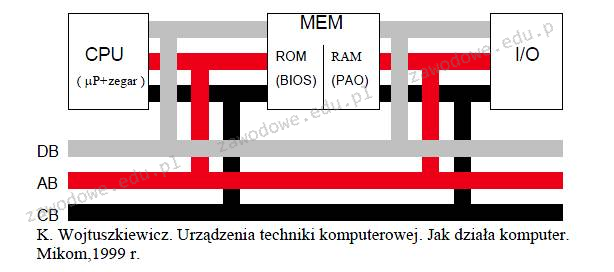

Który z komponentów komputera, gdy zasilanie jest wyłączone, zachowuje program inicjujący uruchamianie systemu operacyjnego?

Brak odpowiedzi na to pytanie.

W systemach Windows, aby określić, w którym miejscu w sieci zatrzymał się pakiet, stosuje się komendę

Brak odpowiedzi na to pytanie.

Diagnostykę systemu Linux można przeprowadzić za pomocą komendy

| Thread(s) per core: | 1 |

| Core(s) per socket: | 4 |

| Socket(s): | 1 |

| NUMA node(s): | 1 |

Brak odpowiedzi na to pytanie.

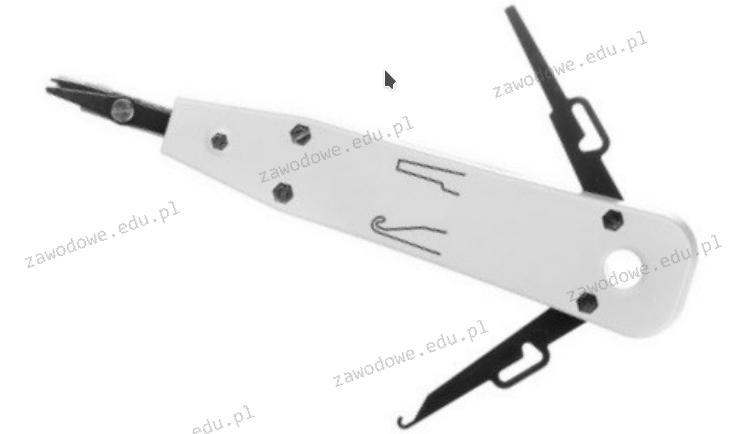

Urządzenie pokazane na ilustracji służy do

Brak odpowiedzi na to pytanie.

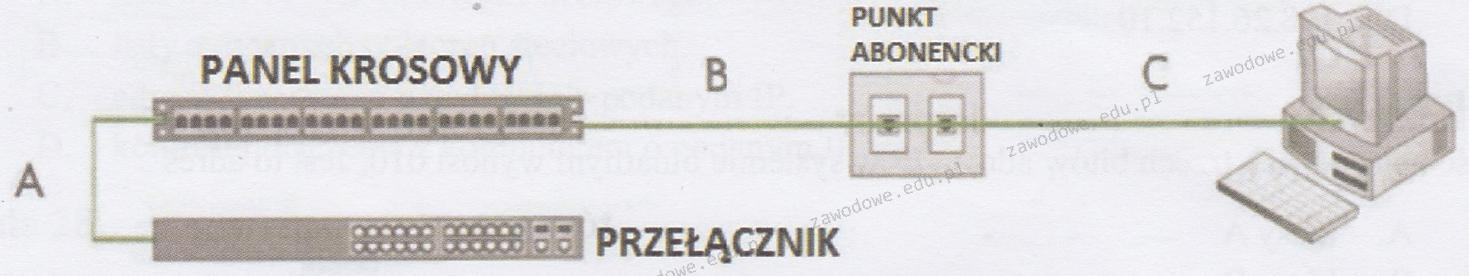

Według normy PN-EN 50174 maksymalna całkowita długość kabla połączeniowego między punktem abonenckim a komputerem oraz kabla krosowniczego A+C) wynosi

Brak odpowiedzi na to pytanie.

Jakiej kategorii skrętka pozwala na przesył danych w zakresie częstotliwości nieprzekraczającym 100 MHz przy szybkości do 1 Gb/s?

Brak odpowiedzi na to pytanie.

W celu konserwacji elementów z łożyskami oraz ślizgami w urządzeniach peryferyjnych wykorzystuje się

Brak odpowiedzi na to pytanie.

Które z poniższych poleceń systemu Windows generuje wynik przedstawiony na rysunku?

Aktywne połączenia Protokół Adres lokalny Obcy adres Stan TCP 192.168.1.20:49490 fra16s14-in-f3:https USTANOWIONO TCP 192.168.1.20:49519 fra16s08-in-f14:https USTANOWIONO TCP 192.168.1.20:49588 fra16s08-in-f14:https USTANOWIONO TCP 192.168.1.20:49599 fra15s12-in-f42:https CZAS_OCZEKIWANIA TCP 192.168.1.20:49689 fra07s28-in-f3:https CZAS_OCZEKIWANIA TCP 192.168.1.20:49732 fra15s12-in-f46:https USTANOWIONO TCP 192.168.1.20:49733 fra15s16-in-f14:https USTANOWIONO TCP 192.168.1.20:49743 fra16s07-in-f14:https USTANOWIONO TCP 192.168.1.20:49752 fra16s07-in-f14:https USTANOWIONO TCP 192.168.1.20:49753 fra16s08-in-f14:http USTANOWIONO TCP 192.168.1.20:49755 public102925:http USTANOWIONO TCP 192.168.1.20:49756 fra16s13-in-f1:https USTANOWIONO TCP 192.168.1.20:49759 194.54.27.117:https USTANOWIONO TCP 192.168.1.20:49760 194.54.27.117:https USTANOWIONO TCP 192.168.1.20:49761 194.54.27.117:https USTANOWIONO TCP 192.168.1.20:49762 194.54.27.117:https USTANOWIONO TCP 192.168.1.20:49763 fra16s06-in-f138:https USTANOWIONO TCP 192.168.1.20:49764 fra15s16-in-f3:https USTANOWIONO PS C:\Users\Administrator.SERVER.001> _

Brak odpowiedzi na to pytanie.

Aby uzyskać więcej wolnego miejsca na dysku bez tracenia danych, co należy zrobić?

Brak odpowiedzi na to pytanie.

Symbolika tego procesora wskazuje na

Brak odpowiedzi na to pytanie.

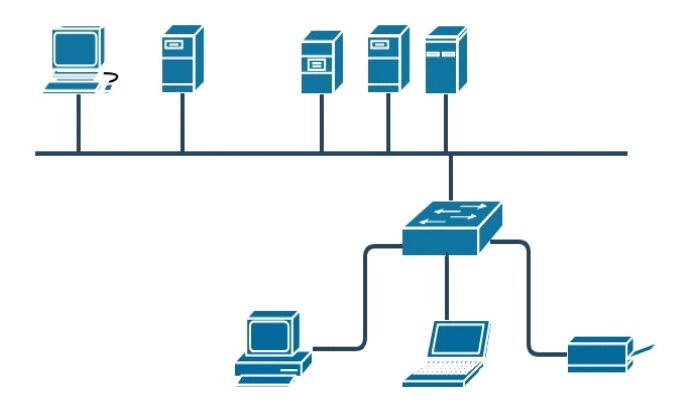

Ilustracja pokazuje schemat fizycznej topologii będącej kombinacją topologii

Brak odpowiedzi na to pytanie.

W podejściu archiwizacji danych określanym jako Dziadek – Ojciec – Syn na poziomie Dziadek wykonuje się kopię danych na koniec

Brak odpowiedzi na to pytanie.

Które polecenie w systemie Windows Server 2008 pozwala na przekształcenie serwera w kontroler domeny?

Brak odpowiedzi na to pytanie.

Wynikiem dodawania dwóch liczb binarnych 1101011 oraz 1001001 jest liczba w systemie dziesiętnym

Brak odpowiedzi na to pytanie.

Jakiej funkcji powinno się użyć, aby utworzyć kopię zapasową rejestru systemowego w programie regedit?

Brak odpowiedzi na to pytanie.

Aby stworzyć bezpieczny wirtualny tunel pomiędzy dwoma komputerami korzystającymi z Internetu, należy użyć technologii

Brak odpowiedzi na to pytanie.

W systemie Windows, aby uruchomić usługę związaną z wydajnością komputera, należy użyć polecenia

Brak odpowiedzi na to pytanie.

Komunikat, który pojawia się po uruchomieniu narzędzia do przywracania systemu Windows, może sugerować

Brak odpowiedzi na to pytanie.

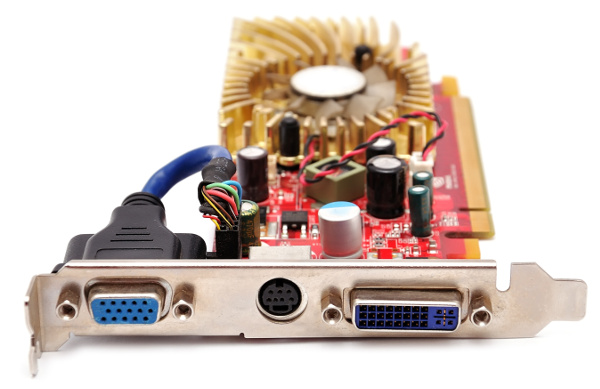

Na przedstawionej fotografii karta graficzna ma widoczne złącza

Brak odpowiedzi na to pytanie.

Najkrótszy czas dostępu charakteryzuje się

Brak odpowiedzi na to pytanie.

Która z poniższych form zapisu liczby 77(8) jest nieprawidłowa?

Brak odpowiedzi na to pytanie.

Serwer DNS pełni rolę

Brak odpowiedzi na to pytanie.

Która pula adresów IPv6 jest odpowiednikiem adresów prywatnych w IPv4?

Brak odpowiedzi na to pytanie.

W przedsiębiorstwie zainstalowano pięć komputerów z adresami kart sieciowych zawartymi w tabeli. W związku z tym można wyróżnić

| Adres IP | Maska |

|---|---|

| 10.1.61.10 | 255.255.0.0 |

| 10.1.61.11 | 255.255.0.0 |

| 10.3.63.20 | 255.255.0.0 |

| 10.3.63.21 | 255.255.0.0 |

| 10.5.63.10 | 255.255.0.0 |

Brak odpowiedzi na to pytanie.

W celu doboru właściwej aktualizacji oprogramowania dla punktu dostępowego można skorzystać z identyfikacji

Brak odpowiedzi na to pytanie.

Jakie rozszerzenia mają pliki instalacyjne systemu operacyjnego Linux?

Brak odpowiedzi na to pytanie.

Aby chronić konto użytkownika przed nieautoryzowanymi zmianami w systemie Windows 7, 8 lub 10, które wymagają uprawnień administratora, należy ustawić

Brak odpowiedzi na to pytanie.

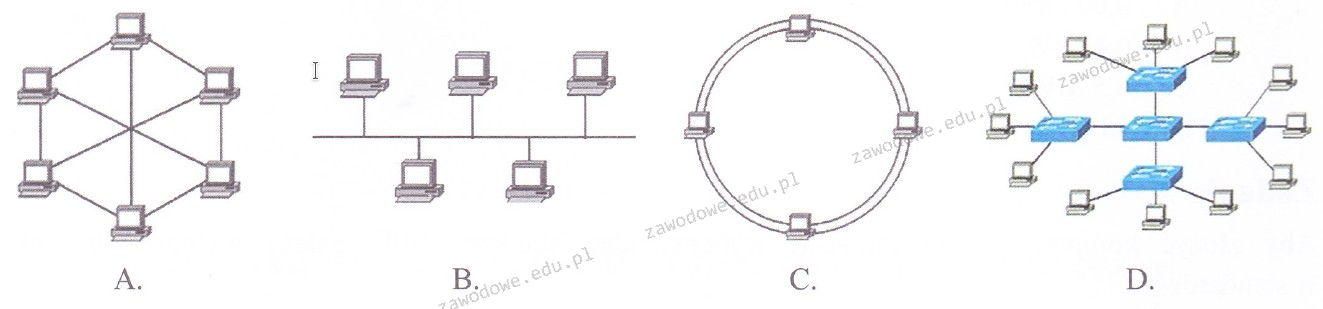

Na którym z przedstawionych rysunków ukazano topologię sieci typu magistrala?

Brak odpowiedzi na to pytanie.

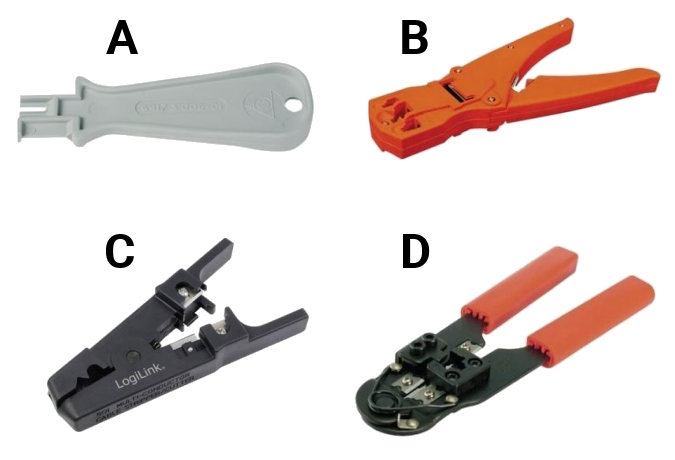

Który z przyrządów służy do usuwania izolacji?

Brak odpowiedzi na to pytanie.