Pytanie 1

Standardowo, w systemie Linux, twardy dysk w standardzie SATA jest oznaczany jako

Wynik: 29/40 punktów (72,5%)

Wymagane minimum: 20 punktów (50%)

Standardowo, w systemie Linux, twardy dysk w standardzie SATA jest oznaczany jako

Który standard implementacji sieci Ethernet określa sieć wykorzystującą kabel koncentryczny, z maksymalną długością segmentu wynoszącą 185 m?

Który adres IP jest najwyższy w sieci 196.10.20.0/26?

Na ilustracji zaprezentowano

Ile bitów zawiera adres MAC karty sieciowej?

Hosty A i B nie mają możliwości komunikacji z hostem C. Natomiast komunikacja między hostami A i B przebiega poprawnie. Jakie może być źródło problemu w komunikacji pomiędzy hostami A i C oraz B i C?

Cena wydrukowania jednej strony tekstu to 95 gr, a koszt przygotowania jednej płyty CD wynosi 1,54 zł. Jakie wydatki poniesie firma, tworząca płytę z prezentacjami oraz 120-stronicowy poradnik?

Jak wygląda liczba 257 w systemie dziesiętnym?

Na zdjęciu widoczny jest

Jaki rodzaj fizycznej topologii w sieciach komputerowych jest pokazany na ilustracji?

W wyniku wykonania komendy: net user w terminalu systemu Windows, pojawi się

Na przedstawionym zdjęciu widoczna jest

Czym jest klaster komputerowy?

Jakie zadanie pełni router?

Optyczna rozdzielczość to jeden z właściwych parametrów

Jakie polecenie w systemie operacyjnym Linux służy do monitorowania komunikacji pakietów TCP/IP lub protokołów wysyłanych lub odbieranych w sieci komputerowej, do której podłączony jest komputer użytkownika?

Za przydzielanie czasu procesora do konkretnych zadań odpowiada

Która z opcji konfiguracji ustawień konta użytkownika o ograniczonych uprawnieniach w systemie Windows jest dostępna dzięki narzędziu secpol?

Komputery K1, K2, K3, K4 są podłączone do interfejsów przełącznika, które są przypisane do VLAN-ów wymienionych w tabeli. Które z tych komputerów mają możliwość komunikacji ze sobą?

| Nazwa komputera | Adres IP | Nazwa interfejsu | VLAN |

| K1 | 10.10.10.1/24 | F1 | VLAN 10 |

| K2 | 10.10.10.2/24 | F2 | VLAN 11 |

| K3 | 10.10.10.3/24 | F3 | VLAN 10 |

| K4 | 10.10.11.4/24 | F4 | VLAN 11 |

Jaką inną formą można zapisać 2^32 bajtów?

Protokół, który umożliwia po połączeniu z serwerem pocztowym przesyłanie na komputer tylko nagłówków wiadomości, a wysyłanie treści oraz załączników następuje dopiero po otwarciu konkretnego e-maila, to

Jakie urządzenie w warstwie łącza danych modelu OSI analizuje adresy MAC zawarte w ramkach Ethernet i na tej podstawie decyduje o przesyłaniu sygnału pomiędzy segmentami sieci lub jego blokowaniu?

Czym nie jest program antywirusowy?

Tworzenie obrazu dysku ma na celu

Serwer zajmuje się rozgłaszaniem drukarek w sieci, organizowaniem zadań do wydruku oraz przydzielaniem uprawnień do korzystania z drukarek

Jakie czynności nie są realizowane przez system operacyjny?

Technika określana jako rytownictwo dotyczy zasady funkcjonowania plotera

Cienki klient (thin client) korzysta z protokołu

Przed rozpoczęciem instalacji sterownika dla urządzenia peryferyjnego system Windows powinien weryfikować, czy dany sterownik ma podpis

Urządzenie funkcjonujące w warstwie łącza danych, które umożliwia połączenie segmentów sieci o różnych architekturach, to

Układy sekwencyjne stworzone z grupy przerzutników, zazwyczaj synchronicznych typu D, wykorzystywane do magazynowania danych, to

Jakie są różnice pomiędzy poleceniem ps a poleceniem top w systemie Linux?

Aby w systemie Windows, przy użyciu wiersza poleceń, zmienić partycję FAT na NTFS bez utraty danych, powinno się zastosować polecenie

Jaki rezultat uzyskamy po wykonaniu odejmowania dwóch liczb heksadecymalnych 60A (h) - 3BF (h)?

Protokół SNMP (Simple Network Management Protocol) jest wykorzystywany do

Najlepszą metodą ochrony danych przedsiębiorstwa, którego biura znajdują się w różnych, odległych miejscach, jest wdrożenie

Drukarka została zainstalowana w systemie z rodziny Windows. Aby skonfigurować m.in. domyślną orientację druku, ilość stron na arkusz oraz kolory, w trakcie jej ustawiania należy skorzystać z opcji

W jakim miejscu są przechowywane dane o kontach użytkowników domenowych w środowisku Windows Server?

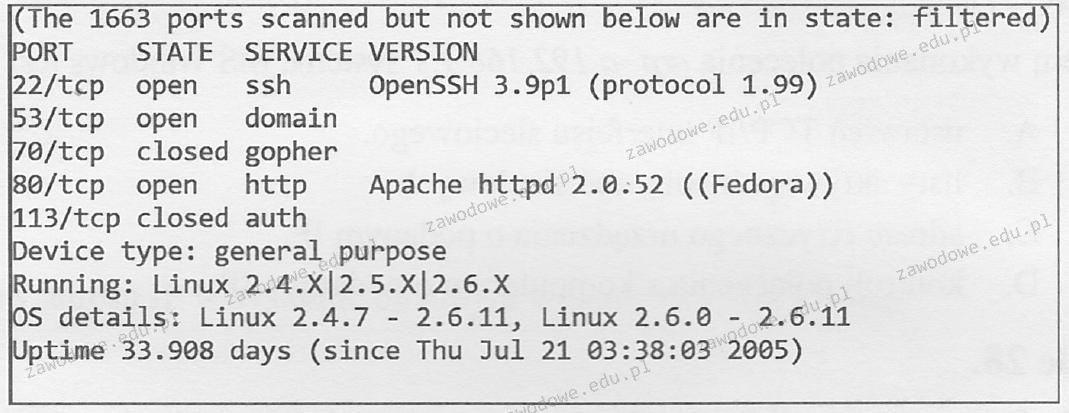

Jaki program został wykorzystany w systemie Linux do szybkiego skanowania sieci?

Która z ról w systemie Windows Server umożliwia m.in. zdalną, bezpieczną i uproszczoną instalację systemów operacyjnych Windows na komputerach w sieci?