Pytanie 1

Jaki filtr tłumi składowe widma sygnału o wysokich częstotliwościach, a jednocześnie przepuszcza składowe o niskich częstotliwościach?

Wynik: 27/40 punktów (67,5%)

Wymagane minimum: 20 punktów (50%)

Jaki filtr tłumi składowe widma sygnału o wysokich częstotliwościach, a jednocześnie przepuszcza składowe o niskich częstotliwościach?

Jakie są miesięczne wydatki na energię elektryczną wykorzystaną przez zestaw komputerowy działający 10 godzin dziennie przez 20 dni w miesiącu, jeśli komputer zużywa 250 W, monitor 50 W, a cena 1 kWh to 0,50 zł?

Jakie jest tłumienie toru transmisyjnego, jeśli na wejściu sygnał ma poziom - 10 dBm, na wyjściu - 20 dBm, a impedancje po obu stronach są takie same?

Zakończenie sieciowe NT dysponuje dwoma złączami S/T. Najbardziej ekonomiczną opcją podłączenia trzech terminali (telefonów) ISDN do NT będzie

Protokół, który określa, które porty przełącznika w sieci powinny być zablokowane, aby uniknąć tworzenia pętli rutingu w drugiej warstwie modelu OSI, to protokół

Czy zapora systemu Windows jest standardowo aktywna dla

W systemach operacyjnych z rodziny Windows program chkdsk jest wykorzystywany do

Co jest głównym celem stosowania protokołu VLAN?

Który z poniższych opisów odnosi się do kabla transmisyjnego (skrętki) kategorii 5?

Jak nazywa się proces, w którym zawartość i-tej szczeliny czasowej z wejściowego strumienia PCM jest umieszczana w j-tej szczelinie czasowej w strumieniu wyjściowym PCM?

Który z protokołów jest stosowany do wymiany informacji o trasach pomiędzy różnymi autonomicznymi systemami?

Wartość gęstości mocy promieniowanej w danym kierunku przez antenę kierunkową, w porównaniu do gęstości mocy promieniowanej przez idealną antenę izotropową, która emituje taką samą moc całkowitą, umożliwia określenie

W specyfikacji płyty głównej znajduje się informacja, że podstawka pod procesor ma oznaczenie Socket A Type 462. Które procesory mogą być zainstalowane na tej płycie?

W digitalnym łączu abonenckim do wymiany informacji pomiędzy stacjami abonenckimi a węzłem komutacyjnym wykorzystuje się sygnalizację

Jaki protokół dynamicznego routingu służy do wymiany danych o sieciach pomiędzy autonomicznymi systemami?

Listy kontrolne w ruterach stanowią narzędzie

Rodzajem sygnalizacji stosowanej w naturalnych łączach akustycznych, polegającej na przerywaniu obiegu lub w niektórych sytuacjach modyfikowaniu kierunku płynącego w nim prądu, jest sygnalizacja

Plik z rozszerzeniem *.exe to plik

Oblicz, według podanej taryfy, wysokość miesięcznego rachunku abonenta, który wysłał 100 SMS-ów, 20 MMS-ów i rozmawiał 10 minut.

| Uwaga! Wszystkie ceny zawierają podatek VAT | |

| Abonament | 25 zł |

| Minuta do wszystkich sieci | 0,49 zł |

| MMS | 0,20 zł |

| SMS | 0,15 zł |

| Taktowanie połączeń | 1s/1s |

Który parametr linii długiej określa pole elektryczne pomiędzy przewodami tej linii?

Który aplet w panelu sterowania systemów Windows służy do przeglądania historii aktualizacji?

Urządzenia, które działają według standardu 802.11g, pozwalają na transmisję z przepustowością

Jakie zdanie najlepiej wyjaśnia zasadę funkcjonowania drukarki laserowej?

W analogowym łączu abonenckim sygnalizacja wybiórcza jest wykorzystywana do przesyłania z urządzenia końcowego do centrali kolejnych cyfr numeru, który ma być wykonany w celu

Który wtyk należy zastosować przy podłączeniu aparatu telefonicznego POTS aby były wykorzystane wszystkie styki wtyku do transmisji sygnału?

Jakie jest obciążenie łącza, jeśli wartość Erlanga wynosi 0,25?

Jaką domenę internetową mają organizacje rządowe?

Aby zapewnić symetryczną transmisję z maksymalną prędkością 2 Mbit/s przy użyciu tylko jednej pary przewodów miedzianych, jakie urządzenia powinny być wykorzystane w technologii

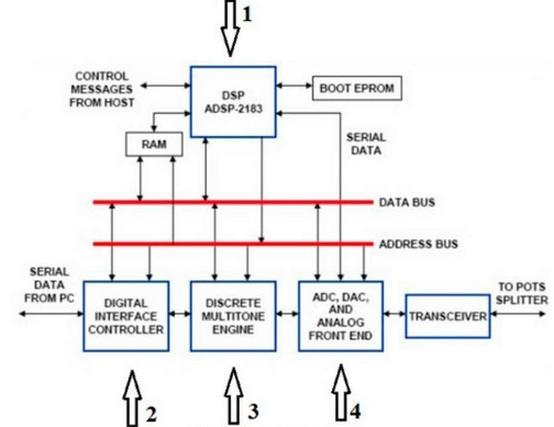

Którą cyfrą na schemacie blokowym modemu ADSL oznaczono procesor sygnałowy?

Który z wymienionych adresów IPv4 jest poprawny?

W jakich jednostkach wyraża się zysk energetyczny anteny w porównaniu do dipola półfalowego?

Jak nazywa się metoda modulacji, w której nadajnik wykonuje próbki sygnału i następnie koduje różnicę między rzeczywistą próbką a przewidywaną?

Zysk energetyczny anteny definiuje się jako stosunek

Przed przystąpieniem do wymiany karty ISDN w centrali telefonicznej, co należy zrobić?

Podczas próby uruchomienia systemu operacyjnego z przenośnego nośnika typu pendrive oraz realizacji procedury POST, urządzenie nie zostało rozpoznane. Co należy zrobić, aby rozwiązać ten problem?

Aby chronić system operacyjny przed zagrożeniami z sieci, konieczne jest zainstalowanie oraz prawidłowe skonfigurowanie

Jakiego sygnału będzie doświadczał abonent systemu PABX w słuchawce telefonu po wprowadzeniu numeru wyjścia miejskiego, gdy translacja wyjściowa jest zajęta?

Który z poniższych protokołów pełni funkcję protokołu routingu?

Zwiększenie częstotliwości sygnału w kablach teleinformatycznych wieloparowych

Sygnał wykorzystywany w procesie modulacji określa się mianem sygnału