Pytanie 1

Co to jest IndexedDB?

Wynik: 28/40 punktów (70,0%)

Wymagane minimum: 20 punktów (50%)

Co to jest IndexedDB?

Jakie są różnice między testami funkcjonalnymi a niefunkcjonalnymi?

Co to jest wzorzec projektowy Singleton?

Co to jest Continuous Integration (CI)?

Który z wymienionych poniżej przykładów ilustruje użycie systemu informatycznego w działalności gospodarczej?

Jakie jest rozwiązanie dla dodawania binarnego liczb 1011 oraz 110?

Jakie znaczenie ma krajowa normalizacja dla produktów i usług?

Jaką właściwość ma sieć synchroniczna?

Co to jest automatyzacja testowania procesów?

Który z wymienionych elementów interfejsu użytkownika jest charakterystyczny dla aplikacji działającej na komputerze?

Kompilator może wygenerować błąd "incompatible types", gdy

Przedstawiony na filmie kod napisany w języku C++ nie kompiluje się. Co należy zmienić w tym kodzie, aby proces kompilacji wykonał się bez błędów?

Co to jest PWA (Progressive Web App)?

Z analizy złożoności obliczeniowej algorytmów sortowania dla dużych zbiorów danych (powyżej 100 elementów) wynika, że najefektywniejszą metodą jest algorytm sortowania:

| sortowanie bąbelkowe | O(n²) |

| sortowanie przez wstawianie | O(n²) |

| sortowanie przez scalanie | O(n log n) |

| sortowanie przez zliczanie | O(n) |

| sortowanie kubełkowe | O(n²) |

Która funkcja z biblioteki jQuery w JavaScript służy do naprzemiennego dodawania oraz usuwania klasy z elementu?

W jakim przypadku należy umieścić poszkodowanego w pozycji bocznej bezpiecznej?

Co to jest API w kontekście programowania?

W przedstawionych funkcjonalnie równoważnych kodach źródłowych po przeprowadzeniu operacji w zmiennej b zostanie zapisany wynik:

| Python: | C++/C#/Java: |

x = 5.96; b = int(x); | double x = 5.96; int b = (int)x; |

Jakie są kluczowe różnice pomiędzy strukturą (struct) a unią (union) w języku C?

Jak określa się proces transferu danych z lokalnego komputera na serwer?

Teoria wyznaczania celów definiuje właściwie sformułowany cel jako SMART, od pierwszych liter słów: specyficzny, Mierzalny, Ambitny, Realny oraz Terminowy. Wskaź, który cel wymaga wysiłku i stanowi wyzwanie dla pracownika?

Który z algorytmów ma złożoność O(n²)?

Która zasada zwiększa bezpieczeństwo w sieci?

Jakie składniki są kluczowe w dynamicznym formularzu logowania?

Wskaż język programowania, który pozwala na stworzenie aplikacji mobilnej w środowisku Android Studio?

Jednym z elementów, które mają zostać zaimplementowane w aplikacji, jest możliwość cofnięcia ostatnich działań do 20 operacji wstecz (undo). Struktura danych, która jest odpowiednia do tego celu i pozwala na dostęp tylko do ostatnio dodanego elementu, to:

Jaką liczbę warstw zawiera model TCP/IP?

Który z protokołów w modelu TCP/IP odpowiada za pewne przesyłanie danych?

Które z poniższych nie jest algorytmem sortowania?

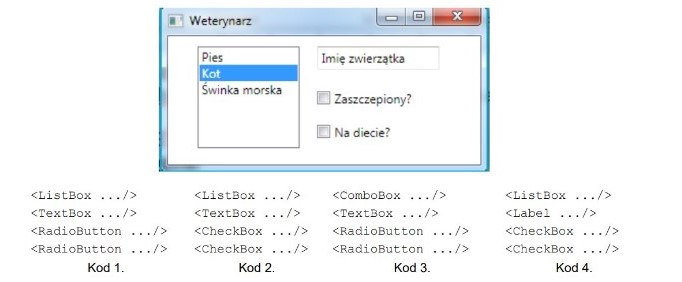

Wskaż uproszczoną wersję kodu XAML dla elementów w pokazanym oknie dialogowym?

Co to jest lazy loading w kontekście ładowania obrazów na stronie?

Co to jest serverless computing?

Który z operatorów w języku C++ służy do pobierania adresu zmiennej?

Algorytm wyszukiwania sekwencyjnego z wykorzystaniem wartownika opiera się na założeniu, że

Wskaż odpowiedź, która używa parafrazowania jako metodę aktywnego słuchania, gdy klient mówi: "Interesuje mnie aplikacja, która działa szybko, niezależnie od tego, czy korzysta z niej kilku czy tysiąc użytkowników"?

Który z języków programowania jest najczęściej wykorzystywany do budowania aplikacji internetowych po stronie serwera?

Oznaczenie ochrony przeciwpożarowej przedstawione na symbolu wskazuje na

Jaki typ złośliwego oprogramowania funkcjonuje w tle, zbierając dane o wprowadzanych hasłach?

Jaka jest składnia komentarza jednoliniowego w języku Python?

Jednym z kroków publikacji aplikacji mobilnej w Google Play są testy Beta, które charakteryzują się tym, że są: