Pytanie 1

Liczba 0x142, przedstawiona w kodzie JavaScript, przyjmuje formę

Wynik: 1/40 punktów (2,5%)

Wymagane minimum: 20 punktów (50%)

Liczba 0x142, przedstawiona w kodzie JavaScript, przyjmuje formę

Fragment kodu napisany w języku JavaScript, który realizuje sumowanie dwóch liczb, wygląda następująco (zobacz ramka): Aby operacja dodawania odbywała się po naciśnięciu przycisku zatytułowanego "dodaj", należy w miejsce wykropkowane wprowadzić

Który z grafikowych formatów umożliwia zapis przezroczystego tła?

Brak odpowiedzi na to pytanie.

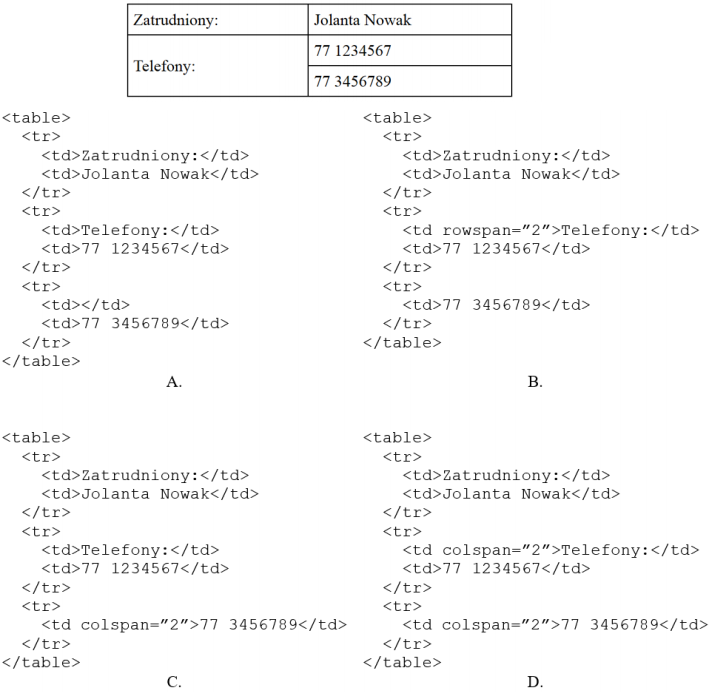

Który z poniższych kodów HTML najlepiej ilustruje opisaną tabelę? (Obramowanie tabeli oraz komórek zostało pominięte dla uproszczenia)

Brak odpowiedzi na to pytanie.

Jakie wartości zostaną wypisane przez funkcję wypisz(2) zaimplementowaną w JavaScript?

| function wypisz(a) { for (var i=1; i<6; i++) { a++; if ((a%2==0)|| (a%3==0)) document.write(a+" " ); } } |

Brak odpowiedzi na to pytanie.

Podczas zapisywania hasła użytkownika w serwisie WWW, na przykład w bankowości internetowej, aby zabezpieczyć je przed odczytaniem, zazwyczaj stosuje się funkcję

Brak odpowiedzi na to pytanie.

Po wykonaniu kodu PHP zostanie wyświetlona aktualna data zawierająca jedynie

echo date("Y");

Brak odpowiedzi na to pytanie.

Zasada działania algorytmów zachłannych polega na

Brak odpowiedzi na to pytanie.

Który z znaczników lub zespół znaczników nie jest używany do określenia struktury strony w HTML?

Brak odpowiedzi na to pytanie.

Integralność encji w systemie baz danych będzie zapewniona, jeśli między innymi

Brak odpowiedzi na to pytanie.

Wskaż najefektywniejszą metodę wyczyszczenia wszystkich danych z tabeli adresy, nie wpływając na jej strukturę

Brak odpowiedzi na to pytanie.

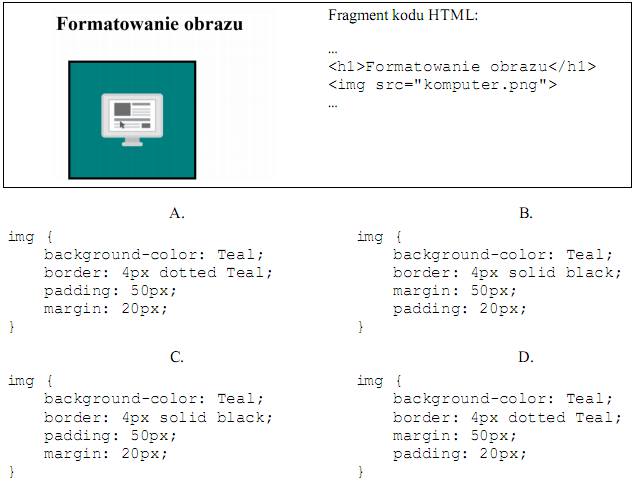

Na ilustracji ukazano rezultat stylizacji za pomocą CSS oraz kod HTML generujący ten przykład. Zakładając, że marginesy wewnętrzne wynoszą 50 px, a zewnętrzne 20 px, jak wygląda styl CSS dla tego obrazu?

Brak odpowiedzi na to pytanie.

Który z komentarzy przedstawia opis działania funkcji zdefiniowanej w języku PHP?

Brak odpowiedzi na to pytanie.

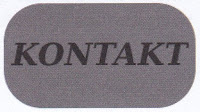

Aby wykonać przycisk na stronę internetową zgodnie z wzorem, potrzebne jest skorzystanie z opcji w programie do grafiki rastrowej

Brak odpowiedzi na to pytanie.

Projektant stworzył logo dla witryny internetowej. Jest to czarny symbol na przezroczystym tle. Aby zachować wszystkie cechy obrazu i umieścić go na stronie, projektant powinien zapisać obraz w formacie

Brak odpowiedzi na to pytanie.

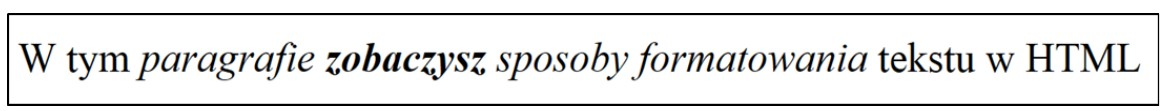

Który z poniższych kodów HTML spowoduje taki sam efekt formatowania jak na zaprezentowanym rysunku?

Brak odpowiedzi na to pytanie.

DOM oferuje metody oraz właściwości, które w języku JavaScript umożliwiają

Brak odpowiedzi na to pytanie.

Jakie oprogramowanie do zarządzania treścią umożliwia proste tworzenie oraz aktualizację witryny internetowej?

Brak odpowiedzi na to pytanie.

Która z funkcji zdefiniowanych w języku PHP zwraca jako wynik połowę kwadratu wartości podanej jako argument?

Brak odpowiedzi na to pytanie.

Które z poniższych stwierdzeń jest poprawne w kontekście grafiki rastrowej?

Brak odpowiedzi na to pytanie.

Która z poniżej wymienionych zasad nie przyczyni się do poprawy czytelności kodu?

Brak odpowiedzi na to pytanie.

W SQL, aby uniemożliwić stworzenie konta przy wykonywaniu kwerendy CREATE USER, gdy konto już istnieje, można zastosować następującą składnię

Brak odpowiedzi na to pytanie.

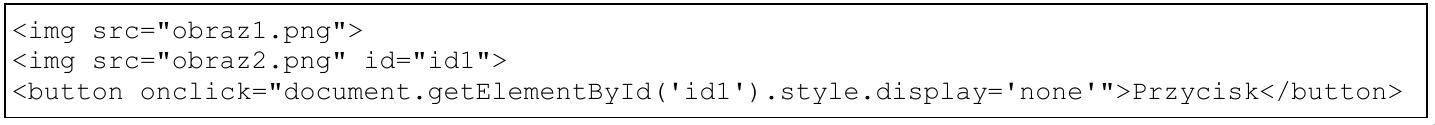

Podany fragment dokumentu HTML zawierający kod JavaScript sprawi, że po naciśnięciu przycisku

Brak odpowiedzi na to pytanie.

Jaką treść komunikatu należy umieścić w kodzie PHP zamiast znaków zapytania?

| $a = mysql_connect('localhost', 'adam', 'mojeHaslo'); if (!$a) echo "?????????????"; |

Brak odpowiedzi na to pytanie.

GRANT CREATE, ALTER ON sklep.* TO adam; Zakładając, że użytkownik adam nie dysponował wcześniej żadnymi uprawnieniami, to polecenie SQL przyzna mu prawa jedynie do

Brak odpowiedzi na to pytanie.

Aby zdefiniować stylizację tabeli w języku CSS w sposób, który umożliwi wyróżnienie wiersza, na który aktualnie najeżdża kursor myszy np. innym kolorem, należy użyć

Brak odpowiedzi na to pytanie.

Która z poniższych funkcji w języku PHP zmieni słowo „kota” na „mysz” w zdaniu „ala ma kota”?

Brak odpowiedzi na to pytanie.

Aby uniknąć występowania zduplikowanych wierszy w wyniku zapytania, należy zastosować klauzulę

Brak odpowiedzi na to pytanie.

CMYK to kombinacja czterech podstawowych kolorów stosowanych w druku:

Brak odpowiedzi na to pytanie.

W CSS wartości takie jak: underline, overline, line-through oraz blink odnoszą się do właściwości

Brak odpowiedzi na to pytanie.

Funkcja zapisana w języku PHP ma postać jak poniżej. Jej zadaniem jest

| function fun1($liczba) { if($liczba % 2 == 0) return 1; return 0; } |

Brak odpowiedzi na to pytanie.

Wskaż, na czym polega błąd w kodzie napisanym w języku C++.

char str1[30] = 'Ala ma kota'; printf("%s", str1);

Brak odpowiedzi na to pytanie.

W języku HTML, aby dodać na stronę obrazek przechowywany w formacie JPG, należy użyć znacznika

Brak odpowiedzi na to pytanie.

W kodzie źródłowym zapisanym w języku HTML wskaż błąd walidacji dotyczący tego fragmentu. <h6>CSS</h6>

<p>Kaskadowe arkusze stylów <b>ang.<i>Cascading Style Sheets</b></i>)<br>to język służący...</p>

Brak odpowiedzi na to pytanie.

W języku HTML, aby połączyć w pionie dwie sąsiadujące komórki w kolumnie tabeli, należy użyć atrybutu

Brak odpowiedzi na to pytanie.

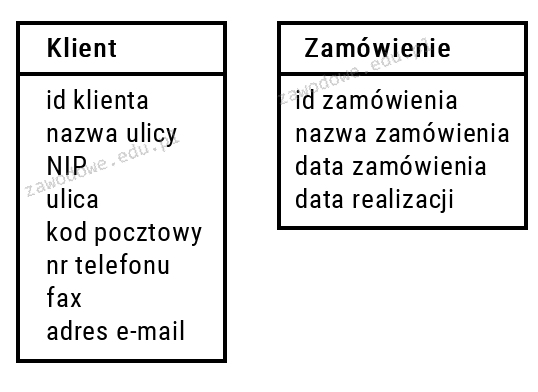

Jaką relację w projekcie bazy danych powinno się ustalić pomiędzy tabelami przedstawionymi na rysunku, przy założeniu, że każdy klient sklepu internetowego złoży co najmniej dwa zamówienia?

Brak odpowiedzi na to pytanie.

W bazie danych wykonano następujące polecenia dotyczące uprawnień użytkownika adam. Po ich realizacji użytkownik adam uzyska uprawnienia do

| GRANT ALL PRIVILEGES ON klienci TO adam REVOKE SELECT, INSERT, UPDATE ON klienci FROM adam |

Brak odpowiedzi na to pytanie.

Jak nazywa się proces, w trakcie którego identyfikuje się oraz eliminuje błędy w kodzie źródłowym aplikacji?

Brak odpowiedzi na to pytanie.

W aplikacjach webowych tablice asocjacyjne to takie tablice, w jakich

Brak odpowiedzi na to pytanie.

Jaką funkcję pełni CONCAT w języku SQL?

Brak odpowiedzi na to pytanie.