Pytanie 1

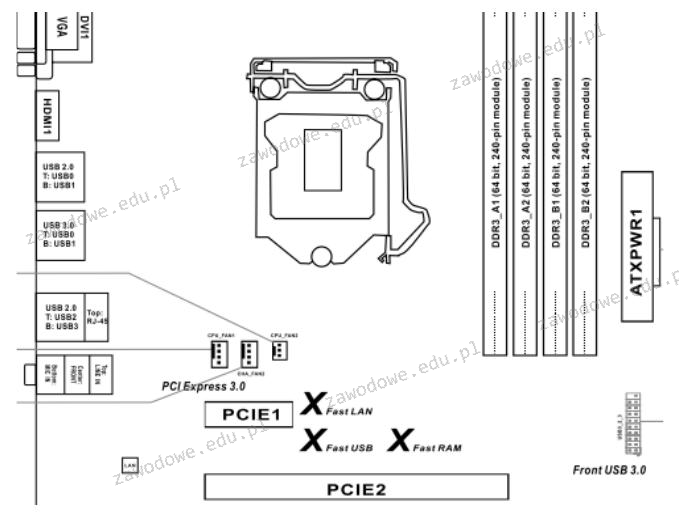

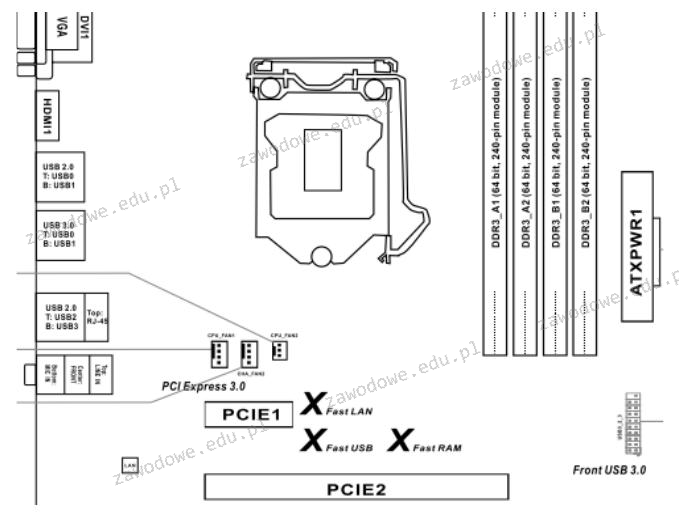

Na wskazanej płycie głównej możliwe jest zainstalowanie procesora w obudowie typu

Wynik: 1/40 punktów (2,5%)

Wymagane minimum: 20 punktów (50%)

Na wskazanej płycie głównej możliwe jest zainstalowanie procesora w obudowie typu

Aby stworzyć skompresowane archiwum danych w systemie Linux, jakie polecenie należy zastosować?

Brak odpowiedzi na to pytanie.

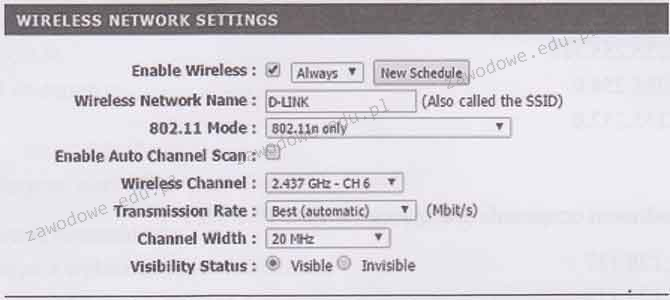

Jaką nazwę powinien mieć identyfikator, aby urządzenia w sieci mogły działać w danej sieci bezprzewodowej?

Brak odpowiedzi na to pytanie.

Jakie urządzenie elektroniczne ma zdolność do magazynowania ładunku elektrycznego?

Brak odpowiedzi na to pytanie.

Jaką częstotliwość odświeżania należy ustawić, aby obraz na monitorze był odświeżany 85 razy na sekundę?

Brak odpowiedzi na to pytanie.

Kable światłowodowe nie są szeroko używane w lokalnych sieciach komputerowych z powodu

Brak odpowiedzi na to pytanie.

Matryce monitorów typu charakteryzują się najmniejszymi kątami widzenia

Brak odpowiedzi na to pytanie.

Który z podanych adresów IP należy do klasy A?

Brak odpowiedzi na to pytanie.

Co umożliwia zachowanie jednolitego rozkładu temperatury pomiędzy procesorem a radiatorem?

Brak odpowiedzi na to pytanie.

W specyfikacji procesora można znaleźć informację: "Procesor 32bitowy". Co to oznacza?

Brak odpowiedzi na to pytanie.

Podaj adres rozgłoszeniowy dla podsieci 86.10.20.64/26?

Brak odpowiedzi na to pytanie.

Jakie polecenie w systemie Linux umożliwia wyświetlenie zawartości katalogu?

Brak odpowiedzi na to pytanie.

Jak nazywa się identyfikator, który musi być jednakowy, aby urządzenia sieciowe mogły współpracować w danej sieci bezprzewodowej?

Brak odpowiedzi na to pytanie.

Program wykorzystywany w wierszu poleceń systemu Windows do kompresji i dekompresji plików oraz katalogów to

Brak odpowiedzi na to pytanie.

Użytkownicy należący do grupy Pracownicy nie mają możliwości drukowania dokumentów za pomocą serwera wydruku w systemie operacyjnym Windows Server. Dysponują jedynie uprawnieniami do „Zarządzania dokumentami”. Co należy uczynić, aby wyeliminować opisany problem?

Brak odpowiedzi na to pytanie.

Który kolor żyły znajduje się w kablu skrętkowym?

Brak odpowiedzi na to pytanie.

W systemie Windows, zainstalowanym w wersji obsługującej przydziały dyskowe, użytkownik o nazwie Gość

Brak odpowiedzi na to pytanie.

Jaką usługę trzeba zainstalować na serwerze, aby umożliwić korzystanie z nazw domen?

Brak odpowiedzi na to pytanie.

Aby przetestować funkcjonowanie serwera DNS w systemach Windows Server, można skorzystać z narzędzia nslookup. Jeśli w poleceniu podamy nazwę komputera, np. nslookup host.domena.com, to dojdzie do weryfikacji

Brak odpowiedzi na to pytanie.

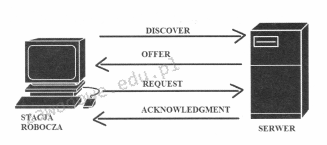

Którego protokołu działanie zostało zobrazowane na załączonym rysunku?

Brak odpowiedzi na to pytanie.

Interfejs SATA 2 (3Gb/s) oferuje prędkość transferu

Brak odpowiedzi na to pytanie.

Aby połączyć projektor multimedialny z komputerem, nie można zastosować złącza

Brak odpowiedzi na to pytanie.

Jakie narzędzie powinno się wykorzystać w systemie Windows, aby uzyskać informacje o problemach z systemem?

Brak odpowiedzi na to pytanie.

W specyfikacji technicznej płyty głównej znajduje się zapis Supports up to Athlon XP 3000+ processor. Co to oznacza w kontekście obsługi procesorów przez tę płytę główną?

Brak odpowiedzi na to pytanie.

Zrzut ekranu ilustruje aplikację

Brak odpowiedzi na to pytanie.

Przyczyną niekontrolowanego wypełnienia przestrzeni na dysku może być

Brak odpowiedzi na to pytanie.

Aby przywrócić dane, które zostały usunięte dzięki kombinacji klawiszy Shift+Delete, trzeba

Brak odpowiedzi na to pytanie.

Hosty A i B nie mają możliwości komunikacji z hostem C. Natomiast komunikacja między hostami A i B przebiega poprawnie. Jakie może być źródło problemu w komunikacji pomiędzy hostami A i C oraz B i C?

Brak odpowiedzi na to pytanie.

Podczas tworzenia sieci kablowej o maksymalnej prędkości przesyłu danych wynoszącej 1 Gb/s, w której maksymalna odległość między punktami sieci nie przekracza 100 m, należy zastosować jako medium transmisyjne

Brak odpowiedzi na to pytanie.

Który z parametrów w ustawieniach punktu dostępowego działa jako login używany podczas próby połączenia z punktem dostępowym w sieci bezprzewodowej?

Brak odpowiedzi na to pytanie.

Który z protokołów będzie wykorzystany przez administratora do przesyłania plików na serwer?

Brak odpowiedzi na to pytanie.

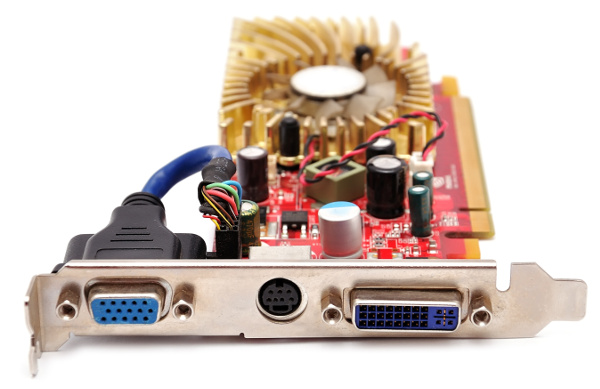

Na przedstawionej fotografii karta graficzna ma widoczne złącza

Brak odpowiedzi na to pytanie.

W celu poprawy efektywności procesora Intel można wykorzystać procesor oznaczony literą

Brak odpowiedzi na to pytanie.

Wykonanie na komputerze z systemem Windows poleceń ipconfig /release oraz ipconfig /renew umożliwia weryfikację, czy usługa w sieci działa poprawnie

Brak odpowiedzi na to pytanie.

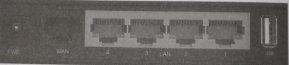

Na który port rutera należy podłączyć kabel od zewnętrznej sieci, aby uzyskać dostęp pośredni do Internetu?

Brak odpowiedzi na to pytanie.

Ikona z wykrzyknikiem, którą widać na ilustracji, pojawiająca się przy nazwie urządzenia w Menedżerze urządzeń, wskazuje, że to urządzenie

Brak odpowiedzi na to pytanie.

Jaką wartość ma transfer danych napędu DVD przy prędkości przesyłu x48?

Brak odpowiedzi na to pytanie.

Jakie polecenie służy do obserwowania lokalnych połączeń?

Brak odpowiedzi na to pytanie.

Aby podłączyć kartę sieciową przedstawioną na rysunku do laptopa, urządzenie musi być wyposażone w odpowiednie gniazdo

Brak odpowiedzi na to pytanie.

Wartość liczby dziesiętnej 128(d) w systemie heksadecymalnym wyniesie

Brak odpowiedzi na to pytanie.