Pytanie 1

Napis Z-XOTKtsd 12J znajdujący się na osłonie kabla oznacza kabel zewnętrzny, tubowy z suchym uszczelnieniem ośrodka, całkowicie dielektryczny?

Wynik: 30/40 punktów (75,0%)

Wymagane minimum: 20 punktów (50%)

Napis Z-XOTKtsd 12J znajdujący się na osłonie kabla oznacza kabel zewnętrzny, tubowy z suchym uszczelnieniem ośrodka, całkowicie dielektryczny?

Które z wymienionych haseł odpowiada wymaganiom dotyczącym kompleksowości?

Usługa ISDN, która umożliwia abonentowi składającemu połączenie zobaczenie numeru abonenta, z którym nawiązano faktyczne połączenie, to

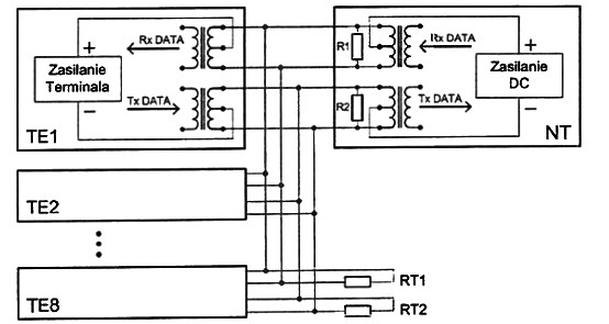

Rysunek przedstawia strukturę elektryczną w dostępie abonenckim sieci ISDN styku

Według obowiązujących norm minimalna rezystancja izolacji każdej żyły kabla XzTKMXpw na długości 1000 m powinna wynosić

Jakie urządzenie pomiarowe umożliwia zidentyfikowanie oraz zlokalizowanie uszkodzenia w światłowodzie?

Który z protokołów pozwala na dokładną synchronizację czasu między komputerami?

W której ramce oraz w której szczelinie przesyłany jest sygnał synchronizacji (fazowania) wieloramki w systemie PCM 30/32?

Jakie procesy obejmuje kompandorowanie?

Fragment specyfikacji technicznej opisuje

| Długości fal pomiarowych | MM-850/1300 SM-1310/1550 nm |

| Dynamika pomiaru | MM-21/19 SM-35/33dB |

| Strefa martwa zdarzeń | MM i SM 1,5m |

| Strefa martwa tłumiennościowa | MM i SM 8m |

| Szerokość impulsu | 3ns, 5ns, 10ns, 20ns, 50ns, 100ns, 200ns, 500ns, 1μs, 2μs, 5μs, 10μs, 20μs |

| Liniowość | -<0,05dB/dB |

| Próg czułości | 0.01dB |

Podstawowa usługa telefoniczna, która umożliwia analogowy przesył dźwięku przez komutowane łącza telefoniczne, realizowana w zakresie 300 Hz do 3400 Hz, jest oznaczana skrótem

Błąd przesunięcia zera w konwerterze A/C definiowany jest przez wartość napięcia

Skokowy przyrost tłumienia spowodowany punktowymi wtrąceniami według norm ISO/IEC dotyczących światłowodów nie może przekraczać wartości

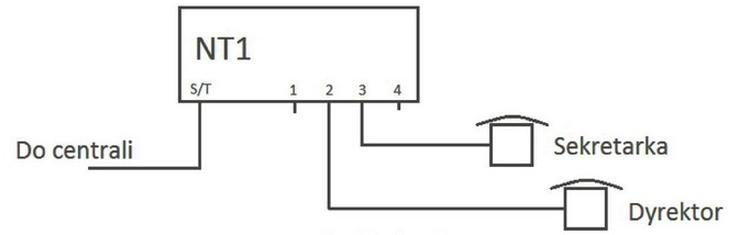

Rysunek przedstawia schemat podłączenia aparatów telefonicznych do zakończenia NT1 terminala ISDN centrali. Na podstawie rysunku można stwierdzić, że dwa aparaty

Za pomocą przedstawionego wzoru, wynikającego z twierdzenia Shannona, można obliczyć:$$ C = W \log_2 \left( 1 + \frac{S}{N} \right) $$gdzie:

\( W \) – szerokość pasma,

\( \frac{S}{N} \) – stosunek mocy sygnału do mocy szumu

Który z algorytmów wykorzystuje protokół OSPF do obliczenia najkrótszej ścieżki do docelowej sieci?

Które z poniższych działań nie wpływa na bezpieczeństwo sieci?

Jakie oznaczenie ma skrętka, w której każda para jest pokryta folią oraz wszystkie pary są dodatkowo otoczone ekranem foliowym?

Komutacja pakietów w trybie datagramowym polega na

Najskuteczniejszym sposobem zabezpieczenia danych przesyłanych w sieci Wi-Fi jest szyfrowanie w standardzie

Jakim symbolem oznaczana jest jednostka transportowa systemu SDH o przepustowości 155,52 MB/s?

Korzystając ze wzoru wskaż, wartość średnią sygnału sinusoidalnego, przemiennego o wartości maksymalnej równej 4 wyprostowanego jednopołówkowo.

| Xₛᵣ = Xₘ/π, gdzie Xₘ – amplituda sygnału |

Linia idealna, w której nie występują straty, posiada

Ilość linii miejskich w abonenckiej centrali telefonicznej wskazuje na

Oblicz, według podanej taryfy, wysokość miesięcznego rachunku abonenta, który wysłał 100 SMS-ów, 20 MMS-ów i rozmawiał 10 minut.

| Uwaga! Wszystkie ceny zawierają podatek VAT | |

| Abonament | 25 zł |

| Minuta do wszystkich sieci | 0,49 zł |

| MMS | 0,20 zł |

| SMS | 0,15 zł |

| Taktowanie połączeń | 1s/1s |

Funkcja gasikowa w telefonie

Czym jest rejestr stacji własnych HLR (Home Location Register) w systemie GSM 2?

Funkcja CLIR w systemie ISDN pozwala na

Jakie jest pasmo częstotliwości, na którym pracują fale radiowe w bezprzewodowym standardzie IEEE 802.11g?

Jaki skrót definiuje format kodowania wykorzystywany w przesyłaniu wideo przy użyciu protokołu RTP (ang.

Real-time Transport Protocol)?

Jakie jest obciążenie łącza, jeśli wartość Erlanga wynosi 0,25?

Na podstawie dokumentacji technicznej modemu analogowego można stwierdzić, że komunikuje się on z komputerem w sposób

Jak można zdiagnozować nieciągłość w kablu światłowodowym?

Funkcja BIOS Setup Load Fail-Safe Options umożliwia

Urządzenia sieciowe mają ustawione adresy IP i maski zgodnie z tabelą. W ilu sieciach pracują te urządzenia?

| Adres IP / Maska |

|---|

| 9.1.63.11 /16 |

| 9.2.63.11 /16 |

| 9.3.65.11 /16 |

| 9.4.66.12 /16 |

| 9.5.66.12 /16 |

Jakim materiałem jest liniowo związane napięcie elektryczne z natężeniem prądu elektrycznego?

Wartość binarna 1000111110111 zapisana w systemie szesnastkowym to

Który z dynamicznych protokołów routingu jest oparty na otwartych standardach i stanowi bezklasowy protokół stanu łącza, będący alternatywą dla protokołu OSPF?

Jakie są domyślne interwały czasowe dla aktualizacji tras w protokole RIP (Routing Information Protocol)?

Jakie źródło dostarcza częstotliwość odniesienia dla pozostałych zegarów?