Pytanie 1

Dysk z systemem plików FAT32, na którym regularnie przeprowadza się działania usuwania starych plików oraz dodawania nowych plików, doświadcza

Wynik: 34/40 punktów (85,0%)

Wymagane minimum: 20 punktów (50%)

Dysk z systemem plików FAT32, na którym regularnie przeprowadza się działania usuwania starych plików oraz dodawania nowych plików, doświadcza

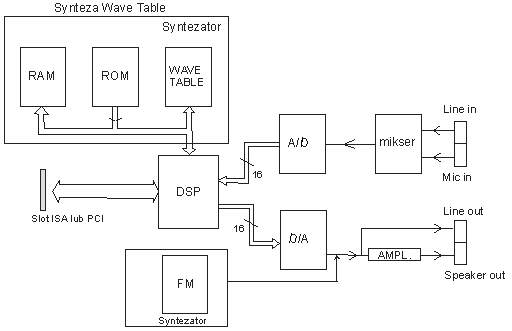

Na które wyjście powinniśmy podłączyć aktywne głośniki w karcie dźwiękowej, której schemat przedstawiony jest na rysunku?

Jakie polecenie powinien wydać root w systemie Ubuntu Linux, aby zaktualizować wszystkie pakiety (cały system) do najnowszej wersji, łącznie z nowym jądrem?

Administrator sieci komputerowej z adresem 192.168.1.0/24 podzielił ją na 8 równych podsieci. Ile adresów hostów będzie dostępnych w każdej z nich?

Rozmiar pliku wynosi 2 KiB. Co to oznacza?

Kable łączące poziome punkty dystrybucyjne z centralnym punktem dystrybucyjnym określa się jako

Jakie urządzenie stosuje się do pomiaru rezystancji?

Jaki poziom macierzy RAID umożliwia równoległe zapisywanie danych na wielu dyskach działających jako jedno urządzenie?

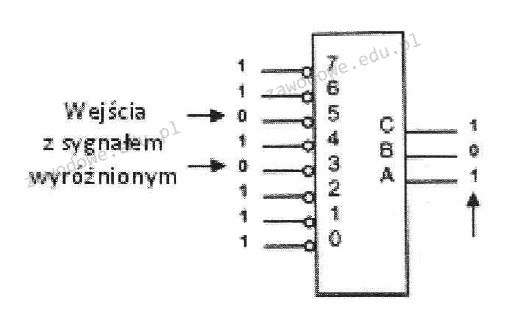

Na ilustracji przedstawiono symbol urządzenia cyfrowego

Jakie narzędzie powinno się wykorzystać w systemie Windows, aby uzyskać informacje o problemach z systemem?

Według modelu TCP/IP protokoły DNS, FTP i SMTP są przypisane do warstwy

Podczas tworzenia sieci kablowej o maksymalnej prędkości przesyłu danych wynoszącej 1 Gb/s, w której maksymalna odległość między punktami sieci nie przekracza 100 m, należy zastosować jako medium transmisyjne

Liczba 45(H) przedstawiona w systemie ósemkowym jest równa

Chusteczki namoczone w płynie o działaniu antystatycznym są używane do czyszczenia

W systemie Windows uruchomiono plik wsadowy z dwoma argumentami. Uzyskanie dostępu do wartości drugiego argumentu w pliku wsadowym jest możliwe przez

W systemie Linux komenda tty pozwala na

Urządzenie, które zamienia otrzymane ramki na sygnały przesyłane w sieci komputerowej, to

W którym typie macierzy, wszystkie fizyczne dyski są postrzegane jako jeden dysk logiczny?

Jakie typy połączeń z Internetem mogą być współdzielone w sieci lokalnej?

W jakiej logicznej topologii funkcjonuje sieć Ethernet?

Za przypisanie czasu procesora do wyznaczonych zadań odpowiada

W jakiej topologii fizycznej sieci każde urządzenie ma dokładnie dwa połączenia, jedno z najbliższymi sąsiadami, a dane są przesyłane z jednego komputera do kolejnego w formie pętli?

Urządzenie peryferyjne, które jest kontrolowane przez komputer i wykorzystywane do obsługi dużych, płaskich powierzchni, a do produkcji druków odpornych na czynniki zewnętrzne używa farb rozpuszczalnikowych, to ploter

Na rysunku można zobaczyć schemat topologii fizycznej, która jest kombinacją topologii

Narzędziem do monitorowania wydajności i niezawodności w systemach Windows 7, Windows Server 2008 R2 oraz Windows Vista jest

Aby podłączyć dysk z interfejsem SAS, należy użyć kabla przedstawionego na diagramie

Gdzie w systemie Linux umieszczane są pliki specjalne urządzeń, które są tworzone podczas instalacji sterowników?

W dokumentacji przedstawiono typ systemu plików

| „Zaawansowany system plików zapewniający wydajność, bezpieczeństwo, niezawodność i zaawansowane funkcje niespotykane w żadnej wersji systemu FAT. Na przykład dzięki standardowemu rejestrowaniu transakcji i technikom odzyskiwania danych system gwarantuje spójność woluminów. W przypadku awarii system wykorzystuje plik dziennika i informacje kontrolne do przywrócenia spójności systemu plików." |

Jakie informacje o wykorzystywaniu pamięci wirtualnej można uzyskać, analizując zawartość pliku w systemie Linux?

Technologia, która umożliwia szerokopasmowy dostęp do Internetu z różnymi prędkościami pobierania i wysyłania danych, to

Aby poprawić niezawodność i efektywność przesyłu danych na serwerze, należy

Jakie urządzenie ilustruje ten rysunek?

Zainstalowanie gniazda typu keystone w serwerowej szafie jest możliwe w

Jakie znaczenie ma termin "wykonanie kopii zapasowej systemu"?

W komputerach obsługujących wysokowydajne zadania serwerowe, konieczne jest użycie dysku z interfejsem

Przekształć liczbę dziesiętną 129(10) na reprezentację binarną.

Urządzenie sieciowe nazywane mostem (ang. bridge) to:

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

W drukarce laserowej do trwałego utrwalania druku na papierze wykorzystuje się

Jakie narzędzie jest używane w systemie Windows do przywracania właściwych wersji plików systemowych?