Pytanie 1

Zapis w CSS `h2 {background-color: green;}` spowoduje, że kolor zielony będzie dotyczył

Wynik: 37/40 punktów (92,5%)

Wymagane minimum: 20 punktów (50%)

Zapis w CSS `h2 {background-color: green;}` spowoduje, że kolor zielony będzie dotyczył

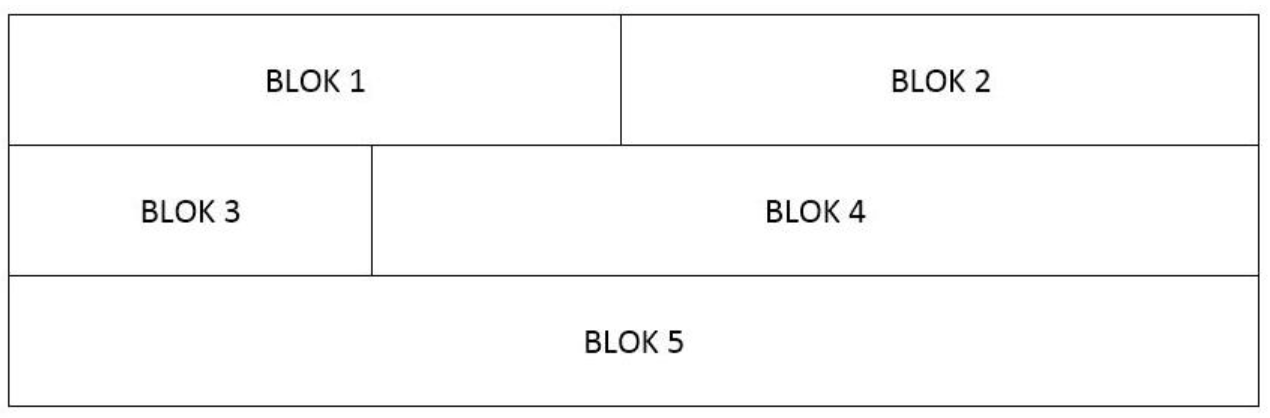

Na obrazie przedstawiono projekt układu bloków witryny internetowej. Zakładając, że bloki są realizowane za pomocą znaczników sekcji, ich formatowanie w CSS, oprócz ustawionych szerokości dla bloków: 1, 2,

3, 4 (blok 5 nie ma ustawionej szerokości), powinno zawierać właściwość

Po awarii serwera bazy danych, aby jak najszybciej przywrócić pełne działanie bazy, konieczne jest wykorzystanie

W stylu CSS zdefiniowano klasę uzytkownik:

p.uzytkownik { color: blue; }Na stronie będą wyświetlane czcionką w kolorze niebieskim:

Jak nazywa się domyślny plik konfiguracyjny dla serwera Apache?

Wykorzystanie definicji stylu CSS spowoduje, że nagłówki drugiego poziomu będą się wyświetlać

| h2 { text-decoration: overline; font-style: italic; line-height: 60px; } |

Funkcja

fun1(a,b) {

if(a % 2 != 0) a++;

for(let n = a; n <= b; n+=2) document.write(n);

}

ma na celu

W HTML, aby utworzyć hiperłącze, które otworzy się w nowej karcie przeglądarki, należy użyć atrybutu

Jaką wartość zobaczymy po wykonaniu poniższego kodu JavaScript?

| <script> document.write(Math.round(4.51)+Math.pow(2,3)); </script> |

W języku JavaScript zapis ```x = przedmiot.nazwa();``` oznacza, że

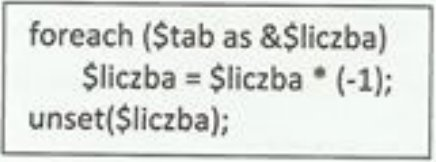

Dane są liczby całkowite różne od zera w tablicy nazwanej tab. Podany poniżej kod w języku PHP ma na celu

Kolorem, który ma odcień niebieski, jest kolor

W JavaScript, funkcja matematyczna Math.pow() jest wykorzystywana do obliczania

W języku PHP wykorzystano funkcję ```is_float()```. Które z poniższych wywołań tej funkcji zwróci rezultat true?

Efekt przedstawiony w filmie powinien być zdefiniowany w selektorze

Jakie imiona spełniają warunki klauzuli LIKE w podanym zapytaniu?

SELECT imie FROM mieszkancy WHERE imie LIKE '_r%';

Walidacja strony internetowej polega na

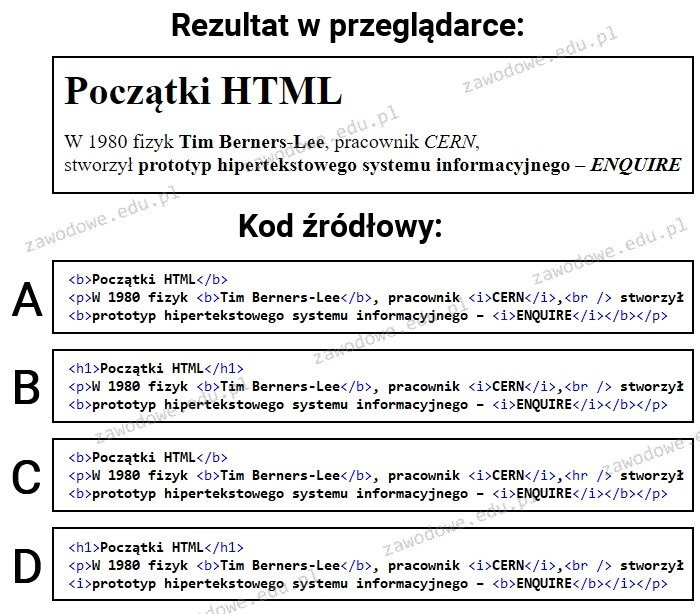

Strona internetowa została stworzona w języku XHTML. Który z poniższych kodów reprezentuje realizację zaprezentowanego fragmentu strony, jeśli nie zdefiniowano żadnych stylów CSS?

Zapis CSS

margin: auto;wskazuje, że marginesy są

Baza danych, która fizycznie znajduje się na wielu komputerach, lecz logicznie postrzegana jako całość, opiera się na architekturze

Jaki znacznik HTML umożliwia dynamiczne generowanie grafiki na stronie bez konieczności dodawania dodatkowych plików?

Aby wykorzystać skrypt znajdujący się w pliku przyklad.js, konieczne jest połączenie go ze stroną przy użyciu kodu

Informacje o ciasteczkach są przechowywane w tablicy

System informatyczny umożliwiający tworzenie, edycję i publikację treści na stronach internetowych bez konieczności posiadania zaawansowanej wiedzy technicznej, to

W języku JavaScript, aby zweryfikować, czy liczba leży w zakresie 100,200>, należy użyć:

Jaki wynik wyświetli poniższy fragment kodu JavaScript?

| x='Powodzenia na egzaminie'; z=x.substring(3,9); y=z.substring(2,4); document.write(y); |

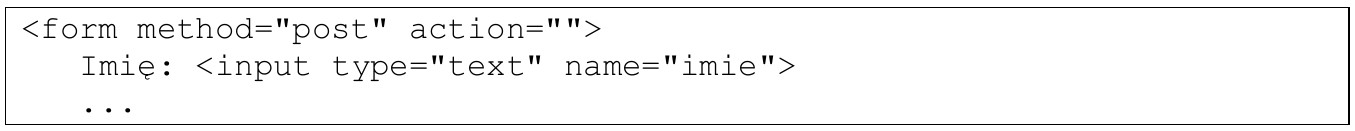

Poniżej zaprezentowano fragment kodu w języku HTML:

<ol>

<li>punkt 1</li>

<li>punkt 2</li>

<ul>

<li>podpunkt1</li>

<li>podpunkt2</li>

<li>podpunkt3</li>

</ul>

<li>punkt3</li>

</ol>

Aby przekształcić obraz z formatu JPEG do PNG bez utraty jakości, tak aby kolor biały w oryginalnym obrazie został zastąpiony przezroczystością w wersji docelowej, należy najpierw

Zaprezentowano poniżej obsługę

| if (!isset($_COOKIE[$nazwa])) echo "nie ustawiono!"; else echo "ustawiono: " . $_COOKIE[$nazwa]; |

Fragment formularza zaprezentowany powyżej został przetworzony w skrypcie PHP. Wskaż poprawny sposób pobierania wartości z pola edycyjnego.

Wskaż właściwą zasadę odnoszącą się do integralności danych w bazie danych?

Podczas tworzenia tabeli w SQL określono pole, w którym wartości muszą być unikalne. Którego atrybutu należy użyć w jego definicji?

Na tabeli Pracownicy, której wiersze są przedstawione na załączonym obrazie, została zrealizowana podana kwerenda SELECT. Jakie dane zostaną zwrócone?

SELECT imie FROM pracownicy WHERE nazwisko = 'Kowal' OR stanowisko > 2;

| id | imie | nazwisko | stanowisko |

|---|---|---|---|

| 1 | Anna | Kowalska | 1 |

| 2 | Monika | Nowak | 2 |

| 3 | Ewelina | Nowakowska | 2 |

| 4 | Anna | Przybylska | 3 |

| 5 | Maria | Kowal | 3 |

| 6 | Ewa | Nowacka | 4 |

Jaką metodę przesyłania należy wykorzystać, by zapewnić największe bezpieczeństwo danych zaszyfrowanych w formularzu, które są wysyłane do kodu PHP?

Fragment kodu w języku JavaScript realizujący dodawanie dwóch liczb ma poniższą postać. Aby dodawanie wykonane było po kliknięciu przycisku o nazwie "dodaj", należy w wykropkowane miejsce wstawić

| Podaj pierwszą liczbę: <input type="text" name="liczba1" /> Podaj drugą liczbę: <input type="text" name="liczba2" /> …. <script type=text/javascript> function dodaj() { // ta funkcja realizuje dodawanie i podaje jego wynik } </script> |

W której superglobalnej tablicy w PHP należy przechowywać informacje dotyczące logowania użytkownika w sposób gwarantujący ich bezpieczeństwo?

W języku SQL używanym przez bazę danych MySQL atrybut UNIQUE w poleceniu CREATE TABLE

W języku JavaScript, element został uzyskany przy pomocy metody getElementById. Jaką właściwość należy zastosować, aby zmienić zawartość tego elementu?

Aby wykonać przycisk na stronę internetową zgodnie z wzorem, potrzebne jest skorzystanie z opcji w programie do grafiki rastrowej

Określ rezultat działania podanego kodu PHP, jeśli zmienna tab jest tablicą. ```$tab = explode(",","jelenie,sarny,dziki,lisy,borsuki"); echo $tab[1]." ".$tab[2];```