Pytanie 1

Podaj właściwy sposób zapisu liczby -1210 w metodzie znak-moduł na ośmiobitowej liczbie binarnej.

Wynik: 12/40 punktów (30,0%)

Wymagane minimum: 20 punktów (50%)

Podaj właściwy sposób zapisu liczby -1210 w metodzie znak-moduł na ośmiobitowej liczbie binarnej.

W systemie Linux komenda tty pozwala na

Podczas próby zapisania danych na karcie SD wyświetla się komunikat „usuń ochronę przed zapisem lub skorzystaj z innego nośnika”. Najczęstszą przyczyną takiego komunikatu jest

W systemie Linux, jakie polecenie służy do zmiany hasła użytkownika?

Jakie urządzenie wskazujące działa na podstawie zmian pojemności elektrycznej?

Zanim przystąpisz do modernizacji komputerów osobistych oraz serwerów, polegającej na dodaniu nowych modułów pamięci RAM, powinieneś zweryfikować

Ilustracja pokazuje rezultat testu sieci komputerowej za pomocą komendy

Zamiana koncentratorów na switch'e w sieci Ethernet doprowadzi do

Określ, jaki jest rezultat wykonania powyższego polecenia.

| netsh advfirewall firewall add rule name="Open" dir=in action=deny protocol=TCP localport=53 |

Termin określający wyrównanie tekstu do prawego i lewego marginesu to

Aby zapobiec uszkodzeniu sprzętu w trakcie modernizacji laptopa polegającej na wymianie modułów pamięci RAM, należy

Wyświetlony stan ekranu terminala został uzyskany podczas testu realizowanego w środowisku Windows. Techniczny pracownik zdobył w ten sposób informacje o:

Jakie urządzenie powinno być użyte do segmentacji domeny rozgłoszeniowej?

Które z urządzeń używanych w sieciach komputerowych nie modyfikuje liczby kolizyjnych domen?

Jakie oznaczenie potwierdza oszczędność energii urządzenia?

Pamięć, która nie traci danych, może być elektrycznie kasowana i programowana, znana jest pod skrótem

Aby zablokować hasło dla użytkownika egzamin w systemie Linux, jakie polecenie należy zastosować?

Program do monitorowania, który umożliwia przechwytywanie, nagrywanie oraz dekodowanie różnych pakietów sieciowych to

Co otrzymujemy, gdy dodamy liczby 338) oraz 718)?

Taśma drukarska stanowi kluczowy materiał eksploatacyjny w przypadku drukarki

W jakim systemie występuje jądro hybrydowe (kernel)?

Na zdjęciu przedstawiono

Uruchomienie polecenia msconfig w systemie Windows

Licencja CAL (Client Access License) uprawnia użytkownika do

Jakie oznaczenie na schematach sieci LAN przypisuje się punktom rozdzielczym dystrybucyjnym znajdującym się na różnych kondygnacjach budynku według normy PN-EN 50173?

Jaką rolę pełni protokół DNS?

Która z licencji umożliwia korzystanie przez każdego użytkownika z programu bez ograniczeń wynikających z autorskich praw majątkowych?

Jakie urządzenie służy do połączenia 6 komputerów w ramach sieci lokalnej?

Liczba 563 (8) w systemie szesnastkowym to

Jakie oprogramowanie jest wykorzystywane do kontrolowania stanu dysków twardych?

Na ilustracji przedstawiona jest karta

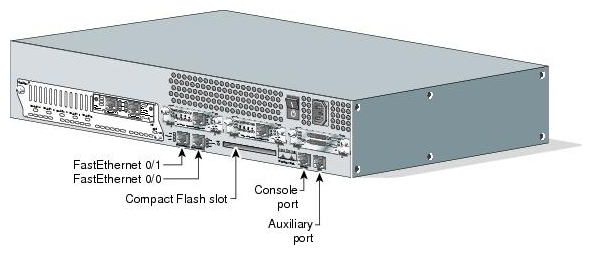

Urządzenie sieciowe, które widoczna jest na ilustracji, to

Przed rozpoczęciem instalacji sterownika dla urządzenia peryferyjnego system Windows powinien weryfikować, czy dany sterownik ma podpis

Które urządzenie poprawi zasięg sieci bezprzewodowej?

Aby komputer osobisty współpracował z urządzeniami korzystającymi z przedstawionych na rysunku złącz, należy wyposażyć go w interfejs

W którym katalogu w systemie Linux można znaleźć pliki zawierające dane o urządzeniach zainstalowanych w komputerze, na przykład pamięci RAM?

Czym wyróżniają się procesory CISC?

W firmie konieczne jest regularne wykonywanie kopii zapasowych znacznych ilości danych, które znajdują się na serwerze, osiągających kilka set GB. Jakie urządzenie będzie najbardziej odpowiednie do realizacji tego zadania?

Aby zainicjować w systemie Windows oprogramowanie do monitorowania wydajności komputera przedstawione na ilustracji, należy otworzyć

Jak należy postąpić z wiadomością e-mail od nieznanej osoby, która zawiera podejrzany załącznik?