Pytanie 1

Różnica pomiędzy NAT i PAT polega na

Wynik: 24/40 punktów (60,0%)

Wymagane minimum: 20 punktów (50%)

Różnica pomiędzy NAT i PAT polega na

W systemie ADSL do oddzielania analogowego sygnału głosowego od sygnału danych stosuje się

Który protokół routingu do określenia optymalnej ścieżki nie stosuje algorytmu wektora odległości (distance-vector routing algorithm)?

Jaki będzie efekt wykonania w systemie Windows pliku wsadowego o podanej składni?

| @echo off cd C: del C:KAT1*.txt pause |

Która z licencji dotyczy oprogramowania, które jest udostępniane bez opłat, ale posiada funkcjonalność wyświetlania reklam?

Jaki komunikat w protokole SNMP (Simple Network Management Protocol) jest przesyłany z zarządcy do agenta w celu uzyskania wartości obiektu z bazy MIB (Management Information Base)?

Przyrząd przedstawiony na rysunku jest stosowany do

Funkcja MSN (Multiple Subscriber Number) w systemie ISDN pozwala na

Jakie znaczenie ma prefiks przeznaczony dla adresacji multicast w IPv6?

Jaki jest adres rozgłoszeniowy dla podsieci 46.64.0.0/10?

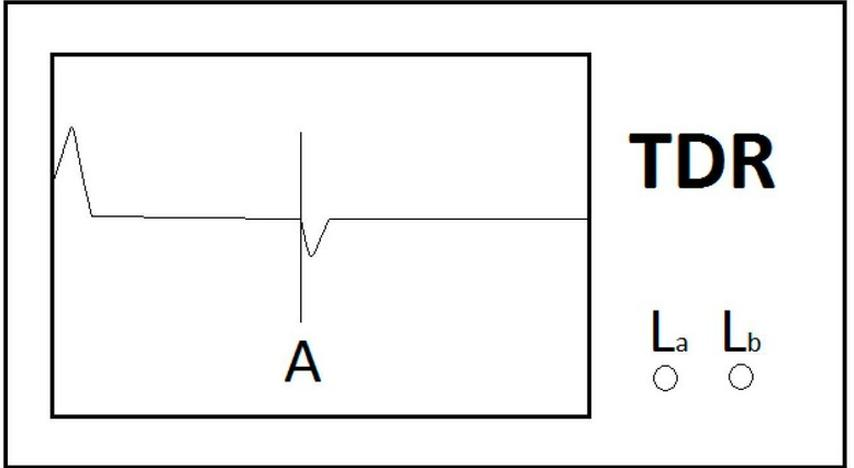

Do urządzenia TDR podłączono parę przewodów miedzianych a/b. Punkt A przecięcia wykresu z kursorem oznacza

Jakie urządzenie pomiarowe umożliwia zidentyfikowanie uszkodzenia światłowodu?

Który z wymienionych adresów IPv4 jest poprawny?

Dla jakiej długości fali tłumienność światłowodu osiąga najniższą wartość?

Podaj komendę systemu operacyjnego Linux, która sprawdza logiczną integralność systemu plików?

Jaką funkcję pełni zapora w systemie Windows?

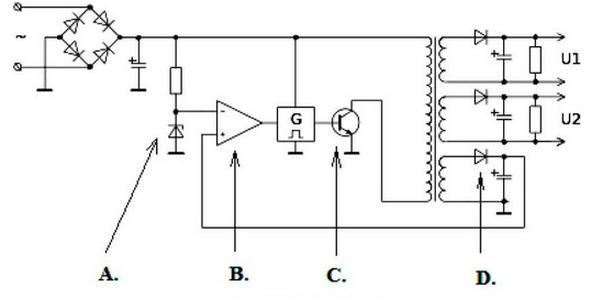

Na schemacie jest przedstawiony zasilacz impulsowy. Który ze wskazanych elementów pełni funkcję źródła napięcia odniesienia?

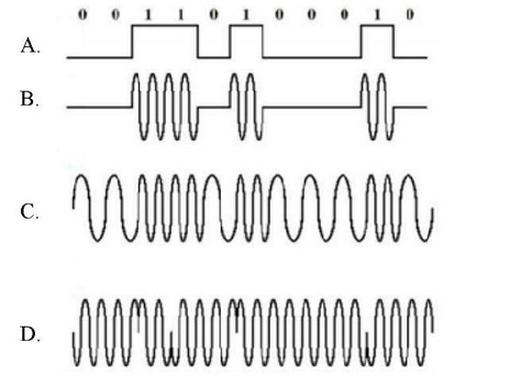

Przebieg sygnału zmodulowanego FSK (kluczowanie częstotliwości) przedstawia wykres oznaczony cyfrą

Jakie są różnice pomiędzy robakiem a wirusem komputerowym?

System, w którym wszystkie kanały wykorzystują to samo pasmo częstotliwości równocześnie, a zwielokrotnienie realizowane jest przez przypisanie indywidualnego kodu do każdej pary nadajnik-odbiornik, to system

Według standardu 100Base-T maksymalna długość segmentu wynosi?

Które urządzenie przedstawiono na rysunku?

Który symbol reprezentuje sygnał w amerykańskiej strukturze PDH o przepływności wynoszącej 1,544 Mb/s?

Utrata sygnału w torze radiowym to

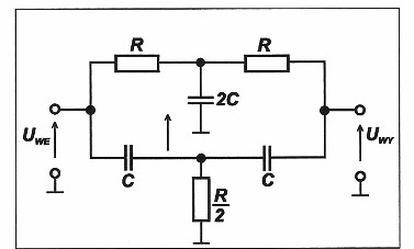

Na rysunku przedstawiony jest schemat filtru

Które z poniższych stwierdzeń dotyczy technologii NAT (Network Address Translation)?

Podczas uruchamiania komputera użytkownik natrafił na czarny ekran z informacją ntldr is missing. W rezultacie tego błędu

Jakie jest maksymalne pasmo przepustowości łącza radiowego dla punktu dostępu, który wspiera standard IEEE 802.11g?

Jednostkowym parametrem symetrycznej linii długiej, uzależnionym od średnicy przewodu, materiału, z którego został wykonany, oraz temperatury otoczenia, jest

Która forma sygnalizacji cyfrowej wyróżnia się tym, że w oktecie przesyła jeden bit informacji sygnalizacyjnej, a pozostałe bity są wykorzystywane do transmisji informacji abonenta?

Podczas skanowania sieci komputerowej uzyskano informację FF05:0:0:0:0:0:0:42. Co to jest

Który protokół określa zasady zarządzania siecią oraz znajdującymi się w niej urządzeniami?

Jaki typ licencji przydziela oprogramowanie jedynie do jednego, określonego zestawu komputerowego?

Jakie włókno wykorzystywane jest do wzmacniania przewodów telekomunikacyjnych, w tym także światłowodowych?

Który typ telefonu powinien być podłączony do wyjścia S/T w centrali abonenckiej?

W oparciu o cennik przedstawiony w tabeli oblicz, jaki będzie stały miesięczny koszt netto korzystania z telefonu, jeżeli abonent ma aktywne usługi mobilnego e-podpisu, wystawiania rachunku szczegółowego i pakietowej transmisji danych - pakiet 250MB

| Cena netto | Cena brutto | |

|---|---|---|

| Abonament (za 240 minut) | 80,00 zł | 98,40 zł |

| Blokowanie połączeń powyżej limitu | bezpłatnie | bezpłatnie |

| Usługa Fax | 10,00 zł | 12,30 zł |

| Mobilny e-podpis | 10,00 zł | 12,30 zł |

| Połączenia konferencyjne | 20,00 zł | 24,60 zł |

| Rachunek szczegółowy | 5,00 zł | 6,15 zł |

| Pakiet 250MB transmisji danych | 8,00 zł | 9,84 zł |

Zakładka Advanced Chipset Features lub Chipset Features Setup w BIOS-ie umożliwia

Jak działa macierz RAID1 wykorzystana w serwerze?

Którą z opcji w menu głównym BIOS-u należałoby wybrać, aby skonfigurować datę systemową?

Jak określa się zestaw funkcji wykonywanych przez cyfrowy zespół abonencki liniowy?