Pytanie 1

W systemie oktalnym liczba heksadecymalna 1E2F16 ma zapis w postaci

Wynik: 16/40 punktów (40,0%)

Wymagane minimum: 20 punktów (50%)

W systemie oktalnym liczba heksadecymalna 1E2F16 ma zapis w postaci

Standard sieci bezprzewodowej WiFi 802.11 a/n operuje w zakresie

W celu kontrolowania przepustowości sieci, administrator powinien zastosować aplikację typu

Trzech użytkowników komputera z systemem operacyjnym Windows XP Pro posiada swoje foldery z dokumentami w głównym katalogu dysku C:. Na dysku znajduje się system plików NTFS. Użytkownicy mają utworzone konta z ograniczonymi uprawnieniami. Jak można zabezpieczyć folder każdego z użytkowników, aby inni nie mieli możliwości modyfikacji jego zawartości?

Komputer ma podłączoną mysz bezprzewodową, a kursor podczas pracy nie porusza się płynnie, „skacze” po ekranie. Przyczyną usterki urządzenia może być

Termin określający zdolność do rozbudowy sieci to

Jakie polecenie w systemie Windows przeznaczonym dla stacji roboczej umożliwia ustalenie wymagań logowania dla wszystkich użytkowników tej stacji?

W systemie Linux do obsługi tablic partycji można zastosować komendę

Który z podanych adresów IP należy do klasy A?

Jakie miejsce nie jest zalecane do przechowywania kopii zapasowej danych z dysku twardego komputera?

Profil mobilny staje się profilem obowiązkowym użytkownika po

Uruchomienie systemu Windows jest niemożliwe z powodu awarii oprogramowania. W celu przeprowadzenia jak najmniej inwazyjnej diagnostyki i usunięcia tej usterki, zaleca się

int a;

Podaną zmienną wyświetl na 2 sposoby.

Aby stworzyć las w strukturze katalogów AD DS (Active Directory Domain Services), konieczne jest utworzenie przynajmniej

W jakiej usłudze wykorzystywany jest protokół RDP?

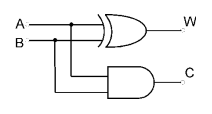

Jakie wartości logiczne otrzymamy w wyniku działania podanego układu logicznego, gdy na wejścia A i B wprowadzimy sygnały A=1 oraz B=1?

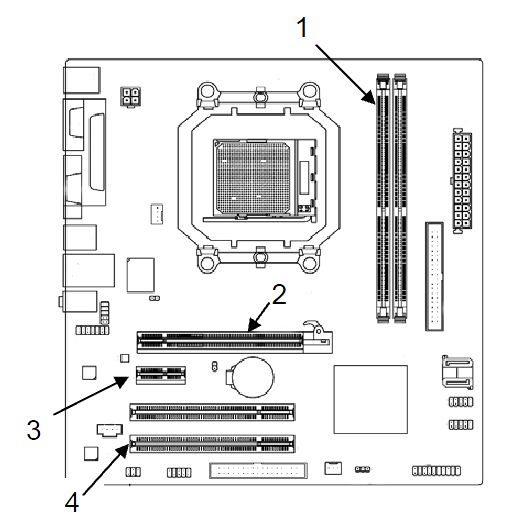

Na schemacie płyty głównej, gdzie można zamontować moduły pamięci RAM, gniazdo oznaczone cyfrą to

Czym nie jest program antywirusowy?

Wskaż symbol umieszczany na urządzeniach elektrycznych, które są przeznaczone do obrotu i sprzedaży na terenie Unii Europejskiej?

Jaką długość ma maska sieci dla adresów z klasy B?

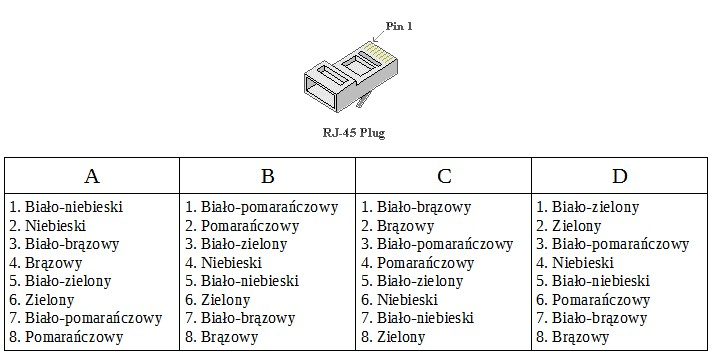

Jakie jest usytuowanie przewodów w złączu RJ45 według schematu T568A?

Brak odpowiedzi na to pytanie.

Jak nazywa się translacja adresów źródłowych w systemie NAT routera, która zapewnia komputerom w sieci lokalnej dostęp do internetu?

Brak odpowiedzi na to pytanie.

Który standard sieci lokalnej określa dostęp do medium w oparciu o token (żeton)?

Brak odpowiedzi na to pytanie.

Który z podanych programów pozwoli na stworzenie technicznego rysunku ilustrującego plan instalacji logicznej sieci lokalnej w budynku?

Brak odpowiedzi na to pytanie.

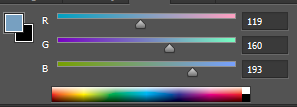

Przedstawiony na rysunku kolor zapisany w modelu RGB, w systemie szesnastkowym będzie zdefiniowany następująco

Brak odpowiedzi na to pytanie.

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Brak odpowiedzi na to pytanie.

Aby załadować projekt wydruku bezpośrednio z komputera do drukarki 3D, której parametry przedstawiono w tabeli, można użyć złącza

| Technologia pracy | FDM (Fused Deposition Modeling) |

| Głowica drukująca | Podwójny ekstruder z unikalnym systemem unoszenia dyszy i wymiennymi modułami drukującymi (PrintCore) |

| Średnica filamentu | 2,85 mm |

| Platforma drukowania | Szklana, podgrzewana |

| Temperatura platformy | 20°C – 100°C |

| Temperatura dyszy | 180°C – 280°C |

| Łączność | WiFi, Ethernet, USB |

| Rozpoznawanie materiału | Skaner NFC |

Brak odpowiedzi na to pytanie.

Jakiego kodu numerycznego należy użyć w komendzie zmiany uprawnień do katalogu w systemie Linux, aby właściciel folderu miał prawa do zapisu i odczytu, grupa posiadała prawa do odczytu i wykonywania, a pozostali użytkownicy jedynie prawa do odczytu?

Brak odpowiedzi na to pytanie.

Jaką maksymalną prędkość przesyłania danych osiągają urządzenia zgodne ze standardem 802.11g?

Brak odpowiedzi na to pytanie.

Technologia ADSL pozwala na nawiązanie połączenia DSL

Brak odpowiedzi na to pytanie.

W serwerach warto korzystać z dysków, które obsługują tryb Hot plugging, ponieważ

Brak odpowiedzi na to pytanie.

W celu poprawy efektywności procesora Intel można wykorzystać procesor oznaczony literą

Brak odpowiedzi na to pytanie.

Która z poniższych opcji nie jest wykorzystywana do zdalnego zarządzania stacjami roboczymi?

Brak odpowiedzi na to pytanie.

Część programu antywirusowego działająca w tle jako kluczowy element zabezpieczeń, mająca na celu nieustanne monitorowanie ochrony systemu komputerowego, to

Brak odpowiedzi na to pytanie.

Który poziom macierzy RAID zapisuje dane jednocześnie na wielu dyskach jako jedno urządzenie?

Brak odpowiedzi na to pytanie.

Aby zabezpieczyć system przed atakami z sieci nazywanymi phishingiem, nie powinno się

Brak odpowiedzi na to pytanie.

W systemie Linux do obserwacji aktywnych procesów wykorzystuje się polecenie

Brak odpowiedzi na to pytanie.

Jaki adres IP w formacie dziesiętnym odpowiada adresowi IP 10101010.00001111.10100000.11111100 zapisanym w formacie binarnym?

Brak odpowiedzi na to pytanie.

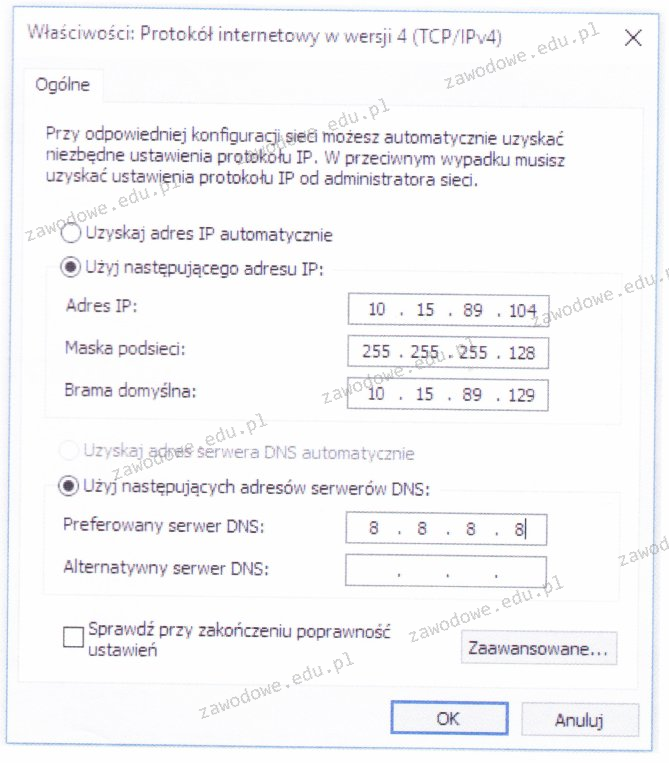

Schemat ilustruje ustawienia karty sieciowej dla urządzenia z adresem IP 10.15.89.104/25. Można z niego wywnioskować, że

Brak odpowiedzi na to pytanie.

W systemie Windows można zweryfikować parametry karty graficznej, używając następującego polecenia

Brak odpowiedzi na to pytanie.