Pytanie 1

Jaką długość ma maska sieci dla adresów z klasy B?

Wynik: 18/40 punktów (45,0%)

Wymagane minimum: 20 punktów (50%)

Jaką długość ma maska sieci dla adresów z klasy B?

Do realizacji alternatywy logicznej z negacją należy użyć funktora

Administrator dostrzegł, że w sieci LAN występuje wiele kolizji. Jakie urządzenie powinien zainstalować, aby podzielić sieć lokalną na mniejsze domeny kolizji?

Zrzut ekranu ilustruje aplikację

Aby zainstalować openSUSE oraz dostosować jego ustawienia, można skorzystać z narzędzia

W sieci o adresie 192.168.20.0 użyto maski podsieci 255.255.255.248. Jak wiele adresów IP będzie dostępnych dla urządzeń?

Narzędziem wbudowanym w systemie Windows, wykorzystywanym do diagnozowania problemów związanych z działaniem animacji w grach lub odtwarzaniem filmów, jest

Główna rola serwera FTP polega na

Liczba 10101110110(2) w systemie szesnastkowym przedstawia się jako

Monitor CRT jest podłączany do karty graficznej przy użyciu złącza

Aby użytkownik systemu Linux mógł sprawdzić zawartość katalogu, wyświetlając pliki i katalogi, oprócz polecenia ls może skorzystać z polecenia

W wierszu poleceń systemu Windows polecenie md jest używane do

W topologii fizycznej w kształcie gwiazdy, wszystkie urządzenia działające w sieci są

Ustawienia przedstawione na diagramie dotyczą

Użytkownik laptopa z systemem Windows 7 widzi dostępne sieci Wi-Fi przedstawione na rysunku. Przy konfiguracji połączenia z siecią Z1 musi określić dla tej sieci

Jakie rozwiązanie należy wdrożyć i prawidłowo ustawić, aby chronić lokalną sieć komputerową przed atakami typu Smurf pochodzącymi z Internetu?

Wskaż błędne twierdzenie dotyczące Active Directory?

Rekord startowy dysku twardego w komputerze to

Do wykonywania spawów włókien światłowodowych nie jest konieczne:

W systemie Windows 7 aby skopiować folder c:\test wraz z jego podfolderami na dysk zewnętrzny f:\, należy zastosować polecenie

Możliwość weryfikacji poprawności działania pamięci RAM można uzyskać za pomocą programu diagnostycznego

Aby oczyścić zablokowane dysze kartridża drukarki atramentowej, co należy zrobić?

W systemie Linux komenda, która pozwala na wyświetlenie informacji o aktywnych procesach, to

Jakie jest nominalne wyjście mocy (ciągłe) zasilacza o parametrach przedstawionych w tabeli?

| Napięcie wyjściowe | +5 V | +3.3 V | +12 V1 | +12 V2 | -12 V | +5 VSB |

|---|---|---|---|---|---|---|

| Prąd wyjściowy | 18,0 A | 22,0 A | 18,0 A | 17,0 A | 0,3 A | 2,5 A |

| Moc wyjściowa | 120 W | 336 W | 3,6 W | 12,5 W |

W nagłówku ramki standardu IEEE 802.3 w warstwie łącza danych znajduje się

W dokumentacji technicznej wydajność głośnika połączonego z komputerem wyraża się w jednostce:

Jakie protokoły są właściwe dla warstwy internetowej w modelu TCP/IP?

Aby użytkownik notebooka z systemem Windows 7 lub nowszym mógł używać drukarki za pośrednictwem sieci WiFi, powinien zainstalować drukarkę na porcie

Na wydrukach uzyskanych z drukarki laserowej można zauważyć pasma wzdłużne oraz powtarzające się defekty. Jedną z możliwych przyczyn niskiej jakości druku jest wada

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Instalacja systemów Linux oraz Windows 7 przebiegła bez problemów. Oba systemy zainstalowały się prawidłowo z domyślnymi konfiguracjami. Na tym samym komputerze, o tej samej konfiguracji, podczas instalacji systemu Windows XP pojawił się komunikat o braku dysków twardych, co może sugerować

Jakie narzędzie należy zastosować do podłączenia zaszycia kabla w module Keystone?

Programem, który pozwala na zdalne monitorowanie działań użytkownika w sieci lokalnej lub przejęcie pełnej kontroli nad zdalnym komputerem, jest

Który z wymienionych adresów IP nie zalicza się do prywatnych?

Jakie medium transmisyjne stosują myszki bluetooth do łączności z komputerem?

Osoba odpowiedzialna za zarządzanie siecią komputerową pragnie ustalić, jakie połączenia są aktualnie nawiązywane na komputerze z systemem operacyjnym Windows oraz które porty są wykorzystywane do nasłuchu. W tym celu powinna użyć polecenia

Na zdjęciu widać kartę

ACPI jest skrótem oznaczającym

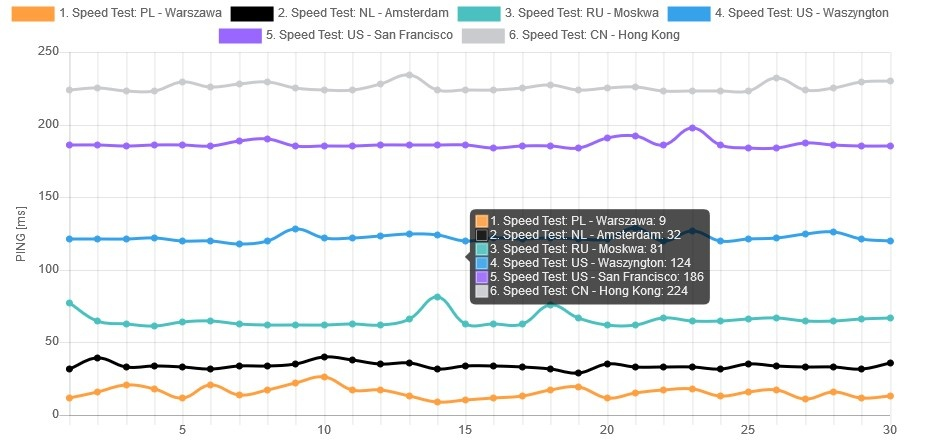

Na podstawie przedstawionego na ilustracji okna aplikacji do monitorowania łącza internetowego można określić

Organizacja zajmująca się międzynarodową normalizacją, która stworzyła 7-warstwowy Model Referencyjny Połączonych Systemów Otwartych, to