Pytanie 1

Do wyświetlenia daty w systemie Linux można wykorzystać polecenie

Wynik: 4/40 punktów (10,0%)

Wymagane minimum: 20 punktów (50%)

Do wyświetlenia daty w systemie Linux można wykorzystać polecenie

W systemie Linux do monitorowania użycia procesora, pamięci, procesów i obciążenia systemu służy polecenie

Jaki program powinien zostać zainstalowany na serwerze internetowym opartym na Linuxie, aby umożliwić korzystanie z baz danych?

W systemie Linux uruchomiono skrypt z czterema argumentami. Jak można uzyskać dostęp do listy wszystkich wartości w skrypcie?

Wskaż nazwę programu stosowanego w systemie Linux do przekrojowego monitorowania parametrów, między innymi takich jak obciążenie sieci, zajętość systemu plików, statystyki partycji, obciążenie CPU czy statystyki IO.

Jaką partycją w systemie Linux jest magazyn tymczasowych danych, gdy pamięć RAM jest niedostępna?

Pliki specjalne urządzeń, tworzone podczas instalacji sterowników w systemie Linux, są zapisywane w katalogu

Podaj polecenie w systemie Linux, które umożliwia określenie aktualnego katalogu użytkownika.

Programem w systemie Linux, który umożliwia nadzorowanie systemu za pomocą zcentralizowanego mechanizmu, jest narzędzie

Na komputerze z zainstalowanymi systemami operacyjnymi Windows i Linux, po przeprowadzeniu reinstalacji systemu Windows, drugi system przestaje się uruchamiać. Aby przywrócić możliwość uruchamiania systemu Linux oraz zachować dane i ustawienia w nim zgromadzone, co należy zrobić?

Brak odpowiedzi na to pytanie.

Do zainstalowania serwera proxy w systemie Linux, konieczne jest zainstalowanie aplikacji

Aby sprawdzić statystyki użycia pamięci wirtualnej w systemie Linux, należy sprawdzić zawartość pliku

Brak odpowiedzi na to pytanie.

Jakie polecenie w systemie Linux pozwala na wyświetlenie oraz edytowanie tablicy trasowania pakietów sieciowych?

Brak odpowiedzi na to pytanie.

W systemie Linux, żeby ustawić domyślny katalog domowy dla nowych użytkowników na katalog /users/home/new, konieczne jest użycie polecenia

Brak odpowiedzi na to pytanie.

W środowisku Linux uruchomiono skrypt przy użyciu dwóch argumentów. Uzyskanie dostępu do wartości drugiego argumentu z wnętrza skryptu możliwe jest przez

Brak odpowiedzi na to pytanie.

Jakim poleceniem w systemie Linux można utworzyć nowych użytkowników?

Brak odpowiedzi na to pytanie.

W systemie Linux plik ma przypisane uprawnienia 765. Jakie działania może wykonać grupa związana z tym plikiem?

Brak odpowiedzi na to pytanie.

Informacje ogólne dotyczące zdarzeń systemowych w systemie Linux są zapisywane w

Brak odpowiedzi na to pytanie.

Informacje ogólne na temat zdarzeń systemowych w systemie Linux są zapisywane w

Brak odpowiedzi na to pytanie.

W systemie Linux komenda usermod -s umożliwia dla danego użytkownika

Brak odpowiedzi na to pytanie.

Które polecenie w systemie Linux służy do zakończenia procesu?

Brak odpowiedzi na to pytanie.

Do przeprowadzenia ręcznej konfiguracji interfejsu sieciowego w systemie Linux konieczne jest użycie polecenia

Brak odpowiedzi na to pytanie.

Aby uzyskać wyświetlenie podanych informacji o systemie Linux w terminalu, należy skorzystać z komendy

Brak odpowiedzi na to pytanie.

Unity Tweak Tool oraz narzędzia dostrajania to elementy systemu Linux, które mają na celu

Brak odpowiedzi na to pytanie.

Jakie polecenie w systemie operacyjnym Linux służy do prezentowania konfiguracji interfejsów sieciowych?

Brak odpowiedzi na to pytanie.

Aby wyświetlić przedstawioną informację o systemie Linux w terminalu, należy użyć polecenia

Brak odpowiedzi na to pytanie.

Jakie polecenie służy do przeprowadzania aktualizacji systemu operacyjnego Linux korzystającego z baz RPM?

Brak odpowiedzi na to pytanie.

W systemie Linux, aby wyszukać wszystkie pliki z rozszerzeniem txt, które znajdują się w katalogu /home/user i zaczynają się na literę a lub literę b lub literę c, należy wydać polecenie

Brak odpowiedzi na to pytanie.

Jakie polecenie pozwala na przeprowadzenie aktualizacji do nowszej wersji systemu Ubuntu Linux?

Brak odpowiedzi na to pytanie.

Do instalacji i usuwania oprogramowania w systemie Ubuntu wykorzystywany jest menedżer

Brak odpowiedzi na to pytanie.

Aby zweryfikować integralność systemu plików w systemie Linux, które polecenie powinno zostać użyte?

Brak odpowiedzi na to pytanie.

W systemie Linux komenda ps wyświetli

Brak odpowiedzi na to pytanie.

Jakie rozszerzenia mają pliki instalacyjne systemu operacyjnego Linux?

Brak odpowiedzi na to pytanie.

W systemie Linux można uzyskać listę wszystkich założonych kont użytkowników, wykorzystując polecenie

Brak odpowiedzi na to pytanie.

W systemie operacyjnym Linux proces archiwizacji danych wykonuje się za pomocą polecenia

Brak odpowiedzi na to pytanie.

Aby zablokować hasło dla użytkownika egzamin w systemie Linux, jakie polecenie należy zastosować?

Brak odpowiedzi na to pytanie.

Które z poniższych stwierdzeń jest prawdziwe w odniesieniu do przedstawionej konfiguracji serwisu DHCP w systemie Linux?

Brak odpowiedzi na to pytanie.

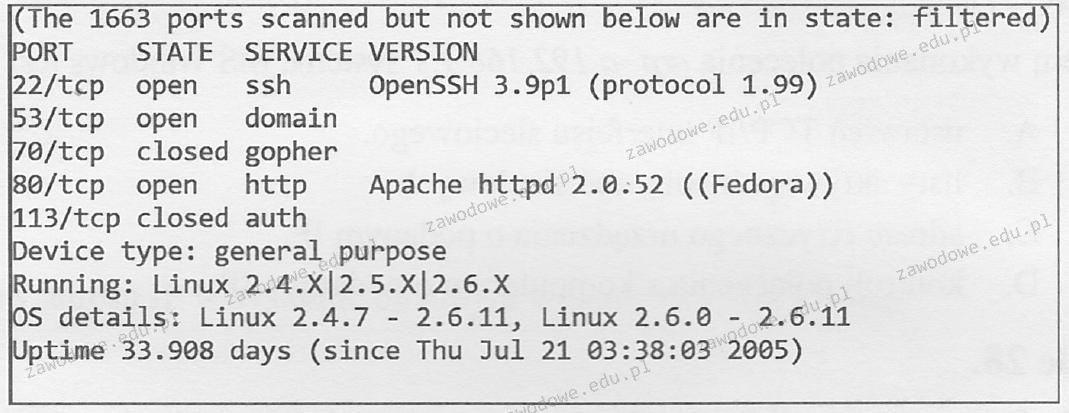

Jaki program został wykorzystany w systemie Linux do szybkiego skanowania sieci?

Brak odpowiedzi na to pytanie.

Aby uzyskać informacje na temat aktualnie działających procesów w systemie Linux, można użyć polecenia

Brak odpowiedzi na to pytanie.

Partycja w systemie Linux, która tymczasowo przechowuje dane w przypadku niedoboru pamięci RAM, to

Brak odpowiedzi na to pytanie.