Pytanie 1

Instrukcja zapisana w SQL, przedstawiona poniżej, ilustruje kwerendę:

UPDATE katalog SET katalog.cena = [cena]*1.1;

Wynik: 13/40 punktów (32,5%)

Wymagane minimum: 20 punktów (50%)

Instrukcja zapisana w SQL, przedstawiona poniżej, ilustruje kwerendę:

UPDATE katalog SET katalog.cena = [cena]*1.1;

Dostępna jest tabela z danymi o mieszkaniach, zawierająca kolumny: adres, metraż, liczba_pokoi, standard, status, cena. Wykonanie poniższej kwerendy SQL SELECT spowoduje wyświetlenie

| SELECT metraz, cena FROM mieszkania WHERE ile_pokoi > 3; |

Wyjątkowa metoda przynależąca do danej klasy w programowaniu obiektowym, która jest automatycznie wywoływana w momencie tworzenia obiektu i zazwyczaj ma na celu inicjalizację pól, to

Po zrealizowaniu polecenia SQL użytkownik Ela zyska możliwość wykorzystania poniższych uprawnień:

GRANT SELECT, INSERT, UPDATE, DELETE ON baza1.tab1 TO 'Ela'@'localhost';

Wskaż poprawne zdanie dotyczące poniższego polecenia. ```CREATE TABLE IF NOT EXISTS ADRES (ulica VARCHAR(70)) CHARACTER SET utf8); ```

Istnieje tabela o nazwie wycieczki z kolumnami: nazwa, cena oraz miejsca (reprezentujące liczbę dostępnych miejsc). Aby wyświetlić tylko nazwy wycieczek, których cena jest mniejsza od 2000 zł oraz mają co najmniej cztery wolne miejsca, należy użyć zapytania

Przedstawiony fragment kodu PHP ma za zadanie umieścić dane znajdujące się w zmiennych $a, $b, $c w bazie danych, w tabeli dane. Tabela dane zawiera cztery pola, z czego pierwsze to autoinkrementowany klucz główny. Które z poleceń powinno być przypisane do zmiennej $zapytanie?

<?php ... $zapytanie = "..."; mysqli_query($db, $zapytanie); ... ?>

Jak utworzyć klucz obcy na wielu kolumnach podczas definiowania tabeli?

Ile razy wykona się poniższa pętla napisana w języku PHP, przy założeniu, że zmienna kontrolna nie jest zmieniana w jej wnętrzu?

for ($i = 0; $i <= 10; $i+=2) { ... }

W SQL wykonano poniższe instrukcje GRANT. Kto będzie miał prawa do przeglądania oraz modyfikacji danych?

| GRANT ALL ON firmy TO 'admin'@'localhost'; GRANT ALTER, CREATE, DROP ON firmy TO 'anna'@'localhost'; GRANT SELECT, INSERT, UPDATE ON firmy TO 'tomasz'@'localhost'; |

echo date"Y"); Po uruchomieniu tego kodu PHP na ekranie ukaże się bieżąca data, obejmująca wyłącznie

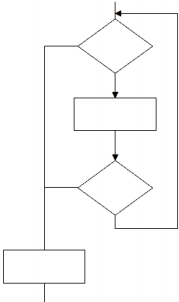

W zaprezentowanym fragmencie algorytmu użyto

Który efekt został zaprezentowany na filmie?

Jak nazywa się metoda tworząca obiekt w języku PHP?

W jaki sposób będzie uporządkowana lista stworzona z wszystkich kolumn tabeli uczniowie, obejmująca uczniów o średniej wyższej niż 5, która zostanie zwrócona jako rezultat przedstawionego zapytania?

| SELECT * FROM uczniowie WHERE srednia > 5 ORDER BY klasa DESC; |

Jaką właściwość CSS należy zastosować, aby uzyskać linie przerywaną w obramowaniu?

W jaki sposób można ocenić normalizację przedstawionej tabeli?

|

W języku HTML zdefiniowano znacznik a oraz atrybut rel nofollow.

W przedstawionym kodzie PHP przeprowadzono operację na bazie danych. Jaką funkcję należy wywołać, aby uzyskać liczbę wierszy, które zostały zmienione w tabeli?

$zapytanie="UPDATE kadra SET stanowisko='Programista' WHERE id < 10"; mysqli_query($db, $zapytanie);

Który z frameworków stworzono dla języka skryptowego PHP?

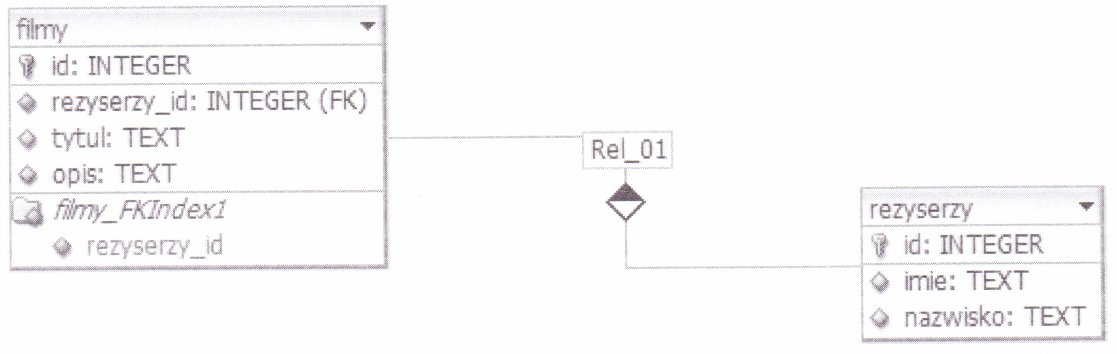

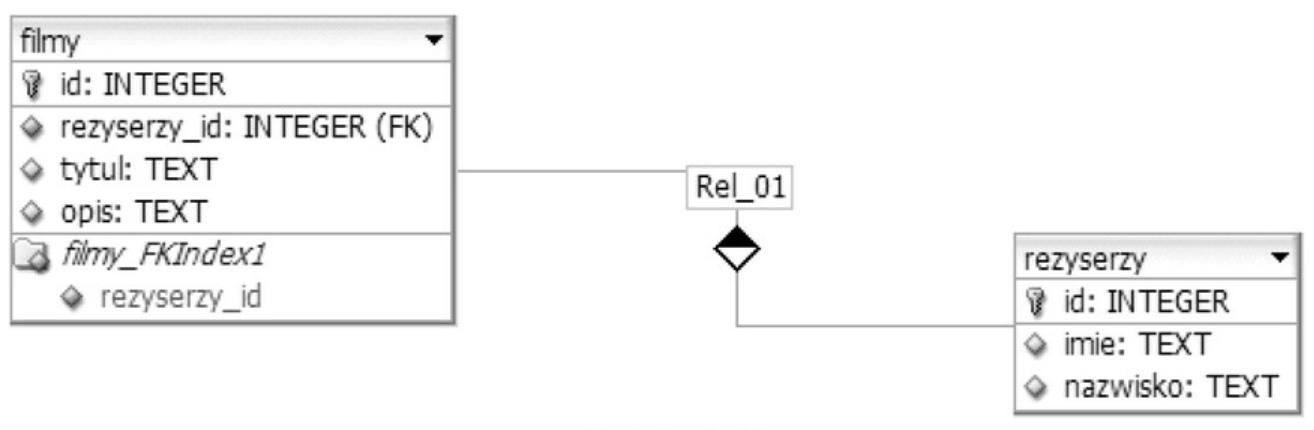

Na ilustracji pokazano relację jeden do wielu. Łączy ona

Kod języka CSS można umieścić wewnątrz kodu HTML, posługując się znacznikiem

Który kod jest alternatywny do kodu zamieszczonego w ramce?

| <?php for($x = 1; $x <= 55; $x++) { if($x % 2 != 0) continue; echo $x . " "; } ?> |

W bazie danych samochodów pole kolor z tabeli samochody przyjmuje wartości kolorów jedynie ze słownika lakier. Aby połączyć tabele samochody i lakier relacją należy, zastosować kwerendę

|

Aby strona internetowa była dostosowana do różnych urządzeń, należy między innymi ustalać

Baza danych, która fizycznie znajduje się na wielu komputerach, lecz logicznie postrzegana jako całość, opiera się na architekturze

Aby usunąć tabelę, trzeba użyć kwerendy

Zamieszczone poniżej zapytanie SQL przyznaje uprawnienie SELECT:

GRANT SELECT ON hurtownia.* TO 'sprzedawca'@'localhost';

Baza danych 6-letniej szkoły podstawowej zawiera tabelę szkola z polami: imie, nazwisko oraz klasa. Uczniowie z klas 1-5 przeszli do wyższej klasy. Jakie polecenie należy użyć, aby zwiększyć wartość w polu klasa o 1?

W zaprezentowanej części formularza HTML znajduje się pole, które można określić jako?

<input type="password" name="pole">

Na rysunku została przedstawiona relacja jeden do wielu. Łączy ona

Baza danych księgarni ma tabelę ksiazki z polami: id, idAutor, tytul, ileSprzedanych oraz tabelę autorzy z polami: id, imie, nazwisko. Jak utworzyć raport dotyczący sprzedanych książek, który zawiera tytuły oraz nazwiska autorów?

W poniższym kodzie CSS czcionka zmieni kolor na żółty

| a[target="_blank"] { color: yellow; } |

Funkcja phpinfo() umożliwia

Po wykonaniu poniższego kodu JavaScript, co będzie przechowywać zmienna str2?

| var str1 = "JavaScript"; var str2 = str1.substring(2,6); |

Jakie polecenie jest poprawne w kontekście walidacji HTML5?

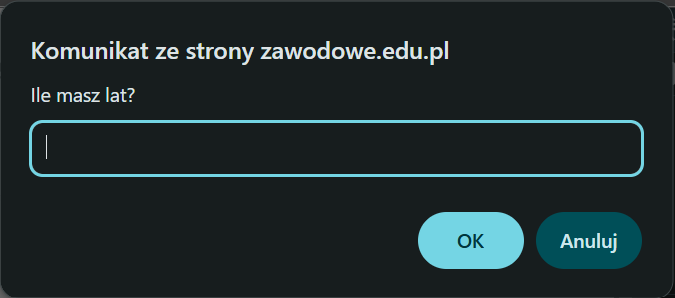

Którego polecenia JavaScript należy użyć, aby w oknie przeglądarki wyświetliło się okno przedstawione na obrazie?

W systemie baz danych sklepu komputerowego znajduje się tabela o nazwie komputery. Aby stworzyć raport, który wyświetla dane z tabeli dla komputerów z co najmniej 8 GB pamięci oraz procesorem Intel, można użyć kwerendy

W CSS wartości: underline, overline, line-through oraz blink odnoszą się do właściwości

Jak nazywa się organizacja odpowiedzialna za wyznaczanie standardów dla języka HTML?