Pytanie 1

Jaka jest maksymalna liczba komputerów, które mogą być zaadresowane w podsieci z adresem 192.168.1.0/25?

Wynik: 40/40 punktów (100,0%)

Wymagane minimum: 20 punktów (50%)

Jaka jest maksymalna liczba komputerów, które mogą być zaadresowane w podsieci z adresem 192.168.1.0/25?

Jakie narzędzie w wierszu poleceń służy do testowania oraz diagnostyki serwerów DNS?

Aby skutecznie zabezpieczyć system operacyjny przed atakami złośliwego oprogramowania, po zainstalowaniu programu antywirusowego konieczne jest

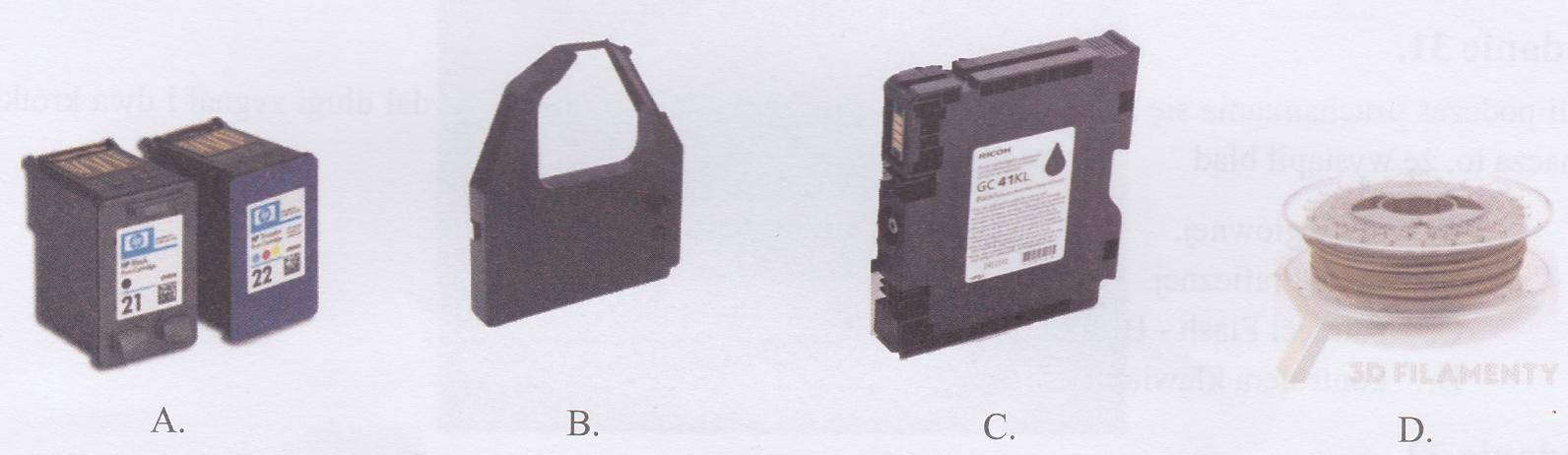

Wskaż ilustrację przedstawiającą materiał eksploatacyjny charakterystyczny dla drukarek żelowych?

Instalacja serwera stron www w rodzinie systemów Windows Server jest możliwa dzięki roli

Jakie polecenia należy zrealizować, aby zamontować pierwszą partycję logiczną dysku primary slave w systemie Linux?

Element, który jest na stałe zainstalowany u abonenta i zawiera zakończenie poziomego okablowania strukturalnego, to

Jakie urządzenie można kontrolować pod kątem parametrów za pomocą S.M.A.R.T.?

Jakie polecenie powinno zostać użyte, aby wyświetlić listę pokazanych plików?

Polecenie uname -s w systemie Linux jest wykorzystywane do sprawdzenia

Który z protokołów NIE jest używany do ustawiania wirtualnej sieci prywatnej?

Czym jest MFT w systemie plików NTFS?

Które z metod szyfrowania wykorzystywanych w sieciach bezprzewodowych jest najsłabiej zabezpieczone przed łamaniem haseł?

Jaka jest maska podsieci dla adresu IP 217.152.128.100/25?

Organizacja zajmująca się normalizacją na świecie, która stworzyła 7-warstwowy Model Referencyjny Otwartej Architektury Systemowej, to

W jakich jednostkach opisuje się przesłuch zbliżny NEXT?

Z analizy oznaczenia pamięci DDR3 PC3-16000 można wywnioskować, że ta pamięć:

W systemie Windows 7 konfigurację interfejsu sieciowego można przeprowadzić, używając rozwinięcia polecenia

Jaką maksymalną liczbę adresów można przypisać urządzeniom w sieci 10.0.0.0/22?

W systemie SI jednostką do mierzenia napięcia jest

Który z poniższych elementów jest częścią mechanizmu drukarki atramentowej?

Chusteczki nasączone substancją o właściwościach antystatycznych służą do czyszczenia

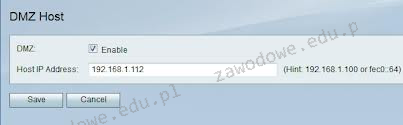

Na ilustracji widać zrzut ekranu ustawień strefy DMZ na routerze. Aktywacja opcji "Enable DMZ" spowoduje, że komputer z adresem IP 192.168.0.106

Jaką maksymalną prędkość danych można osiągnąć w sieci korzystającej z skrętki kategorii 5e?

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Które z wymienionych mediów nie jest odpowiednie do przesyłania danych teleinformatycznych?

W których nośnikach pamięci masowej uszkodzenia mechaniczne są najbardziej prawdopodobne?

W systemie Windows do wyświetlenia treści pliku tekstowego służy polecenie

W dokumentacji technicznej efektywność głośnika podłączonego do komputera wyraża się w jednostce

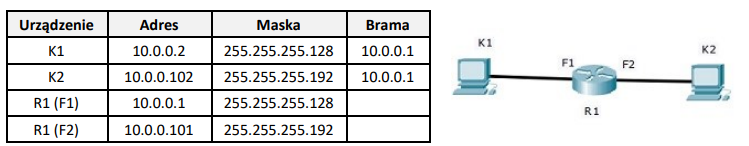

Komputery K1 i K2 nie są w stanie nawiązać komunikacji. Adresy urządzeń zostały przedstawione w tabeli. Co należy zmienić, aby przywrócić połączenie w sieci?

Bez uzyskania zgody właściciela praw autorskich do oprogramowania, jego legalny użytkownik, zgodnie z ustawą o prawie autorskim i prawach pokrewnych, co może uczynić?

Technika określana jako rytownictwo dotyczy zasady funkcjonowania plotera

Dwie stacje robocze w tej samej sieci nie mają możliwości komunikacji. Która z poniższych okoliczności może być przyczyną tego problemu?

Urządzenie, które łączy różne segmenty sieci i przekazuje ramki pomiędzy nimi, wybierając odpowiedni port docelowy dla przesyłanych ramek, to

Który protokół z warstwy aplikacji reguluje przesyłanie wiadomości e-mail?

Jakie polecenie należy wydać, aby uzyskać listę plików spełniających dane kryteria?

Jakie polecenie powinien wydać root w systemie Ubuntu Linux, aby zaktualizować wszystkie pakiety (cały system) do najnowszej wersji, łącznie z nowym jądrem?

Podczas konserwacji i czyszczenia drukarki laserowej, która jest odłączona od zasilania, pracownik serwisu komputerowego może zastosować jako środek ochrony indywidualnej

Na stronie wydrukowanej przez drukarkę laserową występują jaśniejsze i ciemniejsze fragmenty. W celu usunięcia problemów z jakością oraz nieciągłościami w wydruku, należy

Jaki akronim oznacza wydajność sieci oraz usługi, które mają na celu między innymi priorytetyzację przesyłanych pakietów?