Pytanie 1

Narzędzie służące do oceny wydajności systemu komputerowego to

Wynik: 35/40 punktów (87,5%)

Wymagane minimum: 20 punktów (50%)

Narzędzie służące do oceny wydajności systemu komputerowego to

Jakim skrótem określa się połączenia typu punkt-punkt w ramach publicznej infrastruktury telekomunikacyjnej?

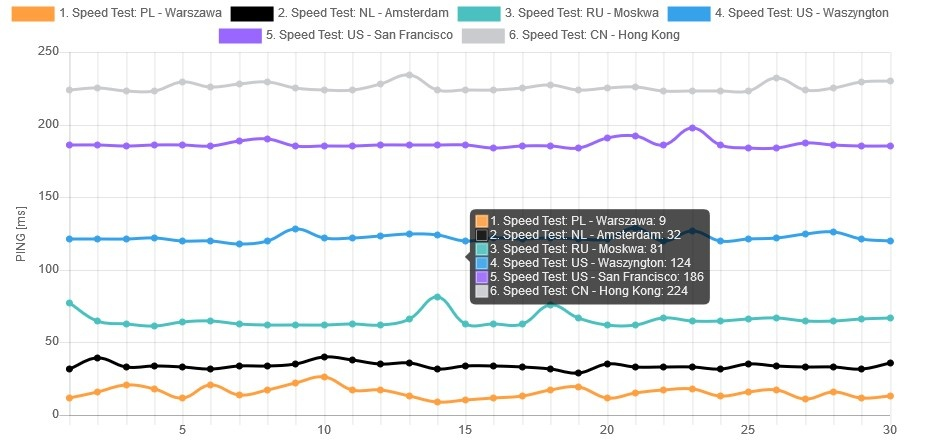

Na podstawie przedstawionego na ilustracji okna aplikacji do monitorowania łącza internetowego można określić

Komputer K1 jest podłączony do interfejsu G0 routera, a komputer K2 do interfejsu G1 tego samego routera. Na podstawie przedstawionej w tabeli adresacji ustal prawidłowy adres bramy komputera K2.

Interfejs Adres IP Maska

G0 172.16.0.1 255.255.0.0

G1 192.168.0.1 255.255.255.0

Który protokół umożliwia zarządzanie wieloma folderami pocztowymi oraz pobieranie i operowanie na listach znajdujących się na zdalnym serwerze?

Zabrudzony czytnik w napędzie optycznym powinno się czyścić

Zasilacz UPS o mocy rzeczywistej 480 W nie jest przeznaczony do podłączenia

Polecenie chmod +x test

Aby zwiększyć lub zmniejszyć wielkość ikony na pulpicie, należy obracać kółkiem myszy, trzymając jednocześnie klawisz:

Aby umożliwić połączenie między urządzeniem mobilnym a komputerem za pomocą interfejsu Bluetooth, co należy zrobić?

Która z liczb w systemie dziesiętnym jest poprawną reprezentacją liczby 10111111 (2)?

Wskaż rodzaj konserwacji, który powinien być przeprowadzony, gdy na wydruku z drukarki atramentowej pojawiają się smugi, kolory są nieprawidłowe lub brakuje niektórych barw.

Aby sprawdzić, czy zainstalowana karta graficzna w komputerze jest przegrzewana, użytkownik ma możliwość użycia programu

Jakie jest właściwe IP dla maski 255.255.255.0?

PoE to norma

Urządzenie pokazane na ilustracji służy do zgrzewania wtyków

Do utworzenia skompresowanego archiwum danych w systemie Linux można użyć polecenia

Zastosowanie symulacji stanów logicznych w obwodach cyfrowych pozwala na

Płyta główna z gniazdem G2 będzie kompatybilna z procesorem

W systemie binarnym liczba 3FC7 będzie zapisana w formie:

Które z poniższych stwierdzeń dotyczących konta użytkownika Active Directory w systemie Windows jest prawdziwe?

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Jaką inną formą można zapisać 2^32 bajtów?

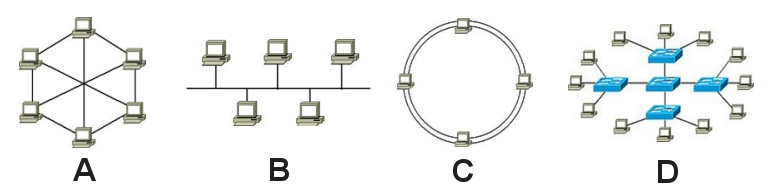

Który z rysunków ilustruje topologię sieci w układzie magistrali?

W usłudze Active Directory, konfigurację składającą się z jednej lub więcej domen, które dzielą wspólny schemat i globalny wykaz, nazywamy

Adres IP (ang. Internet Protocol Address) to

Ile warstw zawiera model ISO/OSI?

Symbol przedstawiony na ilustracji wskazuje na produkt

Gniazdo na tablicy interaktywnej jest oznaczone tym symbolem. Które złącze powinno być wykorzystane do połączenia tablicy z komputerem?

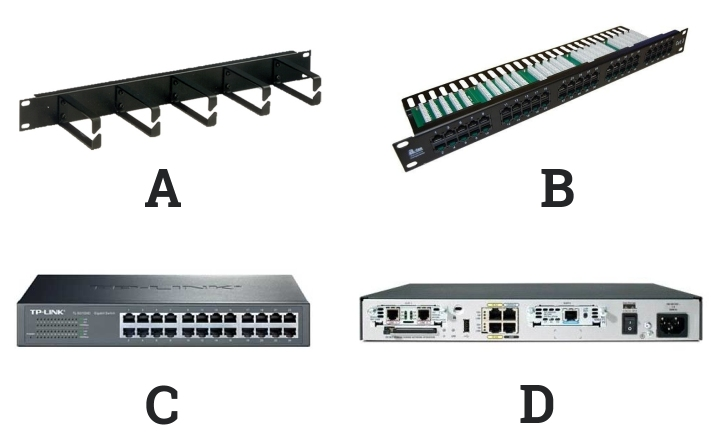

Na którym schemacie znajduje się panel krosowniczy?

Wartość koloru RGB(255, 170, 129) odpowiada zapisie

Czym jest NAS?

W klasycznym adresowaniu, adres IP 74.100.7.8 przynależy do

Z jakiego oprogramowania NIE można skorzystać, aby przywrócić dane w systemie Windows na podstawie wcześniej wykonanej kopii?

Podstawowym celem użycia przełącznika /renew w poleceniu ipconfig w systemie Windows jest

W standardzie Ethernet 100Base-TX do przesyłania danych używane są żyły kabla UTP przypisane do pinów

Jakie polecenie w systemie Windows służy do zbadania trasy, po jakiej przesyłane są pakiety w sieci?

Jakiego rodzaju plik należy stworzyć w systemie operacyjnym, aby zautomatyzować rutynowe działania, takie jak kopiowanie lub tworzenie plików oraz folderów?

Która z anten cechuje się najwyższym zyskiem mocy i pozwala na nawiązanie łączności na dużą odległość?

Która z licencji na oprogramowanie łączy je na stałe z nabytym komputerem i nie umożliwia transferu praw do korzystania z programu na inny komputer?