Pytanie 1

Proces zapisu na nośnikach BD-R realizowany jest przy użyciu

Wynik: 33/40 punktów (82,5%)

Wymagane minimum: 20 punktów (50%)

Proces zapisu na nośnikach BD-R realizowany jest przy użyciu

Czym charakteryzuje się technologia Hot swap?

W systemie Windows, po dezaktywacji domyślnego konta administratora i ponownym uruchomieniu komputera

Która usługa opracowana przez Microsoft, pozwala na konwersję nazw komputerów na adresy URL?

W systemie Windows Professional aby ustawić czas dostępności dla drukarki, należy skorzystać z zakładki

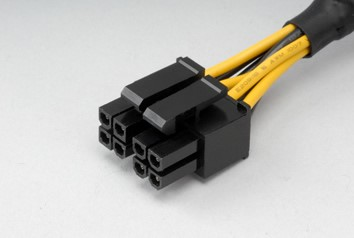

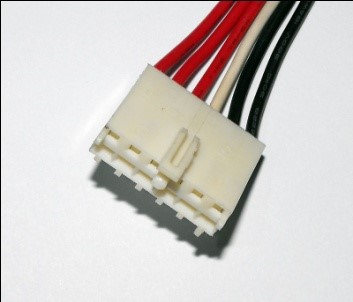

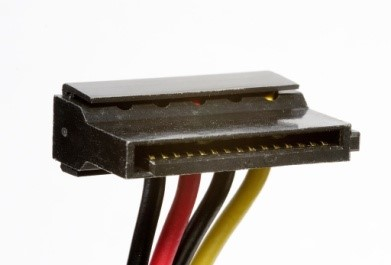

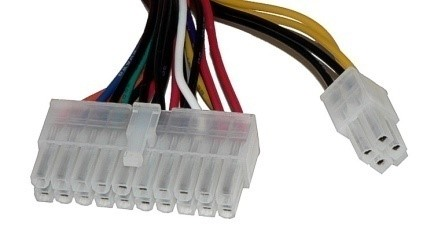

Wskaż wtyk zasilający, który podczas montażu zestawu komputerowego należy podłączyć do napędu optycznego.

Który rodzaj pracy Access Pointa jest używany, aby umożliwić urządzeniom bezprzewodowym dostęp do przewodowej sieci LAN?

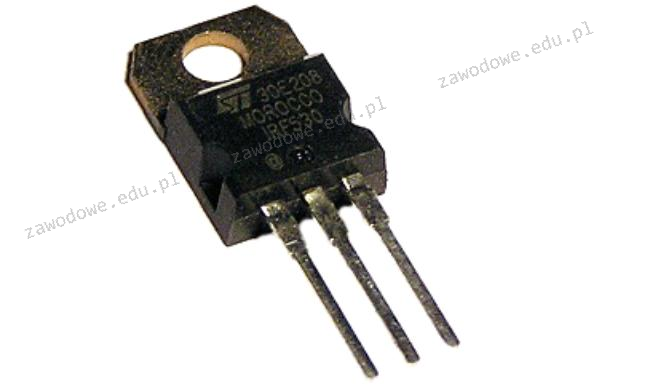

Element elektroniczny przedstawiony na ilustracji to

Prawo majątkowe przysługujące twórcy programu komputerowego

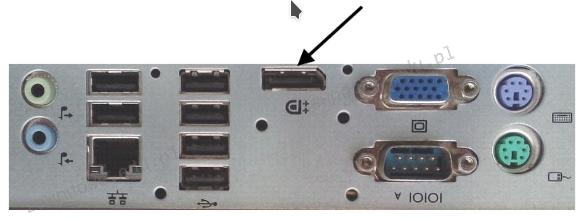

Na ilustracji ukazany jest tylny panel stacji roboczej. Strzałką wskazano port

Nie wykorzystuje się do zdalnego kierowania stacjami roboczymi

Na rysunku można zobaczyć schemat topologii fizycznej, która jest kombinacją topologii

Przedstawiony skaner należy podłączyć do komputera przy użyciu złącza

Administrator powinien podzielić sieć o adresie 193.115.95.0 z maską 255.255.255.0 na 8 równych podsieci. Jaką maskę sieci powinien wybrać administrator?

Przy pomocy testów statycznych okablowania można zidentyfikować

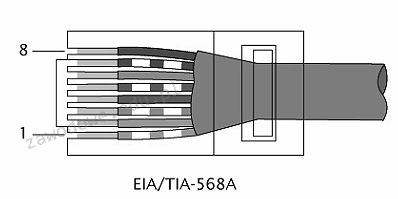

Na załączonym rysunku przedstawiono

Aby wykonać ręczne ustawienie interfejsu sieciowego w systemie LINUX, należy użyć polecenia

Niskopoziomowe formatowanie dysku IDE HDD polega na

Adres projektowanej sieci należy do klasy C. Sieć została podzielona na 4 podsieci, z 62 urządzeniami w każdej z nich. Która z poniżej wymienionych masek jest adekwatna do tego zadania?

Ile hostów można zaadresować w sieci o adresie 172.16.3.96/28?

Organizacja zajmująca się międzynarodową normalizacją, która stworzyła 7-warstwowy Model Referencyjny Połączonych Systemów Otwartych, to

Czym jest skrót MAN w kontekście sieci?

Który z poniższych adresów stanowi adres rozgłoszeniowy dla sieci 172.16.64.0/26?

W technologii Ethernet 100BaseTX do przesyłania danych wykorzystywane są żyły kabla UTP podłączone do pinów

Z powodu uszkodzenia kabla typu skrętka utracono dostęp między przełącznikiem a stacją roboczą. Który instrument pomiarowy powinno się wykorzystać, aby zidentyfikować i naprawić problem bez wymiany całego kabla?

Które środowisko graficzne przeznaczone dla systemu Linux charakteryzuje się najmniejszymi wymaganiami parametrów pamięci RAM?

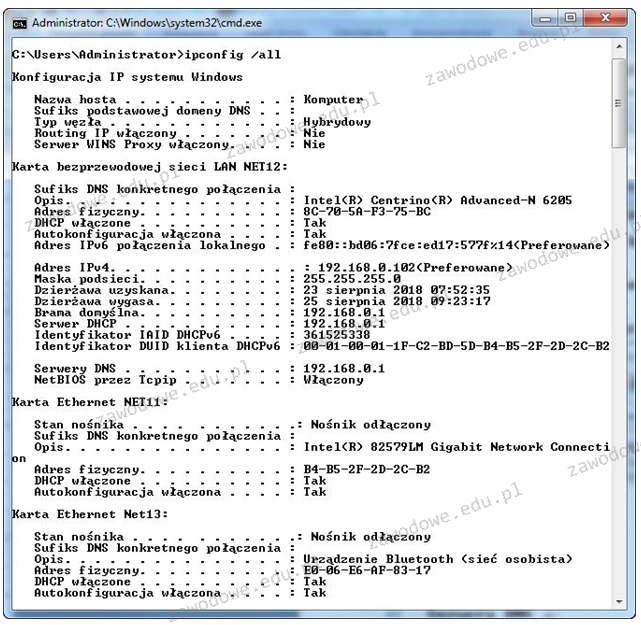

Analizując przedstawione wyniki konfiguracji zainstalowanych kart sieciowych na komputerze, można zauważyć, że

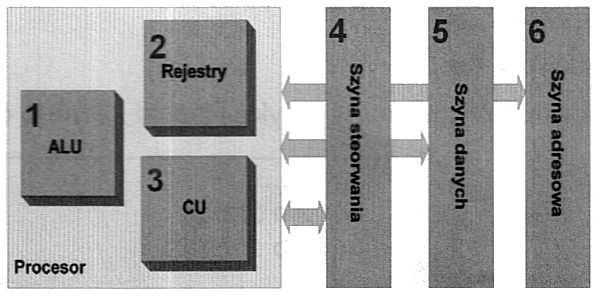

Na diagramie element odpowiedzialny za dekodowanie poleceń jest oznaczony liczbą

Co oznacza skrót RAID w kontekście pamięci masowej?

Który z rodzajów rekordów DNS w systemach Windows Server określa alias (inną nazwę) dla rekordu A związanej z kanoniczną (rzeczywistą) nazwą hosta?

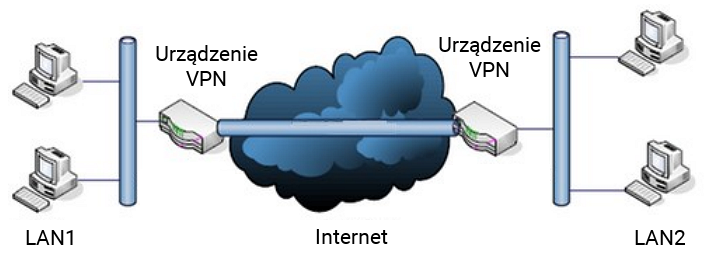

Schemat ilustruje sposób funkcjonowania sieci VPN noszącej nazwę

Jakiego rodzaju wkręt powinno się zastosować do przymocowania napędu optycznego o szerokości 5,25" w obudowie, która wymaga użycia śrub do mocowania napędów?

Aby monitorować stan dysków twardych w serwerach, komputerach osobistych i laptopach, można użyć programu

Urządzenie przedstawione na obrazie jest przeznaczone do

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

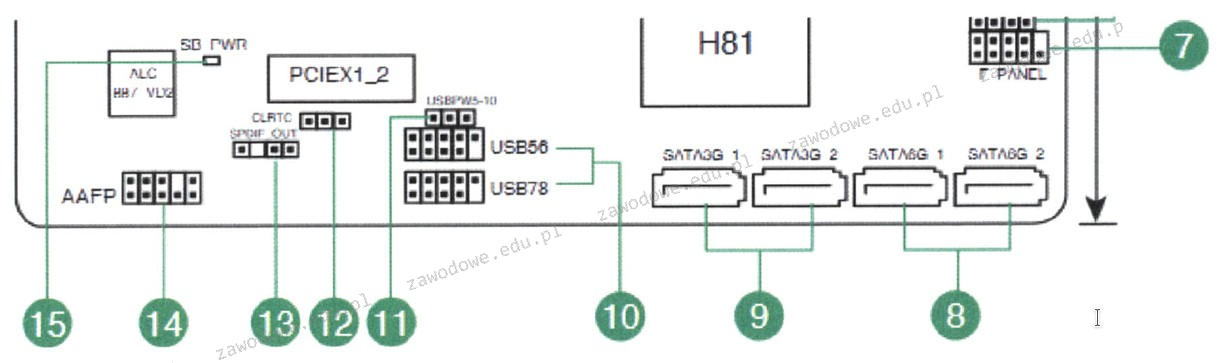

Na diagramie płyty głównej, który znajduje się w dokumentacji laptopa, złącza oznaczone numerami 8 i 9 to

Jakim adresem IPv6 charakteryzuje się autokonfiguracja łącza?

W komputerowych stacjach roboczych zainstalowane są karty sieciowe Ethernet 10/100/1000 z interfejsem RJ45. Jakie medium transmisyjne powinno być zastosowane do budowy sieci komputerowej, aby osiągnąć maksymalną przepustowość?

Jakie urządzenie jest przedstawione na rysunku?

Jakie polecenie pozwala na uzyskanie adresów fizycznych dla kart sieciowych w systemie?