Pytanie 1

Jaki kodek z próbkowaniem 8kHz, w standardzie PCM, jest wykorzystywany w cyfrowej telefonii jako kodek do przesyłania mowy, a jednocześnie może funkcjonować w technologii PSTN?

Wynik: 25/40 punktów (62,5%)

Wymagane minimum: 20 punktów (50%)

Jaki kodek z próbkowaniem 8kHz, w standardzie PCM, jest wykorzystywany w cyfrowej telefonii jako kodek do przesyłania mowy, a jednocześnie może funkcjonować w technologii PSTN?

Standard nie definiuje kodowania dźwięku

Który z poniższych komunikatów nie jest obecny w pierwotnej wersji protokołu zarządzania siecią SNMPv1 (Simple Network Management Protocol)?

W cyfrowych łączach abonenckich do transmisji danych pomiędzy stacjami końcowymi a węzłem komutacyjnym stosuje się sygnalizację

Część centrali telefonicznej odpowiedzialna za przetwarzanie przychodzących informacji sygnalizacyjnych, na podstawie których ustanawiane są połączenia, to

Zespół działań związanych z analizą nowego zgłoszenia, przyjęciem żądań abonenta, który się zgłasza (wywołuje) oraz oceną możliwości ich realizacji, to

Jak określa się usługę, która w technologii VoIP pozwala na wykorzystanie adresów w formacie mailto:user@domain?

Jak brzmi nazwa protokołu typu point-to-point, używanego do zarządzania tunelowaniem w warstwie 2 modelu ISO/OSI?

Usługa UUS (User to User Signalling) stanowi przykład usługi w obszarze technologii

Preselekcja to zbiór działań

Na powstawanie pętli routingu nie mają wpływu

Jaką wartość przyjmuje metryka w protokole RIP, gdy dana trasa jest uznawana za nieosiągalną?

Podczas skanowania sieci komputerowej uzyskano informację FF05:0:0:0:0:0:0:42. Co to jest

Gdy użytkownik wprowadza adres URL w przeglądarce, jaki protokół jest używany do przetłumaczenia tego adresu na adres IP?

Technika polegająca na ustanawianiu łączności pomiędzy dwiema lub więcej stacjami końcowymi drogi komunikacyjnej, która jest wykorzystywana wyłącznie przez nie do momentu rozłączenia, nazywana jest komutacją

Jakiego rodzaju adresowania brakuje w protokole IPv6, a które istniało w protokole IPv4?

Jakie porty służą do komunikacji w protokole SNMP?

Jaki kodek mowy cechuje się najkrótszym opóźnieniem sygnału oraz oferuje najlepszą jakość połączeń?

Jaką wartość domyślną ma dystans administracyjny dla sieci bezpośrednio połączonych z routerem?

Jakie ustawienie w routerze pozwala na przypisanie stałego adresu IP do konkretnego urządzenia na podstawie jego adresu MAC?

Do jakiego rodzaju przesyłania komunikatów odnosi się adres IPv4 224.232.154.225?

Aby użytkownik mógł korzystać z opcji sygnalizacji tonowej, konieczne jest włączenie obsługi usługi oznaczonej skrótem dla jego konta

Na komputerze z systemem Windows XP może być zainstalowane złośliwe oprogramowanie, prawdopodobnie typu spyware. Jakie polecenie należy wykorzystać, aby sprawdzić zestaw aktywnych połączeń sieciowych?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Protokół służący do określenia desygnowanego rutera (DR), który odbiera informacje o stanach łączy od wszystkich ruterów w danym segmencie oraz stosuje adres multicastowy 224.0.0.6, to

Funkcja centrali telefonicznej PBX, która pozwala na nawiązywanie połączeń wychodzących o najniższym koszcie, jest oznaczana skrótem

W sieciach z komutacją pakietów transmisja może odbywać się w dwóch trybach: wirtualnej koneksji oraz w trybie datagramowym. Wskaż twierdzenie, które jest niezgodne z zasadami transmisji w trybie datagramowym?

Jakie polecenie w systemach Unix wykorzystywane jest do monitorowania ruchu w sieci?

Protokół rutingu, który domyślnie przesyła aktualizacje tablic rutingu co 30 sekund do bezpośrednich sąsiadów, to

Usługa CLIRO (Calling Line Identification Restriction Override) pozwala na

Jakie znaczenie ma skrót VoIP?

Co oznacza skrót SSH w kontekście protokołów?

Listy kontrolne w ruterach stanowią narzędzie

Jakim protokołem zajmującym się weryfikacją prawidłowości połączeń w internecie jest?

Ile niezależnych analogowych aparatów telefonicznych można podłączyć do bramki VoIP przedstawionej na rysunku?

Które z poniższych kryteriów charakteryzuje protokoły routingu, które wykorzystują algorytm wektora odległości?

Protokół, który określa, które porty przełącznika w sieci powinny być zablokowane, aby uniknąć tworzenia pętli rutingu w drugiej warstwie modelu OSI, to protokół

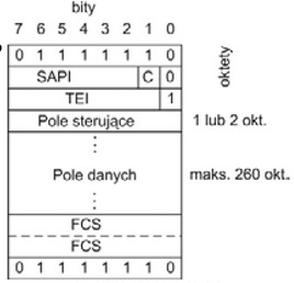

Rysunek przedstawia strukturę ramki protokołu, wykorzystywanego w systemie sygnalizacji DSS1. Który to jest protokół?

System SS7 służy do realizacji sygnalizacji

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.