Pytanie 1

Kompresja bezstratna pliku graficznego zapewnia

Wynik: 0/40 punktów (0,0%)

Wymagane minimum: 20 punktów (50%)

Kompresja bezstratna pliku graficznego zapewnia

Jaką wartość wyświetli się po uruchomieniu poniższego kodu JavaScript? ```javascript document.write(Math.round(4.51) + Math.pow(2, 3)); ```

Brak odpowiedzi na to pytanie.

W języku JavaScript funkcja matematyczna Math.pow() jest wykorzystywana do obliczania

Brak odpowiedzi na to pytanie.

Dla których imion klauzula LIKE jest prawdziwa?

SELECT imie FROM mieszkancy WHERE imie LIKE 'o_%_a';

Brak odpowiedzi na to pytanie.

Efekt przedstawiony w filmie powinien być zdefiniowany w selektorze

Brak odpowiedzi na to pytanie.

Jaką operację trzeba wykonać podczas edytowania zdjęcia w programie graficznym, aby zamienić białe tło na przezroczystość?

Brak odpowiedzi na to pytanie.

Jakie czynniki wpływają na wysokość dźwięku?

Brak odpowiedzi na to pytanie.

Każde informacje, które odnoszą się do innych informacji, określane są jako

Brak odpowiedzi na to pytanie.

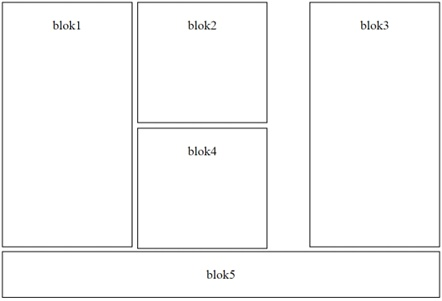

Na przedstawionej grafice znajduje się struktura sekcji dla witryny internetowej. Przyjmując, że blok5 nie ma przypisanej szerokości, a bloki są określone w dokumencie HTML w kolejności ich numeracji, jak powinno wyglądać zdefiniowanie opływania?

Brak odpowiedzi na to pytanie.

W dziedzinie grafiki komputerowej termin kanał alfa odnosi się do

Brak odpowiedzi na to pytanie.

Aby wprowadzić rekord do tabeli Pracownicy, jakie polecenie SQL należy zastosować?

Brak odpowiedzi na to pytanie.

W języku SQL do grupy operacji DCL (ang. Data Control Language) należą polecenia:

Brak odpowiedzi na to pytanie.

Aby strona WWW mogła być przesyłana do przeglądarki w formie zaszyfrowanej, należy zastosować protokół

Brak odpowiedzi na to pytanie.

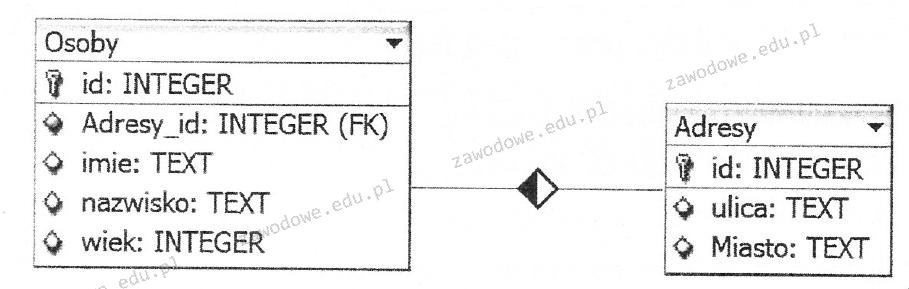

Tabele Osoby oraz Adresy są ze sobą połączone relacją typu jeden do wielu. Jakie zapytanie SQL powinno być użyte, aby poprawnie wyświetlić nazwiska oraz odpowiadające im miasta?

Brak odpowiedzi na to pytanie.

Wskaż znacznik, który umożliwia zapis tekstu, który jest niepoprawny lub niewłaściwy, w formie przekreślonej?

Brak odpowiedzi na to pytanie.

W JavaScript, wynik operacji przyjmuje wartość NaN, gdy skrypt usiłuje przeprowadzić

Brak odpowiedzi na to pytanie.

Aby cofnąć uprawnienia danemu użytkownikowi, należy użyć polecenia

Brak odpowiedzi na to pytanie.

Głównym celem systemu CMS jest oddzielenie treści serwisu informacyjnego od jego wizualnej formy. Ten efekt osiągany jest przez generowanie zawartości

Brak odpowiedzi na to pytanie.

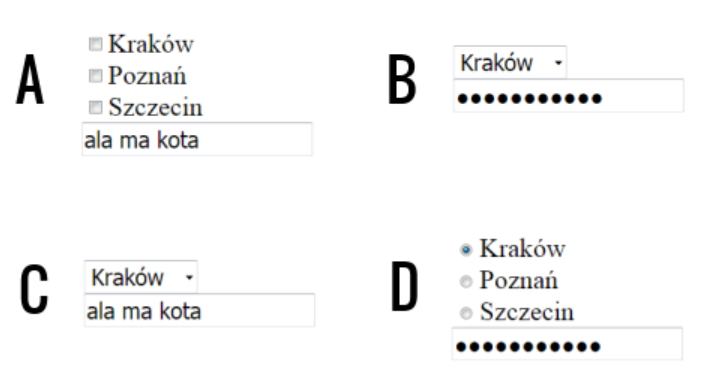

W HTML-u utworzono formularz. Jaki efekt działania poniższego kodu zostanie pokazany przez przeglądarkę, jeśli w drugie pole użytkownik wprowadził tekst "ala ma kota"?

<form>

<select>

<option value="v1">Kraków</option>

<option value="v2">Poznań</option>

<option value="v3">Szczecin</option>

</select><br>

<input type="password" />

</form>

Brak odpowiedzi na to pytanie.

W zaprezentowanym fragmencie dokumentu HTML ustalono stylowanie CSS dla selektora klasy "menu", aby kolor tła tego elementu był zielony. Które z poniższych określeń stylu CSS odpowiada temu stylowaniu?

<div class="menu"></div>

Brak odpowiedzi na to pytanie.

Warunek zapisany w języku PHP wyświetli liczbę, gdy

if ($liczba % 2 == 0) { echo $liczba; }

Brak odpowiedzi na to pytanie.

Jakie jest określenie na element bazy danych, który umożliwia jedynie przeglądanie danych, przedstawiając je w formie tekstowej lub graficznej?

Brak odpowiedzi na to pytanie.

W bazie danych znajduje się tabela pracownicy z kolumnami: id, imie, nazwisko, pensja. W nowym roku postanowiono zwiększyć wynagrodzenie wszystkim pracownikom o 100 zł. Jak powinno wyglądać to w aktualizacji bazy danych?

Brak odpowiedzi na to pytanie.

Mamy tabelę firm, która zawiera takie kolumny jak: nazwa, adres, NIP, obrot (obrót w ostatnim miesiącu), rozliczenie, status. Wykonanie zapytania SQL SELECT spowoduje wyświetlenie

| SELECT nazwa, NIP FROM firmy WHERE obrot < 4000; |

Brak odpowiedzi na to pytanie.

Która wartość tekstowa nie pasuje do podanego w ramce wzorca wyrażenia regularnego?

(([A-ZŁŻ][a-ząęóżźćńłś]{2,})(-[A-ZŁŻ][a-ząęóżźćńłś]{2,})?)

Brak odpowiedzi na to pytanie.

Które ograniczenie w bazach danych, należy przypisać kolumnie tabeli, aby wartości wpisywane do niej nie powtarzały się?

Brak odpowiedzi na to pytanie.

Konstrukcja w języku SQL ALTER TABLE USA... służy do

Brak odpowiedzi na to pytanie.

Zademonstrowano fragment kodu JavaScript. Po jego uruchomieniu zmienna str2 otrzyma wartość. ```var str1 = "JavaScript"; var str2 = str1.substring(2, 6);```

Brak odpowiedzi na to pytanie.

Który program służy do obróbki dźwięku?

Brak odpowiedzi na to pytanie.

Jak nazwana jest technika dołączania arkusza stylów do dokumentu HTML użyta w podanym kodzie?

| <p style="color:red;">tekst</p> |

Brak odpowiedzi na to pytanie.

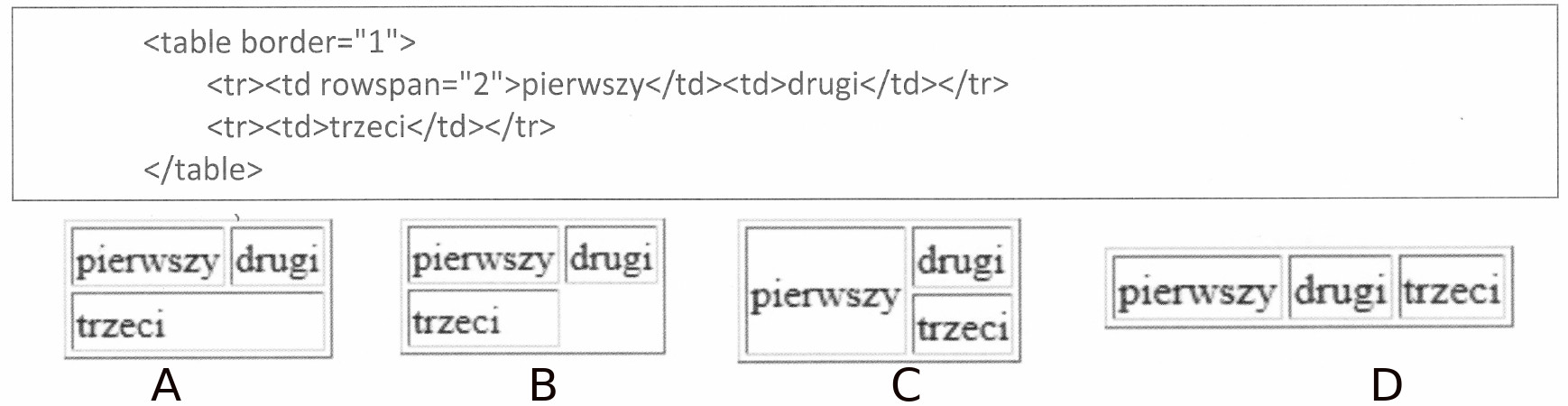

Który z przedstawionych rysunków ilustruje efekt działania zamieszczonego fragmentu kodu HTML?

Brak odpowiedzi na to pytanie.

Jak nazywa się element systemu zarządzania treścią, który jest bezpośrednio odpowiedzialny za wygląd strony internetowej?

Brak odpowiedzi na to pytanie.

Wskaż problem z walidacją w podanym fragmencie kodu HTML

| <h6>CSS</h6> <p>Kaskadowe arkusze stylów (<b>ang. <i>Cascading Style Sheets</b></i>)<br>to język służący... </p> |

Brak odpowiedzi na to pytanie.

Celem testów wydajnościowych jest ocena

Brak odpowiedzi na to pytanie.

Sprawdzanie poprawności wypełnienia formularza, które ma przebiegać po stronie klienta, powinno być wykonane w języku

Brak odpowiedzi na to pytanie.

Funkcja CONCAT() w SQL służy do

Brak odpowiedzi na to pytanie.

Z ilustracji można odczytać, że użytkownik bazy danych posiada uprawnienia do:

Brak odpowiedzi na to pytanie.

W HTML znacznik <i> wywołuje taki sam efekt wizualny jak znacznik

Brak odpowiedzi na to pytanie.

Aby wykonać usunięcie tabeli, należy użyć kwerendy

Brak odpowiedzi na to pytanie.

Jakiego znacznika używa się do definiowania listy definicji w kodzie HTML?

Brak odpowiedzi na to pytanie.