Pytanie 1

Wielokrotne użycie WDM (Wavelength Division Multiplexing) polega na zwiększeniu

Wynik: 22/40 punktów (55,0%)

Wymagane minimum: 20 punktów (50%)

Wielokrotne użycie WDM (Wavelength Division Multiplexing) polega na zwiększeniu

Jaką maksymalną wartość powinna mieć tłumienność światłowodu telekomunikacyjnego w trzecim oknie optycznym?

Algorytm nazywany Round Robin polega na przydzieleniu jednego dysku do zapisu kopii bezpieczeństwa na każdy dzień tygodnia. Dyski są oznaczone jako: poniedziałek, wtorek, środa, czwartek, piątek, sobota, niedziela. Codziennie na wyznaczony dysk zapisywana jest cała kopia wszystkich danych przeznaczonych do backupu. Jaki jest maksymalny okres czasu, w którym opisana metoda tworzenia kopii zapasowych pozwala na odtworzenie danych?

Jaką antenę należy zastosować do przesyłania fal radiowych na duże dystanse, aby osiągnąć maksymalny zasięg?

Standard nie definiuje kodowania dźwięku

Na podstawie zrzutu z ekranu programu komputerowego można stwierdzić, że jest on przeznaczony do monitorowania w czasie rzeczywistym pracy

Która z poniższych informacji wskazuje na właściwe połączenie modemu ADSL z komputerem za pomocą kabla USB?

Jaki warunek musi być zrealizowany, aby współczynnik odbicia na końcu linii długiej wynosił zero?

Do zestawienia interfejsów dwóch routerów stosuje się podsieci 4 adresowe. Wybierz odpowiednią maskę dla podsieci 4 adresowej?

Parametr jednostkowy miedzianej linii transmisyjnej wskazujący na straty w dielektryku nazywa się

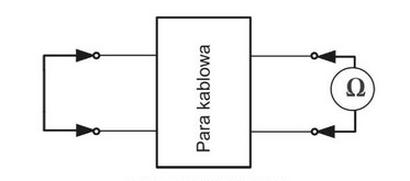

Przedstawiony schemat służy do pomiaru

Rezystancja telefonu analogowego podłączonego do centrali telefonicznejnie może przekroczyć

Jaką największą liczbę urządzeń można przypisać w sieci 36.239.30.0/23?

Czym charakteryzuje się partycja?

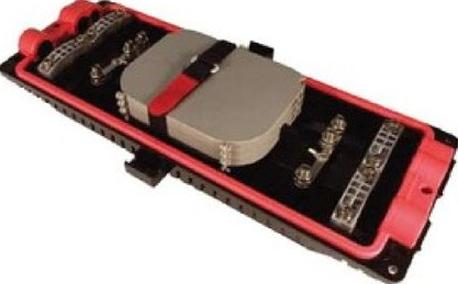

Jak nazywa się osprzęt światłowodowy przedstawiony na rysunku?

Jakim skrótem oznaczany jest przenik zbliżny?

Jaką antenę należy wybrać, aby uzyskać maksymalny zysk energetyczny przy realizacji bezprzewodowej transmisji typu punkt – punkt?

Ile hostów można maksymalnie przypisać w sieci o adresie 9.0.0.0/30?

Głównym zadaniem pola komutacyjnego w systemie telekomunikacyjnym jest

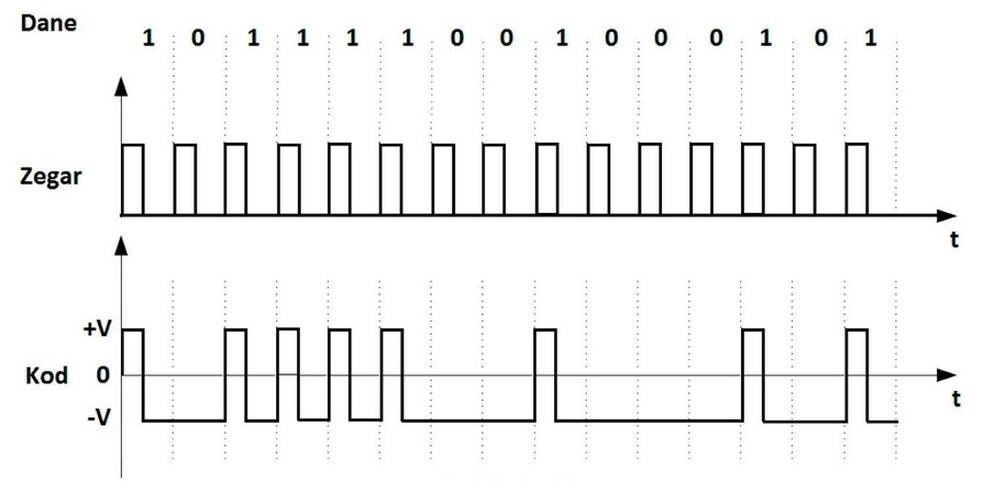

Który kod zastosowano do przekształcenia danych zgodnie z przebiegami przedstawionymi na rysunku?

Który z protokołów jest stosowany do wymiany informacji o trasach pomiędzy różnymi autonomicznymi systemami?

Technika zwielokrotnienia DWDM (Dense Wavelength Division Multiplexing) znajduje zastosowanie w systemach

Modulacja, która polega na jednoczesnej zmianie amplitudy oraz fazy sygnału nośnego, gdzie każda modyfikacja fali nośnej koduje czterobitową informację wejściową, definiowana jest jako modulacja

Jakie medium transmisyjne powinno być użyte w pomieszczeniach, gdzie występują silne zakłócenia elektromagnetyczne?

Który element centrali telefonicznej pozwala na fizyczne zestawienie połączeń pomiędzy łączami podłączonymi do węzła komutacyjnego?

Sterownik przerwań zarządza zgłoszeniami przerwań pochodzącymi z urządzeń wejścia- wyjścia. Które z tych urządzeń dysponuje numerem przerwania o najwyższym priorytecie?

Aby podłączyć analogowe telefony do zakończenia sieciowego NT1, trzeba użyć wtyku

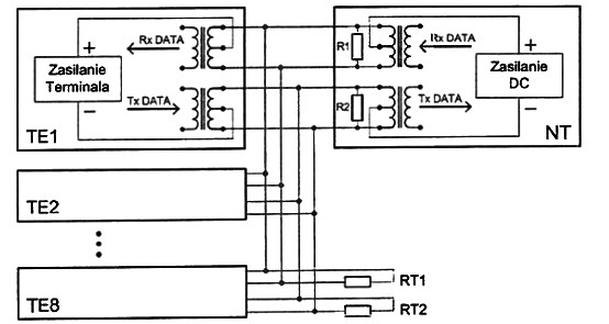

Rysunek przedstawia strukturę elektryczną w dostępie abonenckim sieci ISDN styku

Która z klas ruchowych technologii ATM jest przewidziana dla źródeł o niezdefiniowanej szybkości transmisji realizujących nieregularny transfer dużych porcji informacji w miarę dostępności łącza?

Którymi złączami jest zakończony patchcord światłowodowy przedstawiony na rysunku?

Element odpowiedzialny za wykonywanie obliczeń w formacie zmiennoprzecinkowym, wspierający procesor w obliczeniach jest określany jako

Aby ustawić telefon IP do działania w podłączonej sieci, adres nie jest konieczny

Jaki będzie efekt wykonania w systemie Windows pliku wsadowego o podanej składni?

| @echo off cd C: del C:KAT1*.txt pause |

Zgodnie z umową dotyczącą świadczenia usług internetowych, miesięczny limit przesyłania danych w ramach abonamentu wynosi 100 MB. Jakie wydatki poniesie klient, którego transfer w bieżącym miesiącu osiągnął 120 MB, jeżeli opłata za abonament to 50 zł, a każdy dodatkowy 1 MB transferu kosztuje 2 zł? Wszystkie ceny są podane brutto?

Przyrząd przedstawiony na rysunku jest stosowany do

Wartość rezystancji jednostkowej pary symetrycznej przedstawionej w formie schematu zastępczego linii długiej jest uzależniona między innymi od

Jak wiele razy w systemie SDH przepływność jednostki transportowej STM-4 przewyższa przepływność jednostki transportowej STM-1?

Najskuteczniejszym sposobem ochrony komputera przed złośliwym oprogramowaniem jest

W węzłach sieci do wtórnego źródła sygnałów synchronizacyjnych wykorzystuje się

Która z anten ma zysk energetyczny równy 0 dBi?