Pytanie 1

Industry Standard Architecture to norma magistrali, według której szerokość szyny danych wynosi

Wynik: 31/40 punktów (77,5%)

Wymagane minimum: 20 punktów (50%)

Industry Standard Architecture to norma magistrali, według której szerokość szyny danych wynosi

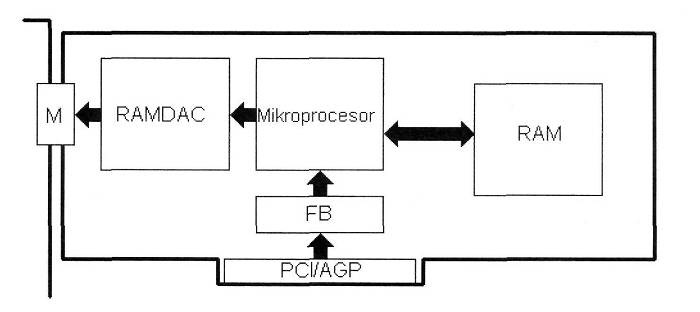

Na schemacie blokowym funkcjonalny blok RAMDAC ilustruje

Jaki zakres adresów IPv4 jest prawidłowo przypisany do danej klasy?

Jaką cechę posiada przełącznik sieciowy?

Do jakiego pomiaru wykorzystywany jest watomierz?

Jaki typ plików powinien być stworzony w systemie operacyjnym, aby zautomatyzować najczęściej wykonywane zadania, takie jak kopiowanie, utworzenie pliku lub folderu?

Jak brzmi nazwa klucza rejestru w systemie Windows, gdzie zapisane są relacje między typami plików a programami je obsługującymi?

Program firewall nie zapewnia ochrony przed

Jaki port na tylnym panelu płyty głównej jest w dokumentacji określany jako port zgodny z normą RS232C?

Aby określić długość prefiksu w adresie IPv4, należy ustalić

Jaki będzie najniższy koszt zakupu kabla UTP, potrzebnego do okablowania kategorii 5e, aby połączyć panel krosowniczy z dwoma podwójnymi gniazdami natynkowymi 2 x RJ45, które są oddalone odpowiednio o 10 m i 20 m od panelu, jeśli cena 1 m kabla wynosi 1,20 zł?

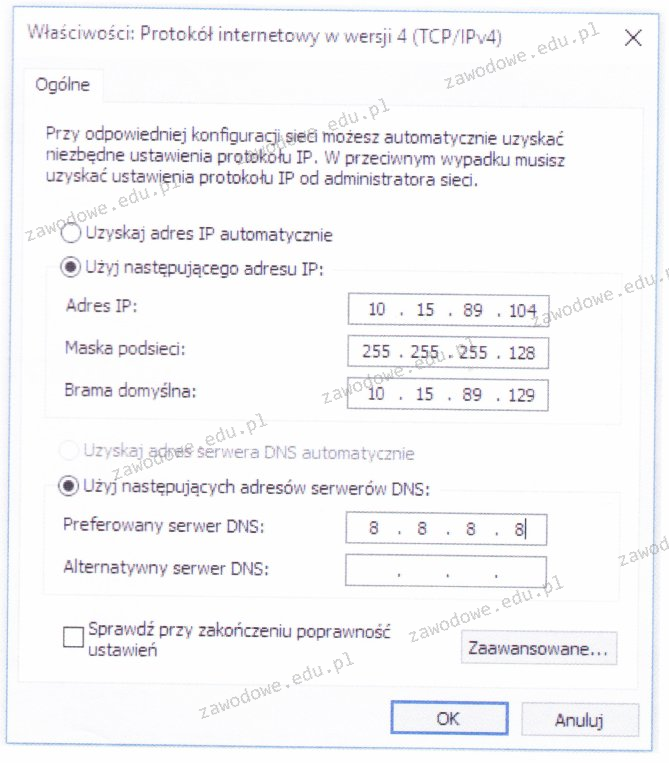

Schemat ilustruje ustawienia karty sieciowej dla urządzenia z adresem IP 10.15.89.104/25. Można z niego wywnioskować, że

Początkowe znaki heksadecymalne adresu IPv6 przeznaczonego do link-local to

Element płyty głównej, który jest odpowiedzialny za wymianę danych między procesorem a innymi komponentami płyty, to

Serwer WWW o otwartym kodzie źródłowym, który działa na różnych systemach operacyjnych, to

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Do podłączenia projektora multimedialnego do komputera, nie można użyć złącza

Wykonanie komendy NET USER GRACZ * /ADD w wierszu poleceń systemu Windows spowoduje

Jaki instrument służy do określania długości oraz tłumienności kabli miedzianych?

Administrator powinien podzielić adres 10.0.0.0/16 na 4 jednorodne podsieci zawierające równą liczbę hostów. Jaką maskę będą miały te podsieci?

W formacie plików NTFS, do zmiany nazwy pliku potrzebne jest uprawnienie

Aby wykonać ręczne ustawienie interfejsu sieciowego w systemie LINUX, należy użyć polecenia

Jakie będą łączne wydatki na wymianę karty graficznej w komputerze, jeżeli nowa karta kosztuje 250 zł, czas wymiany wynosi 80 minut, a każda rozpoczęta robocza godzina to koszt 50 zł?

Który z wymienionych adresów należy do klasy C?

Każdy następny router IP na drodze pakietu

Wskaż technologię stosowaną do zapewnienia dostępu do Internetu w połączeniu z usługą telewizji kablowej, w której światłowód oraz kabel koncentryczny pełnią rolę medium transmisyjnego

Aby zrealizować aktualizację zainstalowanego systemu operacyjnego Linux Ubuntu, należy wykonać polecenie

Wartość sumy liczb binarnych 1010 i 111 zapisana w systemie dziesiętnym to

W systemie Windows odpowiednikiem macierzy RAID 1 jest wolumin o nazwie

Aby poprawić bezpieczeństwo prywatnych danych sesji na stronie internetowej, zaleca się dezaktywację w ustawieniach przeglądarki

Który adres IP jest zaliczany do klasy B?

Jakie jest rozwinięcie skrótu, który odnosi się do usług mających na celu m.in. nadawanie priorytetów przesyłanym pakietom oraz zarządzanie przepustowością w sieci?

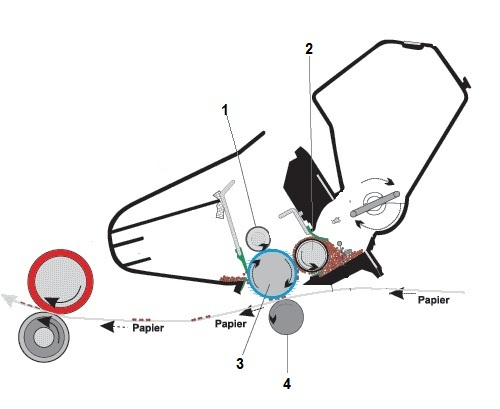

Na przedstawionym schemacie drukarki laserowej wałek światłoczuły oznaczono numerem

Jaką minimalną ilość pamięci RAM powinien mieć komputer, aby zainstalować 32-bitowy system operacyjny Windows 7 i móc efektywnie korzystać z trybu graficznego?

W przypadku awarii którego urządzenia w sieci lokalnej, cała sieć przestaje działać w topologii magistrali?

W systemie Windows, aby udostępnić folder jako ukryty, należy na końcu nazwy udostępniania umieścić znak

Czytnik w napędzie optycznym, który jest zanieczyszczony, należy wyczyścić

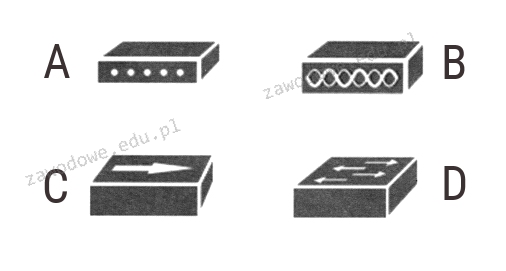

Który symbol reprezentuje przełącznik?

W systemie Windows do wyświetlenia treści pliku tekstowego służy polecenie

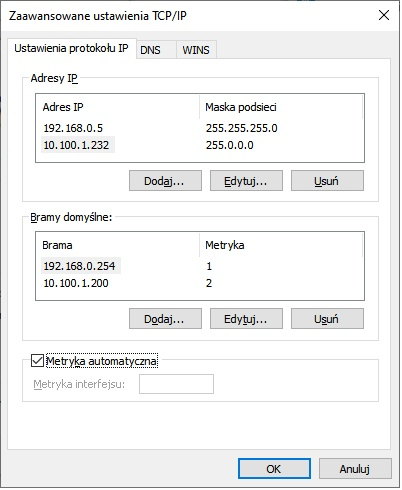

Na podstawie przedstawionej na ilustracji konfiguracji, w przypadku, gdy komputer żąda połączenia z inną siecią, w pierwszej kolejności dane zostaną wysłane do urządzenia o adresie