Pytanie 1

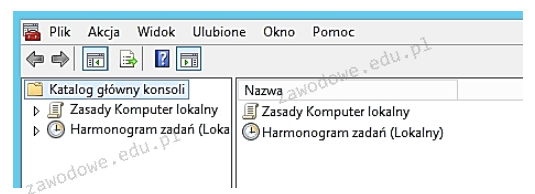

Aby otworzyć konsolę przedstawioną na ilustracji, należy wpisać w oknie poleceń

Wynik: 15/40 punktów (37,5%)

Wymagane minimum: 20 punktów (50%)

Aby otworzyć konsolę przedstawioną na ilustracji, należy wpisać w oknie poleceń

W systemie Ubuntu, które polecenie umożliwia bieżące monitorowanie działających procesów i aplikacji?

Którym poleceniem można skonfigurować uprawnienia do zasobów sieciowych w systemie Windows?

Które dwa urządzenia sieciowe CISCO wyposażone w moduły z portami smart serial można połączyć przy użyciu kabla szeregowego?

Moduł Mini-GBiCSFP pełni funkcję

W systemie Windows 7 narzędzie linii poleceń Cipher.exe jest wykorzystywane do

W jakiej usłudze wykorzystywany jest protokół RDP?

W które złącze, umożliwiające podłączenie monitora, wyposażona jest karta graficzna przedstawiona na ilustracji?

Instalacja systemów Linux oraz Windows 7 przebiegła bez problemów. Oba systemy zainstalowały się prawidłowo z domyślnymi konfiguracjami. Na tym samym komputerze, o tej samej konfiguracji, podczas instalacji systemu Windows XP pojawił się komunikat o braku dysków twardych, co może sugerować

Kiedy w komórce arkusza MS Excel zamiast liczb wyświetlają się znaki ########, to przede wszystkim należy zweryfikować, czy

Zaprezentowany tylny panel płyty głównej zawiera następujące interfejsy:

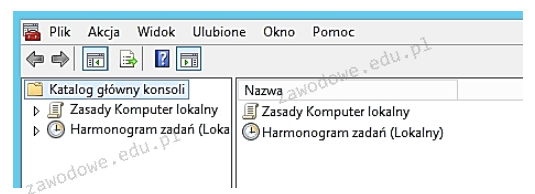

Zaprezentowany diagram ilustruje zasadę funkcjonowania

Po zainstalowaniu systemu z domyślnymi parametrami, Windows XP nie obsługuje tego systemu plików.

Usługa, umożliwiająca zdalną pracę na komputerze z systemem Windows z innego komputera z systemem Windows, który jest połączony z tą samą siecią lub z Internetem, to

Do umożliwienia komunikacji pomiędzy sieciami VLAN, wykorzystuje się

Jak nazywa się urządzenie wskazujące, które współpracuje z monitorami CRT i ma końcówkę z elementem światłoczułym, a jego dotknięcie ekranu monitora wysyła sygnał do komputera, co pozwala na określenie pozycji kursora?

Jeśli sieć 172.16.6.0/26 zostanie podzielona na dwie równe podsieci, to ile adresowalnych hostów będzie w każdej z nich?

Do efektywnego zrealizowania macierzy RAID 1 wymagane jest minimum

Narzędzie używane do przechwytywania oraz analizy danych przesyłanych w sieci, to

Domyślnie w programie Eksplorator Windows przy użyciu klawisza F5 uruchamiana jest funkcja

Aby sprawdzić statystyki użycia pamięci wirtualnej w systemie Linux, należy sprawdzić zawartość pliku

Który z protokołów jest używany do przesyłania poczty elektronicznej?

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Jaką funkcję serwera z grupy Windows Server trzeba dodać, aby serwer mógł realizować usługi rutingu?

Jaki system operacyjny funkcjonuje w trybie tekstowym i umożliwia uruchomienie środowiska graficznego KDE?

Urządzenie przedstawione na rysunku

Jak nazywa się materiał używany w drukarkach 3D?

Jakie urządzenie pozwoli na połączenie kabla światłowodowego zastosowanego w okablowaniu pionowym sieci z przełącznikiem, który ma jedynie złącza RJ45?

Narzędzie służące do przechwytywania oraz ewentualnej analizy ruchu w sieci to

Podstawowym zadaniem mechanizmu Plug and Play jest

Na którym standardowym porcie funkcjonuje serwer WWW wykorzystujący domyślny protokół HTTPS w typowym ustawieniu?

Jaką maksymalną liczbę adresów można przypisać urządzeniom w sieci 10.0.0.0/22?

Który z wymienionych protokołów jest szyfrowanym protokołem do zdalnego dostępu?

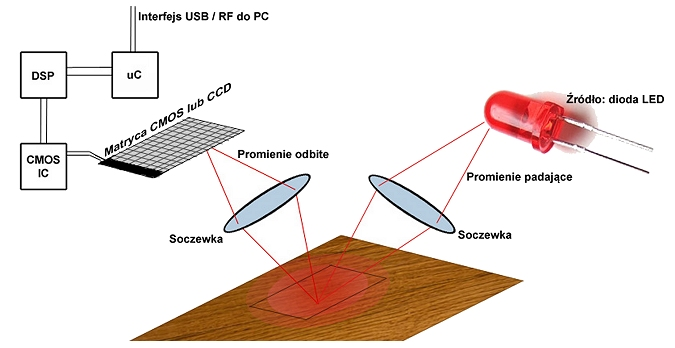

Strategia przedstawiona w diagramie dla tworzenia kopii zapasowych na nośnikach jest znana jako

Jakie znaczenie ma parametr NEXT w kontekście pomiarów systemów okablowania strukturalnego?

Aby zasilić najbardziej wydajne karty graficzne, konieczne jest dodatkowe 6-pinowe gniazdo zasilacza PCI-E, które dostarcza napięcia

Protokołem kontrolnym w obrębie rodziny TCP/IP, który ma na celu między innymi identyfikowanie usterek w urządzeniach sieciowych, jest

Na podstawie danych zawartych w tabeli dotyczącej specyfikacji płyty głównej, wskaż maksymalną liczbę kart rozszerzeń, które można zainstalować w magistrali Peripheral Component Interconnect.

Jednym z typowych symptomów mogących świadczyć o nadchodzącej awarii dysku twardego jest wystąpienie

Jakie jest kluczowe zadanie protokołu ICMP?