Pytanie 1

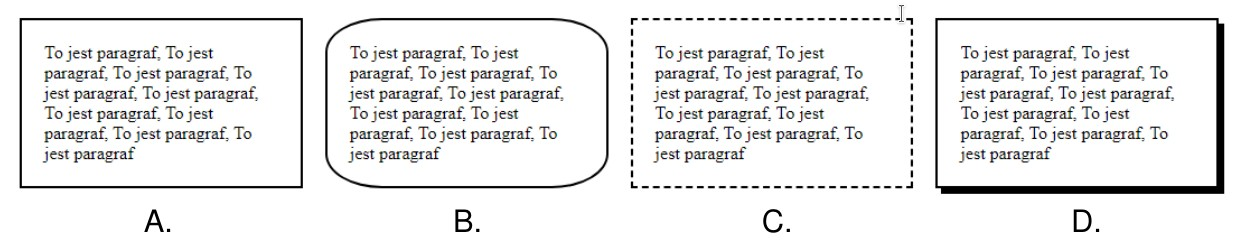

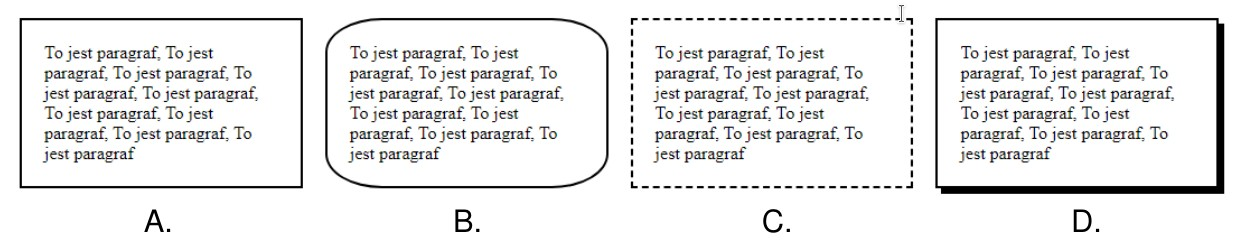

Do którego akapitu przypisano podaną właściwość stylu CSS?

border-radius: 20%;

Wynik: 35/40 punktów (87,5%)

Wymagane minimum: 20 punktów (50%)

Do którego akapitu przypisano podaną właściwość stylu CSS?

border-radius: 20%;

Opracowanie logicznego układu strony internetowej wiąże się z

W SQL, aby dokonać zmiany w strukturze tabeli, na przykład dodać lub usunąć kolumnę, powinno się użyć polecenia

Instrukcja w SQL ALTER TABLE USA ... ma na celu

Przyjmując, że użytkownik Adam nie miał dotychczas żadnych uprawnień, polecenie SQL przyzna mu prawa jedynie do

GRANT CREATE, ALTER ON sklep.* TO adam;

Aby cofnąć uprawnienia danemu użytkownikowi, należy użyć polecenia

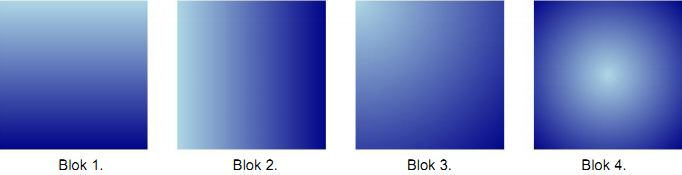

Wskaż blok, który jest sformatowany zgodnie z podanym stylem CSS.

background: linear-gradient(to right, LightBlue, DarkBlue);

Jakie zdarzenie umożliwia uruchomienie kodu w języku JavaScript w momencie przesyłania formularza HTML oraz kontrolowanie tego, czy ma on zostać wysłany?

Które z poniższych twierdzeń o zasadach programowania w PHP jest poprawne?

Który efekt został zaprezentowany na filmie?

Zaprezentowane pole input daje możliwość

<input type="checkbox" name="text1" value="text2">

W języku HTML, aby ustawić tytuł dokumentu na "Moja strona", który będzie widoczny na karcie przeglądarki internetowej, należy użyć zapisu

Aby obraz wstawiony na stronę internetową mógł dostosować się automatycznie do wymiarów ekranu, na którym jest wyświetlany, konieczne jest

Jaką formę ma kolor przedstawiony w systemie szesnastkowym jako #11FE07 w formacie RGB?

Który z wariantów znacznika jest poprawny pod względem użytych atrybutów?

Jakie działanie wykonuje polecenie DBCC CHECKDB("sklepAGD", Repair_fast) w MS SQL Server?

Jak określa się program, który wykonuje polecenia zawarte w kodzie źródłowym tworzonego oprogramowania bez wcześniejszego generowania rezultatu finalnego?

W programowaniu obiektowym proces, dzięki któremu klasa podrzędna może wykorzystywać metody z klasy nadrzędnej, określa się mianem

W CSS zapis

a[target="_blank"] {color: yellow;}spowoduje, że tekst linków przybierze kolor żółty.

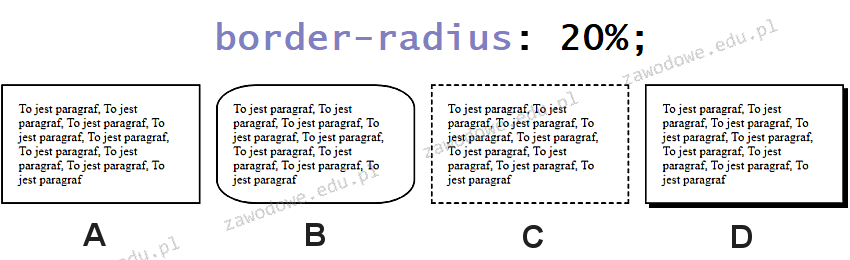

Który z akapitów wykorzystuje opisaną właściwość stylu CSS?

Aby prawidłowo zorganizować hierarchiczną strukturę tekstu na stronie internetowej, powinno się wykorzystać

Jakie prawa będzie miał użytkownik jan po wykonaniu poniższych poleceń na bazie danych?

| GRANT ALL PRIVILEGES ON klienci TO jan; REVOKE SELECT, INSERT, UPDATE, DELETE ON klienci FROM jan; |

Ustalenie w języku CSS wartości background-attachment: scroll oznacza, że

Zademonstrowano fragment kodu JavaScript. Po jego uruchomieniu zmienna str2 otrzyma wartość. ```var str1 = "JavaScript"; var str2 = str1.substring(2, 6);```

Aby wprowadzić dane do bazy przy użyciu polecenia PHP, konieczne jest przekazanie do jego parametrów

Dla dowolnego a z zakresu (0,99) celem funkcji napisanej w języku JavaScript jest

function fun(a)

{

for(n=a; n <=100; n++)

document.write(n);

return(n);

}

Na temat zmiennej predefiniowanej $_POST w języku PHP możemy stwierdzić, że

Jaką operację należy przeprowadzić podczas edycji zdjęcia w programie graficznym, żeby białe tło zamienić na przezroczystość?

Aby przywrócić bazę danych MS SQL z archiwum, należy użyć polecenia

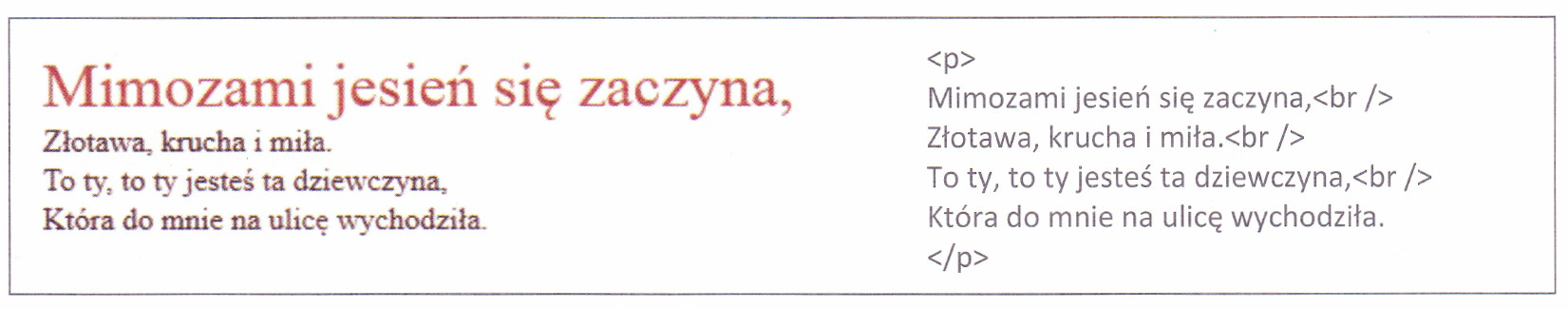

Zademonstrowano efekt stylizacji CSS oraz kod HTML. W jaki sposób należy ustawić styl, aby uzyskać takie formatowanie?

<?php function silnia($liczba) { if($liczba < 2) return 1; else return $liczba * silnia($liczba - 1); } ?>Funkcja silnia jest funkcją

Jaką cechę wyróżnia format PNG?

Edytor, który realizuje zasady WYSIWYG, powinien umożliwiać

O zmiennej predefiniowanej

$_POSTw języku PHP można stwierdzić, że

Do tabeli pracownicy wpisano rekordy. Co zostanie wyświetlone po uruchomieniu kwerendy SQL SELECT podanej poniżej?

| SELECT SUM(pensja) FROM pracownicy WHERE pensja > 4000; |

| id | imie | nazwisko | pensja |

|---|---|---|---|

| 1 | Anna | Kowalska | 3400 |

| 2 | Monika | Nowak | 1300 |

| 3 | Ewelina | Nowakowska | 2600 |

| 4 | Anna | Przybylska | 4600 |

| 5 | Maria | Kowal | 2200 |

| 6 | Ewa | Nowacka | 5400 |

Które z przedstawionych usług są niezbędne w celu udostępnienia strony internetowej pod adresem https://zawodowe.edu.pl?

Które z wymienionych par znaczników HTML mają identyczny efekt wizualny na stronie internetowej, jeśli nie zastosowano żadnych stylów CSS?

Typ zmiennych int odnosi się do wartości liczbowych

Funkcją przedstawionego kodu PHP będzie wypełnienie tablicy

$tab = array(); for ($i = 0; $i < 10; $i++) { $tab[$i] = rand(-100, 100); } foreach ($tab as $x) { if ($x < 0) echo "$x "; }

Tworząc tabelę produkty, należy dodać pole cena, które będzie odzwierciedlać koszt produktu. Jaki typ powinno mieć to pole?