Pytanie 1

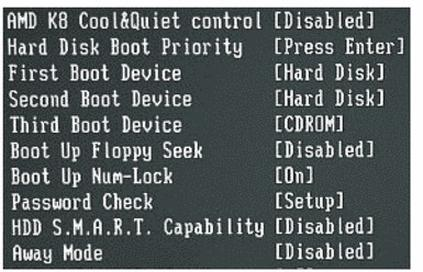

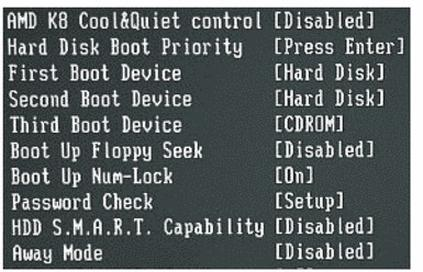

Którą z opcji BIOS-u należy zmodyfikować, aby system startował z napędu optycznego?

Wynik: 18/40 punktów (45,0%)

Wymagane minimum: 20 punktów (50%)

Którą z opcji BIOS-u należy zmodyfikować, aby system startował z napędu optycznego?

Jakie jest przeznaczenie programu cleanmgr w systemach operacyjnych z rodziny Windows?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Do zestawienia interfejsów dwóch routerów stosuje się podsieci 4 adresowe. Wybierz odpowiednią maskę dla podsieci 4 adresowej?

Zamieszczony rysunek przedstawia

W protokole IPv4 adres 162.1.123.0 zalicza się do

Według cennika usług telekomunikacyjnych dla użytkowników sieci stacjonarnej, którzy mają plan taryfowy rozliczany jednostką taryfikacyjną, okresy taryfikacyjne dla połączeń lokalnych oraz strefowych w sieci przedstawiają się następująco:

T1: 15,00 sekund w godzinach od 8:00 do 18:00 w dni robocze

T2: 30,00 sekund w godzinach od 8:00 do 18:00 w soboty, niedziele oraz święta

T3: 40,00 sekund w godzinach od 18:00 do 8:00 we wszystkie dni tygodnia

Użytkownik telefonii stacjonarnej wykonał w południe, w piątek, 1 stycznia połączenie lokalne, które trwało 2 minuty. Oblicz koszt tego połączenia, wiedząc, że jedna jednostka taryfikacyjna kosztuje 0,31 zł.

Na wyjściu dekodera DTMF otrzymano dwie wartości częstotliwości: 852 Hz i 1336 Hz. Wskazują one na wciśnięcie w klawiaturze wybierczej klawisza o numerze

| 1209 Hz | 1336 Hz | 1477 Hz | 1633 Hz | |

| 697 Hz | 1 | 2 | 3 | A |

| 770 Hz | 4 | 5 | 6 | B |

| 852 Hz | 7 | 8 | 9 | C |

| 941 Hz | * | 0 | # | D |

Zgodnie z zasadą Kotielnikowa-Shannona częstotliwość próbkowania powinna wynosić

Z zamieszczonych w tabeli par przewodów normę łącza BRI ISDN spełnia

| Parametr | Norma zakładowa | para A | para B | para C | para D |

|---|---|---|---|---|---|

| Elementowa stopa błędów BER w czasie t=15 min | <10-6 | 5*10-7 | 6*10-6 | 1*10-5 | 1*10-5 |

Aby podłączyć kabel światłowodowy do switcha wyposażonego jedynie w porty RJ45, konieczne jest dodatkowe zainstalowanie

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Który kabel przedstawiony jest na rysunku?

Jakie kodowanie jest stosowane w linii abonenckiej systemu ISDN BRA?

Technik aktywuje wewnętrzny system telefoniczny w małej firmie. Telefony powinien podłączyć do zacisków centrali abonenckiej oznaczonych

Usługa pozwalająca na bezpośrednie dzwonienie na numer wewnętrzny abonenta korzystającego z MSN w sieci publicznej to

Która klasa ruchu w sieciach ATM dotyczy usług o stałym zapotrzebowaniu na pasmo, takich jak emulacja połączeń czy niekompresowana transmisja dźwięku?

Dysk twardy w komputerze uległ uszkodzeniu i wymaga wymiany. Aby chronić informacje przed dostępem niepożądanych osób, należy

Standard nie definiuje kodowania dźwięku

Który typ licencji umożliwia korzystanie z w pełni funkcjonalnego oprogramowania bez opłat jedynie przez określony czas lub liczbę uruchomień?

Listy kontrolne w ruterach stanowią narzędzie

W jakich jednostkach wyraża się zysk energetyczny anteny w porównaniu do dipola półfalowego?

Który prefiks protokołu IPv6 jest zarezerwowany dla adresów globalnych?

Aby obliczyć binarną przepustowość systemu plezjochronicznego El, należy

Jaką pamięć operacyjną komputera przedstawia rysunek?

Jakiego typu modulacji używają modemy w analogowym łączu operującym w standardzie V.34?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Kod odpowiedzi protokołu SIP 305 Use Proxy wskazuje, że

Funkcja używana w cyfrowych centralach telefonicznych, która umożliwia dzwonienie bezpośrednio na numery wewnętrzne bez konieczności angażowania osoby pośredniczącej, oznaczana jest skrótem

Usługę, która polega na ograniczeniu identyfikacji łącza wywołującego, określa się akronimem

W tabeli zapisano wyniki pomiarów amplitudy badanego sygnału. Na ich podstawie można stwierdzić, że jest to sygnał

|

Który z programów wchodzących w skład pakietu Microsoft Office umożliwia tworzenie slajdów, które w atrakcyjny sposób łączą kolorowy tekst z fotografiami, ilustracjami, rysunkami, tabelami, wykresami oraz filmami?

Zjawisko, w którym w wyniku sygnału informacyjnego następuje zmiana parametru fali nośnej, takiego jak amplituda, określane jest jako

Wskaźniki stosowane przez protokoły routingu nie biorą pod uwagę

Jak nazywa się faza procesu konwersji analogowo-cyfrowej, która polega na przyporządkowaniu dyskretnym wartości sygnału wejściowego do określonych wartości ciągłych z ograniczonego zestawu?

Jaką rolę odgrywa parametr boot file name w serwerze DHCP?

Który z adresów IPv4 należy do grupy C?

Jaką cechę posiada dysk SSD?

Aktywacja mikrotelefonu przez użytkownika rozpoczynającego połączenie w publicznej sieci telefonicznej z komutacją jest oznaczana przepływem prądu przez pętlę abonencką