Pytanie 1

1 terabajt (TB) to ile gigabajtów (GB)?

Wynik: 12/40 punktów (30,0%)

Wymagane minimum: 20 punktów (50%)

1 terabajt (TB) to ile gigabajtów (GB)?

Jaką technologię stosuje się do powiązania aplikacji internetowej z systemem baz danych?

Jakie wartości może przyjąć zmienna typu boolean?

Jakie są cechy testów interfejsu?

Który z podanych algorytmów operujących na jednowymiarowej tablicy posiada złożoność obliczeniową O(n²)?

Który z poniższych elementów jest częścią architektury PWA (Progressive Web App)?

Co zostanie wyświetlone po wykonaniu poniższego kodu?

class Animal { constructor(name) { this.name = name; } speak() { return `${this.name} makes a noise.`; } } class Dog extends Animal { speak() { return `${this.name} barks.`; } } let dog = new Dog('Rex'); console.log(dog.speak());

Celem zastosowania wzorca Obserwator w tworzeniu aplikacji WEB jest

Jaki rodzaj testów można scharakteryzować przedstawionym opisem?

| Nazwa | Opis | Czynności | Po teście |

|---|---|---|---|

| Formularz osobowy | Sprawdzenie odpowiedzi formularza na błędy użytkownika | 1. czy wpisano wszystkie wymagane pola? 2. czy e-mail zawiera znak @? 3. czy nr telefonu zawiera cyfry, zgodnie ze wzorcem? 4. czy jest zgoda na przetwarzanie danych? | Usunąć z bazy danych wpisane podczas testowania osoby |

Która z poniższych technologii służy do tworzenia aplikacji mobilnych za pomocą języków webowych?

Które z poniższych NIE jest typem wartości zwracanej przez funkcję w języku JavaScript?

Który protokół jest używany do bezpiecznej komunikacji przez Internet?

Które z wymienionych działań stanowi zagrożenie dla emocjonalnego dobrostanu człowieka w sieci?

Które z poniższych nie jest systemem kontroli wersji?

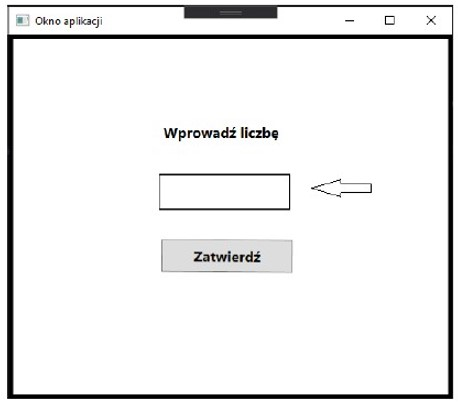

Z jakiego obiektu można skorzystać, aby stworzyć kontrolkę wskazaną strzałką na ilustracji?

Co zostanie wyświetlone w konsoli po wykonaniu poniższego kodu?

let arr = [1, 2, 3, 4, 5]; let result = arr.filter(num => num % 2 === 0); console.log(result);

Które z poniższych zdań najlepiej określa funkcję zaprzyjaźnioną w ramach klasy?

Zastosowanie typu DECIMAL języka SQL wymaga wcześniejszego zdefiniowania długości (liczby cyfr) przed przecinkiem oraz długości cyfr po przecinku. Jest to zapis:

Które z wymienionych praw autorskich nie wygasa po pewnym czasie?

Jaki jest podstawowy okres ochrony autorskich praw majątkowych w krajach Unii Europejskiej?

Która zasada zwiększa bezpieczeństwo w sieci?

Która z poniższych nie jest cechą architektury mikroserwisów?

Wskaż właściwość charakterystyczną dla metody abstrakcyjnej?

Jakie wartości jest w stanie przechować zmienna o typie logicznym?

Która z dokumentacji funkcji odpowiada przedstawionemu kodowi źródłowemu?

static int Abs(int liczba) { if (liczba < 0) liczba *= -1; return liczba; } | |

Dokumentacja 1: /******************* * nazwa: Abs * opis: liczy wartość bezwzględną * zwracana: brak * argumenty: liczba całkowita *******************/ | Dokumentacja 2: /******************* * nazwa: Abs * opis: liczy wartość bezwzględną * zwracana: wartość bezwzględna z liczby całkowitej * argumenty: liczba całkowita *******************/ |

Dokumentacja 3: /******************* * nazwa: Abs * opis: liczy potęgę liczby * zwracana: potęga z liczby całkowitej * argumenty: dwie liczby całkowite *******************/ | Dokumentacja 4: /******************* * nazwa: Abs * opis: liczy potęgę liczby * zwracana: potęga z liczby całkowitej * argumenty: liczba całkowita *******************/ |

Ergonomiczną oraz właściwą pozycję do pracy przy komputerze zapewni fotel, którego

Jakie jest wymagane minimalne natężenie światła w biurze na stanowisku pracy?

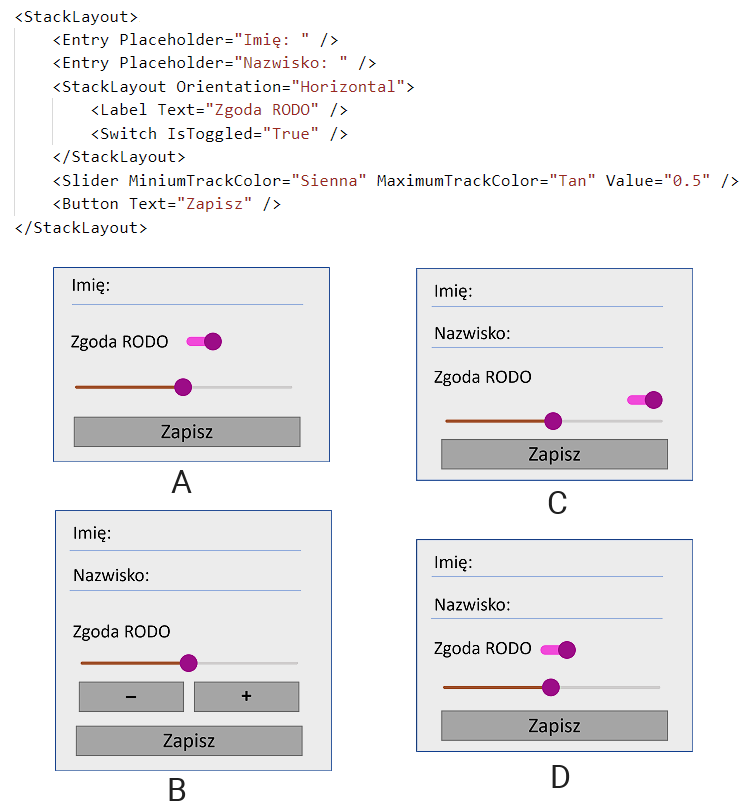

Przeprowadzając analizę kodu interfejsu graficznego napisanego w języku XAML, można zauważyć, że:

<StackLayout Orientation="Vertical"> <Label Text="Fotograf" /> <Image Source="obraz.jpg" Aspect="AspectFill" /> <StackLayout Orientation="Horizontal"> <Button Text="Like" /> <Button Text="Share" /> </StackLayout> <Label Text="Fotka z moich wakacji" /> </StackLayout>

Co to jest klasa abstrakcyjna?

Jaką rolę odgrywa interpreter w kontekście programowania?

Jak w CSS definiuje się element, który ma reagować na najechanie kursorem?

Kod XAML zaprezentowany powyżej zostanie wyświetlony jako:

Co to jest JWT (JSON Web Token)?

W przedstawionym filmie ukazano kreator interfejsu użytkownika, dla którego automatycznie powstaje

Który z wymienionych dokumentów jest najczęściej stosowany w zarządzaniu pracą zespołu Scrum?

Wskaż kod, który jest funkcjonalnie równoważny zaprezentowanemu poniżej:

switch(nrTel) { case 999: opis = "Pogotowie"; break; case 998: opis = "Straż"; break; case 997: opis = "Policja"; break; default: opis = "Inny numer"; } | |

Kod 1.with nrTel { if (999) opis = "Pogotowie"; if (998) opis = "Straż"; if (997) opis = "Policja"; else opis = "Inny numer"; } | Kod 2.if (nrTel == 999) opis = "Pogotowie"; else if (nrTel == 998) opis = "Straż"; else if (nrTel == 997) opis = "Policja"; else opis = "Inny numer"; |

Kod 3.if (nrTel == 999) opis = "Pogotowie"; if (nrTel == 998) opis = "Straż"; if (nrTel == 997) opis = "Policja"; else opis = "Inny numer"; | Kod 4.Opis = if (nrTel == 999) => "Pogotowie"; else if (nrTel == 998) => "Straż"; else if (nrTel == 997) => "Policja"; else => "Inny numer"; |

Zaproponowany fragment kodu w Android Studio realizuje metodę nasłuchującą do obsługi wydarzenia:

przycisk = (Button) findViewById(R.id.yes_button); przycisk.setOnClickListener(new View.OnClickListener() { ... });

Który wzorzec projektowy jest najlepszy do zarządzania tworzeniem obiektów?

Jakie znaczenie ma określenie "klasa zaprzyjaźniona" w kontekście programowania obiektowego?

Jaki typ złośliwego oprogramowania funkcjonuje w tle, zbierając dane o wprowadzanych hasłach?